Code source du site Web

Code source du site Web modèle de back-end

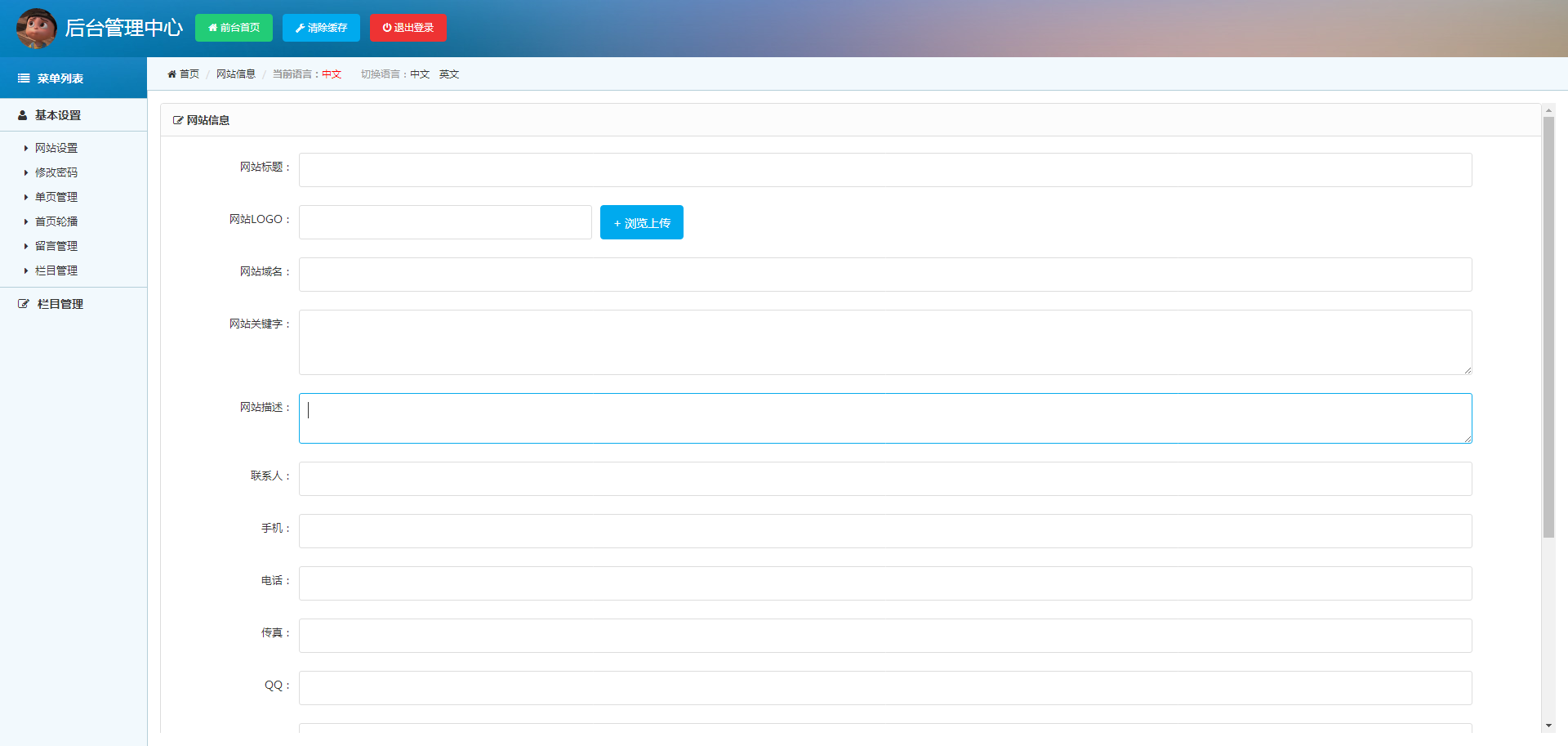

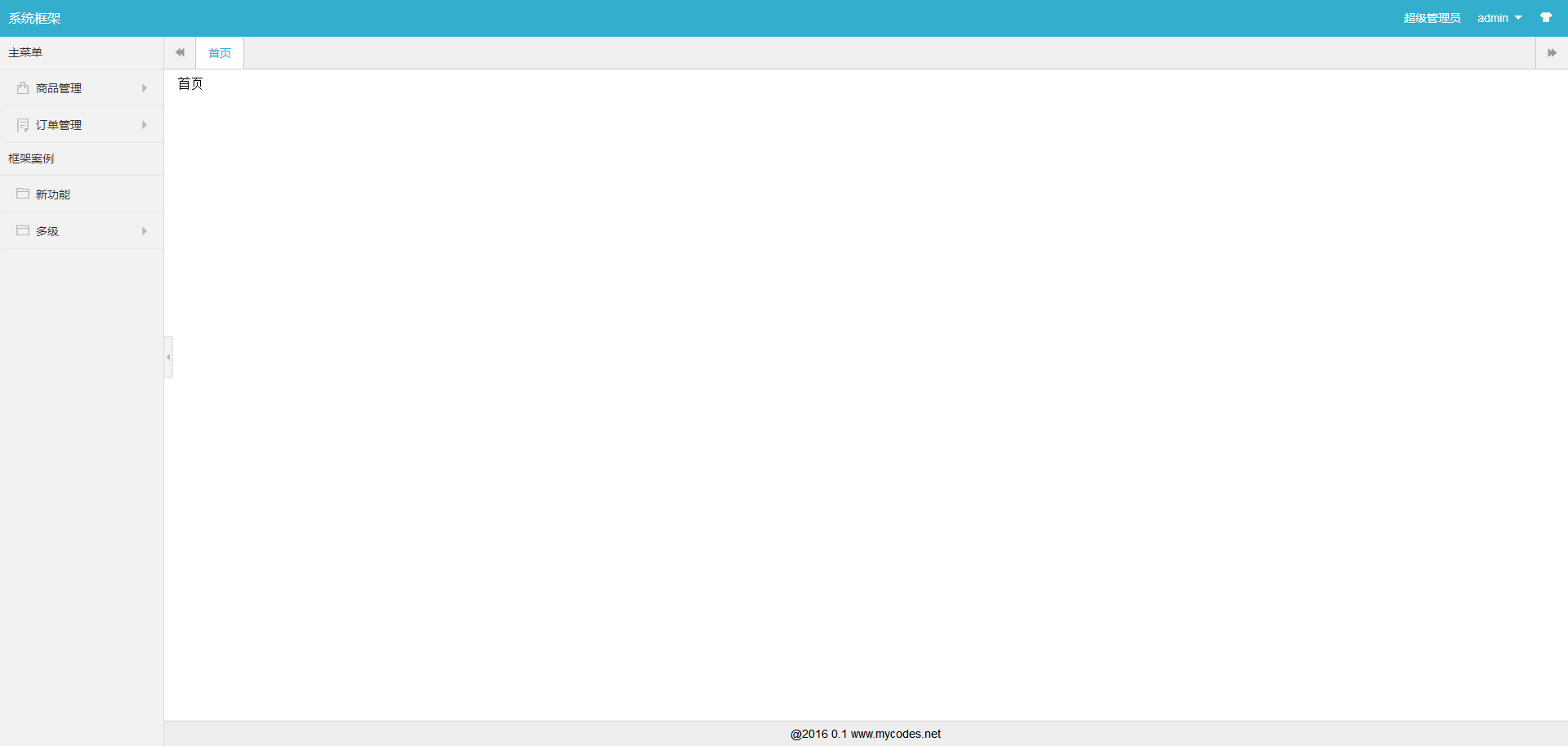

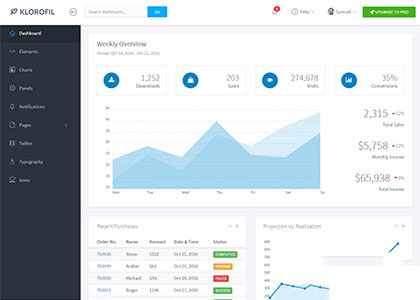

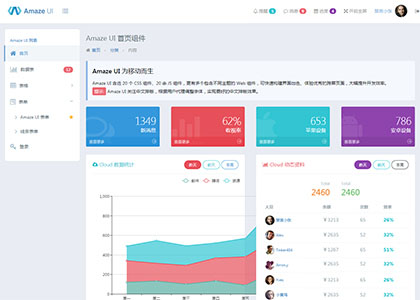

modèle de back-end Modèle de gestion backend de la plateforme de gestion et de contrôle de l'information

Modèle de gestion backend de la plateforme de gestion et de contrôle de l'informationModèle de gestion backend de la plateforme de gestion et de contrôle de l'information

Toutes les ressources de ce site proviennent d'internautes ou sont réimprimées par les principaux sites de téléchargement. Veuillez vérifier vous-même l'intégrité du logiciel ! Toutes les ressources de ce site sont uniquement à titre de référence d'apprentissage. Merci de ne pas les utiliser à des fins commerciales. Sinon, vous serez responsable de toutes les conséquences ! En cas d'infraction, veuillez nous contacter pour la supprimer. Coordonnées : admin@php.cn

Article connexe

Développement backend de gestion du développement de la plateforme publique WeChat

Développement backend de gestion du développement de la plateforme publique WeChat03Mar2017

Lors du développement d'une plateforme publique WeChat, il est indispensable de disposer d'un backend de gestion pour gérer diverses fonctions en mode développement. Correspondant aux fonctions des comptes publics, un résumé des fonctions qui doivent être gérées est le suivant :

Comment la résolution conditionnelle de Unity et le modèle de stratégie peuvent-ils améliorer la gestion des fournisseurs d'authentification ?

Comment la résolution conditionnelle de Unity et le modèle de stratégie peuvent-ils améliorer la gestion des fournisseurs d'authentification ?27Dec2024

Résolution conditionnelle dans Unity : Exploration du modèle de stratégieContexteLa résolution conditionnelle vous permet d'injecter différentes implémentations...

Comment @ModelAttribute simplifie-t-il la liaison de données et la gestion des attributs de modèle dans Spring MVC ?

Comment @ModelAttribute simplifie-t-il la liaison de données et la gestion des attributs de modèle dans Spring MVC ?03Dec2024

Utilisation de @ModelAttribute dans Spring MVCL'annotation @ModelAttribute dans Spring MVC joue un rôle crucial dans la liaison de données et la gestion des attributs de modèle....

Maîtriser la gestion de l'utilisateur et de l'autorisation: Fortifier votre bastion Linux

Maîtriser la gestion de l'utilisateur et de l'autorisation: Fortifier votre bastion Linux14Mar2025

Sécurité du système Linux: explication détaillée du compte utilisateur et de la gestion de l'autorisation Linux est connu pour sa flexibilité et sa sécurité. Le cœur de son puissant modèle de sécurité réside dans la gestion méticuleuse des comptes d'utilisateurs et des autorisations. Cet article explore les détails du compte utilisateur et de la gestion de l'autorisation dans Linux, clarifiant comment protéger le système contre l'accès non autorisé et l'abus potentiel. Compréhension des utilisateurs et du groupe Le cœur du modèle de sécurité Linux est les utilisateurs et les groupes. Les utilisateurs sont des comptes ayant des droits d'accès au système et leurs niveaux d'autorisation peuvent varier. Les groupes sont des collections d'utilisateurs, qui facilitent la gestion des autorisations publiques de plusieurs utilisateurs. ID utilisateur et ID de groupe (UID & GID): Chaque utilisateur et groupe Linux est composé d'un ID utilisateur unique (UID) et

Python vs C: gestion et contrôle de la mémoire

Python vs C: gestion et contrôle de la mémoire19Apr2025

Python et C ont des différences significatives dans la gestion et le contrôle de la mémoire. 1. Python utilise la gestion automatique de la mémoire, basée sur le comptage des références et la collecte des ordures, simplifiant le travail des programmeurs. 2.C nécessite une gestion manuelle de la mémoire, en fournissant plus de contrôle mais en augmentant la complexité et le risque d'erreur. Quelle langue choisir doit être basée sur les exigences du projet et la pile de technologie d'équipe.

L'utilisation de « using » et « IDisposable » pour la gestion de l'état en C# est-elle un abus ?

L'utilisation de « using » et « IDisposable » pour la gestion de l'état en C# est-elle un abus ?30Dec2024

Utilisation d'IDisposable pour la gestion d'étatEn C, un modèle courant implique l'utilisation du constructeur et du destructeur de classe A pour gérer l'entrée et la sortie...

Développement de la plateforme publique WeChat : mécanisme de gestion automatique AccessToken

Développement de la plateforme publique WeChat : mécanisme de gestion automatique AccessToken27Feb2017

Dans "Tutoriel de développement de plateforme publique Senparc.Weixin.MP SDK WeChat (8) : Description générale de l'interface", j'ai présenté la méthode d'obtention d'AccessToken (interface générale). Dans le processus de développement actuel, toutes les interfaces de haut niveau doivent fournir AccessToken, donc chaque fois que nous appelons l'interface de haut niveau, nous devons exécuter une méthode pour obtenir AccessToken, par exemple :

Améliorer la gestion des modèles CMS Sulu: comment utiliser le mode de vie / le modèle de sul-épi-api-bundle

Améliorer la gestion des modèles CMS Sulu: comment utiliser le mode de vie / le modèle de sul-épi-api-bundle18Apr2025

Lorsque je utilise des sulèques pour le développement de sites Web, j'ai rencontré un problème: j'ai besoin de gérer uniformément les modèles entre différentes pages. Chaque modification du modèle de tête et de queue nécessite une mise à jour manuelle de plusieurs pages, ce qui ne prend pas seulement du temps et est sujet aux erreurs. J'ai essayé plusieurs méthodes et j'ai finalement trouvé la solution de lifestyle / sul-template-api-bundle, ce qui a considérablement simplifié le processus de gestion du modèle grâce à une intégration facile via Composer. Vous pouvez apprendre le compositeur via l'adresse suivante:

Outils chauds