詳細介紹滲透測試與漏洞掃描

- 王林轉載

- 2019-11-28 17:53:015588瀏覽

一、概念

渗透测试:

渗透测试并没有一个标准的定义,国外一些安全组织达成共识的通用说法;通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法。这个过程包括对系统的任何弱点、技术缺陷或漏洞的主动的主动分析,这个分析是从一个攻击者可能存在的位置来及进行的,并且从这个位置有条件主动利用安全漏洞。

渗透测试有两个显著特点:

1、渗透测试是一个渐进的并且逐步深入的过程,由浅入深,一步一步的刺向目标的心脏,就是所谓的夺取靶机。2、渗透测试一方面从攻击者的角度,检验业务系统的安全防护措施是否有效,各项安全策略是否得到惯切实施,另一方面渗透测试会将潜在的安全风险以真实事件的方式凸显出来,渗透测试结束后,编写渗透测试报告反馈给客户,立即进行安全加固,解决测试发现的安全问题。

渗透测试分类:

通常分为黑盒测试、白盒测试、灰盒测试。

漏洞扫描:

漏洞扫描简称漏扫是指基于漏洞数据库,通过扫描等手段对指定的远程或者本地计算机系统的安全脆弱性进行检测,发现可利用漏洞的一种安全检测。

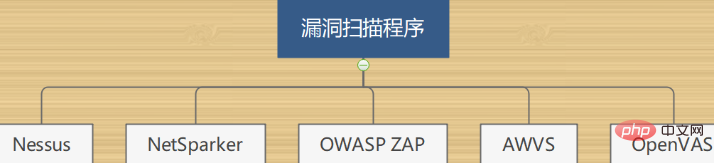

漏扫的工具:

我们在工作中一般都是使用NESSUS、awvs、OpenVAS、NetSparker、OWASP ZAP等工具。

漏洞扫描分类:

一般分为网络扫描和主机扫描。

通过漏洞扫描,扫描者能够发现远端网络或主机的配置信息、TCP/UDP端口的分配、提供的网络服务、服务器的具体信息等。

二、工作流程

渗透测试的一般过程:

主要有明确目标、信息收集、漏洞探测、漏洞验证、信息分析、获取所需、信息整理、形成测试报告。

渗透测试操作难度大,而且渗透测试的范围也是有针对性的,而且是需要人为参与。听说过漏洞自动化扫描,但你绝对听不到世界上有自动化渗透测试。渗透测试过程中,信息安全渗透人员小使用大量的工具,同时需要非常丰富的专家进行测试,不是你培训一两月就能实现的。

漏洞扫描是在网络设备中发现已经存在的漏洞,比如防火墙,路由器,交换机服务器等各种应用等等,该过程是自动化的,主要针对的是网络或应用层上潜在的及已知漏洞。漏洞的扫描过程中是不涉及到漏洞的利用的。漏洞扫描在全公司范围进行,需要自动化工具处理大量的资产。其范围比渗透测试要大。漏洞扫描产品通常由系统管理员或具备良好网络知识的安全人员操作,想要高效使用这些产品,需要拥有特定于产品的知识。

漏洞扫描主要通过ping扫描、端口扫描、OS探测、脆弱性探测、防火墙扫描五种主要技术,其中每一种技术实现的目标和运用的原理都是不相同的,ping扫描工作在互联网层;端口扫描、防火墙探测工作在传输层;OS探测、脆弱性探测工作在互联网测试层、传输层、应用层。ping扫描主要是确定主机的IP地址,端口扫描探测目标主机的端口开放情况,然后基于端口扫描的结果,进行OS探测和脆弱点扫描。

一般大型公司会采购自动化的漏洞扫描产品,每天或者每周都能定期的进行漏洞扫描,类似于在电脑上安装杀毒软件,每天只需要扫一扫就可以,定期的进行杀毒。而渗透测试的在新产品上线,或者发现公司有非常重要的数据在服务器上,害怕泄露,被窃取,让专业的安全厂商,定期进行人工的渗透测试。

可见两者并不是独立存在的,也是需要结合使用,才能达到最佳的效果,确保公司的信息化安全。

三、性質

滲透測試的侵略性強得多,它會試圖使用各種技術手段攻擊真實生產環境;相反,漏洞掃描只會以一種非侵略性的方式,仔細地定位和量化系統的所有漏洞。

我們可以結合案例來說一下漏洞掃描與滲透測試的區別:

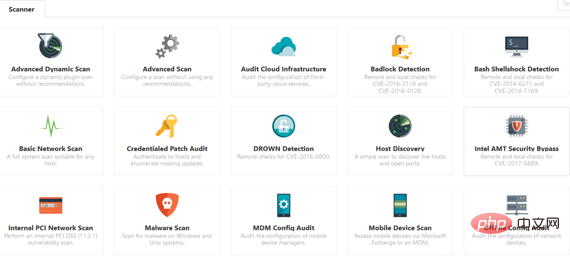

這裡我們已Nessus為例做漏洞掃描測試,現在的Nessus掃描的IP位址的個數做了限制,似乎只能掃描16個主機IP,但小白我在朋友的幫助下搞到了一個Nessus的虛機版本。首先先本地開啟https://192.168.205.149:8834,Nessus登陸的連接埠一般是8834,我本地掃描了一下我的虛機主機。

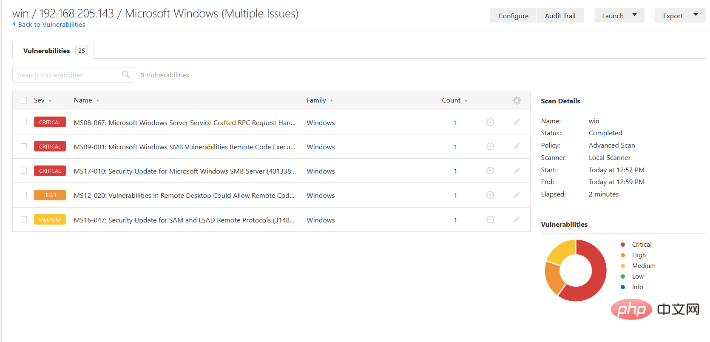

掃描的結果可以匯出來進行本地檢視的:

以上就是Nessus漏洞掃描的步驟,一般會發現主機開啟的連接埠、運行的服務、系統漏洞、溢出漏洞、中間件(低版本的會輸出中高低漏洞標識)、ssl版本低的問題,這些漏掃主要的輸出成果。就如同上述所說漏洞掃描是仔細地定位和量化系統的所有漏洞,而滲透測試則是利用各種攻擊手段(在授權的情況下)對真實環境或者測試環境進行攻擊。不限於社會工程學。相比漏洞掃描要做的工作多的多。

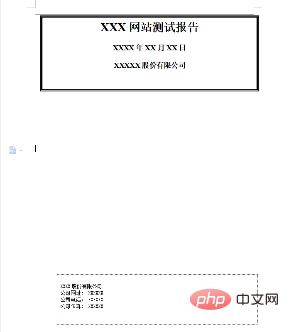

一般做漏洞掃描在內網做的比較多,客戶給你主機資產列表,然後你根據資產列表的ip地址添加到漏洞掃描設備中進行自動化的掃描。而滲透測試(白盒、黑盒、灰盒),我在滲透測試中主要做黑盒測試,相比大家都知道黑盒測試前期是非常枯燥的,需要自己去尋找目標的相關資產。例如挖子網域、跑敏感目錄、掃描埠等,前期收集資訊的多寡就決定後期滲透的程度。一般的滲透測試報告輸出格式為一下:

四、消耗成本以及時間

比起大家都知道滲透測試與漏洞掃描的成本以及消耗的時間,一般來說滲透測試需要前期的各種準備工作,前期資訊資產收集的越全面,後期的滲透就會越深入,不僅是一個由淺入深的過程,更是一個連鎖反應;相較於漏洞掃描這個消耗的時間就要小的多了,漏洞掃描一般都是定時自動化掃描的。

總而言之,漏洞掃描和滲透測試二者結合,才能得到最佳的效果,幫助確定最適合於公司、部門或實踐的控制措施——無論是漏洞掃描還是滲透測試都非常重要,應用於不同的目的,產生不同的結果。

相關文章教學推薦:web伺服器安全性

#以上是詳細介紹滲透測試與漏洞掃描的詳細內容。更多資訊請關注PHP中文網其他相關文章!