머신러닝과 인공지능(AI)은 일부 위협 탐지 및 대응 도구의 핵심 기술이 되고 있습니다. 즉석에서 학습하고 사이버 위협 역학에 자동으로 적응하는 능력은 보안 팀의 역량을 강화합니다.

그러나 일부 악의적인 해커는 기계 학습과 AI를 사용하여 네트워크 공격을 확장하고 보안 제어를 우회하며 전례 없는 속도로 새로운 취약점을 찾아 파괴적인 결과를 초래할 수도 있습니다. 해커들이 이 두 가지 기술을 악용하는 일반적인 방법은 다음과 같습니다.

1. Spam

Omida 분석가인 Fernando Montenegro는 전염병 예방 담당자가 수십 년 동안 기계 학습 기술을 사용해 스팸을 탐지해 왔다고 말했습니다. "스팸 방지는 기계 학습의 가장 성공적인 초기 사용 사례입니다."

사용된 스팸 필터가 이메일이 통과되지 않거나 특정 점수를 부여받지 못한 이유를 제공하는 경우 공격자는 자신의 행동을 조정할 수 있습니다. 그들은 공격을 더욱 성공적으로 만들기 위해 합법적인 도구를 사용합니다. "충분한 제출을 통해 모델이 무엇인지 복구한 다음 해당 모델을 우회하도록 공격을 맞춤화할 수 있습니다.

취약한 것은 스팸 필터만이 아닙니다. 점수나 기타 결과를 제공하는 보안 공급업체는 남용될 수 있습니다. "모든 사람이 이 문제를 겪는 것은 아니지만, 주의하지 않으면 누군가가 이 결과를 악용하게 될 것입니다."

2. 더욱 정교한 피싱 이메일

공격자는 단순히 보안 도구를 위해 머신러닝을 사용하는 것이 아닙니다. 귀하의 이메일이 스팸 필터를 통과하는지 테스트해 보세요. 또한 이러한 이메일을 작성하기 위해 기계 학습을 사용합니다. Ernst & Young Technology Consulting의 파트너인 Adam Malone은 "그들은 범죄 포럼에서 이러한 서비스를 광고합니다. 그들은 이러한 기술을 사용하여 더욱 정교한 피싱 이메일을 생성하고 거짓 페르소나를 만들어 사기를 더욱 심화시킵니다"라고 말했습니다. 머신러닝을 사용한다고 광고하는데, 이는 단순한 마케팅 수사가 아니라 실제입니다. Malone은 "해보시면 효과가 정말 좋다는 것을 알게 될 것입니다."라고 말했습니다.

공격자는 기계 학습을 사용하여 피싱 이메일을 창의적으로 맞춤 설정하여 이러한 이메일이 스팸으로 표시되는 것을 방지할 수 있습니다. 사용자에게는 클릭할 기회가 있습니다. 이메일 텍스트 이상의 것을 사용자 정의합니다. 공격자는 AI를 사용하여 매우 실제처럼 보이는 사진, 소셜 미디어 프로필 및 기타 자료를 생성하여 커뮤니케이션을 최대한 사실적으로 보이게 만듭니다.

3. 더욱 효율적인 비밀번호 추측

사이버 범죄자들도 머신러닝을 사용하여 비밀번호를 추측합니다. "우리는 그들이 비밀번호 추측 엔진을 더 자주 사용하고 성공률이 더 높다는 증거를 가지고 있습니다." 사이버 범죄자들은 훔친 해시를 해독하기 위해 더 나은 사전을 만들고 있습니다.

또한 기계 학습을 사용하여 보안 제어를 식별하므로 더 적은 시도로 비밀번호를 추측할 수 있어 시스템 해킹에 성공할 확률이 높아집니다.

4. Deepfakes

인공지능의 가장 놀라운 오용은 딥페이크 도구입니다. 즉, 가짜이거나 진짜처럼 보일 수 있는 비디오 또는 오디오를 생성하는 도구입니다. "다른 사람의 목소리나 외모를 흉내낼 수 있다는 것은 사람을 속이는데 매우 효과적입니다." 몬테네그로는 "누군가가 내 목소리를 속이면 당신도 속게 될 것"이라고 말했다. 지난 몇 년 동안 가짜 오디오로 인해 회사에 수백, 수천, 심지어 수백만 달러의 비용이 발생할 수 있음이 나타났습니다. 텍사스 대학의 컴퓨터 과학 교수인 Murat Kantarcioglu는 "사람들은 상사로부터 전화를 받을 것이며 이는 가짜가 될 것입니다."라고 말했습니다.

더 일반적으로 사기꾼은 AI를 사용하여 진짜처럼 보이는 사진을 생성합니다. 프로필과 피싱 이메일을 사용하여 이메일을 더욱 신뢰할 수 있게 만듭니다. 이것은 큰 사업입니다. FBI 보고서에 따르면 비즈니스 이메일 사기로 인해 2016년 이후 430억 달러 이상의 손실이 발생했습니다. 지난 가을 언론에서는 한 은행 직원이 자신이 알고 있는 회사 이사로부터 전화를 받았다는 이유만으로 홍콩 은행에서 사기를 당해 범죄 조직에 3,500만 달러를 송금했다고 보도했습니다. 그는 감독의 목소리를 알아듣고 의심 없이 이적을 승인했다.

5. 기성 보안 도구 무력화

현재 일반적으로 사용되는 많은 보안 도구에는 일종의 인공 지능 또는 기계 학습이 내장되어 있습니다. 예를 들어 바이러스 백신 소프트웨어는 의심스러운 동작을 찾을 때 기본 서명 이상의 기능을 사용합니다. "온라인에서 사용 가능한 모든 것, 특히 오픈 소스는 악의적인 행위자에 의해 악용될 수 있습니다."

공격자는 이러한 도구를 사용하여 공격을 방어하는 것이 아니라 탐지될 때까지 이를 우회할 수 있을 때까지 자체 악성 코드를 조정할 수 있습니다. "AI 모델에는 사각지대가 많습니다." Kantarcioglu는 "전송된 패킷 수, 공격 리소스 등 공격의 특성을 변경하여 조정할 수 있습니다."

공격자가 활용하는 것은 AI 기반 보안 도구뿐만이 아닙니다. AI는 다양한 기술 중 하나일 뿐입니다. 예를 들어, 사용자는 문법 오류를 찾아 피싱 이메일을 식별하는 방법을 배울 수 있는 경우가 많습니다. 그리고 Grammarly와 같은 AI 기반 문법 검사기는 공격자가 글쓰기를 개선하는 데 도움을 줄 수 있습니다.

6. 정찰

정찰에 기계 학습을 사용하면 공격자가 대상의 트래픽 패턴, 방어 및 잠재적인 취약점을 볼 수 있습니다. 정찰은 쉬운 작업이 아니며 일반 사이버 범죄자의 손이 닿지 않는 작업입니다. "AI를 정찰에 사용하려면 일정한 기술이 있어야 합니다. 따라서 이러한 기술은 고급 해커만이 사용할 것이라고 생각합니다."

다만 어느 정도 상용화되면 이 기술은 언더그라운드 블랙을 통과할 것입니다. 마켓은 서비스로 제공되기 때문에 많은 사람들이 이용할 수 있습니다. Mellen은 “해커 국가가 머신러닝을 사용하는 툴킷을 개발하여 범죄 커뮤니티에 공개하는 경우에도 이런 일이 발생할 수 있습니다. 그러나 사이버 범죄자는 여전히 머신러닝 애플리케이션의 역할과 효과를 이해해야 합니다. ”

7. 자율 에이전트

기업이 공격을 받고 인터넷에서 영향을 받는 시스템의 연결을 끊으면 맬웨어가 해당 명령에 다시 연결하지 못할 수 있습니다. 서버는 추가 지침을 받습니다. "공격자는 직접 제어하지 않더라도 오랫동안 지속될 수 있는 지능형 모델을 개발하고 싶을 수도 있습니다."라고 Kantarcioglu는 "그러나 일반적인 사이버 범죄의 경우 이것이 특별히 중요하지 않다고 생각합니다." 8. AI 중독

공격자는 기계 학습 모델에 새로운 정보를 제공하여 속일 수 있습니다. Global Risk Institute의 선임 연구원인 Alexey Rubtsov는 다음과 같이 말했습니다. "적들은 훈련 데이터 세트를 조작할 수 있습니다. 예를 들어 그들은 기계가 잘못된 방식으로 학습하도록 의도적으로 모델을 편향시킵니다.

예를 들어, 해커는 조작할 수 있습니다." 탈취된 사용자 계정은 매일 오전 2시에 시스템에 로그인해 무해한 작업을 수행하는데, 시스템은 오전 2시에 작업해도 의심스러운 것이 없다고 믿게 하여 사용자가 통과해야 하는 보안 수준을 낮춘다.

Microsoft Tay 챗봇도 비슷한 이유로 2016년에 인종차별적이라고 배웠습니다. 동일한 접근 방식을 사용하여 특정 유형의 맬웨어가 안전하다고 생각하거나 특정 크롤러 동작이 완전히 정상이라고 생각하도록 시스템을 교육할 수 있습니다.

9. AI 퍼지 테스트

합법적인 소프트웨어 개발자와 침투 테스터는 퍼지 테스트 소프트웨어를 사용하여 무작위 샘플 입력을 생성하여 애플리케이션을 충돌시키거나 취약점을 찾아냅니다. 이러한 유형의 소프트웨어의 향상된 버전은 기계 학습을 사용하여 문제를 일으킬 가능성이 가장 높은 텍스트 문자열의 우선 순위를 지정하는 등 보다 목표화되고 체계적인 방식으로 입력을 생성합니다. 이러한 유형의 퍼즈 테스트 도구는 기업에서 사용할 때 더 나은 테스트 결과를 얻을 수 있지만 공격자의 손에 들어가면 더욱 치명적입니다.

이러한 기술은 보안 패치, 피싱 방지 교육, 마이크로 세분화와 같은 사이버 보안 조치가 여전히 중요한 이유 중 하나입니다. Forrester의 Mellen은 "이것이 심층 방어가 중요한 이유 중 하나입니다. 공격자가 사용할 수 있는 장애물뿐만 아니라 여러 가지 장애물을 설치해야 합니다.

전문 지식이 부족하여 악의적인 해커를 방지할 수 있습니다."라고 말했습니다. 머신러닝과 AI 활용에서

머신러닝에 투자하려면 많은 전문 지식이 필요하며, 머신러닝 관련 전문 지식은 현재 부족한 기술입니다. 그리고 패치되지 않은 취약점이 많기 때문에 공격자가 기업 방어를 뚫을 수 있는 쉬운 방법이 많이 있습니다.

"손끝에는 공격 대상이 많을 뿐만 아니라 기계 학습과 인공 지능을 사용하여 공격을 시작하지 않고도 돈을 벌 수 있는 다른 방법이 있습니다."라고 Mellen은 말했습니다. "내 경험상 대부분의 경우 공격자는 , 기업 방어가 향상되고 사이버 범죄자와 해커 국가가 공격 개발에 계속 투자함에 따라 균형이 곧 바뀌기 시작할 수 있습니다.

위 내용은 머신러닝을 사용해 공격을 시작하는 9가지 방법의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

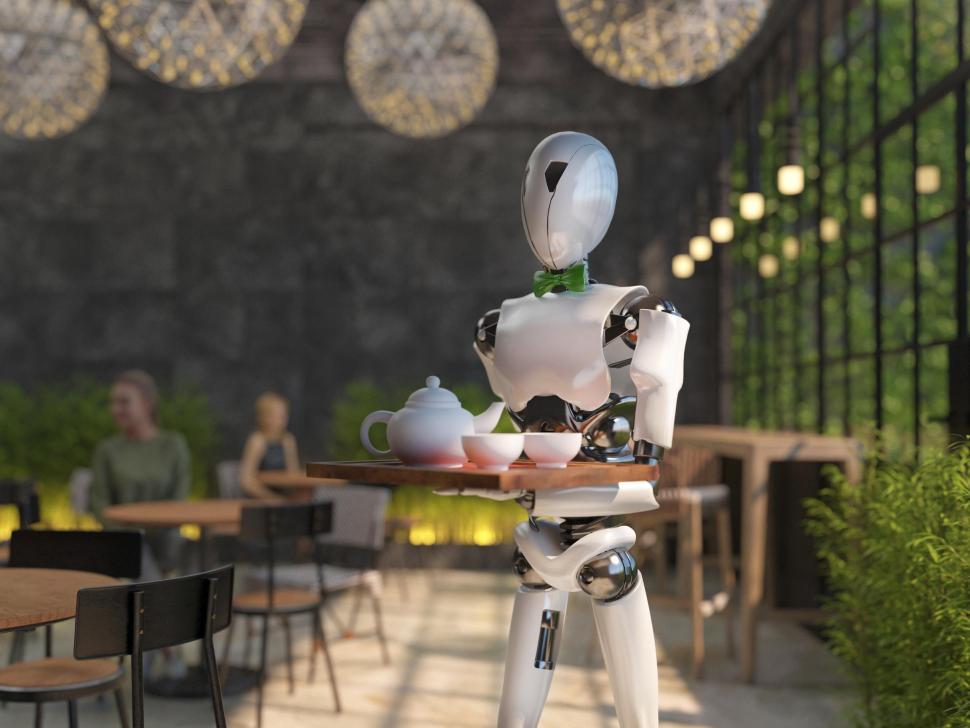

요리 혁신 요리 : 인공 지능이 식품 서비스를 변화시키는 방법Apr 12, 2025 pm 12:09 PM

요리 혁신 요리 : 인공 지능이 식품 서비스를 변화시키는 방법Apr 12, 2025 pm 12:09 PMAI 식품 준비 여전히 초기 사용 중이지만 AI 시스템은 음식 준비에 점점 더 많이 사용되고 있습니다. AI 구동 로봇은 부엌에서 햄버거를 뒤집기, 피자 만들기 또는 SA 조립과 같은 음식 준비 작업을 자동화하는 데 사용됩니다

파이썬 네임 스페이스 및 가변 범위에 대한 포괄적 인 안내서Apr 12, 2025 pm 12:00 PM

파이썬 네임 스페이스 및 가변 범위에 대한 포괄적 인 안내서Apr 12, 2025 pm 12:00 PM소개 파이썬 기능에서 변수의 네임 스페이스, 범위 및 동작을 이해하는 것은 효율적으로 작성하고 런타임 오류 또는 예외를 피하는 데 중요합니다. 이 기사에서는 다양한 ASP를 탐구 할 것입니다

비전 언어 모델 (VLMS)에 대한 포괄적 인 안내서Apr 12, 2025 am 11:58 AM

비전 언어 모델 (VLMS)에 대한 포괄적 인 안내서Apr 12, 2025 am 11:58 AM소개 생생한 그림과 조각으로 둘러싸인 아트 갤러리를 걷는 것을 상상해보십시오. 이제 각 작품에 질문을하고 의미있는 대답을 얻을 수 있다면 어떨까요? “어떤 이야기를하고 있습니까?

Mediatek은 Kompanio Ultra 및 Dimensity 9400으로 프리미엄 라인업을 향상시킵니다.Apr 12, 2025 am 11:52 AM

Mediatek은 Kompanio Ultra 및 Dimensity 9400으로 프리미엄 라인업을 향상시킵니다.Apr 12, 2025 am 11:52 AM제품 케이던스를 계속하면서 이번 달 Mediatek은 새로운 Kompanio Ultra and Dimensity 9400을 포함한 일련의 발표를했습니다. 이 제품은 스마트 폰 용 칩을 포함하여 Mediatek 비즈니스의 전통적인 부분을 채우고 있습니다.

이번 주 AI : Walmart는 패션 트렌드를 설정하기 전에 패션 트렌드를 설정합니다.Apr 12, 2025 am 11:51 AM

이번 주 AI : Walmart는 패션 트렌드를 설정하기 전에 패션 트렌드를 설정합니다.Apr 12, 2025 am 11:51 AM#1 Google은 Agent2agent를 시작했습니다 이야기 : 월요일 아침입니다. AI 기반 채용 담당자로서 당신은 더 똑똑하지 않고 더 똑똑하지 않습니다. 휴대 전화에서 회사의 대시 보드에 로그인합니다. 세 가지 중요한 역할이 공급되고, 검증되며, 예정된 FO가 있음을 알려줍니다.

생성 AI는 사이코브블을 만난다Apr 12, 2025 am 11:50 AM

생성 AI는 사이코브블을 만난다Apr 12, 2025 am 11:50 AM나는 당신이되어야한다고 생각합니다. 우리 모두는 Psychobabble이 다양한 심리적 용어를 혼합하고 종종 이해할 수 없거나 완전히 무의미한 모듬 채터로 구성되어 있다는 것을 알고 있습니다. 당신이 fo를 뿌리기 위해해야 할 일

프로토 타입 : 과학자들은 종이를 플라스틱으로 바꿉니다Apr 12, 2025 am 11:49 AM

프로토 타입 : 과학자들은 종이를 플라스틱으로 바꿉니다Apr 12, 2025 am 11:49 AM이번 주 발표 된 새로운 연구에 따르면 2022 년에 제조 된 플라스틱의 9.5%만이 재활용 재료로 만들어졌습니다. 한편, 플라스틱은 계속해서 매립지와 생태계에 전 세계에 쌓이고 있습니다. 그러나 도움이 진행 중입니다. 엥인 팀

AI 분석가의 부상 : AI 혁명에서 이것이 가장 중요한 일이 될 수있는 이유Apr 12, 2025 am 11:41 AM

AI 분석가의 부상 : AI 혁명에서 이것이 가장 중요한 일이 될 수있는 이유Apr 12, 2025 am 11:41 AM최근 Enterprise Analytics 플랫폼 Alteryx의 CEO 인 Andy MacMillan과의 대화는 AI 혁명 에서이 비판적이면서도 저평가 된 역할을 강조했습니다. MacMillan에서 설명했듯이 원시 비즈니스 데이터와 AI-Ready Informat의 격차

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

WebStorm Mac 버전

유용한 JavaScript 개발 도구

맨티스BT

Mantis는 제품 결함 추적을 돕기 위해 설계된 배포하기 쉬운 웹 기반 결함 추적 도구입니다. PHP, MySQL 및 웹 서버가 필요합니다. 데모 및 호스팅 서비스를 확인해 보세요.

SublimeText3 Linux 새 버전

SublimeText3 Linux 최신 버전

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기