Maison >Périphériques technologiques >IA >Les chercheurs de Microsoft AI ont accidentellement divulgué 38 To de données internes, y compris des clés privées et des mots de passe

Les chercheurs de Microsoft AI ont accidentellement divulgué 38 To de données internes, y compris des clés privées et des mots de passe

- WBOYavant

- 2023-09-21 17:45:081198parcourir

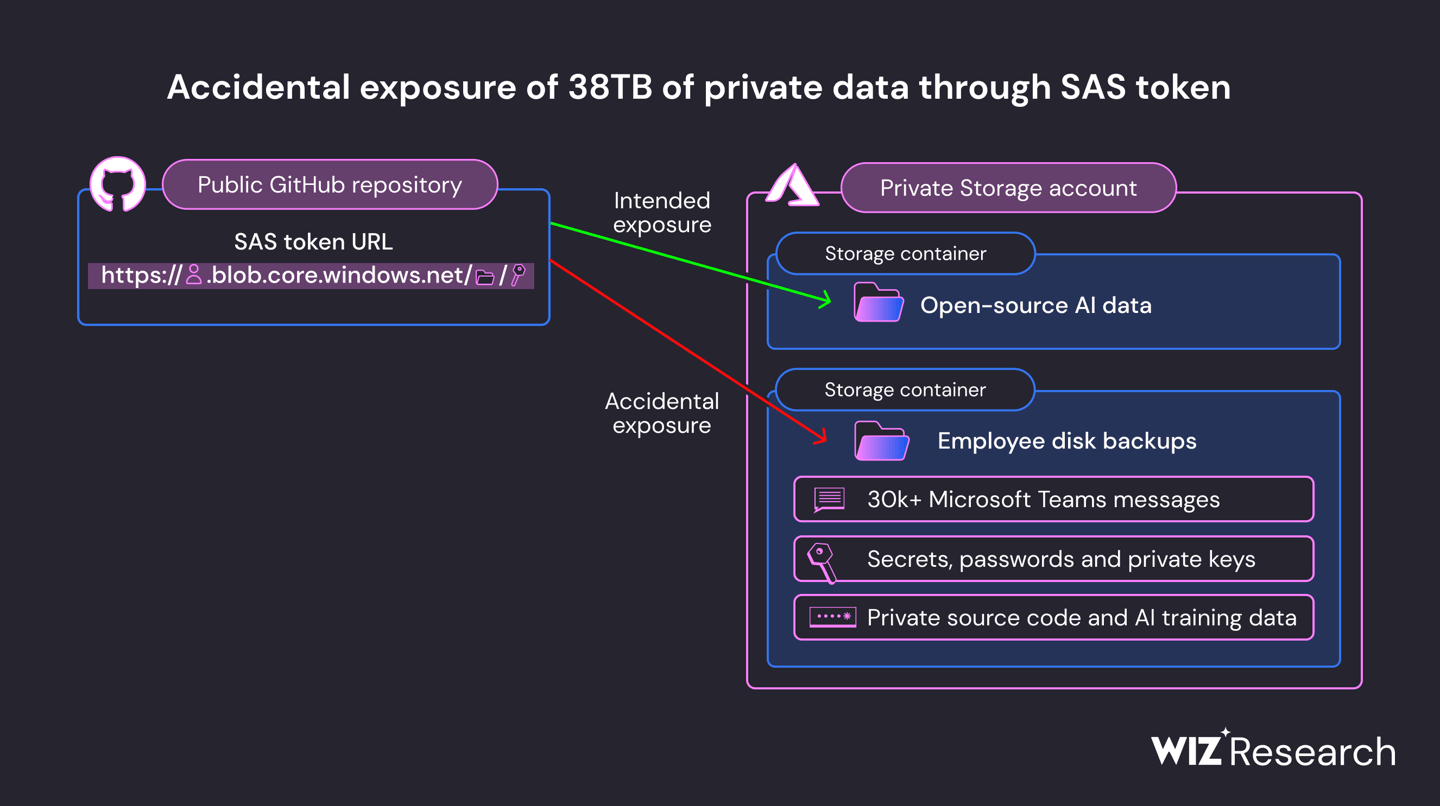

IT House News le 18 septembre, la startup de sécurité cloud Wiz Research a annoncé aujourd'hui qu'une fuite de données avait été découverte dans le référentiel GitHub de Microsoft AI, toutes causées par un jeton SAS (IT House note : Signature d'accès partagé) mal configuré.

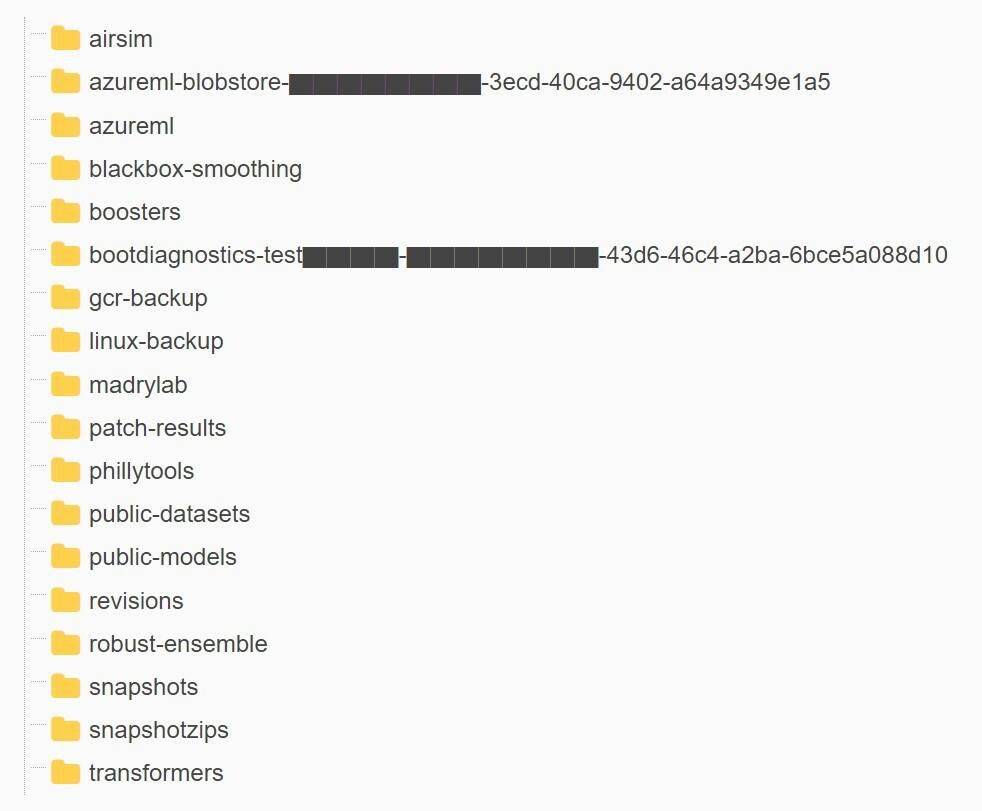

En termes de détails, l'équipe de recherche en IA de Microsoft a publié des données de formation open source sur GitHub, mais a également accidentellement exposé 38 To d'autres données internes, y compris des sauvegardes sur disque des PC personnels de plusieurs employés de Microsoft. Cette sauvegarde sur disque contenait des secrets, des clés privées, des mots de passe et plus de 30 000 messages internes Microsoft Teams provenant de centaines d'employés de Microsoft.

Ce référentiel GitHub fournit du code open source et des modèles d'IA pour la reconnaissance d'images, et les visiteurs sont invités à télécharger le modèle à partir d'une URL de stockage Azure. Cependant, Wiz a découvert que l'URL était configurée pour

Ce référentiel GitHub fournit du code open source et des modèles d'IA pour la reconnaissance d'images, et les visiteurs sont invités à télécharger le modèle à partir d'une URL de stockage Azure. Cependant, Wiz a découvert que l'URL était configurée pour

. L'URL en question, qui aurait exposé ces données depuis 2020, a également été mal configurée pour autoriser les autorisations "Contrôle total" au lieu de "Lecture seule", ce qui signifie qu'elle pourrait être supprimée par toute personne sachant où chercher, à la place. et y injecter du contenu malveillant.

Wiz a signalé ce problème à Microsoft le 22 juin. Microsoft a annoncé la révocation du token SAS deux jours plus tard, le 24 juin. Microsoft a déclaré avoir terminé son enquête sur l'impact organisationnel potentiel le 16 août

La chronologie spécifique de l'ensemble de l'incident est la suivante:

20 juillet 2020 - Premier engagement du jeton SAS sur GitHub ; date d'expiration fixée au 5 octobre 2021- 6 octobre 2021 - Date d'expiration du jeton SAS mise à jour au 6 octobre 2051

- 22 juin 2023 – Wiz Research a découvert le problème et l'a signalé à Microsoft

- 24 juin 2023 - Microsoft annonce l'expiration du jeton SAS

- 7 juillet 2023 - Tokens SAS remplacés sur GitHub

- 16 août 2023 - Microsoft termine son enquête interne sur l'impact potentiel

- 18 septembre 2023 - Wiz Research l'a rendu public

- Référence

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Les méta-chercheurs font une nouvelle tentative en matière d'IA : apprendre aux robots à naviguer physiquement sans cartes ni formation

- Les chercheurs découvrent qu'une grande partie du code généré par ChatGPT n'est pas sécurisé, mais il ne vous le dira pas

- L'activité d'intelligence artificielle de Meta est à la traîne par rapport à ses concurrents et un grand nombre de chercheurs quittent leur emploi pour une raison importante.

- Repousser les limites de l'innovation : l'iPhone 14 Pro spécial d'Apple accueille des chercheurs dans l'équipe R&D

- Les chercheurs de Microsoft AI ont accidentellement divulgué 38 To de données internes, y compris des clés privées et des informations de mot de passe.