Maison >Problème commun >KB5012170 : examinez de plus près cette mise à jour cumulative

KB5012170 : examinez de plus près cette mise à jour cumulative

- PHPzavant

- 2023-04-13 17:31:142051parcourir

Comme vous le savez peut-être déjà, Microsoft a déployé ses mises à jour mensuelles du Patch Tuesday il y a quelques jours à peine, et vous pouvez trouver la couverture complète ici.

Tous les systèmes d'exploitation sont corrigés ce mois-ci, notamment Windows 11, Windows 10, Windows 7 et Windows 8.1.

Cependant, l'une des versions les plus importantes de ce mois-ci est un correctif extrêmement important lié à Secure Boot DBX et sa mise à jour KB5012170.

Microsoft corrige enfin la vulnérabilité critique de Secure Boot GRUB

Au cas où vous ne l'auriez pas encore réalisé, la base de données de signatures Secure Boot Ban ou DBX est en fait une liste noire qui met sur liste noire les exécutables UEFI jugés mauvais.

La mise à jour KB5012170 mentionnée ci-dessus ajoute des signatures pour les modules UEFI vulnérables connus à DBX, ce qui signifie qu'ils ne pourront plus s'exécuter après cette mise à jour.

Cette fois, les signatures sont liées à la vulnérabilité GRand Unified Boot Loader (GRUB), également connue sous le nom de BootHole.

Comme nous l'avons dit, et comme l'a confirmé Microsoft, cette mise à jour de sécurité apporte des améliorations à Secure Boot DBX pour les versions Windows prises en charge répertoriées dans la section.

Le géant de la technologie de Redmond a mentionné que ces changements clés incluent les éléments suivants :

- Les appareils Windows dotés d'un micrologiciel basé sur l'Unified Extensible Firmware Interface (UEFI) peuvent fonctionner avec le démarrage sécurisé activé. La base de données de signatures de désactivation du démarrage sécurisé (DBX) empêche le chargement des modules UEFI. Cette mise à jour ajoute des modules à DBX.

Vous devez également savoir qu'il existe une vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot. Par conséquent, un attaquant qui parviendrait à exploiter cette vulnérabilité pourrait contourner Secure Boot et charger un logiciel non fiable.

Cela dit, KB5012170 corrige avec succès la vulnérabilité en ajoutant des signatures de modules UEFI vulnérables connus à DBX.

À quelles versions de Windows cette mise à jour s'applique-t-elle ?

La société de technologie a également inclus dans les notes de version officielles toutes les versions dans lesquelles cette mise à jour résoudra le problème.

Donc sans plus attendre, nous dirons que KB5012170 résout les problèmes suivants :

- Windows Server 2012

- Windows 8.1 et Windows Server 2012 R2

- Windows 10 version 1507

- Windows 10 version 1607 et Windows Server 2016

- Windows 10 version 1809 et Windows Server 2019

- windows 10, version 20H2

- windows 10, version 21H1

- windows 10, version 21H2

- windows server 2022

- windows 11, version 21H 2 (version originale)

- Azure Stack HCI HCI, version 1809

- Azure Stack Data Frame, version 1809 (ASDB)

Bien sûr, cette mise à jour cumulative peut être téléchargée dans le cadre du package Patch Tuesday via Windows Update, mais vous pouvez également obtenir la mise à jour autonome à partir du Site Web du catalogue Microsoft Update.

Que dois-je faire si l'installation de KB5012170 échoue ?

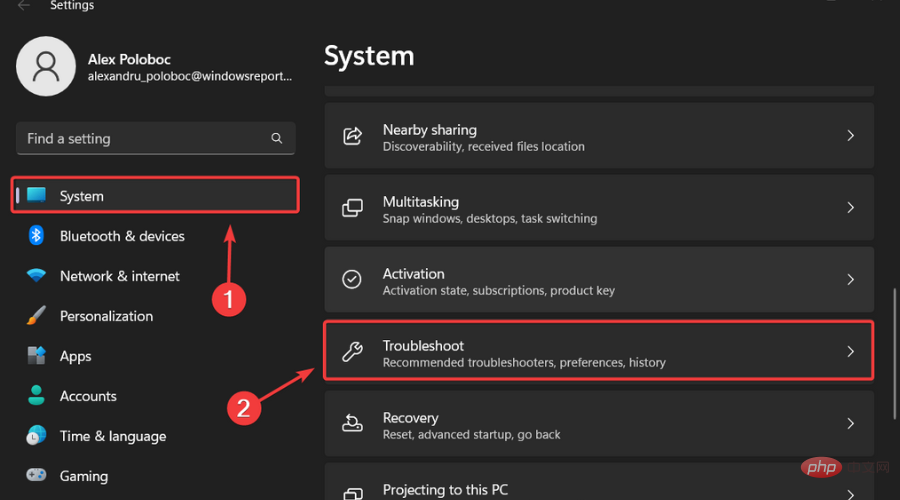

- Appuyez sur Win+ I pour accéder aux Paramètres.

- Sélectionnez la catégorie Système et cliquez sur Dépanner.

- Appuyez sur le bouton Autres dépanneurs.

- Appuyez sur le bouton Exécuter à côté de Windows Update.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Où demander la fermeture du magasin Kuaishou ?

- Introduction au téléchargement du système Radis Home Win7

- La dernière version 1.82 de Visual Studio Code est maintenant disponible

- Comment prolonger la durée de vie de la batterie de votre Apple Watch

- Pourquoi la carte graphique ne peut-elle pas être effacée ?