Maison >Problème commun >Comment s'appelle également le protocole défini ?

Comment s'appelle également le protocole défini ?

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBoriginal

- 2022-07-18 11:11:065967parcourir

Le protocole

set est également connu sous le nom de « Protocole de transaction électronique sécurisé » ; ce protocole a été créé pour réaliser des paiements électroniques instantanés plus complets. Il a été lancé conjointement par « Master Card » et Visa en juin 1997 avec Netscape, Microsoft et d'autres sociétés. Un nouveau modèle de paiement électronique lancé le 1er mars pour sécuriser les achats en ligne par carte de crédit sur le réseau ouvert.

L'environnement d'exploitation de ce tutoriel : système Windows 10, ordinateur DELL G3.

Comment s'appelle également le protocole set ?

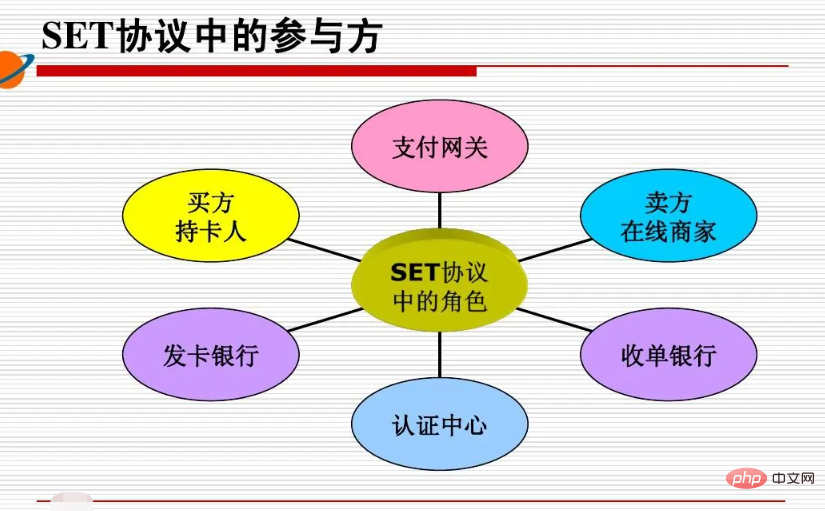

Le protocole SET a vu le jour afin de parvenir à un paiement électronique instantané plus complet. Le protocole SET (Secure Electronic Transaction), connu sous le nom de protocole de transaction électronique sécurisé, est un nouveau modèle de paiement électronique lancé le 1er juin 1997 par Master Card et Visa en collaboration avec Netscape, Microsoft et d'autres sociétés. Le protocole SET est conçu sur la base du modèle de paiement par carte bancaire sur le B2C. Il assure la sécurité des achats en ligne par carte bancaire sur le réseau ouvert. SET est principalement conçu pour résoudre les transactions par carte de crédit entre les utilisateurs, les commerçants et les banques. Il présente divers avantages, tels que la garantie de l'intégrité des données de transaction et la non-répudiation des transactions. Il est donc devenu une norme internationale reconnue pour les transactions en ligne par carte de crédit. .

Une brève introduction :

SET Protocol

Tout en offrant des opportunités et de la commodité, le commerce électronique est également confronté à l'un des plus grands défis, à savoir la sécurité des transactions. Dans un environnement d'achat en ligne, les titulaires de carte espèrent garder les informations de leur compte confidentielles pendant les transactions afin d'éviter qu'elles ne soient détournées ; les commerçants espèrent que les commandes des clients ne pourront pas être répudiées, et pendant le processus de transaction, toutes les parties à la transaction espèrent vérifier l'identité de d'autres parties pour éviter d'être trompé. En réponse à cette situation, les deux principales organisations de cartes de crédit aux États-Unis, Visa et MasterCard, et de nombreuses institutions technologiques internationales ont formulé conjointement des normes de sécurité pour les transactions en ligne basées sur les cartes bancaires appliquées à Internet. Il s'agit de « transactions électroniques sécurisées ». " (Transaction Electronique Sécurisée, dénommée SET). Il utilise la cryptographie à clé publique et la norme de certificat numérique X.509, et est principalement utilisé pour garantir la sécurité des informations d'achat en ligne.

Le SET assurant l’authentification entre les consommateurs, les commerçants et les banques, il garantit la sécurité, la fiabilité totale et la non-répudiation des données de transaction, notamment les avantages de garantir que les numéros de carte bancaire des consommateurs ne sont pas exposés aux commerçants. Par conséquent, en 2012, il est devenu la norme de sécurité internationale reconnue pour les transactions en ligne par carte de crédit/débit.

Le protocole de transaction électronique sécurisé SET (Secure Electronic Transaction) est principalement utilisé en mode B to C pour assurer la sécurité des informations de paiement. Le protocole SET lui-même est relativement complexe, a une conception stricte et est hautement sécurisé. Il peut garantir la confidentialité, l'authenticité, l'intégrité et la non-répudiation de la transmission des informations. Le protocole SET est une implémentation typique dans le cadre PKI et est constamment mis à niveau et amélioré. Par exemple, SET 2.0 prendra en charge les transactions électroniques par carte de débit.

Les objectifs de ce protocole :

1. Empêcher le vol de données par des utilisateurs illégaux et assurer la transmission sécurisée des informations sur Internet.

2. SET utilise une technologie de double signature pour assurer l'isolement mutuel des informations des participants au commerce électronique. Les informations du client sont cryptées et parviennent à la banque via le commerçant, mais celui-ci ne peut pas voir les informations de compte et de mot de passe du client.

3. Résolvez le problème de l'authentification multipartite. Il authentifie non seulement les cartes de crédit des clients, mais également les commerçants en ligne afin de réaliser une authentification mutuelle entre clients, commerçants et banques.

4. Garantir le caractère en temps réel des transactions en ligne et effectuer tous les processus de paiement en ligne.

5. Fournir un standard ouvert, standardiser les protocoles et les formats de messages, et promouvoir la compatibilité et l'interopérabilité des logiciels développés par différents fabricants. Il peut être exécuté sur différentes plates-formes logicielles et matérielles et est largement accepté dans le monde entier.

Pour plus de connaissances connexes, veuillez visiter la rubrique FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Explication détaillée du protocole http, base essentielle des tests automatisés des interfaces Python

- Comment résoudre l'erreur d'adaptateur de protocole dans Oracle 11g

- Qu'est-ce que le protocole de transfert hypertexte

- Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

- Quel protocole est utilisé pour la connexion à distance ?