'La plus grande vulnérabilité informatique de ces dernières années' a été découverte par des programmeurs chinois !

- 藏色散人avant

- 2021-12-13 14:48:462798parcourir

(Observer Network News) Selon le rapport d'Associated Press du 11 décembre, l'équipe chinoise de sécurité d'Alibaba Cloud a découvert une vulnérabilité dans Log4Shell dans le composant de journal open source Log4j sous le logiciel de serveur Web Apache. L'existence de cette vulnérabilité permet aux attaquants du réseau d'accéder au serveur réseau sans mot de passe.

Les experts en cybersécurité estiment que cette vulnérabilité est potentiellement très dangereuse et pourrait même être la « plus grande vulnérabilité de l'histoire de l'informatique ». Les services cloud, notamment Apple, Samsung et Steam, peuvent être affectés. L'Apache Software Foundation a classé cette vulnérabilité comme étant la plus grave.

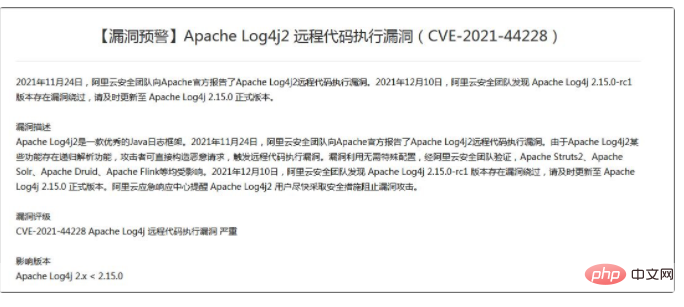

Le dernier avertissement émis par l'équipe Alibaba Cloud le 10 décembre

L'incident a commencé le 24 du mois dernier. Un membre de l'équipe Alibaba Cloud en Chine a divulgué cette vulnérabilité à Apache. Par la suite, les équipes officielles d’urgence informatique d’Autriche et de Nouvelle-Zélande ont pris les devants en alertant sur cette vulnérabilité.

La Nouvelle-Zélande affirme que la vulnérabilité est "activement exploitée" et qu'un code de validation de principe a été publié.

La vulnérabilité exposée cette fois existe dans Log4j du framework de journalisation Java, qui est largement utilisé dans diverses applications et services réseau. Il s'agit d'un outil d'enregistrement intégré au programme qui enregistre le processus d'exécution des activités pour faciliter l'inspection lorsque des problèmes surviennent. Presque tous les systèmes de sécurité réseau utilisent une sorte de cadre de journalisation pour l'enregistrement, ce qui rend également Log4j très influent.

Joe Sullivan, responsable de la sécurité chez Cloudflare, société de gestion de la cybersécurité, a déclaré que la faille permet aux attaquants malveillants d'« exécuter du code à distance » pour accéder à d'autres systèmes, ce qui est possible compte tenu de l'utilisation généralisée du logiciel Log4j. à ce jour.

Le 10 de ce mois, l'alerte a encore été élargie. Le même jour, le jeu « Minecraft » de Microsoft a publié une annonce indiquant que la version Java du jeu était vulnérable aux attaques et recommandait aux utilisateurs de prendre des mesures immédiates pour résoudre les problèmes de sécurité. Les joueurs peuvent exécuter des programmes sur les ordinateurs d'autres joueurs en collant des messages dans la boîte de discussion du jeu.

Le même jour, Sullivan a déclaré que la société avait constaté une augmentation du nombre d'utilisateurs malveillants utilisant la vulnérabilité "au cours des 6 à 10 dernières heures".

Les chercheurs de la plateforme de sécurité des données LunaSec ont trouvé des preuves que les services cloud de Steam et d'Apple étaient affectés, tandis que Palo Alto Network a noté dans un article de blog que Twitter et Amazon avaient également été touchés.

Les experts ont solennellement mis en garde contre les dommages potentiels de cette vulnérabilité.

Adam Meyers, vice-président senior de la société de cybersécurité Crowdstrike, a déclaré que le matin du 10, heure américaine, les pirates avaient "complètement militarisé" la vulnérabilité et développé des outils pour exploiter la vulnérabilité et les avaient distribués en externe. Il a décrit que « l'Internet est en feu en ce moment », et que les criminels et les pirates informatiques se bousculent pour exploiter cette vulnérabilité, tandis que le personnel de sécurité des réseaux des grandes institutions se lance dans une course contre la montre pour la corriger.

Amit Yoran, PDG de Tenable, une autre société de cybersécurité, a qualifié Log4Shell de « vulnérabilité unique la plus importante et la plus critique de la dernière décennie » et pourrait même être « la plus grande vulnérabilité de l'histoire informatique moderne » ».

L'Associated Press a déclaré que cette vulnérabilité pourrait être la vulnérabilité informatique la plus grave découverte ces dernières années. Log4j est « omniprésent » dans les serveurs cloud et les logiciels d'entreprise utilisés dans l'industrie et le gouvernement. À moins qu'elle ne soit corrigée, les criminels, les espions et même les programmeurs débutants peuvent facilement utiliser cette vulnérabilité pour pénétrer dans les réseaux internes et voler des informations, installer des logiciels malveillants et supprimer des informations critiques.

L'Apache Software Foundation a classé la gravité de cette vulnérabilité comme la plus élevée sur 10.

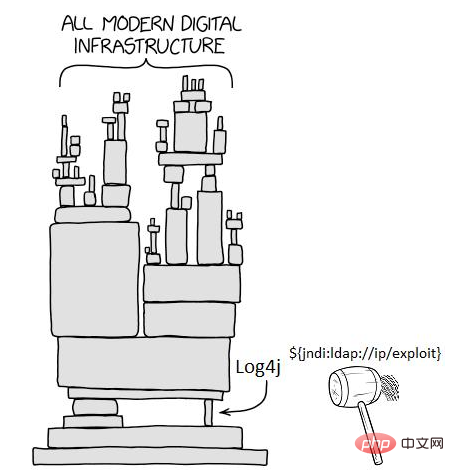

Les utilisateurs étrangers des réseaux sociaux ont expliqué l'importance de Log4j sous forme d'émoticônes

À l'heure actuelle, les grandes entreprises ont commencé à corriger cette vulnérabilité. Selon McAfee, la plus grande société de sécurité réseau au monde, la méthode d'atténuation la plus importante et la plus complète consiste à mettre à jour log4j vers la version stable 2.15.0.

À l'avenir, McAfee prévoit également d'utiliser des services supplémentaires tels que (DNS) pour tester les modifications apportées à cette vulnérabilité. Nous pouvons mettre à jour ce document en conséquence en fonction des résultats. Parallèlement, McAfee Enterprise a publié une signature réseau, KB95088, destinée aux clients utilisant NSP (Network Security Platform), qui détecte les tentatives des attaquants pour exploiter la vulnérabilité.

Le 10 décembre, l'équipe de sécurité d'Alibaba Cloud a publié une annonce indiquant qu'il avait été constaté que la version Apache Log4j 2.15.0-rc1 présentait un contournement de vulnérabilité. Veuillez mettre à jour vers la version officielle d'Apache Log4j 2.15.0 à temps.

Articles Liés

Voir plus- Solutions aux vulnérabilités courantes de sécurité des sites Web

- Discutez des failles d'un site d'achat groupé

- Expérience de suppression d'un cheval de Troie : gestion d'un cheval de Troie qui exploitait la vulnérabilité d'exécution de code à distance de thinkphp5

- Que savez-vous des vulnérabilités PHP ? (introduction détaillée)