Maison >Opération et maintenance >Sécurité >Solutions aux vulnérabilités courantes de sécurité des sites Web

Solutions aux vulnérabilités courantes de sécurité des sites Web

- 王林avant

- 2020-12-24 09:09:276938parcourir

Voici quelques vulnérabilités et solutions courantes en matière de sécurité des sites Web.

(Partage de vidéo d'apprentissage : Vidéo de programmation)

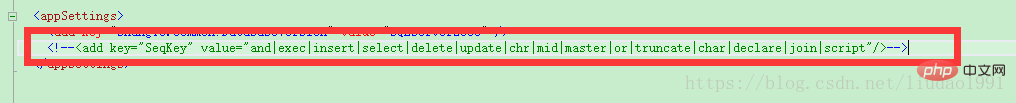

1. Injection aveugle SQL

Solution : Ajouter un filtrage

2. Injection SQL

Solution : modifier le code sous-jacent pour éliminer les requêtes paramétrées

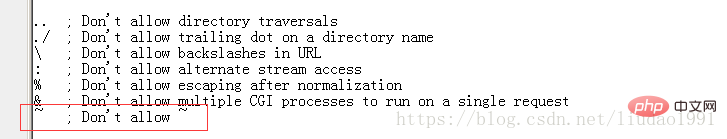

3. Énumération de fichiers et de répertoires/liste de répertoires

Solution : Désactiver la navigation dans les répertoires

4. Traversée du répertoire webdav

Solution : http://www.45it.com/net/201208/31779.htm

5 . chiffré

Solution : dans

6. Vulnérabilité de sauvegarde de fichiers

Ne placez pas la sauvegarde de fichiers dans le répertoire racine WEB

tel que http://.. ./ web.rar, le fichier de sauvegarde doit être placé dans d'autres répertoires

7. Vulnérabilité d'exécution de code à distance HTTP.sys

Vulnérabilité : vulnérabilité d'exécution de code à distance HTTP.sys de Microsoft Windows (CVE-2015). - 1635)(MS15-034)

Solution : Installer le package de correctifs Microsoft (http://www.gltc.cn/47506.html)

8. Bibliothèque Javascript vulnérable

Vulnérabilité. : Bibliothèque Javascript vulnérable

Solution : Mettre à jour la bibliothèque Javascript

9 Vulnérabilité de nom de fichier court

Solution : https://segmentfault.com/a/1190000006225568

S'il n'est pas valide : utilisez la méthode suivante :

https://www.cnblogs.com/xiaozi/p/5587039.html

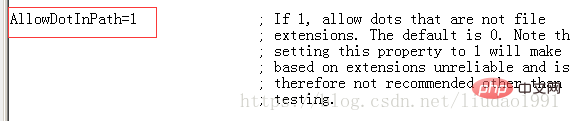

S'il s'agit de iis7 mais qu'aucun filtrage des requêtes n'a lieu, puis installez manuellement

https://yq.aliyun.com/ziliao/120062

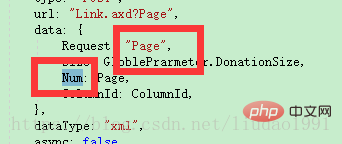

Ajoutez une ligne de cadre rouge à l'emplacement indiqué dans l'icône

Remarque que la valeur par défaut d'origine AllowDotInPath= 0 est remplacée par AllowDotInPath =1

Sinon, certaines listes de fonctions ne peuvent pas être chargées.

10. Vulnérabilité de déni de service dans les demandes de paramètres en double de Microsoft IIS (MS10-065)

Le code de traitement de script dans IIS présente une vulnérabilité de débordement de pile lors du traitement des demandes de paramètres en double. La vulnérabilité est exploitée en envoyant une requête URI spécialement conçue à la page ASP du site Web hébergé par IIS, provoquant le blocage du service.

Solution : http://zerobox.org/bug/2716.html

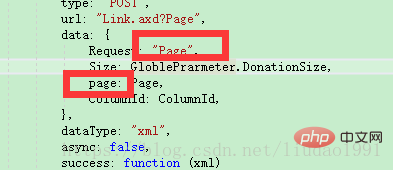

11. Vulnérabilité de déni de service de demande de paramètre en double IIS-CVE-2010-1899

Remarque : il est supposé que le serveur dispose d'une protection de sécurité. Même si nous installons des correctifs et d'autres opérations pour corriger cette vulnérabilité, les règles de sécurité de l'école sont les mêmes. toujours là, empêchera les requêtes avec des paramètres du même nom ou des paramètres similaires du même nom Ici link.axd

a été mal signalé et modifié en

.

La demande est passée normalement.

12. Vulnérabilité de correction d'AppScan : activer les méthodes HTTP non sécurisées

http://www.cnblogs.com/lyuec/p/4245175.html

Désactiver WebDAV

IIS Désactiver le fonction webdev dans la fonction étendue. Cette fonction peut interdire les actions dangereuses telles que : DELETE-SEARCH-COPY-MOVE-PROPFIND-PROPPATCH-MKCOL-LOCK-UNLOCK-PUT.

13. Fuite d'informations ASP.NET

Installez le correctif en fonction de la version du serveur :

https://technet.microsoft.com/zh-cn/library/security/ms10 -070.aspx

Recommandations associées : Tutoriel sur la sécurité des sites Web

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!