Maison >Opération et maintenance >exploitation et entretien des fenêtres >Ajouter des règles de groupe de sécurité au serveur Alibaba Cloud ECS

Ajouter des règles de groupe de sécurité au serveur Alibaba Cloud ECS

- 王林original

- 2019-11-07 17:38:054281parcourir

Ajouter des règles de groupe de sécurité

Vous pouvez autoriser ou désactiver des groupes de sécurité en ajoutant des règles de groupe de sécurité ECS les instances du système accèdent au réseau public ou au réseau privé.

Prérequis

Avant d'ajouter des règles de groupe de sécurité, veuillez confirmer les informations suivantes :

1. Vous avez créé un groupe de sécurité. Pour des opérations spécifiques, consultez Création d'un groupe de sécurité.

2. Vous savez déjà quel accès public ou intranet à l'instance ECS doit être autorisé ou interdit. Pour plus de cas d’application sur les paramètres des règles de groupe de sécurité, consultez Cas d’application de groupe de sécurité.

Informations générales

Le groupe de sécurité est chargé de gérer l'autorisation ou non des demandes d'accès provenant du réseau public ou de l'intranet. Pour des raisons de sécurité, la plupart des directions entrantes des groupes de sécurité adoptent une politique de refus d’accès. Si vous utilisez le groupe de sécurité par défaut ou si vous avez sélectionné le modèle Web Server Linux ou Web Server Windows lors de la création du groupe de sécurité, le système ajoutera automatiquement des règles de groupe de sécurité à certains ports de communication. Pour plus de détails, voir Présentation du groupe de sécurité. Le contenu de cet article s'applique aux scénarios suivants :

1. Lorsque votre application doit communiquer avec un réseau en dehors du groupe de sécurité où se trouve l'instance ECS, mais que la requête entre dans un état d'attente longue après avoir été lancée. , vous devez d'abord définir les règles du groupe de sécurité.

2. Lorsque vous constatez que certaines sources de requêtes subissent des attaques malveillantes lors du fonctionnement de votre application, vous pouvez ajouter des règles de groupe de sécurité qui refusent l'accès pour mettre en œuvre des politiques d'isolement.

Avant d'ajouter des règles de groupe de sécurité, veuillez comprendre ce qui suit :

1. Les règles de groupe de sécurité seront différentes dans les paramètres de la carte réseau.

#Les règles classiques des groupes de sécurité de type réseau font la distinction entre les cartes réseau intranet et les cartes réseau publiques.

# Les règles des groupes de sécurité de type VPC de réseau privé ne font pas de distinction entre les cartes réseau intranet et les cartes réseau publiques.

L'accès au réseau public aux instances ECS de type VPC de réseau privé est transmis via le mappage de la carte réseau intranet. Par conséquent, vous ne pouvez pas voir la carte réseau public à l'intérieur de l'instance ECS et vous pouvez uniquement définir des règles de groupe de sécurité intranet. Toutefois, les règles de groupe de sécurité prennent effet à la fois sur l'intranet et sur le réseau public.

2. Avant d'ajouter des règles de groupe de sécurité au groupe de sécurité que vous avez créé, tous les accès sont autorisés dans le sens sortant et tous les accès sont refusés dans le sens entrant.

3. Les règles de groupe de sécurité prennent en charge les règles de groupe de sécurité IPv4 et les règles de groupe de sécurité IPv6.

4. Le nombre total de règles entrantes et sortantes pour chaque groupe de sécurité ne peut pas dépasser 200.

5. Les groupes de sécurité d'entreprise ne prennent pas en charge la définition de priorités, l'autorisation des groupes de sécurité et la définition de règles de groupe de sécurité qui refusent l'accès. Pour plus de détails, consultez Présentation des groupes de sécurité d'entreprise.

Étapes de fonctionnement

1. Connectez-vous à la console de gestion ECS.

2. Dans la barre de navigation de gauche, sélectionnez Réseau et sécurité > Groupe de sécurité.

3. Sélectionnez une région dans la barre d'état supérieure.

4. Recherchez le groupe de sécurité pour lequel vous souhaitez configurer les règles d'autorisation, et dans la colonne opération, cliquez sur Configurer les règles.

5. Sur la page des règles du groupe de sécurité, vous pouvez choisir l'une des méthodes suivantes pour terminer l'opération.

Méthode 1 :

Créez rapidement des règles, adaptées sans avoir besoin de définir les protocoles ICMP et GRE règles. Et le scénario de fonctionnement peut être complété en vérifiant plusieurs ports. La règle de création rapide fournit les paramètres de port d'application pour SSH 22, telnet 23, HTTP 80, HTTPS 443, MS SQL 1433, Oracle 1521, MySQL 3306, RDP 3389, PostgreSQL 5432 et Redis 6379. Vous pouvez vérifier un ou plusieurs ports en même temps ou personnaliser le port TCP/UDP.

Cliquez sur Création rapide d'une règle. Pour obtenir des conseils détaillés sur la définition des paramètres tels que le type de carte réseau, la direction des règles et la plage de ports dans la boîte de dialogue Création rapide d'une règle, consultez la méthode 2 pour ajouter des règles de groupe de sécurité.

Méthode 2 :

Ajoutez des règles de groupe de sécurité, adaptées aux scénarios nécessitant la configuration de plusieurs protocoles de communication, tels que les protocoles ICMP et GRE.

a. Cliquez pour ajouter une règle de groupe de sécurité.

b. (Groupe de sécurité de type réseau classique uniquement) Sélectionnez le type de carte réseau.

Intranet : votre instance ECS ne peut pas accéder au réseau public/Internet, ou n'a pas besoin d'accéder au réseau public.

Réseau public : votre instance ECS peut accéder au réseau public et fournit un accès Internet aux applications.

c. Sélectionnez la direction de la règle.

Direction sortante : fait référence à l'instance ECS accédant à d'autres instances ECS dans l'intranet ou à des ressources sur le réseau public.

Direction entrante : fait référence à d'autres instances ECS dans l'intranet ou à des ressources sur le réseau public accédant à l'instance ECS.

d. Sélectionnez la stratégie d'autorisation.

Autoriser : Autoriser les demandes d'accès correspondant à ce port.

Rejeter : supprimez le paquet de données directement sans renvoyer aucune information de réponse. Si les règles des deux groupes de sécurité sont les mêmes à l'exception de la politique d'autorisation, le refus d'autorisation prendra effet et la politique d'autorisation ne prendra pas effet.

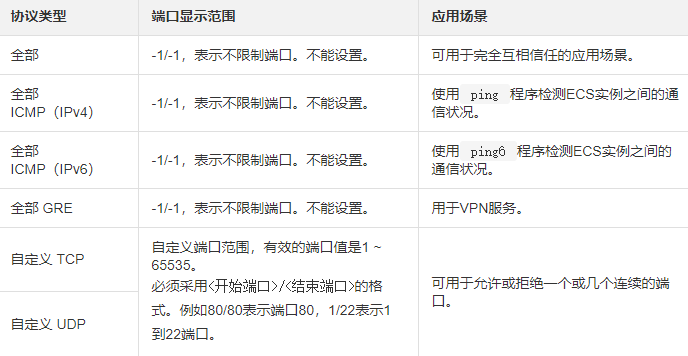

e. Sélectionnez le type de protocole et la plage de ports.

Le paramètre de la plage de ports est affecté par le type de protocole. Le tableau suivant montre la relation entre le type de protocole et la plage de ports impliquée dans la page de création. Pour plus d’informations sur les ports couramment utilisés, consultez Applications typiques des ports communs.

Remarque : le port STMP 25 dans le sens sortant du réseau public est restreint par défaut et ne peut pas être ouvert via les règles du groupe de sécurité. Si vous devez utiliser le port STMP 25, évitez vous-même les risques de sécurité, puis postulez pour débloquer le port 25. Pour des opérations spécifiques, voir Application au déblocage du port 25.

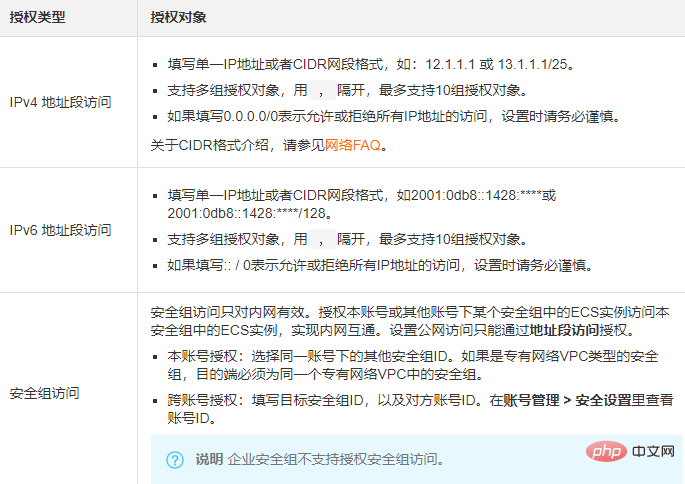

f. Sélectionnez le type d'autorisation et l'objet d'autorisation.

Le paramètre de l'objet d'autorisation est affecté par le type d'autorisation. Voici la relation entre les deux.

Remarque : Pour des raisons de sécurité, pour les règles entrantes intranet du réseau classique, l'accès au groupe de sécurité est préféré comme type d'autorisation. Si vous choisissez l'accès au segment d'adresse, vous ne pouvez autoriser qu'une seule adresse IP. Le format de l'objet d'autorisation ne peut être que a.b.c.d/32, seul IPv4 est pris en charge et le masque de sous-réseau doit être /32.

g. Priorité : la plage de valeurs est de 1 à 100.

Explication : Plus la valeur de priorité est petite, plus la priorité est élevée. Seuls les groupes de sécurité communs peuvent définir des priorités. Les groupes de sécurité d'entreprise ne prennent pas en charge la définition de priorités. Voir Priorité des règles pour plus de détails.

h. Cliquez sur OK

Résultat de l'exécution

Cliquez sur l'icône d'actualisation pour afficher les règles du groupe de sécurité ajoutées. , confirmez que l'ajout a été effectué. Les modifications apportées aux règles du groupe de sécurité seront automatiquement appliquées aux instances ECS du groupe de sécurité. Il est recommandé de tester si elles prennent effet immédiatement.

Prochaines étapes

Chaque instance ECS appartient à au moins un groupe de sécurité. Vous pouvez ajouter des instances ECS à un ou plusieurs groupes de sécurité en fonction des besoins de l'entreprise. Pour des opérations spécifiques, consultez Ajout d'une instance ECS à un groupe de sécurité.

Documents associés

# AuthorizeSecurityGroup

# AuthorizeSecurityGroupEgress

Tutoriel recommandé : tutoriel Windows

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Que dois-je faire si le fichier de registre système est manquant et que Windows ne parvient pas à le charger ?

- Modifier le port distant 3389 par défaut du serveur Windows (protection de sécurité du serveur)

- Connectez-vous à une instance Windows à l'aide du terminal de gestion

- Comment configurer le pare-feu pour les connexions à distance aux instances Windows