Maison >développement back-end >tutoriel php >Partage de compréhension personnelle sur les principes HTTPS

Partage de compréhension personnelle sur les principes HTTPS

- 王林avant

- 2019-08-27 17:16:061863parcourir

Prenez note ici. Après avoir lu quelques informations sur Internet, je comprends le principe de fonctionnement du protocole https.

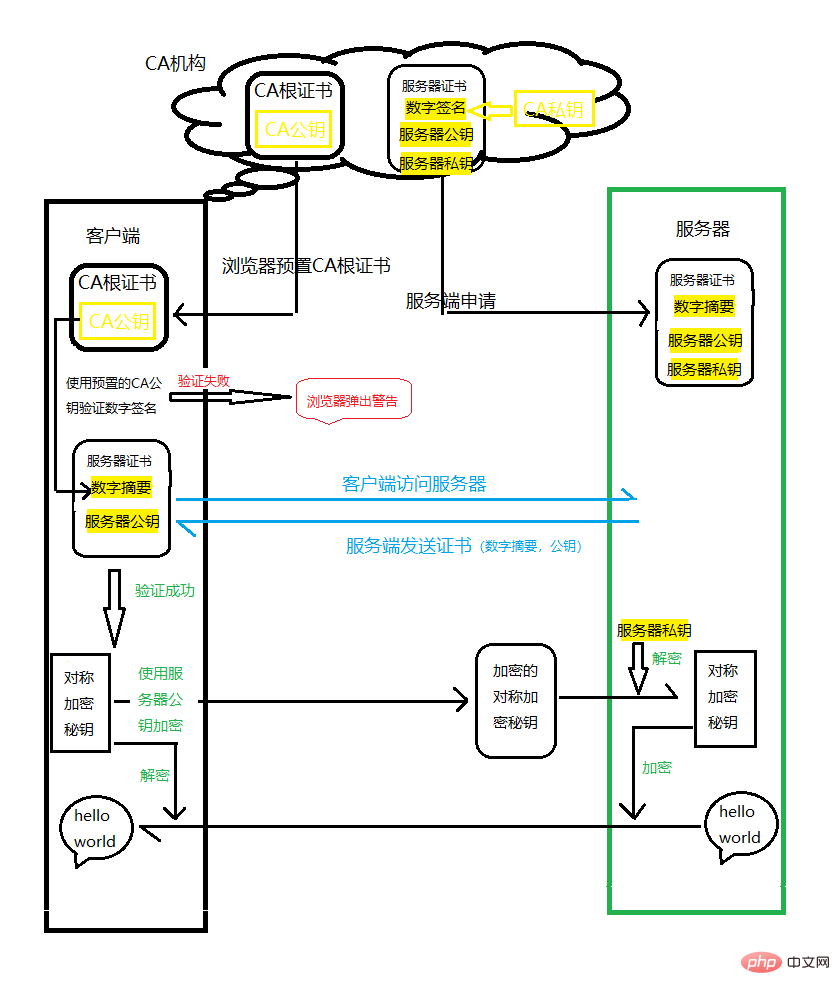

Parlons d'abord du cryptage symétrique et du cryptage asymétrique. est très efficace mais relativement peu sécurisé ; les clés de chiffrement asymétriques sont divisées en clés publiques et clés privées. Nous pouvons bien sûr utiliser le chiffrement à clé privée et le déchiffrement à clé privée. c'est qu'il est plus sécurisé que le cryptage symétrique, mais il est moins efficace.

La communication entre le client et le serveur est effectuée en utilisant une combinaison de cryptage asymétrique et de cryptage symétrique. Autrement dit, le cryptage asymétrique est d'abord utilisé pour négocier la clé de cryptage pour le cryptage symétrique, puis le cryptage symétrique est utilisé. . Les informations sont transmises de manière cryptée. Cela garantit non seulement la sécurité des informations, mais résout également le problème d'efficacité causé par le décryptage des informations lors de la transmission des informations.

Afin de garantir que les informations ne soient pas falsifiées par des pirates informatiques lors de la transmission de la clé publique cryptée, une organisation CA est tenue de garantir l'exactitude de la clé publique cryptée. Processus général :

1. L'administrateur du site internet s'adresse au prestataire de services CA pour la clé du serveur (clé publique et clé privée)

2. Client Demandez au serveur d'obtenir la clé publique et utilisez le certificat racine de l'autorité de certification prédéfini par l'organisation de l'autorité de certification sur le client pour vérifier si la clé publique du serveur est correcte, si elle est dans la période de validité, etc.

3. S'il n'y a aucun problème pour vérifier la clé publique du serveur, le client génère une clé secrète pour le cryptage symétrique, la crypte à l'aide de la clé publique du serveur et l'envoie au serveur

4. Après avoir reçu la clé publique cryptée clé secrète, le serveur utilise la clé privée pour déchiffrer et obtenir le cryptage symétrique réel. La valeur de la clé secrète, puis utilise le cryptage symétrique pour crypter les informations à transmettre

Après avoir reçu les informations, le client utilise. la clé de cryptage symétrique pour décrypter et obtenir le contenu réel des informations transmises par le serveur

Ce qui précède est compilé à partir de livres. J'espère que cela sera utile à tout le monde. S'il y a des erreurs, veuillez les signaler pour les éviter. tromper tout le monde.

Pour plus de questions connexes, veuillez visiter le site Web PHP chinois : Tutoriel vidéo PHP

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!