Article Tags

Article Tags

Benötigen Sie Virusschutz auf Mac?

Wie schützen Sie sich vor Hackern und Malware? Dies ist ein Problem, das niemals seine Relevanz verliert. Jedes Jahr finden Angreifer anspruchsvollere Möglichkeiten, vertrauliche Informationen und Benutzerfonds zu stehlen. Das heißt, Sie müssen wachsam bleiben. Kann

Mar 22, 2025 am 10:05 AM

Schützen Sie Ihre Online -Aktivität mit ClearVPN

Ein VPN -Tool verschlüsselt Ihre Online -Daten und macht es schwieriger, Ihre Comms abzufangen oder Sie auszuspionieren. Ein VPN ändert auch Ihre IP -Adresse. Daher haben die Websites, die Sie besuchen, es schwieriger, diese persönlichen Daten zu sammeln. Sie können ein VPN verwenden, um anzusehen

Mar 22, 2025 am 10:01 AM

Befehlsbekenntnis: Vorschlagen Sie die Paketinstallation für nicht verfügbare Befehle unter Linux

Wie Sie vielleicht bereits wissen, erhalten wir, wenn wir einen nicht verfügbaren oder unerkannten Befehl in Linux ausführen, eine Fehlermeldung - "Bash: Befehl nicht gefunden". Das Problem ist, dass einige von uns nicht wissen, welche Pakete diesen bestimmten Befehl bieten. NICHT EIN MOR

Mar 22, 2025 am 09:58 AM

So suchen Sie auf Mac: Spotlight, Finder und mehr

Wir neigen dazu, "Suche" als nur Web-Initiative zu betrachten, aber Ihr Mac kann auch Suchanfragen durchführen! Sowohl Spotlight als auch The Finder sind hervorragende Ressourcen, und das Erlernen der Verwendung in diesen MacOS -Funktionen kann Ihnen dabei helfen, das zu finden, was Sie aussehen

Mar 22, 2025 am 09:53 AM

So konfigurieren Sie die SSH-basierte Authentifizierung unter Linux

Dieser Leitfaden bietet einen Überblick über verschiedene SSH-Authentifizierungsmethoden mit einem besonderen Schwerpunkt auf SSH-Basis-Authentifizierung. Darüber hinaus führt Sie durch diese Anleitung durch die Schritte zum Konfigurieren von SSH-Basis der SSH-basierten Authentifizierung unter Linux und U.

Mar 22, 2025 am 09:51 AM

Mastering APT Linux -Befehle: Ein umfassender Leitfaden mit 15 praktischen Beispielen

Dieses Tutorial liefert eine kurze Erklärung des APT -Paketmanagers und enthält eine kuratierte Liste von 15 nützlichen APT -Linux -Befehlsbeispielen für effizient

Mar 22, 2025 am 09:50 AM

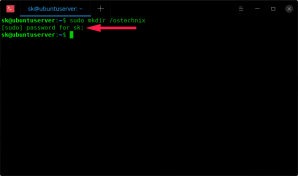

So führen Sie Sudo -Befehle ohne Passwort unter Linux aus

In Linux können Sie die Ausführung spezifischer Befehle ermöglichen, ohne das Sudo -Passwort einzugeben, indem die Sudoers -Datei angemessen konfiguriert wird. Die Sudoers -Datei bestimmt, welche Benutzer bestimmte Befehle mit administrativen Berechtigungen ausführen können (mit sudo) und

Mar 22, 2025 am 09:48 AM

So finden Sie Linux -Desktop -Bildschirmauflösung von CLI und GUI

Neugierig über die Bildschirmauflösung Ihres Linux -Desktops? Möchten Sie wissen, wie man es mit einfachen Befehlen findet? Suchen Sie nicht weiter! In dieser Anleitung führen wir Sie durch die Schritte, um Ihre Linux -Desktop -Bildschirmauflösung sowohl aus der Befehlszeile als auch von USI zu finden

Mar 22, 2025 am 09:45 AM

Container gegen virtuelle Maschinen: ein detaillierter Vergleich

Container und virtuelle Maschinen sind beide Virtualisierungstechnologien, mit denen Anwendungen bereitgestellt und verwaltet werden können. Sie haben jedoch unterschiedliche Stärken und Schwächen, und die beste Wahl für eine bestimmte Anwendung hängt von einer Zahl O ab

Mar 22, 2025 am 09:37 AM

So verwenden Sie BetterTouchTool, um alle Mac -Eingangsgeräte zu steuern

Das Touchpad hat die Art und Weise revolutioniert, wie Menschen ihre Geräte benutzen. Aber zu oft nutzen Mac -Benutzer diese leistungsstarke Eingabehardware nicht. Es ist in der Lage, hochempfindliche, spezifische Aufgaben zu sein, aber wir neigen dazu, es mehr oder weniger wie ein großer FL zu behandeln

Mar 22, 2025 am 09:34 AM

So Screen -Datensatz auf Mac: Einfach und schnell

Manchmal ist eine Chance, jemandem zu zeigen, wie die Dinge getan werden, effektiver, als lange Anweisungen zu finden. Dies gilt oft für Pädagogen, Entwickler, IT -Unterstützung, YouTubers, Online -Unternehmen und Teams, die von Differenz arbeiten

Mar 22, 2025 am 09:29 AM

Beschäftigt: Der beste Weg, um Ihre Kalender und Erinnerungen zu verwalten

Mar 22, 2025 am 09:28 AM

MAC-Mikrofon funktioniert nicht: Schritt-für-Schritt-Anleitung zum Umgang damit

Kein Computerbesitzer ist immun gegen MIC -Probleme. Die Gründe können variieren und beinhalten alles, von falschen Einstellungen bis hin zu neu installierten Apps, die Ihr Mikrofon abkranken. Es kann schwerwiegendere Gründe für Mikrofonprobleme geben, einschließlich physischer Schäden. Was hast du geboren?

Mar 22, 2025 am 09:27 AM

So konfigurieren Sie die Berechtigungen von Flatpak Apps einfach mit FlatSeal

Tool zur Begründung des Flatpak -Anwendungsberechtigungsmanagements: FlatSeal -Benutzerhandbuch Flatpak ist ein Tool, das die Verteilung der Linux -Software vereinfacht und die Anwendungen sicher in einer virtuellen Sandbox verkauft werden, sodass Benutzer Anwendungen ohne Stammberechtigungen ausführen können, ohne die Systemsicherheit zu beeinträchtigen. Da sich Flatpak-Anwendungen in dieser Sandbox-Umgebung befinden, müssen sie Berechtigungen anfordern, um auf andere Teile des Betriebssystems, Hardware-Geräte (wie Bluetooth, Netzwerk usw.) und Sockets (wie Pulsaudio, SSH-Auth, Cups usw.) zugreifen zu können. Mit dieser Anleitung können Sie Flatpak einfach mit FlatSeal unter Linux konfigurieren

Mar 22, 2025 am 09:21 AM

Hot-Tools-Tags

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Wie kann ich KB5055612 in Windows 10 nicht installieren?

<🎜>: Wachsen Sie einen Garten - Komplette Mutationsführer

<🎜>: Bubble Gum Simulator Infinity - So erhalten und verwenden Sie Royal Keys

Nordhold: Fusionssystem, erklärt

Mandragora: Flüstern des Hexenbaum

Heiße Werkzeuge

Sammlung der Laufzeitbibliothek vc9-vc14 (32+64 Bit) (Link unten)

Laden Sie die Sammlung der Laufzeitbibliotheken herunter, die für die Installation von phpStudy erforderlich sind

VC9 32-Bit

VC9 32-Bit-Laufzeitbibliothek für die integrierte Installationsumgebung von phpstudy

Vollversion der PHP-Programmierer-Toolbox

Programmer Toolbox v1.0 PHP Integrierte Umgebung

VC11 32-Bit

VC11 32-Bit-Laufzeitbibliothek für die integrierte Installationsumgebung von phpstudy

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen