Heim >Betrieb und Instandhaltung >Sicherheit >Experimentieren Sie mit einer einfachen Brute-Force-Aufzählungsmethode, um den 2FA-Verifizierungsmechanismus des Zielsystems zu umgehen

Experimentieren Sie mit einer einfachen Brute-Force-Aufzählungsmethode, um den 2FA-Verifizierungsmechanismus des Zielsystems zu umgehen

- 王林nach vorne

- 2019-12-18 11:58:463863Durchsuche

Der heute geteilte Artikel ist das dynamische Passwort OTP (One Time Password) des Autors für das Zielsystem, während er an öffentlichen Schwachstellentests teilnimmt, indem er eine einfache Brute-Force-Enumerationsmethode verwendet Der Zwei-Faktor-Authentifizierungsmechanismus des Zielsystems 2FA (Two-Factor Authentication). Das Zielsystem ist die Website von Indiens größtem Reisedienstleistungsunternehmen, das dynamisches Passwort-OTP als Mittel zur Implementierung der Zwei-Faktor-Authentifizierung 2FA verwendet.

Im Allgemeinen ist OTP eine 4-stellige Kombination von 0000 bis 9999. Wenn OTP 10.000 mögliche Kombinationen hat, dauert die Verarbeitung von 10.000 Kombinationen im heutigen leistungsstarken Computerzeitalter nur wenige Minuten. Wenn also der Überprüfungsmechanismus des OTP nicht ordnungsgemäß ist, kann ihn jeder durch einfache Brute-Force-Aufzählung umgehen.

Warum kann ich 2FA umgehen?

Das Zielsystem sieht keine Ratenbegrenzung für erfolglose Anfrageversuche vor.

Das Zielsystem verfügt über keine neuen dynamischen Passwortmaßnahmen für erfolglose Anfrageversuche.

Voraussetzungen für die Vorbereitung:

Webbrowser, BurpSuite.

Der wiederkehrende Prozess der Umgehung von 2FA

Der wiederkehrende Prozess der Umgehung von 2FA

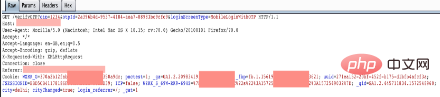

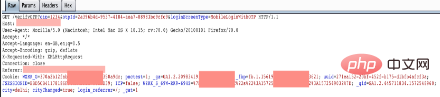

1 Öffnen Sie BurpSuite und melden Sie sich mit Ihrem an Geben Sie hier absichtlich das falsche dynamische OTP ein, das vom System an Ihr Mobiltelefon gesendet wurde (hier geben wir beiläufig 1234 ein) und erfassen Sie dann den Datenverkehr mit BurpSuite

Von BurpSuite aus können wir relevante Informationen zur OTP-API sehen – verifyOTP?otp=:

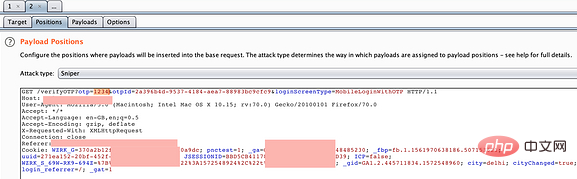

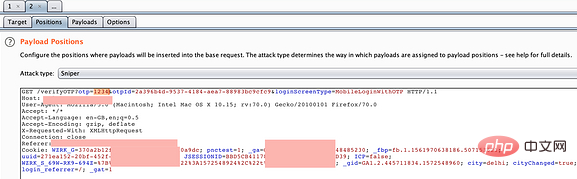

2. Klicken Sie mit der rechten Maustaste auf den OTP-Sendevorgang. An Eindringling senden:

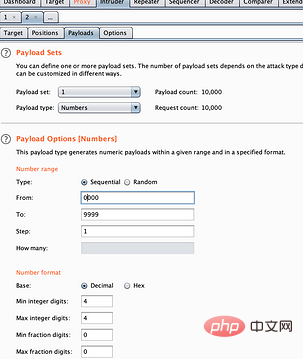

3. Wählen Sie den Platzhalter otp=1234 aus und stellen Sie ihn auf den einfachen Gewaltaufzählungsvariablenmodus ein:

4 Markieren Sie das Element, ändern Sie es in eine beliebige Kombination und klicken Sie dann auf Angriff:

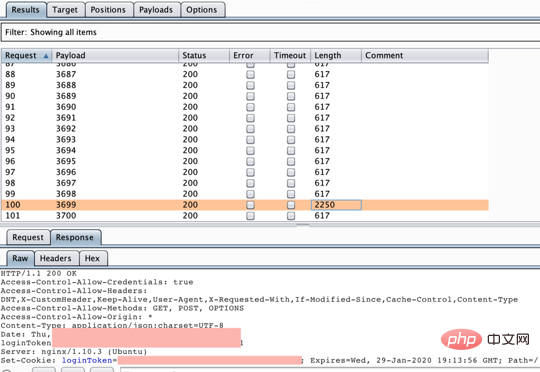

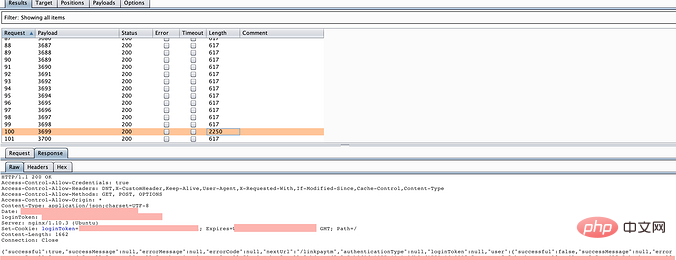

5. Der Angriff beginnt. Aus dem Ergebnis der Aufzählungsantwort können wir eine abnormale Antwort mit einer Länge von 2250 erkennen. Wie erwartet ist dies:

6. Melden Sie sich mit diesem OTP an. Es kann Seien Sie erfolgreich und effektiv!

Verwandte Tutorial-Empfehlungen: Webserver-Sicherheit

Das obige ist der detaillierte Inhalt vonExperimentieren Sie mit einer einfachen Brute-Force-Aufzählungsmethode, um den 2FA-Verifizierungsmechanismus des Zielsystems zu umgehen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!