Vertiefendes Verständnis des HTTP-Protokolls und Prinzipanalyse von HTTPS

- 高洛峰Original

- 2016-12-12 11:30:141298Durchsuche

3.4.2 Implementierungsprinzip von https

Es gibt zwei grundlegende Arten von Verschlüsselungs- und Entschlüsselungsalgorithmen:

1) Symmetrische Verschlüsselung: Es gibt nur einen Schlüssel, Verschlüsselung und Entschlüsselung sind gleich Passwort und Verschlüsselung und Entschlüsselung sind schnell.

2) Asymmetrische Verschlüsselung: Schlüssel erscheinen paarweise (und der private Schlüssel kann nicht aus dem öffentlichen Schlüssel abgeleitet werden). und der öffentliche Schlüssel kann nicht aus dem privaten Schlüssel abgeleitet werden), Verschlüsselung und Entschlüsselung verwenden unterschiedliche Schlüssel (Verschlüsselung mit öffentlichem Schlüssel erfordert Entschlüsselung mit privatem Schlüssel, Verschlüsselung mit privatem Schlüssel erfordert Entschlüsselung mit öffentlichem Schlüssel), relativ symmetrische Verschlüsselung ist langsamer und typische asymmetrische Verschlüsselung Zu den Algorithmen gehören RSA, DSA usw.

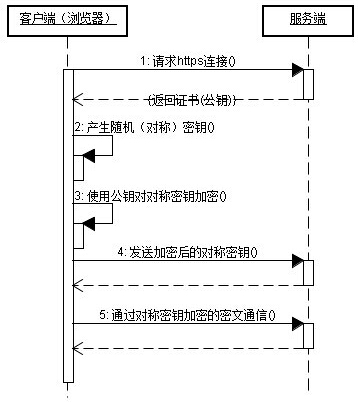

Werfen wir einen Blick auf den Kommunikationsprozess von https:

Vorteile der https-Kommunikation:

1) Der von der generierte Schlüssel Client ist nur der Client Der Client und der Server können es erhalten;

2) Die verschlüsselten Daten können vom Client und dem Server nur im Klartext abgerufen werden;

3) Die Kommunikation von Der Client zum Server ist sicher.

3.5 http-Proxy

3.5.1 http-Proxy-Server

Der vollständige englische Name des Proxy-Servers lautet Proxy Server und seine Funktion besteht darin, als Proxy für das Netzwerk zu fungieren Benutzer, um Netzwerkinformationen zu erhalten. Im übertragenen Sinne handelt es sich um eine Übergabestation für Netzwerkinformationen.

Ein Proxyserver ist ein Server zwischen dem Browser und dem Webserver. Dabei geht der Browser nicht direkt zum Webserver, um die Webseite abzurufen, sondern sendet eine Anfrage an den Proxyserver Wird zuerst an den Proxyserver gesendet, und der Proxyserver ruft die vom Browser benötigten Informationen ab und sendet sie an Ihren Browser.

Darüber hinaus verfügen die meisten Proxy-Server über eine Pufferfunktion. Sie verfügen über einen großen Speicherplatz. Er speichert kontinuierlich neu abgerufene Daten im eigenen Speicher in seinem lokalen Speicher und ist aktuell, ruft es die Daten nicht erneut vom Webserver ab, sondern überträgt die Daten im Speicher direkt an den Browser des Benutzers, was die Browsergeschwindigkeit erheblich verbessern kann und Effizienz.

Noch wichtiger: Proxyserver (Proxyserver) ist eine wichtige Sicherheitsfunktion, die vom Internet-Link-Level-Gateway bereitgestellt wird. Er funktioniert hauptsächlich in der Konversationsschicht des Open System Interconnection (OSI)-Modells.

3.5.2 Die Hauptfunktionen des http-Proxyservers

Die Hauptfunktionen sind wie folgt:

1) Durchbrechen Sie Ihre eigenen IP-Zugriffsbeschränkungen und greifen Sie auf fremde Websites zu. Beispiel: Internetnutzer wie Education Network und 169 Network können über Proxys auf ausländische Websites zugreifen

2) Auf interne Ressourcen einiger Einheiten oder Gruppen zugreifen, z. B. FTP einer Universität (vorausgesetzt, die Proxy-Adresse liegt innerhalb). (der zulässige Zugriffsbereich der Ressource) Innerhalb) Mit dem kostenlosen Proxyserver im Adresssegment des Bildungsnetzwerks können Sie ihn für verschiedene FTP-Downloads und -Uploads öffnen, die für das Bildungsnetzwerk geöffnet sind, sowie für verschiedene Datenabfrage- und Freigabedienste ;

3) Durchbrechen Sie die IP-Blockierung von China Telecom: Benutzer von China Telecom haben den Zugriff auf viele Websites eingeschränkt und verschiedene Server blockieren Adressen unterschiedlich. Wenn Sie also nicht darauf zugreifen können, können Sie es mit einem ausländischen Proxyserver versuchen.

4) Zugriffsgeschwindigkeit verbessern: Normalerweise wird der Proxyserver mit einem größeren Festplattenpuffer eingerichtet Wenn andere Benutzer erneut auf dieselben Informationen zugreifen, werden die Informationen direkt aus dem Puffer entnommen und an den Benutzer weitergeleitet, um die Zugriffsgeschwindigkeit zu verbessern.

5) Die tatsächliche IP ausblenden: Auch Internetnutzer können mit dieser Methode ihre IP verbergen und sich vor Angriffen schützen.

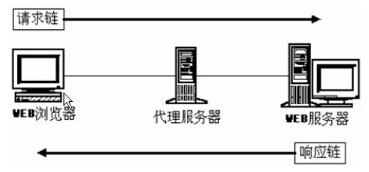

3.5.3 HTTP-Proxy-Symbol

Das http-Proxy-Symbol wird unten angezeigt:

Für den Client-Browser ist http-Proxy-Server entspricht einem Server.

Für den Webserver übernimmt der http-Proxyserver die Rolle des Clients.

3.6 Implementierung eines virtuellen Hosts

3.6.1 Was ist ein virtueller Host?

Virtueller Host: Er weist Benutzern eine bestimmte Menge an Speicherplatz auf dem Netzwerkserver zu Sites und Anwendungskomponenten usw. stellen notwendige Site-Funktionen sowie Funktionen zur Datenspeicherung und -übertragung bereit.

Der sogenannte virtuelle Host, auch „Website-Bereich“ genannt, besteht darin, einen im Internet laufenden Server in mehrere „virtuelle“ Server aufzuteilen. Jeder virtuelle Host verfügt über einen unabhängigen Domänennamen und einen vollständigen Internet-Server. (Unterstützt WWW-, FTP-, E-Mail- usw.) Funktionen. Verschiedene virtuelle Hosts auf einem Server sind unabhängig und werden vom Benutzer verwaltet. Ein Server-Host kann jedoch nur eine bestimmte Anzahl virtueller Hosts unterstützen. Wenn diese Anzahl überschritten wird, kommt es zu einem starken Leistungsabfall.

3.6.2 Implementierungsprinzip des virtuellen Hosts

Virtual Host ist eine Technologie, die denselben WEB-Server verwendet, um Dienste für Websites mit unterschiedlichen Domainnamen bereitzustellen. Apache, Tomcat usw. können diese Funktion durch Konfiguration realisieren.

Relevanter HTTP-Nachrichtenheader: Host.

Zum Beispiel: Host: www.baidu.com

Wenn der Client eine HTTP-Anfrage sendet, enthält dieser den Host-Header. Der Host-Header zeichnet den vom Client eingegebenen Domänennamen auf. Auf diese Weise kann der Server anhand des Host-Headers bestätigen, auf welchen Domänennamen der Client zugreifen möchte.