原文作者:Vitalik Buterin

译者:Azuma,Odaily星球日报

3月9日,以太坊的联合创始人Vitalik Buterin在以太坊研究论坛上发表了一篇短文,题为《应对突如其来的量子攻击:通过硬分叉保护用户资金》。

在文中,Vitalik回顾了以太坊在可能面临量子攻击的情况下如何尽量减少用户资金损失,并探讨了应对紧急情况时的程序转变以应对量子威胁,从而确保系统可以恢复正常运行。

以下为Vitalik 全文内容,由 Odaily 星球日报编译。

假设量子计算机明天就能实现,且不法分子已通过某种方式获取了它的访问权限,并想要利用它来窃取用户资金,我们该怎么办?

诸如 Winternitz 签名、STARKs 等抗量子(quantum-resistant)技术的开发正是为了防止这种情况的发生,一旦帐户抽象准备就绪,任何用户都可以随机切换至具备量子抗性的签名方案。但如果我们没有那么多时间,如果量子攻击的到来比所有人设想的都更加突然,我们该怎么办?

我认为,实际上我们目前已具备了通过一个相对简单的恢复性分叉(recovery fork)来解决该问题的充足条件。通过该解决方案,以太坊网络将不得不进行硬分叉,用户也将不得不下载新的钱包软件,但只有少数用户可能会丢失他们的资金。

量子攻击的主要威胁如下。以太坊地址是通过运算 keccak(priv_to_pub(k))[12:] 而函数得出的,其中 k 对应的是私钥,priv_to_pub 对应的是一个椭圆曲线乘法,用于将私钥转换为公钥。

当量子计算实现后,上述椭圆曲线乘法将变得可逆(因为这其实就是离散对数问题的求解),不过哈希运算依旧是安全的。如果用户没有过进行任何交易,那么被公开的只有地址信息,这种情况下他们依旧会是安全的;但是只要用户曾进行过哪怕一次交易,交易签名就会暴露出公钥,这在量子计算机的面前就存在暴露私钥的可能性。所以在这种情况下,大多数用户将会面临风险。

但我们其实有办法缓解这一威胁,这其中的关键点在于,实践中大多数用户的私钥都是通过一系列哈希运算产生的。比如许多私钥是使用BIP-32规范而生成的,它是根据一组助记词,通过一连串哈希运算而生成;很多非BIP-32的私钥生成方法也差不多类似,比如如果用户使用的是脑钱包,它通常也是由某个密码经过了一系列哈希运算(或者是中等难度的密钥派生函数)而生成。

这意味着,通过恢复性分叉来应对突发量子攻击的解决方案将采取以下步骤:

- 第一,将大规模攻击发生之后的所有区块回滚;

- 第二,禁用基于 EOA 地址的传统交易模式;

- 第三,(如果那时还没有落地的话)添加一种新的交易类型来允许通过智能合约钱包(比如RIP-7560中的部分内容)进行交易;

- 第四,添加新的交易类型或操作码,通过它用户可提供 STARK 证明,如果证明通过,用户地址的代码将切切换至全新的已验证代码,之后用户可以将新代码地址作为智能合约钱包使用。

- 第五,出于节省 Gas 考虑,由于 STARK 证明的数据量较大,我们将支持批量 STARK 证明,以同时进行多笔上述类型的 STARK 证明。

原则上,明天我们就可以开始对实现此恢复性分叉所需的基础设施进行开发,从而使以太坊生态系统能够在突发的量子攻击中做好准备。

以上是Vitalik 新文:假如量子攻击明天就来,以太坊如何解题?的详细内容。更多信息请关注PHP中文网其他相关文章!

系绳首席执行官Paolo Ardoino完成了对美国的访问,与华盛顿特区的立法者会面,讨论Stablecoin法规Apr 15, 2025 am 11:24 AM

系绳首席执行官Paolo Ardoino完成了对美国的访问,与华盛顿特区的立法者会面,讨论Stablecoin法规Apr 15, 2025 am 11:24 AM随着美国国会越来越接近引入规范稳定的立法,他的访问来了,阿多利诺认为,这对于金融包容和维护美元的统治地位是必不可少的。

Metaplanet将其比特币国库券扩大到另外319 BTCApr 15, 2025 am 11:20 AM

Metaplanet将其比特币国库券扩大到另外319 BTCApr 15, 2025 am 11:20 AM在今天早些时候的公告中,日本公司Metaplanet透露已收购了另外319个比特币(BTC),将其总公司持有量推高了4,500 BTC。

Metaplanet Scoops另外319比特币,将其总公司持有量超过4500Apr 15, 2025 am 11:18 AM

Metaplanet Scoops另外319比特币,将其总公司持有量超过4500Apr 15, 2025 am 11:18 AM在今天早些时候的公告中,日本公司Metaplanet透露已收购了另外319个比特币(BTC),将其总公司持有量推高了4,500 BTC。

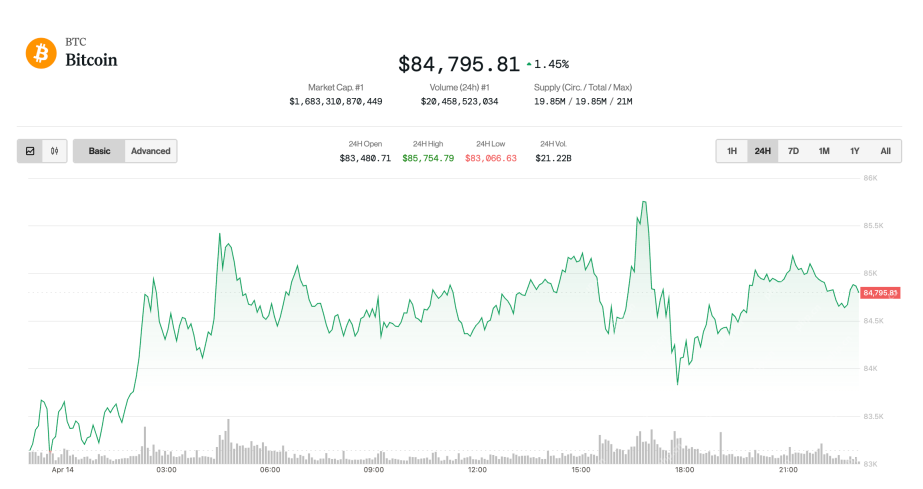

随着更广泛的市场对与贸易相关的新闻有利,比特币(BTC)向上漂移Apr 15, 2025 am 11:14 AM

随着更广泛的市场对与贸易相关的新闻有利,比特币(BTC)向上漂移Apr 15, 2025 am 11:14 AM在过去的24小时内,最大的加密货币增长了1.6%,现在的交易价格不到85,000美元。以太(ETH),同时,增长了2.7%

艾达(Ada)是下一次公牛跑步的卧铺选择吗?霍斯金森的25万美元BTC预报说是的Apr 15, 2025 am 11:12 AM

艾达(Ada)是下一次公牛跑步的卧铺选择吗?霍斯金森的25万美元BTC预报说是的Apr 15, 2025 am 11:12 AM在过去的24小时内,ADA增长了1.5%,随着加密货币市场今天损失2%,其上升到0.644美元。

索拉纳(SolanaApr 15, 2025 am 11:10 AM

索拉纳(SolanaApr 15, 2025 am 11:10 AM吉米(Jimmy)在区块链行业的记者和作家中拥有近10年的经验。他曾与著名的出版物(例如比特币杂志,CCN和Blockonomi)合作,报道了新闻。

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

SublimeText3汉化版

中文版,非常好用

适用于 Eclipse 的 SAP NetWeaver 服务器适配器

将Eclipse与SAP NetWeaver应用服务器集成。

Dreamweaver Mac版

视觉化网页开发工具

安全考试浏览器

Safe Exam Browser是一个安全的浏览器环境,用于安全地进行在线考试。该软件将任何计算机变成一个安全的工作站。它控制对任何实用工具的访问,并防止学生使用未经授权的资源。

MinGW - 适用于 Windows 的极简 GNU

这个项目正在迁移到osdn.net/projects/mingw的过程中,你可以继续在那里关注我们。MinGW:GNU编译器集合(GCC)的本地Windows移植版本,可自由分发的导入库和用于构建本地Windows应用程序的头文件;包括对MSVC运行时的扩展,以支持C99功能。MinGW的所有软件都可以在64位Windows平台上运行。