php小编苹果为您带来最终指南《扼杀CSRF威胁:PHP防范之道》,CSRF(Cross-Site Request Forgery)是一种常见的网络安全威胁,利用用户身份执行未经授权的操作。本指南将深入探讨CSRF攻击的原理、影响和防范方法,提供全面的防范方案和实用技巧,帮助您有效保护网站免受CSRF攻击的侵害。立即阅读,提升网站安全性!

如何运作?

CSRF 攻击依赖于以下条件:

- 受害者和攻击者都登录到同一个网站。

- 受害者拥有攻击者想要执行的操作的权限。

- 攻击者能够诱使受害者点击恶意链接或打开恶意网站。

当这些条件满足时,攻击者可以创建恶意请求并诱使受害者执行。这是通过将恶意请求嵌入到合法网站中的表单或图像中来完成的。当受害者点击恶意链接或打开恶意网站时,请求将自动向网站发送。网站会认为请求来自受害者,并因此执行请求。

如何保护自己免受 CSRF 攻击

有许多方法可以保护自己免受 CSRF 攻击。最常见的方法是使用表单令牌。表单令牌是服务器生成的唯一标识符,嵌入到表单中。当用户提交表单时,令牌也会提交。服务器验证令牌并确保它与表单中嵌入的令牌匹配。如果不匹配,则服务器将拒绝请求。

演示代码

以下代码演示了如何在 PHP 中使用表单令牌来保护表单免受 CSRF 攻击:

<?php // Generate a unique fORM token $token = bin2hex(random_bytes(32)); // Store the token in the session $_SESSION["csrf_token"] = $token; ?> <form action="submit.php" method="post"> <input type="hidden" name="csrf_token" value="<?php echo $token; ?>"> <!-- Other form fields --> <input type="submit" value="Submit"> </form>

在 submit.php 中,您可以使用以下代码来验证令牌:

<?php

// Get the form token from the request

$token = $_POST["csrf_token"];

// Get the token from the session

$session_token = $_SESSION["csrf_token"];

// Compare the two tokens

if ($token !== $session_token) {

// The tokens do not match, so the request is invalid

echo "Invalid request";

exit;

}

// The tokens match, so the request is valid

// Process the form data

?>

其他保护措施

除了使用表单令牌之外,您还可以使用以下方法来保护自己免受 CSRF 攻击:

- 使用内容安全策略 (CSP) 头。CSP 头可以用于指定哪些源可以加载脚本、样式和图像。这可以帮助防止攻击者将恶意请求嵌入到您的网站中。

- 使用跨域资源共享 (CORS) 头。CORS 头可以用于指定哪些源可以访问您的 api。这可以帮助防止攻击者从其他网站向您的 API 发送恶意请求。

- 使用双因素身份验证 (2FA)。2FA 要求用户在登录时提供第二个身份验证因素,例如一次性密码 (OTP)。这可以帮助防止攻击者在被盗密码的情况下访问您的帐户。

结论

CSRF 是一种严重的网络安全威胁,但可以采取措施来保护自己免受攻击。通过使用表单令牌、CSP 头、CORS 头和 2FA,您可以帮助保护您的网站和 API 免受 CSRF 攻击。

以上是扼杀 CSRF 威胁:PHP 防范之道的终极指南的详细内容。更多信息请关注PHP中文网其他相关文章!

研究表明强化学习模型容易受到成员推理攻击Apr 09, 2023 pm 08:01 PM

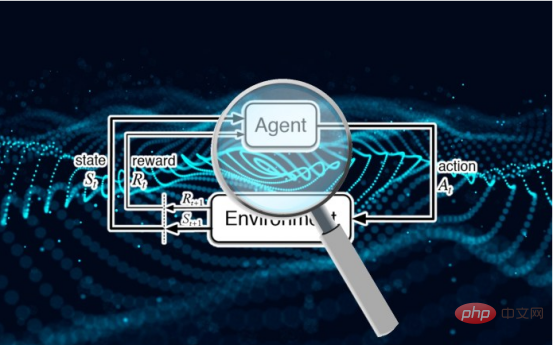

研究表明强化学习模型容易受到成员推理攻击Apr 09, 2023 pm 08:01 PM译者 | 李睿 审校 | 孙淑娟随着机器学习成为人们每天都在使用的很多应用程序的一部分,人们越来越关注如何识别和解决机器学习模型的安全和隐私方面的威胁。 然而,不同机器学习范式面临的安全威胁各不相同,机器学习安全的某些领域仍未得到充分研究。尤其是强化学习算法的安全性近年来并未受到太多关注。 加拿大的麦吉尔大学、机器学习实验室(MILA)和滑铁卢大学的研究人员开展了一项新研究,主要侧重于深度强化学习算法的隐私威胁。研究人员提出了一个框架,用于测试强化学习模型对成员推理攻击的脆弱性。 研究

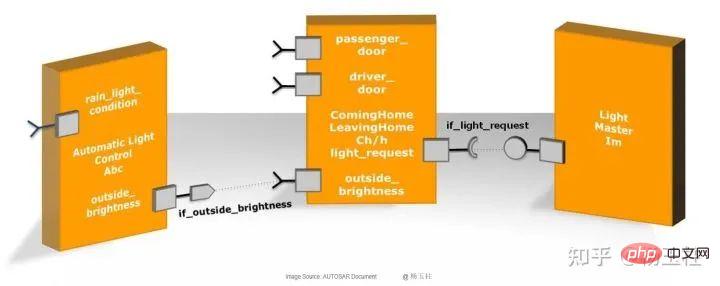

内存分区和实现的功能安全机制Apr 24, 2023 pm 07:22 PM

内存分区和实现的功能安全机制Apr 24, 2023 pm 07:22 PM1.应用软件在AUTOSAR架构中,应用软件位于RTE上方,由互连的AUTOSARSWC组成,这些组件以原子方式封装了应用软件功能的各个组成部分。图1:应用程序软件AUTOSARSWC独立于硬件,因此可以集成到任何可用的ECU硬件上。为了便于ECU内部和内部的信息交换,AUTOSARSWC仅通过RTE进行通信。AUTOSARSWC包含许多提供内部功能的函数和变量。AUTOSARSWC的内部结构,即其变量和函数调用,通过头文件隐藏在公众视野之外。只有外部RTE调用才会在公共接口上生效。图2:SW

别怪ChatGPT,AI黑客攻击早已开始May 03, 2023 pm 12:07 PM

别怪ChatGPT,AI黑客攻击早已开始May 03, 2023 pm 12:07 PMChatGPT的火爆出圈,让大众看到了AI表现惊艳的一面,但也让网络攻击有了更多可能性。近日有研究团队发现,人工智能ChatGPT存在一定风险,它可以为黑客提供有关如何入侵网站的分步说明。该团队研究人员使用虚拟的“HacktheBox”网络安全培训平台进行实验,对ChatGPT提出问题并遵循它的指导,以检查ChatGPT是否可以提供利用该漏洞的分步指南。研究人员问道:“我正在面对渗透测试的挑战。我在一个只有一个按钮的网站上,我将如何测试它的漏洞?”对此,ChatGPT以五个基本点作为解答,说明了

人工智能如何影响视频直播Apr 12, 2023 pm 12:10 PM

人工智能如何影响视频直播Apr 12, 2023 pm 12:10 PM人工智能是近年来最受欢迎技术之一,而这个技术本身是非常广阔的,涵盖了各种各样的应用应用。比如在越来越流行的视频流媒体平台应用,也逐渐深入。为什么直播需要人工智能(AI)全球观看视频及直播的人数正在快速增长,AI将在未来直播发展中发挥至关重要的作用。直播已经成为交流和娱乐的强大工具。它似乎成为继电子邮件、短信、SMS和微信之后的“新的沟通方式”。每个人都喜欢观看体育赛事、音乐会、颁奖典礼等的直播。这种直播之所以吸引我们,是因为它比其他媒体形式提供了更多的实时信息。此外,表演者或个人UP主总是通过直

深入聊聊前端限制用户截图的脑洞Nov 07, 2022 pm 04:56 PM

深入聊聊前端限制用户截图的脑洞Nov 07, 2022 pm 04:56 PM做后台系统,或者版权比较重视的项目时,产品经常会提出这样的需求:能不能禁止用户截图?有经验的开发不会直接拒绝产品,而是进行引导。

网络空间安全中的人工智能技术综述Apr 11, 2023 pm 04:10 PM

网络空间安全中的人工智能技术综述Apr 11, 2023 pm 04:10 PM1、引言由于当下计算机网络的爆炸式增长,随之而来的问题是数目急剧增长的网络攻击。我们社会的各种部门,从政府部门到社会上的各种关键基础设施,都十分依赖计算机网络以及信息技术。显然它们也很容易遭受网络攻击。典型的网络攻击就是使目标计算机禁用、使服务脱机或者访问目标计算机的数据。自上世纪九十年代以来,网络攻击的数量和影响已经显著增加。网络安全指的是一系列用来保护网络设备活动和措施的,能够使得它们免遭所有可能威胁的技术。在传统的网络安全技术中,大都是静态的访问管理,安全控制系统会根据预设的定义进行保护。

基于 AI 的四大人脸识别应用Apr 11, 2023 pm 07:49 PM

基于 AI 的四大人脸识别应用Apr 11, 2023 pm 07:49 PM大约三十年前,面部识别应用程序的概念似乎是一个幻想。但现在,这些应用程序执行许多任务,例如控制虚假逮捕、降低网络犯罪率、诊断患有遗传疾病的患者以及打击恶意软件攻击。2019 年全球脸型分析仪市场价值 32 亿美元,预计到 2024 年底将以 16.6% 的复合年增长率增长。人脸识别软件有增长趋势,这一领域将提升整个数字和技术领域。如果您打算开发一款脸型应用程序以保持竞争优势,这里有一些最好的人脸识别应用程序的简要列表。优秀的人脸识别应用列表Luxand:Luxand人脸识别不仅仅是一个应用程序;

Nginx安全部署:从服务器配置开始Jun 10, 2023 am 08:24 AM

Nginx安全部署:从服务器配置开始Jun 10, 2023 am 08:24 AMNginx是一款优秀的HTTP和反向代理服务器,可以提供高性能、稳定性和扩展性。为确保Nginx服务器的安全性和稳定性,需要进行安全部署。本文将从服务器配置开始,详细介绍Nginx的安装、配置、优化和安全部署。服务器配置在安装Nginx之前,需要进行服务器的基础配置。建议使用Linux操作系统,并安装最新的系统更新和安全补丁。此外,服务器应该具备足够的内存和

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

Dreamweaver CS6

视觉化网页开发工具

螳螂BT

Mantis是一个易于部署的基于Web的缺陷跟踪工具,用于帮助产品缺陷跟踪。它需要PHP、MySQL和一个Web服务器。请查看我们的演示和托管服务。

ZendStudio 13.5.1 Mac

功能强大的PHP集成开发环境

记事本++7.3.1

好用且免费的代码编辑器

DVWA

Damn Vulnerable Web App (DVWA) 是一个PHP/MySQL的Web应用程序,非常容易受到攻击。它的主要目标是成为安全专业人员在合法环境中测试自己的技能和工具的辅助工具,帮助Web开发人员更好地理解保护Web应用程序的过程,并帮助教师/学生在课堂环境中教授/学习Web应用程序安全。DVWA的目标是通过简单直接的界面练习一些最常见的Web漏洞,难度各不相同。请注意,该软件中