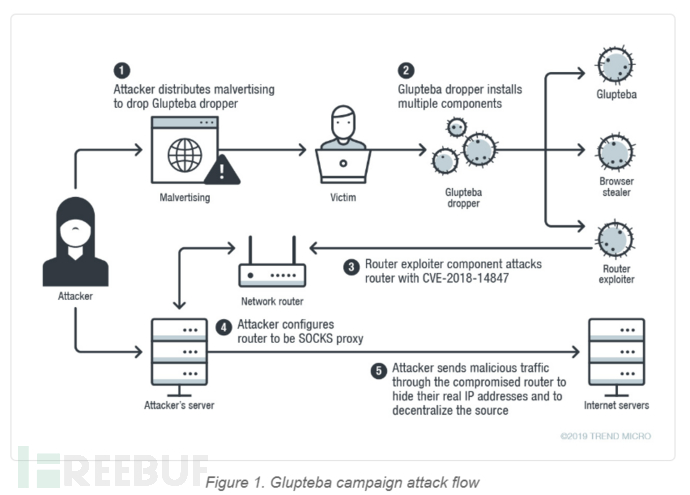

最近发现了恶意软件glupteba的网络攻击行为。这是一个老的恶意软件,曾经在名为“windigo”的攻击行动中被发现,并通过漏洞传播给Windows用户。

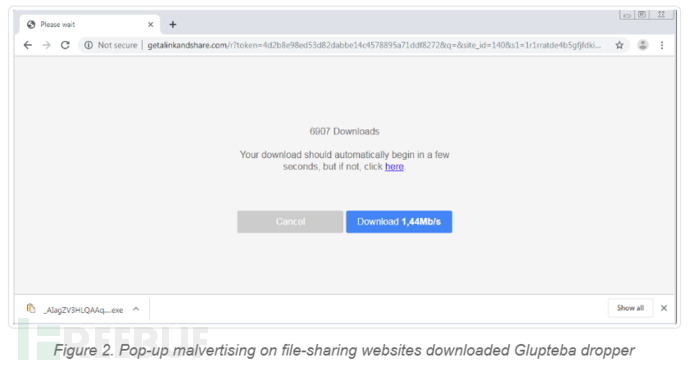

2018年,一家安全公司报告说,glupteba已经独立于windigo行动,并转向按安装付费的广告软件服务。Glupteba活动目的各不相同:提供代理服务,利用漏洞进行挖矿活动等。

在研究了近期发现的glupteba变体之后,我们发现glupteba恶意软件之外的两个未经记录的组件:

1、浏览器窃取程序,它可以从浏览器中窃取敏感数据,例如浏览历史记录、网站cookies、帐户名和密码,并将信息发送到远程服务器。

2、利用CVE-2018-14847漏洞攻击本地网络中Mikrotik路由器。它将被盗的管理员凭据上传到服务器。路由器将被作为代理中继使用。

除此之外,我们在Glupteba中还发现了他可以利用比特币交易来获取最新的C&C域名。我们将在下一节中进一步解释此功能。恶意软件开发者仍在不断改进其软件,并努力将代理网络扩展到物联网设备。

Glupteba下载分析

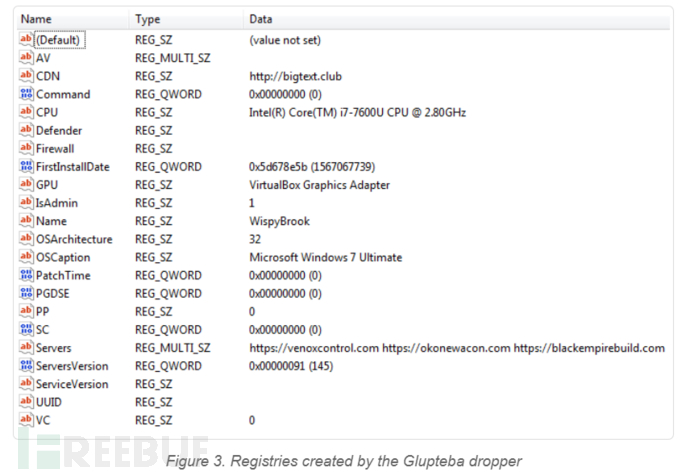

这段话可以重写为:自定义打包程序使用Go编程语言编写并编译为可执行文件,用于打包下载的二进制文件。在初始化配置信息时,首先要获取当前应用程序信息、操作信息、硬件信息和一些硬编码的二进制信息。它创建注册表项hkey_users\

sendparentprocesss函数从注册表中获取machine_guid,并从文件名、pid和父进程的名称中获取分发服务器id和活动id。该程序会使用AES加密算法将信息嵌入在POST请求中,并将其上传到C&C服务器。

sendparentprocesss函数从注册表中获取machine_guid,并从文件名、pid和父进程的名称中获取分发服务器id和活动id。该程序会使用AES加密算法将信息嵌入在POST请求中,并将其上传到C&C服务器。

之后检查进程是否被提升并作为系统用户运行。当进程未被提升时,它会试图使用fodhelper方法来提高权限。如果它不是作为系统用户运行,那么它将使用“作为受信任的安装程序运行”方式启动。

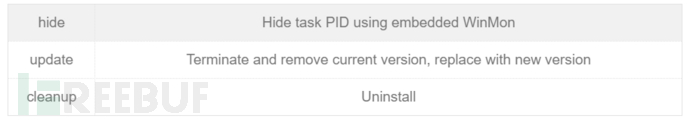

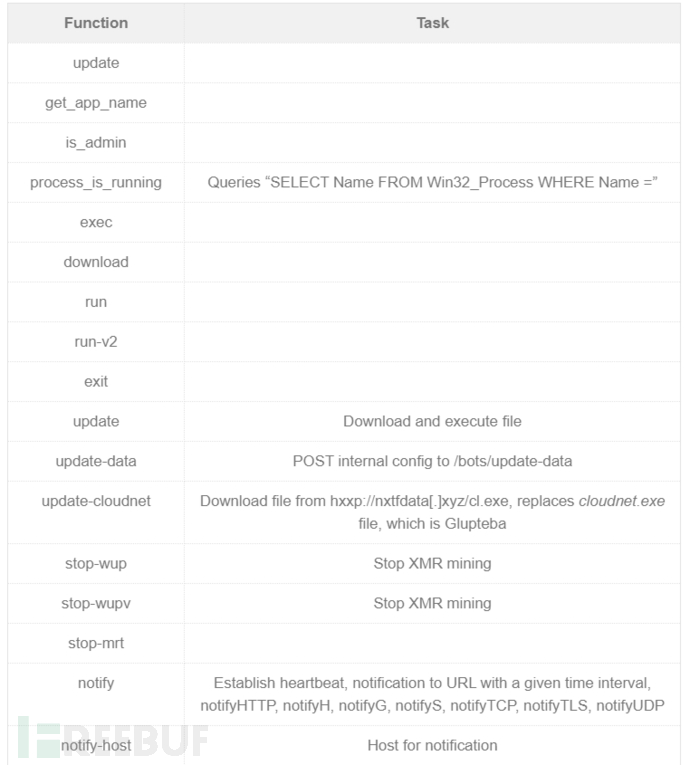

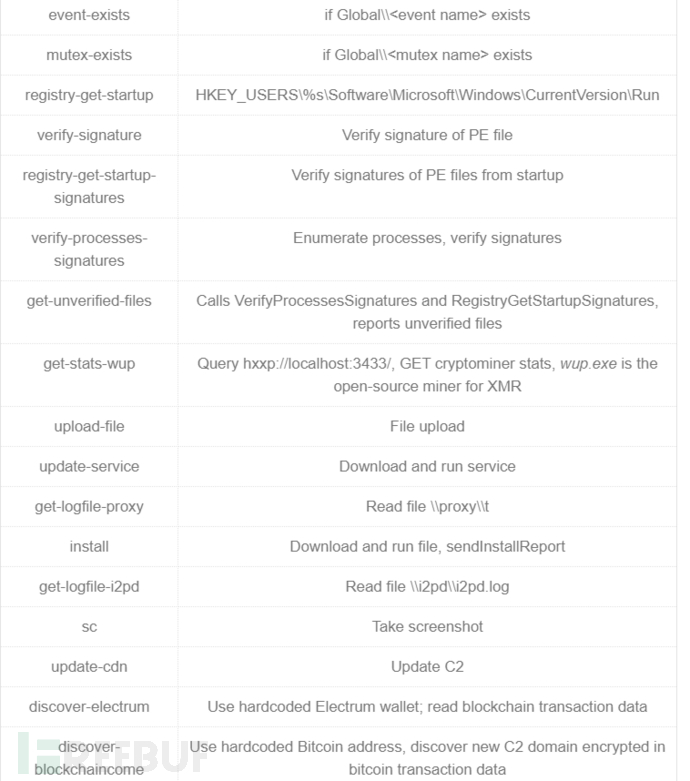

有以下主要命令:

函数mainstall检查已安装的防病毒程序,添加防火墙规则,并添加Defender排除项。

函数mainpoll定期轮询c&c服务器获取新命令。以下是未经过AES加密的POST参数:

challenge=e94e354daf5f48ca&cloudnet_file=1&cloudnet_process=1&lcommand=0&mrt=1&pgdse=0&sb=1&sc=0&uuid=&version=145&wup_process=1&wupv=0.

最后,函数handlecommand实现后门功能。

C&C更新能力

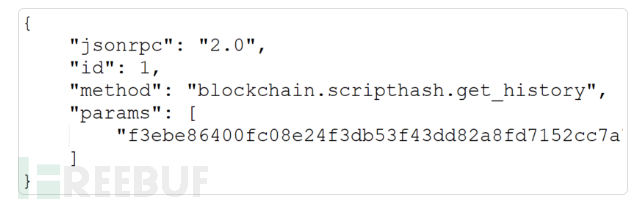

后门有大部分标准功能,该恶意软件可以通过discoverdomain功能通过区块链更新其c&c服务器地址。

discoverDomain函数可以被自动执行或通过后门命令运行。discoverdomain首先使用公开列表枚举electrum比特币钱包服务器,然后尝试使用硬编码哈希查询历史记录。

浏览器窃取信息组件

glupteba变体中发现组件称为“updateprofile”,它是一个浏览器配置文件、cookies和密码提取程序。信息收集服务器收集了被压缩的cookies、历史记录和其他配置文件。此组件也用go编写,编译为可执行的,并用upx打包。

浏览器窃取程序的另一个版本称为“vc.exe”。它旨在提取浏览器存储的密码和Cookies数据,并发送至信息收集服务器。

路由器攻击组件

我们发现的另一个组件是路由器攻击组件,它也是用go语言开发的。它可以查看受害者网络的默认网关并通过调用wmi命令“select defaultipgateway from win32_networkadapterconfiguration where ipenabled=true”获得默认ip网关的列表。

除了这些地址,还添加了以下三个默认地址:192.168.88.11、192.168.0.1、192.168.1.1。

一旦组件成功连接到监听端口8291的设备,它就会试图利用CVE-2018-14847漏洞攻击该设备,该漏洞会影响Mikrotik路由器上使用的Routeros系统。它允许攻击者从未修补的路由器获取管理员凭据。获取的帐户名和密码存储在json对象中,经过加密,并发送到c&c服务器。

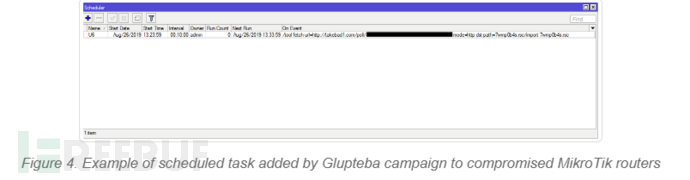

成功获取凭据后,将向路由器的计划程序添加任务。添加调度器任务有三种实现方法:使用winbox协议、使用ssh或使用api。

路由器流量中继

在上述设置之后,路由器成为攻击者中继流量的SOCKS代理。攻击者可能拥有服务器通过socks代理路由的第一个远程连接。此服务器查询返回当前SOCKS代理服务器的IP地址。此查询被重复发送,可能是为了监视SOCKS代理服务。

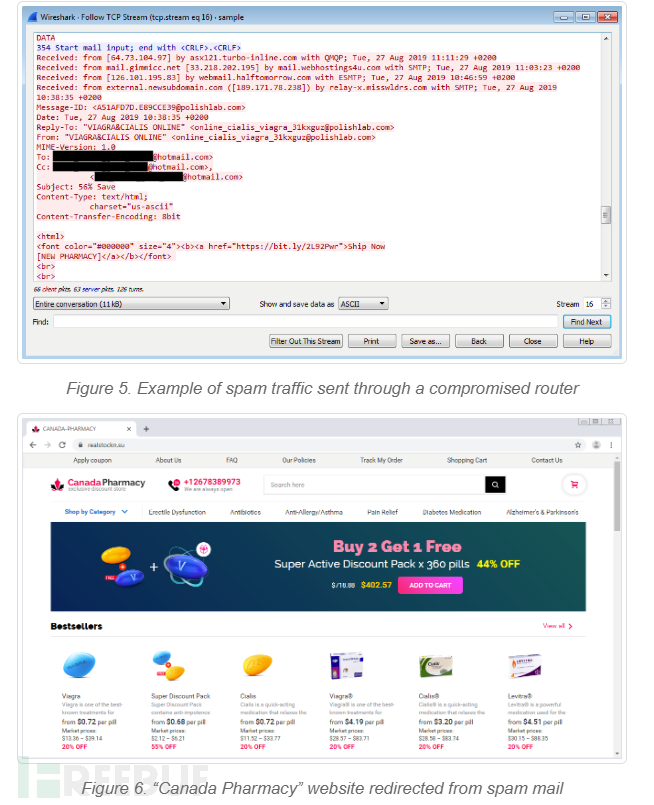

在第一次检查路由器状态之后,有两种类型的流量连接到代理的不同服务器。第一个是垃圾邮件流量。使用路由器的socks代理,远程服务器连接至多个不同的邮件服务器的smtp。如果邮件服务器接受了连接,则该远程服务器将开始发送垃圾邮件。

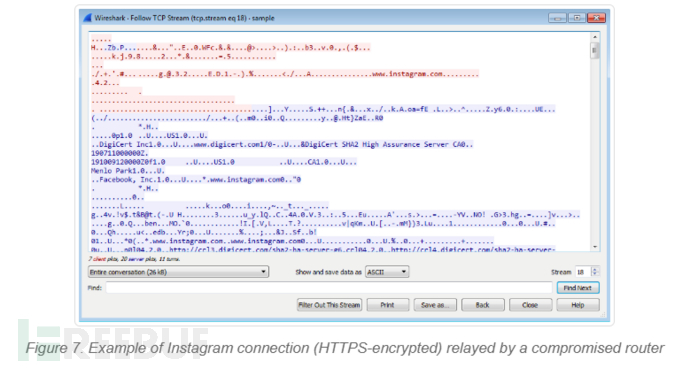

除了垃圾邮件流量,还有一组远程服务器的其他流量,这些服务器反复连接到instagram。由于流量已经受到 HTTPS 加密保护,我们无法确定这些连接的具体用途。有可能是针对instagram的密码重用攻击。

除了垃圾邮件流量,还有一组远程服务器的其他流量,这些服务器反复连接到instagram。由于流量已经受到 HTTPS 加密保护,我们无法确定这些连接的具体用途。有可能是针对instagram的密码重用攻击。

安全建议

恶意软件是一种广泛存在的威胁,会影响用户和企业。从网关、端点、网络和服务器,多层的安全方法非常重要。

由于大多数家庭和办公设备都连接到路由器上,因此在设置路由器时,应该优先考虑安全性。用户和企业可以采用良好的安全措施来抵御威胁。另外,使用相关工具为家庭网络和连接的设备增加了额外的安全保障,进一步增强了安全防御。

以上是Glupteba恶意软件变种实例分析的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

螳螂BT

Mantis是一个易于部署的基于Web的缺陷跟踪工具,用于帮助产品缺陷跟踪。它需要PHP、MySQL和一个Web服务器。请查看我们的演示和托管服务。

PhpStorm Mac 版本

最新(2018.2.1 )专业的PHP集成开发工具

Dreamweaver CS6

视觉化网页开发工具

SecLists

SecLists是最终安全测试人员的伙伴。它是一个包含各种类型列表的集合,这些列表在安全评估过程中经常使用,都在一个地方。SecLists通过方便地提供安全测试人员可能需要的所有列表,帮助提高安全测试的效率和生产力。列表类型包括用户名、密码、URL、模糊测试有效载荷、敏感数据模式、Web shell等等。测试人员只需将此存储库拉到新的测试机上,他就可以访问到所需的每种类型的列表。

SublimeText3汉化版

中文版,非常好用