一。NAT分类

NAT No-pat:类似于Cisco的动态转换,只转化源IP地址,网络地址,不转化端口,属于多对多转换,不能节约公网IP地址,使用较少

NAPT:(网络地址和端口转换)类似与Cisco的PAT转换,NAPT即转换报文的源地址,又转换源端口,

出接口地址:(Easy-IP)转换方式简单,和NAPT一样,即转换源地址又转换源端口,属于多对一转换

Smart NAT(智能转换):通过预留一个公网地址进行NAPT转换

三元组NAT:与源IP地址,源du端口和协议类型有关的一种转换

二,黑洞路由

源地址转换场景下的环路和无效ARP问题

三,Server-map表

通过Server-map表解决FTP数据传输问题

会话表记录的是连接信息,包括连接状态

Server-map在NAT中的应用

正向条目携带端口信息,用来使外部用户访问202.96.1.10时直接通过Server-map表进行目标地址转换

反向条目不携带端口信息,且目标地址时任意的,用来使服务器可以访问互联网前提是必须是TCP协议,

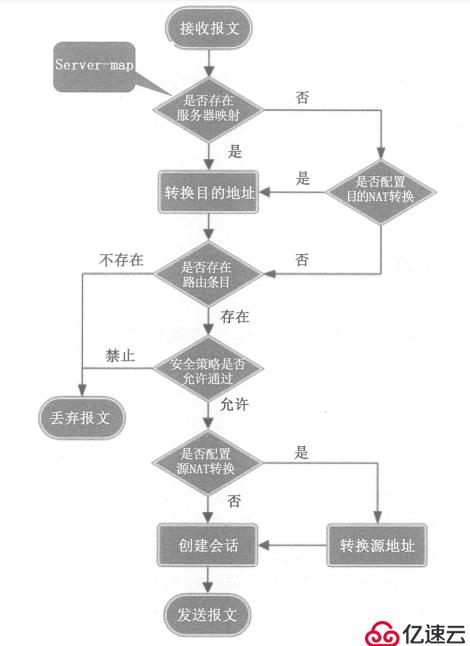

四,NAT对报文的处理流程

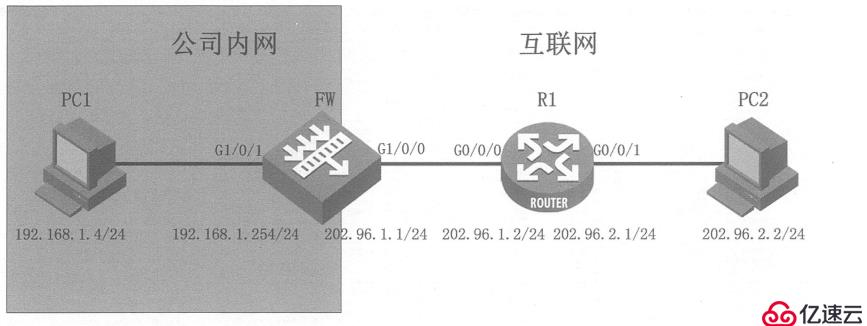

NAT配置(三种方法)

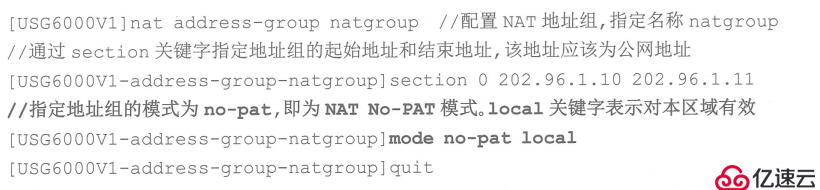

(1)NAT No-pat

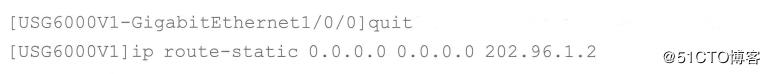

走一条默认路由

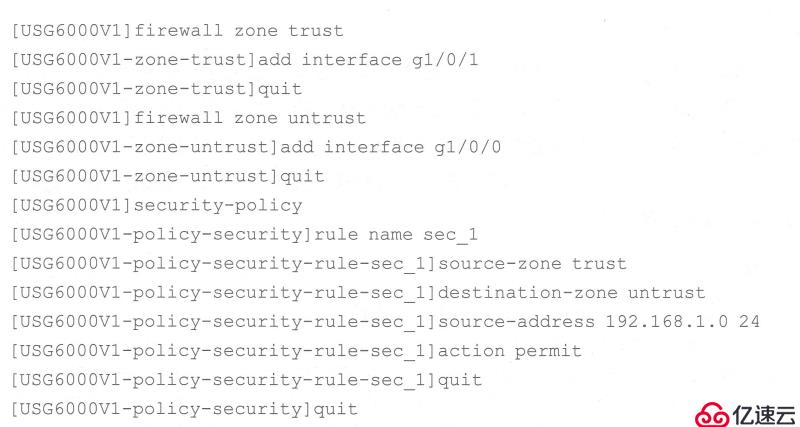

配置安全策略

配置NAT地址组,地址组中,地址对应的是公网IP

配置NAT策略

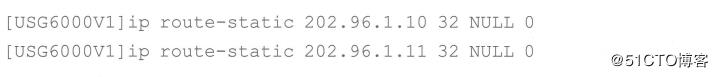

针对转换后的全局地址(NAT地址组中的地址)配置黑洞路由

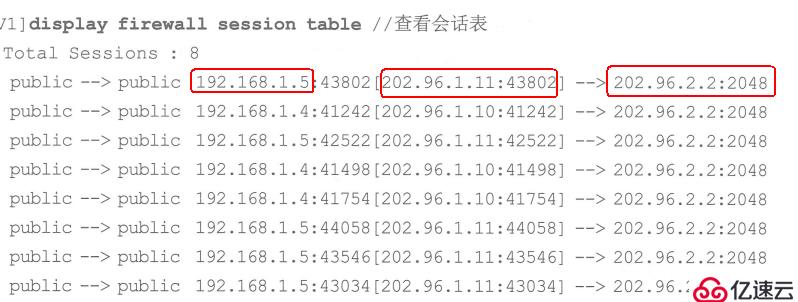

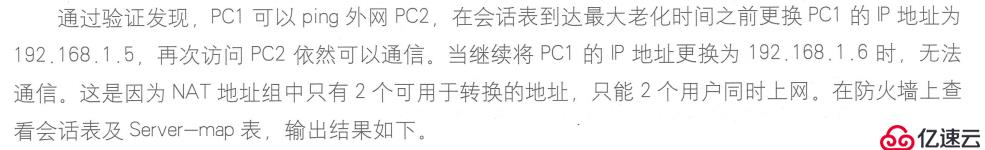

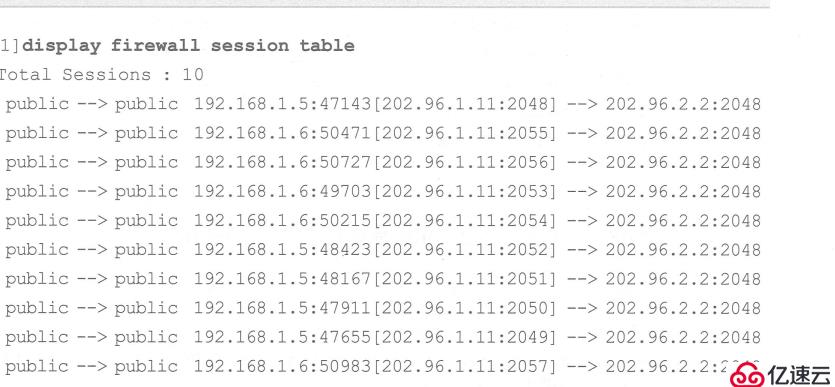

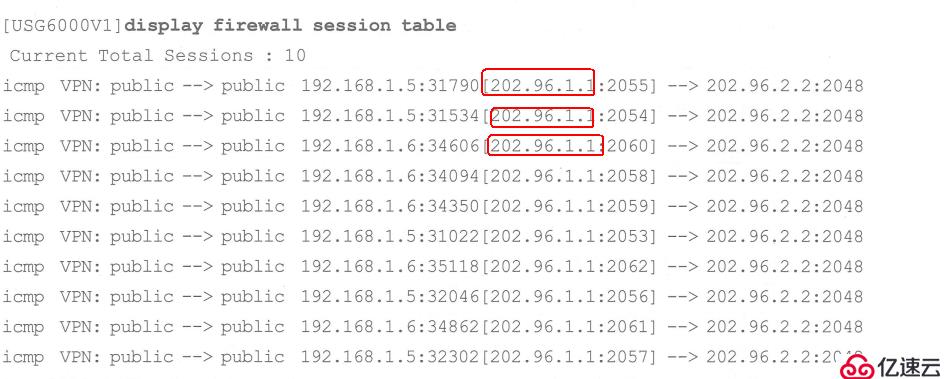

验证NAT配置,用PC1可以ping外网的PC2,可以查看会话表![]

三个红框表示为源地址,转化的地址,访问的地址

也可以查看Server-map表

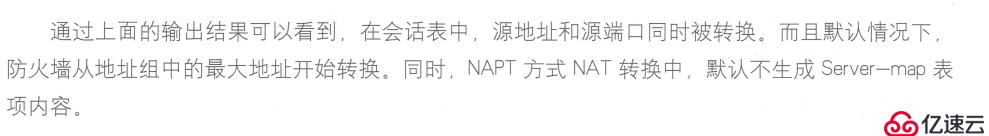

(2)NAPT的配置

还是上面的图,重做NAPT

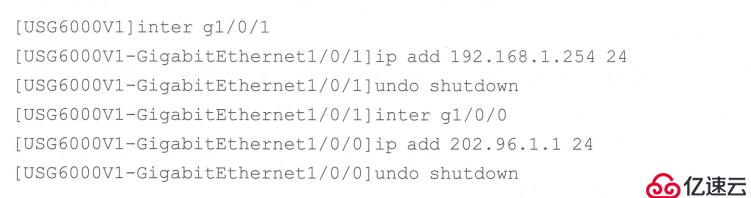

配置IP

配置安全策略

配置NAT地址组,地址组中对应的是公网IP

配置NAT策略

配置路由黑洞

验证结果用PC1ping外网PC2

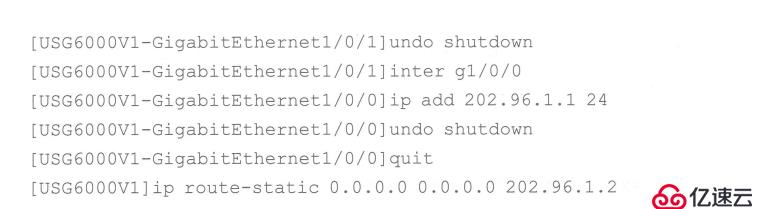

(3)出接口地址(Easy-IP)就是用R1路由器的g0/0/1的接口去访问PC2(重新配置)

配置IP

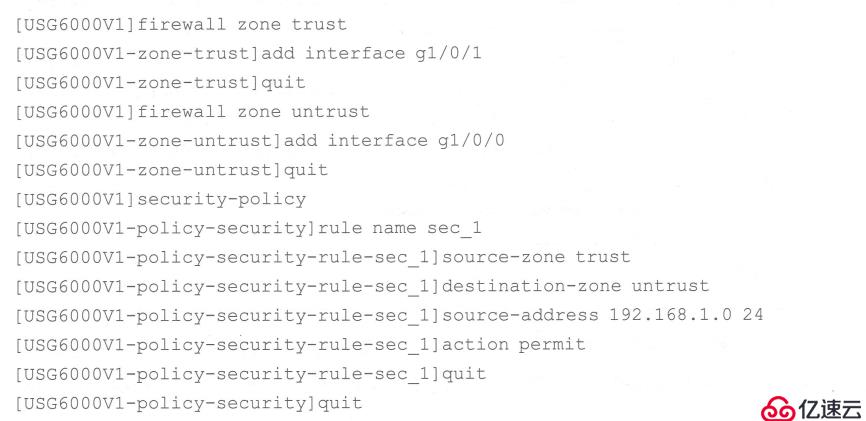

配置安全策略

配置NAT策略

验证可以发现,都是转换的R1路由器g0/0/1接口IP去访问的

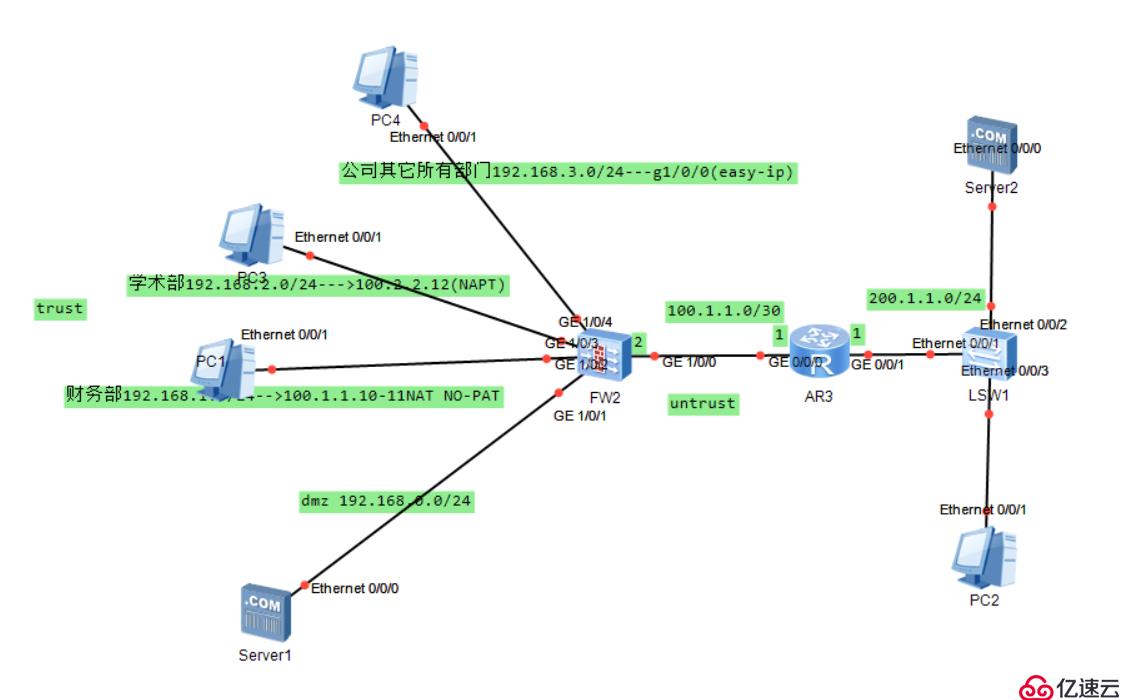

五,综合案例

要求:

财务主机通过no-pat访问internet(使用100.2.2.10-11)

学术部主机通过napt访问internet(使用100.2.2.12)

公司其它部门通过g1/0/0访问internet

配置natserver发布dmz中的服务器(使用100.2.2.9)

一、财务主机通过no-pat访问internet

1.配置网络参数及路由

[USG6000V1] int g1/0/2

[USG6000V1-GigabitEthernet1/0/2] ip add 192.168.1.1 24

[USG6000V1-GigabitEthernet1/0/2] undo sh

Info: Interface GigabitEthernet1/0/2 is not shutdown.

[USG6000V1-GigabitEthernet1/0/2] quit

[USG6000V1] int g1/0/0

[USG6000V1-GigabitEthernet1/0/0] ip add 100.1.1.2 30

[USG6000V1-GigabitEthernet1/0/0] undo sh

[USG6000V1-GigabitEthernet1/0/0] quit

[USG6000V1] i proute-static 0.0.0.0 0.0.0.0 100.1.1.1

2.配置安全策略

[USG6000V1] firewall zone trust

[USG6000V1-zone-trust] add int g1/0/2

[USG6000V1-zone-trust] quit

[USG6000V1] firewall zone untrust

[USG6000V1-zone-untrust] add int g1/0/0

[USG6000V1-zone-untrust] quit

[USG6000V1] security-policy

[USG6000V1-policy-security] rule name sec_1

[USG6000V1-policy-security-rule-sec_1] source-address 192.168.1.0 24

[USG6000V1-policy-security-rule-sec_1] destination-zone untrust

[USG6000V1-policy-security-rule-sec_1] action permit

3.配置nat地址组,地址池中的地址对应的是公网地址

[USG6000V1-policy-security] quit

[USG6000V1] nat address-group natgroup

[USG6000V1-address-group-natgroup] section 0 100.2.2.10 100.2.2.11

[USG6000V1-address-group-natgroup] mode no-pat local

[USG6000V1-address-group-natgroup]

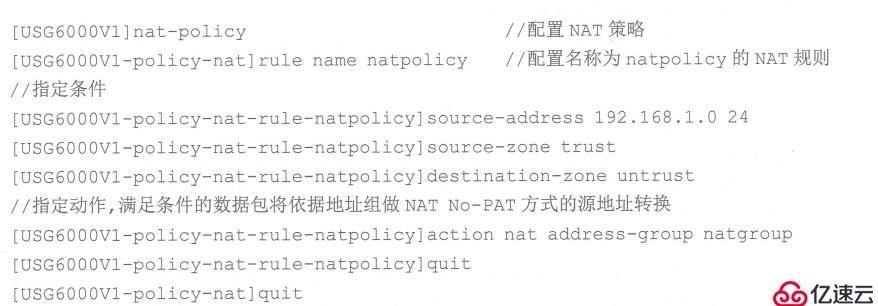

4.配置nat策略

[USG6000V1] nat-policy

[USG6000V1-policy-nat] rule name natpolicy

[USG6000V1-policy-nat-rule-natpolicy] source-address 192.168.1.0 24

[USG6000V1-policy-nat-rule-natpolicy] destination-zone untrust

[USG6000V1-policy-nat-rule-natpolicy] action nat address-group natgroup

[USG6000V1-policy-nat-rule-natpolicy] quit

[USG6000V1-policy-nat] quit

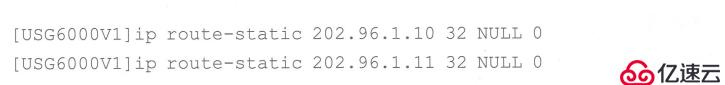

5.针对转换后的全局地址配置黑洞路由

[USG6000V1] ip route-static 100.2.2.10 32 null 0

[USG6000V1] ip route-static 100.2.2.11 32 null 0

6.配置r1(isp)sys

Enter system view, return user view with Ctrl+Z.

[Huawei] sysname r1

[r1] undo info ena

[r1] int g0/0/0

[r1-GigabitEthernet0/0/0] ip add 100.1.1.1 30

[r1-GigabitEthernet0/0/0] int g0/0/1

[r1-GigabitEthernet0/0/1] ip add 200.1.1.1 24

[r1-GigabitEthernet0/0/1] undo sh

[r1-GigabitEthernet0/0/1] quit

[r1] ip route-static 100.2.2.8 29 100.1.1.2

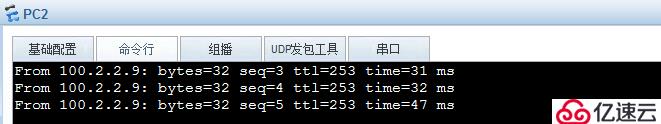

7.测试:从财务客户机上访问internet服务器

二、学术部主机通过napt访问internet(使用100.2.2.12)

1.配置网络参数

[USG6000V1] int g1/0/3

[USG6000V1-GigabitEthernet1/0/3] ip add 192.168.2.1 24

[USG6000V1-GigabitEthernet1/0/3] quit

[USG6000V1] firewall zone trust

[USG6000V1-zone-trust] add int g1/0/3

[USG6000V1-zone-trust]q uit

2.配置安全策略

[USG6000V1] security-policy

[USG6000V1-policy-security-rule-sec_2] source-address 192.168.2.0 24

[USG6000V1-policy-security-rule-sec_2] destination-zone untrust

[USG6000V1-policy-security-rule-sec_2] action permit

[USG6000V1-policy-security-rule-sec_2] quit

3.配置nat地址组

[USG6000V1] nat address-group natgroup_2.0

[USG6000V1-address-group-natgroup_2.0] section 0 100.2.2.12 100.2.2.12

[USG6000V1-address-group-natgroup_2.0] mode pat

[USG6000V1-address-group-natgroup_2.0] quit

4.配置nat策略

[USG6000V1] nat-policy

[USG6000V1-policy-nat] rule name natpolicy_2.0

[USG6000V1-policy-nat-rule-natpolicy_2.0] source-address 192.168.2.0 24

[USG6000V1-policy-nat-rule-natpolicy_2.0] destination-zone untrust

[USG6000V1-policy-nat-rule-natpolicy_2.0] action nat address-group natgroup_2.0

[USG6000V1-policy-nat-rule-natpolicy_2.0] quit

[USG6000V1-policy-nat] quit

5.针对转换后的全局地址,配置黑洞路由

[USG6000V1] ip route-static 100.2.2.12 32 null 0

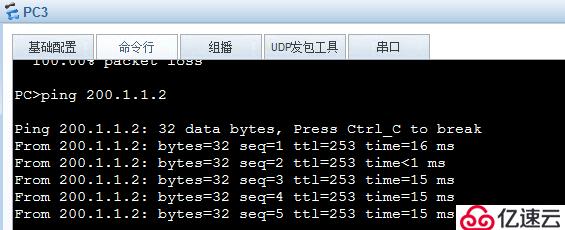

6.验证nat配置

.

三、出接口地址(easy-ip)使公司其它部门通过g1/0/0访问internet

1.配置网络参数

[USG6000V1] int g1/0/4

[USG6000V1-GigabitEthernet1/0/4] ip add 192.168.3.1 24

[USG6000V1-GigabitEthernet1/0/4] quit

[USG6000V1] firewall zone trust

[USG6000V1-zone-trust] add int g1/0/4

[USG6000V1-zone-trust]

2.配置安全策略

[USG6000V1] security-policy

[USG6000V1-policy-security] rule name sec_3

[USG6000V1-policy-security-rule-sec_3] source-address 192.168.3.0 24

[USG6000V1-policy-security-rule-sec_3] destination-zone untrust

[USG6000V1-policy-security-rule-sec_3] action permit

[USG6000V1-policy-security-rule-sec_3] quit

[USG6000V1-policy-security] quit

3.配置nat策略

[USG6000V1] nat-policy

[USG6000V1-policy-nat] rule name natpolicy_3.0

[USG6000V1-policy-nat-rule-natpolicy_3.0] source-address 192.168.3.0 24

[USG6000V1-policy-nat-rule-natpolicy_3.0] destination-zone untrust

[USG6000V1-policy-nat-rule-natpolicy_3.0] action nat easy-ip

[USG6000V1-policy-nat-rule-natpolicy_3.0] quit

[USG6000V1-policy-nat] quit

4.验证easy-ip

1)ping测试

四、配置natserver发布dmz中的服务器(使用100.2.2.9)

1.配置网络参数

[USG6000V1-GigabitEthernet1/0/0] int g1/0/1

[USG6000V1-GigabitEthernet1/0/1] ip add 192.168.0.1 24

[USG6000V1-GigabitEthernet1/0/1] quit

[USG6000V1] firewall zone dmz

[USG6000V1-zone-dmz] add int g1/0/1

[USG6000V1-zone-dmz] quit

2.配置安全策略

[USG6000V1] security-policy

[USG6000V1-policy-security] rule name sec_4

[USG6000V1-policy-security-rule-sec_4] source-zone untrust

[USG6000V1-policy-security-rule-sec_4] destination-address 192.168.0.0 24

[USG6000V1-policy-security-rule-sec_4] action permit

[USG6000V1-policy-security] quit

3.配置ftp应用层检测(此步骤可以省略,默认已经开启)

[USG6000V1] firewall inter trust untrust

[USG6000V1-interzone-trust-untrust] detect ftp

[USG6000V1-interzone-trust-untrust] quit

4.配置nat server

[USG6000V1] nat server natserver global 100.2.2.9 inside 192.168.0.2

5.配置黑洞路由

[USG6000V1] ip route-static 100.2.2.9 32 null 0

6.验证

1)在互联网主机上访问dmz中的服务器

以上是如何实现防火墙NAT控制分析的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

记事本++7.3.1

好用且免费的代码编辑器

MinGW - 适用于 Windows 的极简 GNU

这个项目正在迁移到osdn.net/projects/mingw的过程中,你可以继续在那里关注我们。MinGW:GNU编译器集合(GCC)的本地Windows移植版本,可自由分发的导入库和用于构建本地Windows应用程序的头文件;包括对MSVC运行时的扩展,以支持C99功能。MinGW的所有软件都可以在64位Windows平台上运行。

EditPlus 中文破解版

体积小,语法高亮,不支持代码提示功能

SublimeText3 Linux新版

SublimeText3 Linux最新版