漏洞简述:

一些网站由于业务需求,可能提供文件查看或者下载的功能,如果对用户查看或者下载的文件不做限制,那么恶意用户可以可以查看或者下载一些敏感文件,比如配置信息、源码文件等

漏洞成因:

存在读取文件的函数

读取文件的路径用户可控且未校验或校验不严格

输出了文件内容

漏洞危害:

下载服务器任意文件,如脚本代码、服务及系统配置文件等,进一步利用获取的信息进行更大的危害。

可用得到的代码进一步代码审计,得到更多可利用漏洞

实验环境:webug靶场

主页

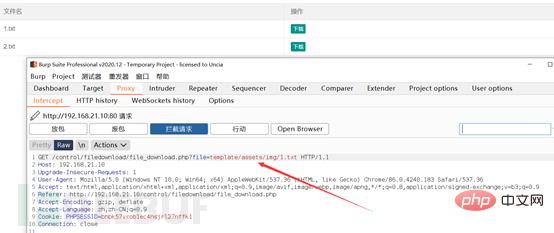

BP抓包

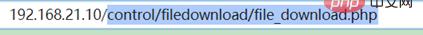

我们把url的路径改为,发送至repeater模块

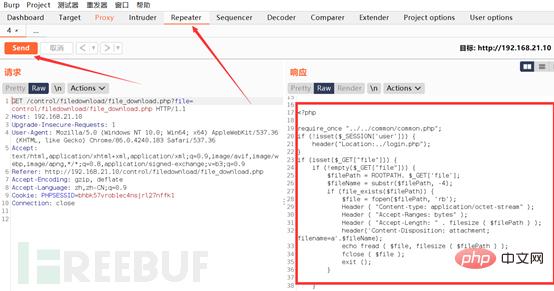

在repeater模块下send

读取出来了代码

放包,看是否能下载

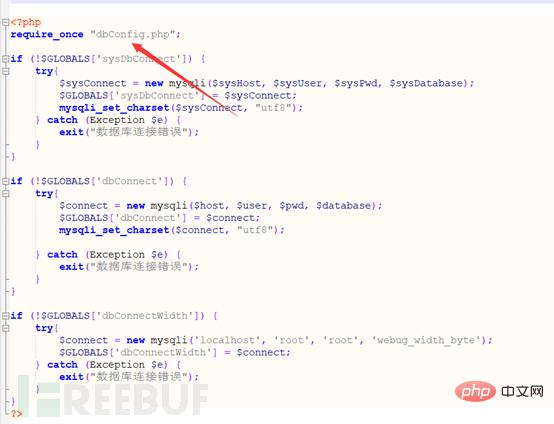

下载下来,审计一下

发现了一个路径

用上面的方法下载下来

发现dbConn.php,前面还有一个DATAPATH

这个有可能是个文件夹名字

我们试一下

没反应,肯定是没有这个文件夹

改为data

又发现dbConfig.php

下载

发现数据库密码

以上是Webug靶场任意文件下载漏洞怎么复现的详细内容。更多信息请关注PHP中文网其他相关文章!

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

Video Face Swap

使用我们完全免费的人工智能换脸工具轻松在任何视频中换脸!

热门文章

热工具

MinGW - 适用于 Windows 的极简 GNU

这个项目正在迁移到osdn.net/projects/mingw的过程中,你可以继续在那里关注我们。MinGW:GNU编译器集合(GCC)的本地Windows移植版本,可自由分发的导入库和用于构建本地Windows应用程序的头文件;包括对MSVC运行时的扩展,以支持C99功能。MinGW的所有软件都可以在64位Windows平台上运行。

mPDF

mPDF是一个PHP库,可以从UTF-8编码的HTML生成PDF文件。原作者Ian Back编写mPDF以从他的网站上“即时”输出PDF文件,并处理不同的语言。与原始脚本如HTML2FPDF相比,它的速度较慢,并且在使用Unicode字体时生成的文件较大,但支持CSS样式等,并进行了大量增强。支持几乎所有语言,包括RTL(阿拉伯语和希伯来语)和CJK(中日韩)。支持嵌套的块级元素(如P、DIV),

Dreamweaver Mac版

视觉化网页开发工具

PhpStorm Mac 版本

最新(2018.2.1 )专业的PHP集成开发工具

螳螂BT

Mantis是一个易于部署的基于Web的缺陷跟踪工具,用于帮助产品缺陷跟踪。它需要PHP、MySQL和一个Web服务器。请查看我们的演示和托管服务。