关闭xmlrpc.php的方法:1、用“rm -rf xmlrpc.php”命令删除掉xmlrpc.php;2、用mv命令移动xmlrpc.php文件;3、使用chmod命令禁用xmlrpc.php的所有权限。

本文操作环境:linux5.9.8系统、WordPress5.4.2版,DELL G3电脑

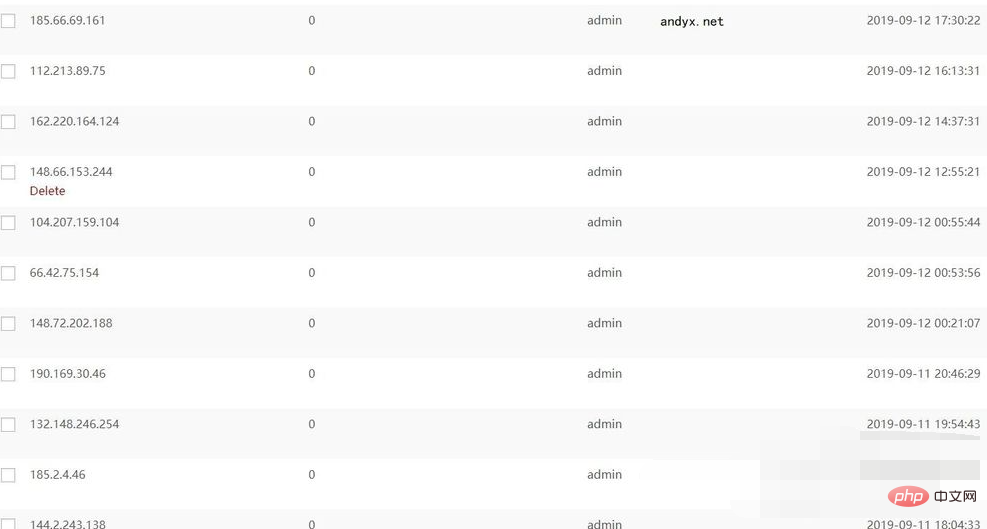

因为使用的Wordpress网站已经修改了后台地址感觉算是相对比较安全吧,所以就没怎么关注过网站被非法登陆的日志。

今天因为监控云报警说是内存低,经过排查之后发现是网站被扫描/暴力破解导致的,日志显示非法登陆状态已经刷屏了好几百页了。

禁用Wordpress的xmlrpc.php文件避免被暴力破解

分析

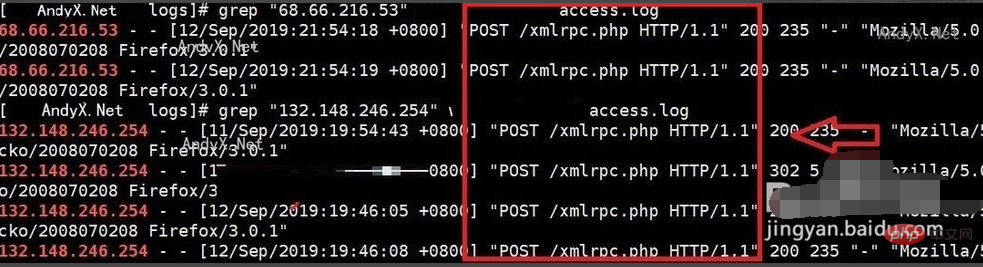

既然有登录失败记录,那就先尝试用IP代入系统日志进行匹配吧,选个已经记录的IP进行匹配,执行grep命令:

grep "68.66.216.53" access.log

看到日志证实对方使用POST的方式访问了文件/xmlrpc.php

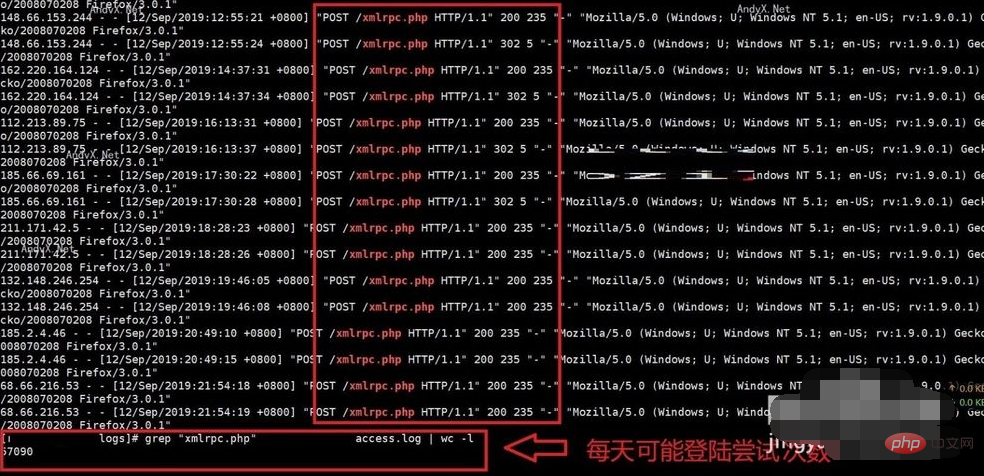

进一步使用命令追查xmlrpc.php文件出现次数,执行grep与wc命令

grep "xmlrpc.php" access.log | wc -l

显示截至到今天晚上,已经被批量探测了57090次了

解决

解决的关键就是屏蔽/禁用xmlrpc.php,为了以防万一可能出现的副作用,我先百度了一下并收集了一些信息:

如果网站程序使用pingback功能的话,屏蔽xmlrpc.php将导致功能无法使用

使用JetPack之类的插件,再删除xmlrpc.php后将导致网站异常

旧版本Wordpress部分组件依赖于xmlrpc.php,删除后将导致一些很奇怪的问题

目前本站在以上3条都不沾边,所以我可以永久解决这个问题。

用rm -rf xmlrpc.php命令删除掉xmlrpc.php这个文件,但是不推荐直接删除,因为如果出问题的话没有备份会比较麻烦

用mv命令 移动 这个xmlrpc.php文件(随便重命名):

mv xmlrpc.php xmlrpc.php.sajdAo9ahnf$d9ha90hw9whw

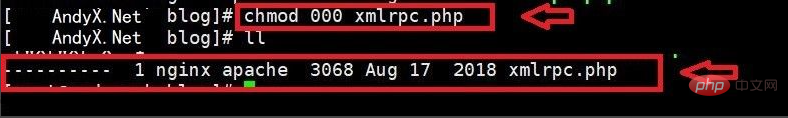

使用chmod命令禁用xmlrpc.php的所有权限:

chmod 000 xmlrpc.php

Apache服务器可以设定参数跳转访问:

<IfModule mod_alias.c> Redirect 301 /xmlrpc.php http://baidu.com </IfModule>

Nginx服务器可以设定参数禁止访问:

location ~* /xmlrpc.php {

deny all;

}推荐学习:《WordPress教程》

以上是xmlrpc.php怎么关闭的详细内容。更多信息请关注PHP中文网其他相关文章!

WordPress开发的5个最佳ID(以及原因)Mar 03, 2025 am 10:53 AM

WordPress开发的5个最佳ID(以及原因)Mar 03, 2025 am 10:53 AM为WordPress开发选择正确的集成开发环境(IDE) 十年来,我探索了WordPress开发的许多集成开发环境(IDE)。 纯粹的品种 - 从免费到商业,基本到FEA

使用OOP技术创建WordPress插件Mar 06, 2025 am 10:30 AM

使用OOP技术创建WordPress插件Mar 06, 2025 am 10:30 AM本教程演示了使用面向对象的编程(OOP)原理构建WordPress插件,利用Dribbble API。 让我们在保留原始含义和结构的同时完善文本以清晰和简洁。 object-ori

如何将PHP数据和字符串传递给WordPress中的JavaScriptMar 07, 2025 am 09:28 AM

如何将PHP数据和字符串传递给WordPress中的JavaScriptMar 07, 2025 am 09:28 AM将PHP数据传递给JavaScript的最佳实践:WP_LOCALIZE_SCRIPT和WP_ADD_INLINE_SCRIPT的比较 在PHP文件中将数据存储在静态字符串中是建议的练习。 如果在您的JavaScript代码中需要此数据,请合并

如何使用WordPress插件嵌入和保护PDF文件Mar 09, 2025 am 11:08 AM

如何使用WordPress插件嵌入和保护PDF文件Mar 09, 2025 am 11:08 AM本指南演示了如何使用WordPress PDF插件在WordPress帖子和页面中嵌入和保护PDF文件。 PDFS为从目录到演示文稿提供了一种用户友好的,普遍访问的格式。 此方法ENS

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

DVWA

Damn Vulnerable Web App (DVWA) 是一个PHP/MySQL的Web应用程序,非常容易受到攻击。它的主要目标是成为安全专业人员在合法环境中测试自己的技能和工具的辅助工具,帮助Web开发人员更好地理解保护Web应用程序的过程,并帮助教师/学生在课堂环境中教授/学习Web应用程序安全。DVWA的目标是通过简单直接的界面练习一些最常见的Web漏洞,难度各不相同。请注意,该软件中

Atom编辑器mac版下载

最流行的的开源编辑器

Dreamweaver Mac版

视觉化网页开发工具

PhpStorm Mac 版本

最新(2018.2.1 )专业的PHP集成开发工具

SecLists

SecLists是最终安全测试人员的伙伴。它是一个包含各种类型列表的集合,这些列表在安全评估过程中经常使用,都在一个地方。SecLists通过方便地提供安全测试人员可能需要的所有列表,帮助提高安全测试的效率和生产力。列表类型包括用户名、密码、URL、模糊测试有效载荷、敏感数据模式、Web shell等等。测试人员只需将此存储库拉到新的测试机上,他就可以访问到所需的每种类型的列表。