2019年07月20日,Linux正式修复了一个本地内核提权漏洞。通过此漏洞,攻击者可将普通权限用户提升为Root权限。

漏洞描述

当调用PTRACE_TRACEME时,ptrace_link函数将获得对父进程凭据的RCU引用,然后将该指针指向get_cred函数。但是,对象struct cred的生存周期规则不允许无条件地将RCU引用转换为稳定引用。

PTRACE_TRACEME获取父进程的凭证,使其能够像父进程一样执行父进程能够执行的各种操作。如果恶意低权限子进程使用PTRACE_TRACEME并且该子进程的父进程具有高权限,该子进程可获取其父进程的控制权并且使用其父进程的权限调用execve函数创建一个新的高权限进程。

漏洞复现

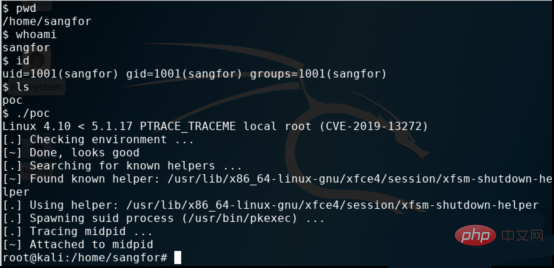

网上已有针对该漏洞的高可利用性的exploit,利用效果如下图:

影响范围

目前受影响的Linux内核版本:

Linux Kernel < 5.1.17

修复建议

1、补丁修复链接:

2、升级Linux内核至最新版。

参考链接

https://github.com/torvalds/linux/commit/6994eefb0053799d2e07cd140df6c2ea106c41ee

相关文章教程推荐:服务器安全教程

以上是linux本地内核提权漏洞介绍的详细内容。更多信息请关注PHP中文网其他相关文章!

声明

本文转载于:安全脉搏。如有侵权,请联系admin@php.cn删除

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

R.E.P.O.能量晶体解释及其做什么(黄色晶体)

4 周前By尊渡假赌尊渡假赌尊渡假赌

R.E.P.O.最佳图形设置

4 周前By尊渡假赌尊渡假赌尊渡假赌

刺客信条阴影:贝壳谜语解决方案

2 周前ByDDD

R.E.P.O.如果您听不到任何人,如何修复音频

4 周前By尊渡假赌尊渡假赌尊渡假赌

WWE 2K25:如何解锁Myrise中的所有内容

1 个月前By尊渡假赌尊渡假赌尊渡假赌

热工具

Atom编辑器mac版下载

最流行的的开源编辑器

记事本++7.3.1

好用且免费的代码编辑器

ZendStudio 13.5.1 Mac

功能强大的PHP集成开发环境

VSCode Windows 64位 下载

微软推出的免费、功能强大的一款IDE编辑器

WebStorm Mac版

好用的JavaScript开发工具