安全公司 ESET 最近报告了一款主要针对 Android 用户的恶意软件,该恶意软件利用社会工程攻击以及窃取的 NFC 流量来窃取用户的银行数据。该恶意软件被称为 Ngate,允许攻击者从受影响用户的银行账户中窃取资金。该攻击的独特之处在于它有多个活动部分,据报道,这是第一次在野外将 NFC 拦截集成为多方面方法的一部分。

攻击的方式相对简单。这一切都始于说服用户安装他们选择的银行应用程序的假版本。这是通过模仿 Google Play 官方界面的恶意广告或渐进式网络应用程序来实现的,并选择银行应用程序来诱骗用户安装他们认为是其他东西的东西,通常是关键的安全更新。这是一个由两部分组成的过程;第一部分旨在让用户授予对其硬件和银行数据的访问权限,第二部分安装实际的恶意软件。

该恶意软件基于名为 NFCGate 的开源工具集,该工具集由德国大学生开发,旨在能够分析或更改主机设备上的 NFC 流量。另一方面,NGate 是一款纯粹用于监听和传输的应用程序。当受感染的设备靠近支持 NFC 的银行卡或任何其他支持 NFC 的标签或卡时,设备会捕获通过 NFC 广播的信息并将其转发给攻击者。从那里,他们可以使用启用 root 权限的 Android 设备来克隆该 NFC 输出。这使得他们能够欺骗 ATM 机或其他 NFC 插座,让其认为自己持有该卡或标签。除了第一步窃取的银行信息外,他们还可以访问或更改受害者的 PIN 码并提取资金。

这种攻击被发现至少自 2023 年 11 月起就在捷克活跃。这种策略的使用范围似乎有限,通过 6 个虚假应用程序针对捷克 3 家银行的客户。一名使用该恶意软件窃取资金的人于 2024 年 3 月在布拉格被捕,他身上被盗资金大约相当于 6,500 美元。他的身份和国籍尚未透露。报告指出,自逮捕以来,这种攻击似乎已停止。

虽然 ESET 认为活动已经停止,但对于其他攻击者来说,采用相同的工具集和方法,然后为新受众进行改头换面并不是太困难。值得注意的是,在官方 Google Play 商店中找不到包含此特定恶意软件的软件。 Google 向新闻媒体 Bleeping Computer 证实了这一点,并表示 Google Play Protect 包含针对 NGate 的保护措施。

以上是NGate 恶意软件通过 NFC 窃取银行数据的详细内容。更多信息请关注PHP中文网其他相关文章!

如何在 iPhone 和 Android 上关闭蓝色警报Feb 29, 2024 pm 10:10 PM

如何在 iPhone 和 Android 上关闭蓝色警报Feb 29, 2024 pm 10:10 PM根据美国司法部的解释,蓝色警报旨在提供关于可能对执法人员构成直接和紧急威胁的个人的重要信息。这种警报的目的是及时通知公众,并让他们了解与这些罪犯相关的潜在危险。通过这种主动的方式,蓝色警报有助于增强社区的安全意识,促使人们采取必要的预防措施以保护自己和周围的人。这种警报系统的建立旨在提高对潜在威胁的警觉性,并加强执法机构与公众之间的沟通,以共尽管这些紧急通知对我们社会至关重要,但有时可能会对日常生活造成干扰,尤其是在午夜或重要活动时收到通知时。为了确保安全,我们建议您保持这些通知功能开启,但如果

在Android中实现轮询的方法是什么?Sep 21, 2023 pm 08:33 PM

在Android中实现轮询的方法是什么?Sep 21, 2023 pm 08:33 PMAndroid中的轮询是一项关键技术,它允许应用程序定期从服务器或数据源检索和更新信息。通过实施轮询,开发人员可以确保实时数据同步并向用户提供最新的内容。它涉及定期向服务器或数据源发送请求并获取最新信息。Android提供了定时器、线程、后台服务等多种机制来高效地完成轮询。这使开发人员能够设计与远程数据源保持同步的响应式动态应用程序。本文探讨了如何在Android中实现轮询。它涵盖了实现此功能所涉及的关键注意事项和步骤。轮询定期检查更新并从服务器或源检索数据的过程在Android中称为轮询。通过

如何在Android中实现按下返回键再次退出的功能?Aug 30, 2023 am 08:05 AM

如何在Android中实现按下返回键再次退出的功能?Aug 30, 2023 am 08:05 AM为了提升用户体验并防止数据或进度丢失,Android应用程序开发者必须避免意外退出。他们可以通过加入“再次按返回退出”功能来实现这一点,该功能要求用户在特定时间内连续按两次返回按钮才能退出应用程序。这种实现显著提升了用户参与度和满意度,确保他们不会意外丢失任何重要信息Thisguideexaminesthepracticalstepstoadd"PressBackAgaintoExit"capabilityinAndroid.Itpresentsasystematicguid

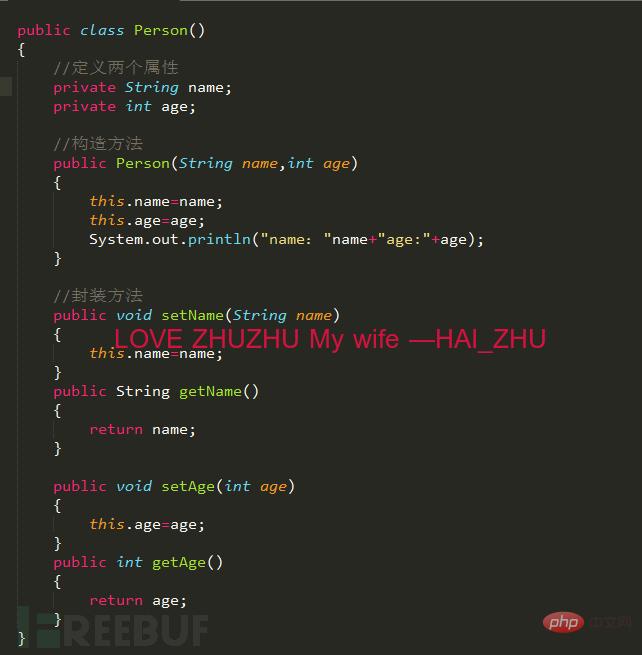

Android逆向中smali复杂类实例分析May 12, 2023 pm 04:22 PM

Android逆向中smali复杂类实例分析May 12, 2023 pm 04:22 PM1.java复杂类如果有什么地方不懂,请看:JAVA总纲或者构造方法这里贴代码,很简单没有难度。2.smali代码我们要把java代码转为smali代码,可以参考java转smali我们还是分模块来看。2.1第一个模块——信息模块这个模块就是基本信息,说明了类名等,知道就好对分析帮助不大。2.2第二个模块——构造方法我们来一句一句解析,如果有之前解析重复的地方就不再重复了。但是会提供链接。.methodpublicconstructor(Ljava/lang/String;I)V这一句话分为.m

如何在2023年将 WhatsApp 从安卓迁移到 iPhone 15?Sep 22, 2023 pm 02:37 PM

如何在2023年将 WhatsApp 从安卓迁移到 iPhone 15?Sep 22, 2023 pm 02:37 PM如何将WhatsApp聊天从Android转移到iPhone?你已经拿到了新的iPhone15,并且你正在从Android跳跃?如果是这种情况,您可能还对将WhatsApp从Android转移到iPhone感到好奇。但是,老实说,这有点棘手,因为Android和iPhone的操作系统不兼容。但不要失去希望。这不是什么不可能完成的任务。让我们在本文中讨论几种将WhatsApp从Android转移到iPhone15的方法。因此,坚持到最后以彻底学习解决方案。如何在不删除数据的情况下将WhatsApp

同样基于linux为什么安卓效率低Mar 15, 2023 pm 07:16 PM

同样基于linux为什么安卓效率低Mar 15, 2023 pm 07:16 PM原因:1、安卓系统上设置了一个JAVA虚拟机来支持Java应用程序的运行,而这种虚拟机对硬件的消耗是非常大的;2、手机生产厂商对安卓系统的定制与开发,增加了安卓系统的负担,拖慢其运行速度影响其流畅性;3、应用软件太臃肿,同质化严重,在一定程度上拖慢安卓手机的运行速度。

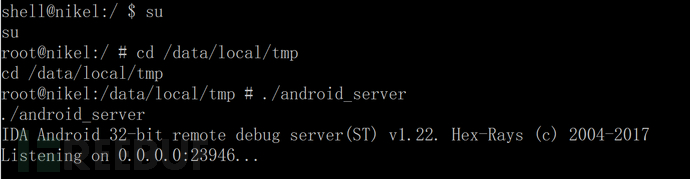

Android中动态导出dex文件的方法是什么May 30, 2023 pm 04:52 PM

Android中动态导出dex文件的方法是什么May 30, 2023 pm 04:52 PM1.启动ida端口监听1.1启动Android_server服务1.2端口转发1.3软件进入调试模式2.ida下断2.1attach附加进程2.2断三项2.3选择进程2.4打开Modules搜索artPS:小知识Android4.4版本之前系统函数在libdvm.soAndroid5.0之后系统函数在libart.so2.5打开Openmemory()函数在libart.so中搜索Openmemory函数并且跟进去。PS:小知识一般来说,系统dex都会在这个函数中进行加载,但是会出现一个问题,后

Android APP测试流程和常见问题是什么May 13, 2023 pm 09:58 PM

Android APP测试流程和常见问题是什么May 13, 2023 pm 09:58 PM1.自动化测试自动化测试主要包括几个部分,UI功能的自动化测试、接口的自动化测试、其他专项的自动化测试。1.1UI功能自动化测试UI功能的自动化测试,也就是大家常说的自动化测试,主要是基于UI界面进行的自动化测试,通过脚本实现UI功能的点击,替代人工进行自动化测试。这个测试的优势在于对高度重复的界面特性功能测试的测试人力进行有效的释放,利用脚本的执行,实现功能的快速高效回归。但这种测试的不足之处也是显而易见的,主要包括维护成本高,易发生误判,兼容性不足等。因为是基于界面操作,界面的稳定程度便成了

热AI工具

Undresser.AI Undress

人工智能驱动的应用程序,用于创建逼真的裸体照片

AI Clothes Remover

用于从照片中去除衣服的在线人工智能工具。

Undress AI Tool

免费脱衣服图片

Clothoff.io

AI脱衣机

AI Hentai Generator

免费生成ai无尽的。

热门文章

热工具

禅工作室 13.0.1

功能强大的PHP集成开发环境

Atom编辑器mac版下载

最流行的的开源编辑器

ZendStudio 13.5.1 Mac

功能强大的PHP集成开发环境

SublimeText3 Mac版

神级代码编辑软件(SublimeText3)

Dreamweaver Mac版

视觉化网页开发工具