一、什麼是JWT

JSON Web Token (JWT),它是目前最受歡迎的跨域身份驗證解決方案。現在的專案開發一般都是前端端分離,這就牽涉到跨域和權鑑問題。

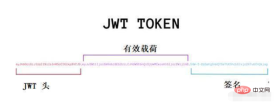

二、JWT組成

由三個部分組成:頭部(Header)、載重(Payload)與簽名(signature)

##頭(Header) :

頭部資訊由兩個部分組成1、令牌的類型,即JWT;2、使用的簽章演算法,例如HMASSHA256或RSA;#

{

"alg": "HS256",

"typ": "JWT"

}這個json中的typ屬性,用來識別整個token字串是一個JWT字串;它的alg屬性,用來說明這個JWT簽發的時候所使用的簽名和摘要算法,typ跟alg屬性的全稱其其實是type algorithm,分別是類型跟演算法的意思。之所以都用三個字母來表示,也是基於JWT最終字符串大小的考慮,同時也是跟JWT這個名稱保持一致,這樣就都是三個字符了…typ跟alg是JWT中標準中規定的屬性名稱。

載荷(Payload):

payload用來承載要傳遞的數據,它的json結構實際上是對JWT要傳遞的數據的一組聲明,這些聲明被JWT標準稱為claims,它的一個「屬性值對」其實就是一個claim(要求), 每一個claim的都代表特定的意義和作用。 我們可以在claim放一些業務資訊。簽章(signature):

簽章是把header和payload對應的json結構進行base64url編碼之後得到的兩個串用'英文句點號' 拼接起來,然後根據header裡面alg指定的簽章演算法產生出來的。演算法不同,簽章結果不同。以alg: HS256為例來說明前面的簽章如何來得到。

<!--jwt-->

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.8.3</version>

</dependency>2、開發jwt產生工具類,程式碼如下:package com.lsl.exam.utils;

import com.auth0.jwt.JWT;

import com.auth0.jwt.algorithms.Algorithm;

import com.lsl.exam.entity.TabUser;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

public class JwtUtil {

private static final long EXPIRE_TIME = 1000 * 60 * 60 *24;

//设置私钥

private static final String TOKEN_SECRET = "aa082c-66rt89-29sr3t-y9t7b8";

/**

* 创建携带自定义信息和声明的自定义私钥的jwt

* @param user 用户信息表

* @return jwt串

*/

public static String creatJwt(TabUser user){

//构建头部信息

Map<String,Object> header = new HashMap<>();

header.put("typ","JWT");

header.put("alg","HS256");

//根据私钥构建密钥信息

Algorithm algorithm = Algorithm.HMAC256(TOKEN_SECRET);

//根据当前用户密码构建密钥信息

// Algorithm algorithm = Algorithm.HMAC256(user.getUserpwd());

//设置过期时间为当前时间一天后

Date nowDate = new Date();

Date expireDate = new Date(System.currentTimeMillis() + EXPIRE_TIME);

String jwt = JWT.create().withHeader(header)

.withClaim("account",user.getAccount())//业务信息:员工号

.withClaim("username",user.getUsername())//业务信息:员工姓名

.withClaim("rolename",user.getRoleName())//业务信息:角色

.withIssuer("SERVICE")//声明,签名是有谁生成 例如 服务器

.withNotBefore(new Date())//声明,定义在什么时间之前,该jwt都是不可用的

.withExpiresAt(expireDate)//声明, 签名过期的时间

.sign(algorithm);//根据algorithm生成签名

return jwt;

}

}3、後端login介面邏輯如下:package com.lsl.exam.controller;

import com.alibaba.fastjson.JSON;

import com.baomidou.mybatisplus.core.conditions.query.QueryWrapper;

import com.lsl.exam.entity.TabUser;

import com.lsl.exam.entity.backresult.ResultVO;

import com.lsl.exam.service.ITabRoleService;

import com.lsl.exam.service.IUserService;

import com.lsl.exam.utils.Base64Util;

import com.lsl.exam.utils.JwtUtil;

import com.lsl.exam.utils.ResultVoUtil;

import org.slf4j.Logger;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.web.bind.annotation.*;

import javax.servlet.http.HttpServletRequest;

import java.util.ArrayList;

import java.util.HashMap;

import java.util.List;

import java.util.Map;

@RestController

@RequestMapping("/exam")

public class UserController {

private static final Logger LOG = org.slf4j.LoggerFactory.getLogger("UserController");

@Autowired

IUserService userService;

@Autowired

ITabRoleService roleService;

@PostMapping(value = "login",produces = "application/json;charset=UTF-8")

@ResponseBody

public ResultVO<?> login(@RequestBody Map params){

Map reuslt = new HashMap();

String account = params.get("account") == null ? "" : params.get("account").toString();

String pwd = params.get("pwd") == null ? "" : params.get("pwd").toString();

if ("".equals(account) || "".equals(pwd)){

return ResultVoUtil.error(30000,"用户名或者密码不能为空!");

}

//pwd解密

String decodePwd = Base64Util.decode(pwd);

if ("".contains(decodePwd)){

return ResultVoUtil.error(30000,"密码错误!");

}

TabUser user = userService.getOne(new QueryWrapper<TabUser>()

.eq("account",account)

.eq("userpwd",decodePwd));

if (null == user){

return ResultVoUtil.error(30000,"用户名或者密码错误");

}

//获取当前用户拥有的角色

String userId = user.getId();

Map roleMap = new HashMap();

roleMap.put("userId",userId);

List<Map> roleList = roleService.qryRoleInfoByUserId(roleMap);

List<String> roleNames = new ArrayList<>();

for(Map role : roleList){

roleNames.add(role.get("role").toString());

}

user.setRoleName(JSON.toJSONString(roleNames));

//生成带有业务信息的jwt串

String jwt = JwtUtil.creatJwt(user);

//把jwt和当前用户信息返给前端

reuslt.put("jwt",jwt);

reuslt.put("roleNames",roleNames);

reuslt.put("username",user.getUsername());

reuslt.put("account",user.getAccount());

return ResultVoUtil.success(reuslt);

}

@PostMapping(value = "qryUser",produces = "application/json;charset=UTF-8")

@ResponseBody

public Object qryUser(HttpServletRequest request){

//这里header中的信息是filter中放进去的

String account = request.getHeader("account");

String username = request.getHeader("username");

String rolename = request.getHeader("rolename");

List<TabUser> list = userService.list();

return ResultVoUtil.success(list);

}

}4、開發filter,進行jwt校驗package com.lsl.exam.filter;

import com.alibaba.fastjson.JSON;

import com.auth0.jwt.JWT;

import com.auth0.jwt.algorithms.Algorithm;

import com.auth0.jwt.interfaces.DecodedJWT;

import com.lsl.exam.entity.backresult.ResultVO;

import com.lsl.exam.utils.ResultVoUtil;

import org.apache.tomcat.util.http.MimeHeaders;

import org.springframework.stereotype.Component;

import javax.servlet.*;

import javax.servlet.annotation.WebFilter;

import javax.servlet.http.HttpServletRequest;

import java.io.IOException;

import java.io.PrintWriter;

import java.lang.reflect.Field;

import java.util.ArrayList;

import java.util.HashMap;

import java.util.List;

import java.util.Map;

/**

* jwt校验过滤器

*/

@Component

@WebFilter(filterName = "jwtFilter",urlPatterns = {"/*"})

public class AuthJwtFilter implements Filter {

@Override

public void init(FilterConfig filterConfig) throws ServletException {

}

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

HttpServletRequest httpServletRequest = (HttpServletRequest) servletRequest;

String url = httpServletRequest.getRequestURL().toString();

//配置不进行jwt校验的请求路径

List<String> urlList = new ArrayList<>();

urlList.add("/exam/login");

boolean flag = false;

for (String strUrl : urlList){

if (url.contains(strUrl)){

flag = true;

}

}

try {

if (!flag){

String token = httpServletRequest.getHeader("token");

//校验token,jwt过期有jwt自行校验,如果超时了,会执行catch里代码

DecodedJWT decodeJwt = JWT.require(Algorithm.HMAC256("aa082c-66rt89-29sr3t-y9t7b8")).build().verify(token);

//获取jwt中的业务信息

String account = decodeJwt.getClaim("account").asString();

String username = decodeJwt.getClaim("username").asString();

String rolename = decodeJwt.getClaim("rolename").asString();

Map<String, String> headerMap = new HashMap<>();

headerMap.put("account",account);

headerMap.put("username",username);

headerMap.put("rolename",rolename);

//把业务信息添加到request的header

addHeader(httpServletRequest,headerMap);

// Class<?> superclass = servletRequest.getClass().getSuperclass().getSuperclass();

// Field requestField = superclass.getDeclaredField("request");

// requestField.setAccessible(true);

// RequestFacade requestFacadeInstance = (RequestFacade) requestField.get(servletRequest);

RequestFacade requestFacadeInstance = (RequestFacade)superclass3;

// Field requestField1 = requestFacadeInstance.getClass().getDeclaredField("request");

// requestField1.setAccessible(true);

// Object requestInstance = requestField1.get(requestFacadeInstance);

// Field coyoteRequestField = requestInstance.getClass().getDeclaredField("coyoteRequest");

// coyoteRequestField.setAccessible(true);

//

// Object coyoRequestInstance = requestField1.get(requestInstance);

// Field headersField = coyoRequestInstance.getClass().getDeclaredField("headers");

// headersField.setAccessible(true);

//

// MimeHeaders headers = (MimeHeaders) headersField.get(coyoRequestInstance);

// headers.removeHeader("token");

// headers.addValue("account").setString(account);

// headers.addValue("username").setString(username);

// headers.addValue("roleid").setString(roleid);

//

}

} catch (Exception e) {

//jwt校验失败,返给前端的code=1,前端要重定向到登录页面

PrintWriter writer = null;

servletResponse.setCharacterEncoding("UTF-8");

servletResponse.setContentType("text/html; charset=utf-8");

try {

writer = servletResponse.getWriter();

ResultVO vo = ResultVoUtil.successLogout();

String msg = JSON.toJSONString(vo);

writer.println(msg);

} catch (IOException ex) {

} finally {

if (writer != null){

writer.close();

}

return;

}

}

filterChain.doFilter(servletRequest,servletResponse);

}

/**

* 向request的header中放业务信息

* @param request

* @param headerMap

*/

private void addHeader(HttpServletRequest request, Map<String, String> headerMap) {

if (headerMap==null||headerMap.isEmpty()){

return;

}

Class<? extends HttpServletRequest> c=request.getClass();

//System.out.println(c.getName());

System.out.println("request实现类="+c.getName());

try{

Field requestField=c.getDeclaredField("request");

requestField.setAccessible(true);

Object o=requestField.get(request);

Field coyoteRequest=o.getClass().getDeclaredField("coyoteRequest");

coyoteRequest.setAccessible(true);

Object o2=coyoteRequest.get(o);

System.out.println("coyoteRequest实现类="+o2.getClass().getName());

Field headers=o2.getClass().getDeclaredField("headers");

headers.setAccessible(true);

MimeHeaders mimeHeaders=(MimeHeaders) headers.get(o2);

for (Map.Entry<String,String> entry:headerMap.entrySet()){

mimeHeaders.removeHeader(entry.getKey());

mimeHeaders.addValue(entry.getKey()).setString(entry.getValue());

}

}catch (Exception e){

e.printStackTrace();

}

}

@Override

public void destroy() {

}

}以上是springboot怎麼整合JWT實現身分認證的詳細內容。更多資訊請關注PHP中文網其他相關文章!

如何將Maven或Gradle用於高級Java項目管理,構建自動化和依賴性解決方案?Mar 17, 2025 pm 05:46 PM

如何將Maven或Gradle用於高級Java項目管理,構建自動化和依賴性解決方案?Mar 17, 2025 pm 05:46 PM本文討論了使用Maven和Gradle進行Java項目管理,構建自動化和依賴性解決方案,以比較其方法和優化策略。

如何使用適當的版本控制和依賴項管理創建和使用自定義Java庫(JAR文件)?Mar 17, 2025 pm 05:45 PM

如何使用適當的版本控制和依賴項管理創建和使用自定義Java庫(JAR文件)?Mar 17, 2025 pm 05:45 PM本文使用Maven和Gradle之類的工具討論了具有適當的版本控制和依賴關係管理的自定義Java庫(JAR文件)的創建和使用。

如何使用咖啡因或Guava Cache等庫在Java應用程序中實現多層緩存?Mar 17, 2025 pm 05:44 PM

如何使用咖啡因或Guava Cache等庫在Java應用程序中實現多層緩存?Mar 17, 2025 pm 05:44 PM本文討論了使用咖啡因和Guava緩存在Java中實施多層緩存以提高應用程序性能。它涵蓋設置,集成和績效優勢,以及配置和驅逐政策管理最佳PRA

如何將JPA(Java持久性API)用於具有高級功能(例如緩存和懶惰加載)的對象相關映射?Mar 17, 2025 pm 05:43 PM

如何將JPA(Java持久性API)用於具有高級功能(例如緩存和懶惰加載)的對象相關映射?Mar 17, 2025 pm 05:43 PM本文討論了使用JPA進行對象相關映射,並具有高級功能,例如緩存和懶惰加載。它涵蓋了設置,實體映射和優化性能的最佳實踐,同時突出潛在的陷阱。[159個字符]

Java的類負載機制如何起作用,包括不同的類載荷及其委託模型?Mar 17, 2025 pm 05:35 PM

Java的類負載機制如何起作用,包括不同的類載荷及其委託模型?Mar 17, 2025 pm 05:35 PMJava的類上載涉及使用帶有引導,擴展程序和應用程序類負載器的分層系統加載,鏈接和初始化類。父代授權模型確保首先加載核心類別,從而影響自定義類LOA

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

AI Hentai Generator

免費產生 AI 無盡。

熱門文章

熱工具

MantisBT

Mantis是一個易於部署的基於Web的缺陷追蹤工具,用於幫助產品缺陷追蹤。它需要PHP、MySQL和一個Web伺服器。請查看我們的演示和託管服務。

ZendStudio 13.5.1 Mac

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 英文版

推薦:為Win版本,支援程式碼提示!

SublimeText3 Linux新版

SublimeText3 Linux最新版