linux密碼存在哪些檔案中

- 青灯夜游原創

- 2023-04-07 15:41:283976瀏覽

linux密碼主要存在兩個文件中:1、「/etc/shadow」文件,用於儲存使用者的密碼資訊;該文件只有root使用者擁有讀取權限,其他使用者沒有任何權限,這樣就保證了用戶密碼的安全性。 2.「/etc/gshadow」文件,用於儲存群組使用者的密碼訊息,文件包含群組名稱、加密密碼、群組管理員和群組附加使用者清單資訊。

本教學操作環境:linux7.3系統、Dell G3電腦。

linux儲存密碼的檔案

linux密碼主要存在兩個檔案中

/etc/shadow檔案:用於儲存Linux 系統中使用者的密碼訊息,又稱為「影子檔案」。/etc/gshadow檔案:用於儲存 Linux 系統中群組使用者的密碼資訊。

1、shadow文件

#/etc/shadow 文件,用於儲存Linux 系統中使用者的密碼訊息,又稱為「影子檔案」。

etc中有一個passwd 文件,儲存了系統中所有用戶的基本信息,但由於該文件允許所有用戶讀取,易導致用戶密碼洩露,因此Linux 系統將用戶的密碼信息從/etc/passwd 檔案中分離出來,並單獨放到了此檔案中。

/etc/shadow 檔案只有 root 使用者擁有讀取權限,其他使用者沒有任何權限,這樣就保證了使用者密碼的安全性。

注意,如果這個檔案的權限發生了改變,則需要注意是否是惡意攻擊。

/etc/shadow 檔案中每行代表一個用戶,同樣使用 ":" 作為分隔符,不同之處在於,每行用戶資訊被分割為 9 個欄位。每個欄位的意義如下:

用户名:加密密码:最后一次修改时间:最小修改时间间隔:密码有效期:密码需要变更前的警告天数:密码过期后的宽限时间:账号失效时间:保留字段

接下來,將這 9 個欄位給大家分別介紹。

1)使用者名稱

同 /etc/passwd 檔案的使用者名稱有相同的意義。

2)加密密碼

這裡儲存的是真正加密的密碼。目前 Linux 的密碼採用的是 SHA512 雜湊加密演算法,原來採用的是 MD5 或 DES 加密演算法。 SHA512 雜湊加密演算法的加密等級更高,也更安全。

注意,這串密碼產生的亂碼不能手動修改,如果手動修改,系統將無法辨識密碼,導緻密碼失效。很多軟體透過這個功能,在密碼串前加上 "!"、"*" 或 "x" 使密碼暫時失效。

所有偽使用者的密碼都是 "!!" 或 "*",代表沒有密碼是不能登入的。當然,新建立的使用者如果不設定密碼,那麼它的密碼項目也是 "!!",代表這個使用者沒有密碼,不能登入。

3)最後一次修改時間

此欄位表示最後一次修改密碼的時間,可是,為什麼 root 使用者顯示的是 15775 呢?

這是因為,Linux 計算日期的時間是以 1970 年 1 月 1 日作為 1 不斷累加得到的時間,到 1971 年 1 月 1 日,則為 366 天。這裡顯示 15775 天,也就是說,此 root 帳號在 1970 年 1 月 1 日之後的第 15775 天修改的 root 使用者密碼。

那麼,到底 15775 代表的是哪一天呢?可以使用以下指令進行換算:

[root@localhost ~]# date -d "1970-01-01 15775 days" 2013年03月11日 星期一 00:00:00 CST

可以看到,透過以上指令,即可將其換算為我們習慣的系統日期。

4)最小修改時間間隔

最小修改間隔時間,也就是說,該欄位規定了從第3 欄位(最後一次修改密碼的日期)起,多長時間之內不能修改密碼。如果是 0,則密碼可以隨時修改;如果是 10,則代表密碼修改後 10 天之內不能再次修改密碼。

此欄位是為了針對某些人頻繁更改帳戶密碼而設計的。

5)密碼有效期限

經常變更密碼是個好習慣,為了強制要求使用者變更密碼,這個欄位可以指定距離第3 欄位(最後一次變更密碼)多久內需要再次變更密碼,否則該帳戶密碼進行過期階段。

該欄位的預設值為 99999,也就是 273 年,可認為是永久生效。如果改為 90,則表示密碼被修改 90 天後必須再次修改,否則該使用者即將過期。管理伺服器時,透過這個欄位強制使用者定期修改密碼。

6)密碼需要變更前的警告天數

與第5 欄位相比較,當帳號密碼有效期限快到時,系統會發出警告訊息給此帳號,提醒用戶"再過n 天你的密碼就要過期了,請盡快重新設定你的密碼!"。

该字段的默认值是 7,也就是说,距离密码有效期的第 7 天开始,每次登录系统都会向该账户发出 "修改密码" 的警告信息。

7)密码过期后的宽限天数

也称为“口令失效日”,简单理解就是,在密码过期后,用户如果还是没有修改密码,则在此字段规定的宽限天数内,用户还是可以登录系统的;如果过了宽限天数,系统将不再让此账户登陆,也不会提示账户过期,是完全禁用。

比如说,此字段规定的宽限天数是 10,则代表密码过期 10 天后失效;如果是 0,则代表密码过期后立即失效;如果是 -1,则代表密码永远不会失效。

8)账号失效时间

同第 3 个字段一样,使用自 1970 年 1 月 1 日以来的总天数作为账户的失效时间。该字段表示,账号在此字段规定的时间之外,不论你的密码是否过期,都将无法使用!

该字段通常被使用在具有收费服务的系统中。

9)保留

这个字段目前没有使用,等待新功能的加入。

忘记密码怎么办

经常有读者会忘记自己的账户密码,该怎么处理呢?

对于普通账户的密码遗失,可以通过 root 账户解决,它会重新给你配置好指定账户的密码,而不需知道你原有的密码(利用 root 的身份使用 passwd 命令即可)。

如果 root 账号的密码遗失,则需要重新启动进入单用户模式,系统会提供 root 权限的 bash 接口,此时可以用 passwd 命令修改账户密码;也可以通过挂载根目录,修改 /etc/shadow,将账户的 root 密码清空的方法,此方式可使用 root 无法密码即可登陆,建议登陆后使用 passwd 命令配置 root 密码。

2、gshadow文件

组用户信息存储在 /etc/group 文件中,而将组用户的密码信息存储在 /etc/gshadow 文件中。

gshadow文件中,每行代表一个组用户的密码信息,各行信息用 ":" 作为分隔符分为 4 个字段,每个字段的含义如下:

组名:加密密码:组管理员:组附加用户列表

1)组名

同 /etc/group 文件中的组名相对应。

2)组密码

对于大多数用户来说,通常不设置组密码,因此该字段常为空,但有时为 "!",指的是该群组没有组密码,也不设有群组管理员。

3)组管理员

从系统管理员的角度来说,该文件最大的功能就是创建群组管理员。那么,什么是群组管理员呢?

考虑到 Linux 系统中账号太多,而超级管理员 root 可能比较忙碌,因此当有用户想要加入某群组时,root 或许不能及时作出回应。这种情况下,如果有群组管理员,那么他就能将用户加入自己管理的群组中,也就免去麻烦 root 了。

不过,由于目前有 sudo 之类的工具,因此群组管理员的这个功能已经很少使用了。

4)组中的附加用户

该字段显示这个用户组中有哪些附加用户,和 /etc/group 文件中附加组显示内容相同。

扩展知识:

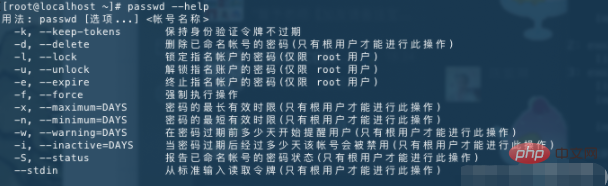

passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。

# 当前用户修改密码,直接使用passwd passwd # 为其他用户修改密码 passwd 用户名

禁用用户passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。

# 锁定用户的密码 passwd -l daygeek ## 回显 Locking password for user daygeek. passwd: Success # 查看用户的密码锁定状态 passwd -S daygeek # 解锁用户的密码 passwd -u daygeek

# 查看账号的密码状态 passwd -S root

帐户密码状态的简短信息。

- LK:密码被锁定

- NP:没有设置密码

- PS:密码已设置

单引号' ',双引号" "的区别:

- 单引号

' '剥夺了所有字符的特殊含义,单引号' '内就变成了单纯的字符。 - 双引号

" "则对于双引号" "内的参数替换($)和命令替换(``)是个例外。

# 用echo写入新密码到passwd中 ## passwd --stdin:从标准输入(比如管道)写入密码 # echo双引号不要使用特殊字符,比如!,会被转义 ## echo使用单引号,引号内的字符不会被转义 echo '新密码'|passwd --stdin 用户名 # Ubuntu不支持 --stdin参数,可以使用替代命令 echo user:pass | chpasswd

删除用户的密码

## -d 删除已有密码 passwd -d 用户名

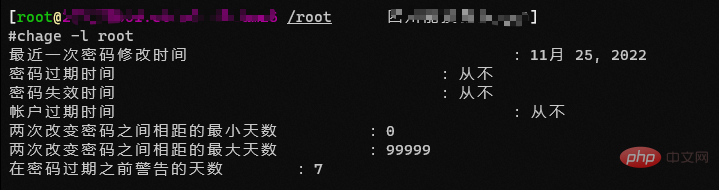

[root@localhost ~]# chage --help 用法:chage [选项] 登录 选项: -d, --lastday 最近日期 将最近一次密码设置时间设为“最近日期” -E, --expiredate 过期日期 将帐户过期时间设为“过期日期” -h, --help 显示此帮助信息并推出 -I, --inactive INACITVE 过期 INACTIVE 天数后,设定密码为失效状态 -l, --list 显示帐户年龄信息 -m, --mindays 最小天数 将两次改变密码之间相距的最小天数设为“最小天数” -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” -R, --root CHROOT_DIR chroot 到的目录 -W, --warndays 警告天数 将过期警告天数设为“警告天数”

# 查看上次密码的修改时间 # 查看密码过期配置 chage -l root

# 修改testt用户密码信息,设置最大有效期为120天,最小有效期为7天 ## -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” ## -m, --mindays 最小天数 将两次改变密码之间相距的最小天数设为“最小天数” chage -M 120 -m 7 test

# test这个账号的有效期是2014-09-30 ## -E, --expiredate 过期日期 将帐户过期时间设为“过期日期” chage -E '2014-09-30' test

# 修改用户的密码有效期为永久(5个9) ## -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” chage -M 99999 用户名

# 使密码立即失效 # 强制要求用户登陆时修改密码 ## -d, --lastday 最近日期 将最近一次密码设置时间设为“最近日期” chage -d 0 用户名 # 查看密码过期时间 [root@localhost ~]# chage -l use1 最近一次密码修改时间 :密码必须修改 密码过期时间 :密码必须修改 密码失效时间 :密码必须修改 帐户过期时间 :从不 两次改变密码之间相距的最小天数 :0 两次改变密码之间相距的最大天数 :99999 在密码过期之前警告的天数 :7

[student@workstation data-secret]$ openssl passwd --help Usage: passwd [options] Valid options are: -help Display this summary -in infile Read passwords from file -noverify Never verify when reading password from terminal -quiet No warnings -table Format output as table -reverse Switch table columns -salt val Use provided salt -stdin Read passwords from stdin -6 SHA512-based password algorithm -5 SHA256-based password algorithm -apr1 MD5-based password algorithm, Apache variant -1 MD5-based password algorithm -aixmd5 AIX MD5-based password algorithm -crypt Standard Unix password algorithm (default) -rand val Load the file(s) into the random number generator -writerand outfile Write random data to the specified file

[student@workstation data-secret]$ openssl passwd -6 Password: # 提示输入密码 Verifying - Password: # 确认密码 # 生成的加密后的密码 $6$hkf.tpoz/woyZn1c$ArDSHie9USt44nnqymqL6OZWKsI3e0WWl4NedhfmQOlSEN6er18SYSfyGnvxQmEgC81DLKuERhqDm5Ei3iIDw0

使用-salt 字符串 给密码加盐

不同的盐,密码相同,算法相同,密文不同

相同的盐,密码相同,算法相同,密文相同

# 加盐rhel生成密码密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 # 再次实验加盐rhel生成密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文与上次密文完全一致 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0

$6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 ## $6 表示加密算法sha512 ## $rhel 表示盐时rhel ## 第三个$之后才是 算法+盐+原密码 生成的密文

相关推荐:《Linux视频教程》

以上是linux密碼存在哪些檔案中的詳細內容。更多資訊請關注PHP中文網其他相關文章!