分析PHP底層內核源碼之變數 (三)

- 藏色散人轉載

- 2021-06-10 14:22:362205瀏覽

本篇文章介紹《分析PHP底層核心原始碼之變數 (三)》。有一定的參考價值,有需要的朋友可以參考一下,希望對大家有幫助。

相關文章推薦:《解析PHP底層核心原始碼之變數(一)》《分析PHP底層核心原始碼之變數(二) zend_string》

上文通讀了zend_string的結構體的原始碼。

struct _zend_string {

zend_refcounted_h gc; //占用8个字节 用于gc的计数和字符串类型的记录

zend_ulong h; // 占用8个字节 用于记录 字符串的哈希值

size_t len; //占用8个字节 字符串的长度

char val[1]; //占用1个字节 字符串的值存储位置

};其中len 變數使得zend_string 具備了二進位安全的特性

gc 也就是zend_refcounted_h 結構體的加持可以實現寫入時複製(寫時拷貝copy-on-write) 的功能

typedef struct _zend_refcounted_h {

uint32_t refcount;//引用数

union {

uint32_t type_info; //字符串所属的变量类别

} u;

} zend_refcounted_h;copy-on-write 技術在redis 和linux核心裡廣泛應用

例如Redis需要創建當前伺服器進程的子進程,而大多數作業系統都採用寫時複製(copy- on-write)來優化子進程的使用效率,所以在子進程存在期間,伺服器會提高負載因子的閾值,從而避免在子進程存在期間進行哈希表擴展操作,避免不必要的記憶體寫入操作,最大限度地節約內存。

PHP 7也採用了寫時複製從而在進行賦值操作時比較節省內存,當字符串在賦值時並不直接拷貝一份數據,而是把zend_string結構體裡的_zend_refcounted_h中的refcount 做1 運算,字串銷毀時再把zend_string結構體裡的_zend_refcounted_h中的refcount 做-1 運算。

如果您看過陳雷大佬寫的《PHP底層源碼設計與實現》 一書可以會發現稍微不一樣因為我的版本是PHP7.4 書中版本與我本地安裝的不同,猜測可能是為了統一進行記憶體管理。

zend_string結構體裡面的gc.u.flags字段,gc.u.flags總共有8位,每個類別佔一位,可以重複打標籤,理論上最多打8種標籤。目前PHP 7源碼主要涉及以下幾種:1)對於臨時的普通字串,flags字段被標識為0。2)對於內部字串,用於存儲PHP代碼中的字面量、標識符等,flags字段被標識成IS_STR_PERSISTENT |IS_STR_INTERNED。 3)對於PHP已知字串,flags欄位會被識別成IS_STR_PERSISTENT|IS_STR_INTERNED|IS_STR_PERMANENT。

--------摘自《PHP底層原始碼設計與實作》

在PHP7.4原始碼底層會給變數進行分類方便記憶體的管理其依賴於zend_zval結構體裡的u1.v.type_flags欄位

struct _zval_struct {

197 zend_value value; //变量

198 union {

199 struct {

200 ZEND_ENDIAN_LOHI_3(

201 zend_uchar type, //变量类型

202 zend_uchar type_flags,//可以用于变量的分类

203 union {

204 uint16_t extra; /* not further specified */

205 } u)

206 } v;

207 uint32_t type_info;//变量类型

208 } u1;

209 u2;

222 };在555行有以下程式碼

/* zval.u1.v.type_flags */ #define IS_TYPE_REFCOUNTED(1<<0) //REFCOUNTED 可以计数的 #define IS_TYPE_COLLECTABLE(1<<1) // TYPE_COLLECTABLE可收集的 #if 1 /* This optimized version assumes that we have a single "type_flag" */ /* IS_TYPE_COLLECTABLE may be used only with IS_TYPE_REFCOUNTED */ /*优化后的版本假设我们有一个单一的"type_flag" */ /* IS_TYPE_COLLECTABLE只能与IS_TYPE_REFCOUNTED一起使用*/ # define Z_TYPE_INFO_REFCOUNTED(t)(((t) & Z_TYPE_FLAGS_MASK) != 0) #else # define Z_TYPE_INFO_REFCOUNTED(t)(((t) & (IS_TYPE_REFCOUNTED << Z_TYPE_FLAGS_SHIFT)) != 0) #endif

所以PHP7.4版本中zval.u1.v.type_flags 只有兩種類型0或1 同時我也看了下最新的PHP8版本程式碼也是如此

為了更好的深入了解源碼也將前面兩節內容穿起來我們安裝gdb 來調試下PHP

GDB(GNU symbolic debugger )簡單地說就是一個調試工具。它是一個受通用公共授權即GPL保護的自由軟體。就像所有的調試器一樣,GDB可以讓你調試一個程序,包括讓程式在你希望的地方停下,此時你可以查看變數、寄存器、記憶體及堆疊。更進一步你可以修改變數及記憶體值。 GDB是一個功能很強大的偵錯器,它可以偵錯多種語言。在此我們僅涉及 C 和 C 的調試,而不包括其它語言。還有一點要說明的是,GDB是一個調試器,而不像 VC 是一個整合環境。你可以使用一些前端工具如XXGDB、DDD等。他們都有圖形化介面,因此使用更方便,但它們僅是GDB的一層外殼。因此,你仍應熟悉GDB指令。事實上,當你使用這些圖形化介面時間較長時,你會發現熟悉GDB指令的重要性。

-----摘自oschina

[root@a3d3f47671d9 /]# php -v PHP 7.4.15 (cli) (built: Feb 21 2021 09:07:07) ( NTS ) Copyright (c) The PHP Group Zend Engine v3.4.0, Copyright (c) Zend Technologies [root@a3d3f47671d9 /]# gbv bash: gbv: command not found [root@a3d3f47671d9 /]# gdb bash: gdb: command not found [root@a3d3f47671d9 /]# yum install gdb

.........

新建一個PHP 檔案

[root@a3d3f47671d9 cui]# vim php7-4-test-zval.php php7-4-test-zval.php Buffers <?php $a="abcdefg"; echo $a; $b=88; echo $b; $c = $a; echo $c; echo $a; $c ="abc"; echo $c; echo $a;

用gdb 執行PHP

[root@a3d3f47671d9 cui]# gdb php

GNU gdb (GDB) Red Hat Enterprise Linux 8.2-12.el8

Copyright (C) 2018 Free Software Foundation, Inc.

License GPLv3+: GNU GPL version 3 or later <http://gnu.org/licenses/gpl.html>

This is free software: you are free to change and redistribute it.

There is NO WARRANTY, to the extent permitted by law.

Type "show copying" and "show warranty" for details.

This GDB was configured as "x86_64-redhat-linux-gnu".

Type "show configuration" for configuration details.

For bug reporting instructions, please see:

<http://www.gnu.org/software/gdb/bugs/>.

Find the GDB manual and other documentation resources online at:

<http://www.gnu.org/software/gdb/documentation/>.

For help, type "help".

Type "apropos word" to search for commands related to "word"...

Reading symbols from php...done.

(gdb) b ZEND_ECHO_SPEC_CV_HANDLER # b 命令意思是打断点

Breakpoint 1 at 0x6dfe80: file /cui/php-7.4.15/Zend/zend_vm_execute.h, line 36987.

(gdb) r php7-4-test-zval.php

Starting program: /usr/local/bin/php php7-4-test-zval.php

warning: Error disabling address space randomization: Operation not permitted

Missing separate debuginfos, use: yum debuginfo-install glibc-2.28-127.el8.x86_64

warning: Loadable section ".note.gnu.property" outside of ELF segments

warning: Loadable section ".note.gnu.property" outside of ELF segments

warning: Loadable section ".note.gnu.property" outside of ELF segments

[Thread debugging using libthread_db enabled]

Using host libthread_db library "/lib64/libthread_db.so.1".

warning: Loadable section ".note.gnu.property" outside of ELF segments

warning: Loadable section ".note.gnu.property" outside of ELF segments

Breakpoint 1, ZEND_ECHO_SPEC_CV_HANDLER () at /cui/php-7.4.15/Zend/zend_vm_execute.h:36987

36987SAVE_OPLINE();

Missing separate debuginfos, use: yum debuginfo-install libxcrypt-4.1.1-4.el8.x86_64 libxml2-2.9.7-8.el8.x86_64 sqlite-libs-3.26.0-11.el8.x86_64 xz-libs-5.2.4-3.el8.x86_64 zlib-1.2.11-16.el8_2.x86_64可以看到我的報錯了因為我是在docker裡跑的centos映像查了一些資料解決方法如下

編輯 /etc/yum.repos.d/CentOS-Debuginfo .repo 檔案

修改enable=1

然後 yum install yum-utils

然後dnf install glibc-langpack-en

yum debuginfo-install libxcrypt -4.1.1-4.el8.x86_64 libxml2-2.9.7-8.el8.x86_64 sqlite-libs-3.26.0-11.el8.x86_64 xz-libs-5.2.4-3.el8.x86_64 zlib-1. .11-16.el8_2.x86_64

yum debuginfo-install glibc-2.28-127.el8.x86_64

讓我們再執行一下gdb

[root@a3d3f47671d9 cui]# vim php7-4-test-zval.php

[root@a3d3f47671d9 cui]# gdb php

GNU gdb (GDB) Red Hat Enterprise Linux 8.2-12.el8

Copyright (C) 2018 Free Software Foundation, Inc.

License GPLv3+: GNU GPL version 3 or later <http://gnu.org/licenses/gpl.html>

This is free software: you are free to change and redistribute it.

There is NO WARRANTY, to the extent permitted by law.

Type "show copying" and "show warranty" for details.

This GDB was configured as "x86_64-redhat-linux-gnu".

Type "show configuration" for configuration details.

For bug reporting instructions, please see:

<http://www.gnu.org/software/gdb/bugs/>.

Find the GDB manual and other documentation resources online at:

<http://www.gnu.org/software/gdb/documentation/>.

For help, type "help".

Type "apropos word" to search for commands related to "word"...

Reading symbols from php...done.

(gdb)在gdb模式指令b 可以設定斷點你可以理解為PHP的xdebug

還記得我們的php7-4-test-zval.php 檔案內容嗎

<?php $a="abcdefg"; echo $a; $b=88; echo $b; $c = $a; echo $c; echo $a; $c ="abc"; echo $c; echo $a;

這個echo 語言結構是為了我們調試使用這裡是個小技巧

(ps 我這裡說的語言結構可沒說echo是函數有一道面試題php 中echo()和var_dump()的主要區別?)

這個echo其實是為了我們設定斷點ZEND_ECHO_SPEC_CV_HANDLER

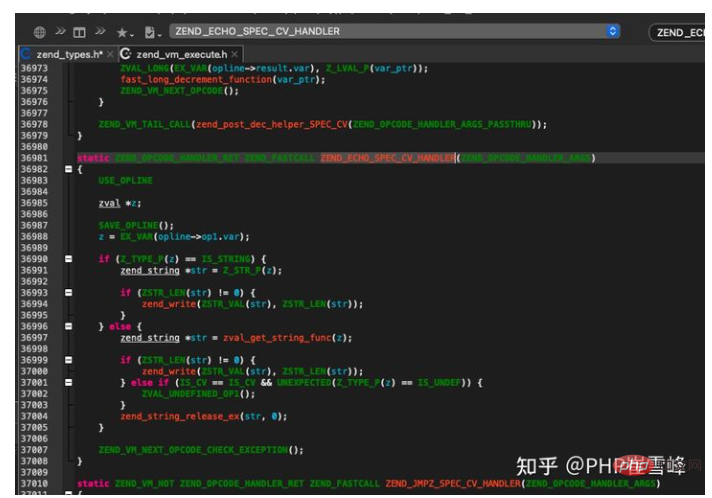

ZEND_ECHO_SPEC_CV_HANDLER其實是個宏以後在詞法解析語法分析execute時候會詳細展開講解如圖

我们设置这个断点的意义是为了让程序在拼接echo 的时候暂停代码 以便我们分析

(gdb) b ZEND_ECHO_SPEC_CV_HANDLER Breakpoint 1 at 0x6dfe80: file /cui/php-7.4.15/Zend/zend_vm_execute.h, line 36987.

在gdb中 使用 r 运行文件

(gdb) r php7-4-test-zval.php Starting program: /usr/local/bin/php php7-4-test-zval.php warning: Error disabling address space randomization: Operation not permitted [Thread debugging using libthread_db enabled] Using host libthread_db library "/lib64/libthread_db.so.1". Breakpoint 1, ZEND_ECHO_SPEC_CV_HANDLER () at /cui/php-7.4.15/Zend/zend_vm_execute.h:36987 36987SAVE_OPLINE();

在gdb中 用 n 可以执行下一步操作

(gdb) n 36988z = EX_VAR(opline->op1.var);

这里我们暂且忽略继续往下走

ZEND_ECHO_SPEC_CV_HANDLER的完整代码如下(我贴出来只是想告诉你代码里有这行代码 让你知道为什么往下走,你现阶段不需要理解代码,慢慢来 )

static ZEND_OPCODE_HANDLER_RET ZEND_FASTCALL ZEND_ECHO_SPEC_CV_HANDLER(ZEND_OPCODE_HANDLER_ARGS)

{

USE_OPLINE

zval *z;

SAVE_OPLINE();

//****************走到了此处**************

z = EX_VAR(opline->op1.var);

if (Z_TYPE_P(z) == IS_STRING) {

zend_string *str = Z_STR_P(z);

if (ZSTR_LEN(str) != 0) {

zend_write(ZSTR_VAL(str), ZSTR_LEN(str));

}

} else {

zend_string *str = zval_get_string_func(z);

if (ZSTR_LEN(str) != 0) {

zend_write(ZSTR_VAL(str), ZSTR_LEN(str));

} else if (IS_CV == IS_CV && UNEXPECTED(Z_TYPE_P(z) == IS_UNDEF)) {

ZVAL_UNDEFINED_OP1();

}

zend_string_release_ex(str, 0);

}

ZEND_VM_NEXT_OPCODE_CHECK_EXCEPTION();

}

(gdb) n

441return pz->u1.v.type;

(gdb) n

36991zend_string *str = Z_STR_P(z);这里到了关键位置 变量z出现了

gdb中 用p 查看变量

(gdb) p z $1 = (zval *) 0x7f4235a13070

这是一个 zval 结构体的指针地址

(gdb) p *z

$2 = {

value = {lval = 139922344256128, dval = 6.9130823382525114e-310, counted = 0x7f4235a02280,

str = 0x7f4235a02280, arr = 0x7f4235a02280, obj = 0x7f4235a02280, res = 0x7f4235a02280, ref = 0x7f4235a02280,

ast = 0x7f4235a02280, zv = 0x7f4235a02280, ptr = 0x7f4235a02280, ce = 0x7f4235a02280, func = 0x7f4235a02280,

ww = {w1 = 899687040, w2 = 32578}},

u1 = {v = {type = 6 '\006', type_flags = 0 '\000', u = {extra = 0}},

type_info = 6},

u2 = {next = 0, cache_slot = 0, opline_num = 0, lineno = 0, num_args = 0, fe_pos = 0,

fe_iter_idx = 0, access_flags = 0, property_guard = 0, constant_flags = 0, extra = 0}}看到这里应该很熟悉了 这就是源码里的 结构体 格式

再次复习下 zval

struct _zval_struct {

zend_value value; //变量

union {

struct {

ZEND_ENDIAN_LOHI_3(

zend_uchar type, //变量类型

zend_uchar type_flags,//可以用于变量的分类

union {

uint16_t extra; /* not further specified */

} u)

} v;

uint32_t type_info;//变量类型

} u1;

u2;

};gdb中变量$2 中 u1.v.type=6 我们拿出第二节的 类型定义源码部分对比下

/* regular data types */ #define IS_UNDEF0 #define IS_NULL1 #define IS_FALSE2 #define IS_TRUE3 #define IS_LONG4 #define IS_DOUBLE5 #define IS_STRING6 #define IS_ARRAY7 #define IS_OBJECT8 #define IS_RESOURCE9 #define IS_REFERENCE10 ..... //其实有20种 剩下的不是常用类型 代码就不全部粘出来了 u1.v.type=6 类型是 IS_STRING

再看下 zval种 value 对应的 zend_value联合体中的代码

ypedef union _zend_value {

zend_long lval;/* long value */

double dval;/* double value */

zend_refcounted *counted;

zend_string *str;

zend_array *arr;

zend_object *obj;

zend_resource *res;

zend_reference *ref;

zend_ast_ref *ast;

zval *zv;

void *ptr;

zend_class_entry *ce;

zend_function *func;

struct {

uint32_t w1;

uint32_t w2;

} ww;

} zend_value;还记得联合体的特性吗 ? 所有值公用一个内存空间

上面的gdb中变量$2 的v.type=6 所以 在value中 值被str占用了 同时str 前面有个*

*星号 在C语言里代表指针 指向另外一个值的地址 所以指向 zend_string结构体

关于C语言指针您可以参考 菜鸟学院-指针

所以 接下来我们可以通过获取value中的str来获取 查看值

(gdb) p *z.value .str

$4 = {gc = {refcount = 1, u = {type_info = 70}},

h = 9223601495925209889, len = 7, val = "a"}对比下 zend_string 源码

struct _zend_string {

zend_refcounted_h gc;//引用计数

zend_ulong h; /* hash value */

size_t len;//字符串长度

char val[1];

};* 你可能有疑问 val为啥 是val=“a” 我们不是定义$a="abcdefg"; 吗 ? 还记得柔性数组吗?:)

接下来继续往下走

gdb中 用c 来执行到下一个断点处

(gdb) c

Continuing.

Breakpoint 1, ZEND_ECHO_SPEC_CV_HANDLER () at /cui/php-7.4.15/Zend/zend_vm_execute.h:36987

36987SAVE_OPLINE();

(gdb) n

36988z = EX_VAR(opline->op1.var);

(gdb) n

441return pz->u1.v.type;

(gdb) n

36997zend_string *str = zval_get_string_func(z);

(gdb) p *z

$6 = {

value = {lval = 88, dval = 4.3477776834029696e-322, counted = 0x58, str = 0x58, arr = 0x58, obj = 0x58,

res = 0x58, ref = 0x58, ast = 0x58, zv = 0x58, ptr = 0x58, ce = 0x58, func = 0x58, ww = {w1 = 88, w2 = 0}},

u1 = {v = {type = 4 '\004', type_flags = 0 '\000', u = {extra = 0}}, type_info = 4},

u2 = {next = 0,

cache_slot = 0, opline_num = 0, lineno = 0, num_args = 0, fe_pos = 0, fe_iter_idx = 0, access_flags = 0,

property_guard = 0, constant_flags = 0, extra = 0}}u1.v.type=4 对应的是IS_LONG 代表整型 所以 在value中 值被lval占用了

可以看到值就是88 (lval不是指针 无需再跟进去查看了)

至此 我们用gdb 结合之前所看的核心源码 亲自实战了 PHP的zval

下一节我们继续 进行写时复制 的gdb跟踪

看完此文 希望你务必也用gdb调试下 深度体会zval的巧妙之处

感谢陈雷前辈的《PHP7源码底层设计与实现》

▏本文经原作者PHP崔雪峰同意,发布在php中文网,原文地址:https://zhuanlan.zhihu.com/p/353173325

以上是分析PHP底層內核源碼之變數 (三)的詳細內容。更多資訊請關注PHP中文網其他相關文章!