# Linux檢視/var/log/wtmp檔案查看可疑IP登陸

last -f /var/log/wtmp

#此日誌檔案永久記錄每個使用者登入、登出及系統的啟動、停機的事件。因此隨著系統正常運作時間的增加,該檔案的大小也會越來越大,

增加的速度取決於系統使用者登入的次數。此日誌檔案可以用來查看使用者的登入記錄,

last指令就透過存取這個檔案來獲得這些訊息,並以反序從後向前顯示使用者的登入記錄,last也能根據使用者、終端tty或時間顯示對應的記錄。

檢視/var/log/secure檔案尋找可疑IP登陸次數

在linux系統的環境下,不管是root用戶還是其它的用戶只有登陸系統後用進入操作我們都可以透過命令history來查看歷史記錄,可是假如一台伺服器多人登陸,一天因為某人誤操作了刪除了重要的數據。這時候透過查看歷史記錄(指令:history)是沒有什麼意義了(因為history只針對登入使用者下執行有效,即使root使用者也無法得到其它使用者histotry歷史)。那有沒有辦法實現透過記錄登陸後的IP位址和某用戶名所操作的歷史記錄呢?答案:有的。

在/etc/profile裡面加入以下程式碼就可以實現:

PS1="`whoami`@`hostname`:"'[$PWD]'

history

USER_IP=`who -u am i 2>/dev/null| awk '{print $NF}'|sed -e 's/[()]//g'`

if [ "$USER_IP" = "" ]

then

USER_IP=`hostname`

fi

if [ ! -d /tmp/dbasky ]

then

mkdir /tmp/dbasky

chmod 777 /tmp/dbasky

fi

if [ ! -d /tmp/dbasky/${LOGNAME} ]

then

mkdir /tmp/dbasky/${LOGNAME}

chmod 300 /tmp/dbasky/${LOGNAME}

fi

export HISTSIZE=4096

DT=`date "+%Y-%m-%d_%H:%M:%S"`

export HISTFILE="/tmp/dbasky/${LOGNAME}/${USER_IP} dbasky.$DT"

chmod 600 /tmp/dbasky/${LOGNAME}/*dbasky* 2>/dev/null

source /etc/profile 使用脚本生效

登出用戶,重新登入

上面腳本在系統的/tmp新建個dbasky目錄,記錄所有登陸過系統的使用者和IP位址(檔案名稱),每當使用者登入/登出就會建立對應的文件,該檔案會保存這段使用者登入時期內部操作歷史,可以用這個方法來監測系統的安全性。

root@zsc6:[/tmp/dbasky/root]ls 10.1.80.47 dbasky.2013-10-24_12:53:08 root@zsc6:[/tmp/dbasky/root]cat 10.1.80.47 dbasky.2013-10-24_12:53:08

以上是詳解CentOS透過日誌反查入侵的詳細內容。更多資訊請關注PHP中文網其他相關文章!

對於各種任務,Linux和Windows之間的性能有何不同?May 14, 2025 am 12:03 AM

對於各種任務,Linux和Windows之間的性能有何不同?May 14, 2025 am 12:03 AMLinux在服務器和開發環境中性能優異,而Windows在桌面和遊戲領域表現更好。 1)Linux的文件系統在處理大量小文件時表現出色。 2)Linux在高並發和高吞吐量網絡場景中表現優異。 3)Linux的內存管理在服務器環境中更具優勢。 4)Linux在執行命令行和腳本任務時效率高,而Windows在圖形界面和多媒體應用上表現更好。

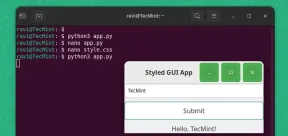

如何使用Pygobject在Linux中創建GUI應用程序May 13, 2025 am 11:09 AM

如何使用Pygobject在Linux中創建GUI應用程序May 13, 2025 am 11:09 AM創建圖形用戶界面(GUI)應用程序是使您的想法栩栩如生並使您的程序更加用戶友好的絕佳方法。 PygoBject是一個Python庫,允許開發人員使用Linux桌面上創建GUI應用程序

如何在Arch Linux中使用PhpMyAdmin安裝燈泡May 13, 2025 am 11:01 AM

如何在Arch Linux中使用PhpMyAdmin安裝燈泡May 13, 2025 am 11:01 AMArch Linux提供了靈活的尖端系統環境,是一種非常適合在小型非關鍵系統上開發Web應用程序的解決方案,因為是完全開源的,並且在內核上提供了最新的最新版本

如何在Arch Linux上安裝LEMP(NGINX,PHP,MARIADB)May 13, 2025 am 10:43 AM

如何在Arch Linux上安裝LEMP(NGINX,PHP,MARIADB)May 13, 2025 am 10:43 AM由於其滾動釋放模型,該模型包含尖端軟件Arch Linux的設計和開發以作為服務器運行以提供可靠的網絡服務,因為它需要額外的時間進行維護,持續的升級和明智的FI

![12必備Linux控制台[終端]文件管理器](https://img.php.cn/upload/article/001/242/473/174710245395762.png?x-oss-process=image/resize,p_40) 12必備Linux控制台[終端]文件管理器May 13, 2025 am 10:14 AM

12必備Linux控制台[終端]文件管理器May 13, 2025 am 10:14 AMLinux控制台文件管理器在日常任務,在本地計算機上管理文件時或連接到遠程時,可能非常有幫助。目錄的視覺控制台表示可以幫助我們快速執行文件/文件夾操作和SAV

Qbittorrent:強大的開源Bittorrent客戶端May 13, 2025 am 10:12 AM

Qbittorrent:強大的開源Bittorrent客戶端May 13, 2025 am 10:12 AMQbittorrent是一個受歡迎的開源Bittorrent客戶端,允許用戶通過Internet下載和共享文件。最新版本Qbittorrent 5.0最近發行了,並帶有新功能和改進。 本文將

ARCH Linux上的設置NGINX虛擬主機,PhpMyAdmin和SSLMay 13, 2025 am 10:03 AM

ARCH Linux上的設置NGINX虛擬主機,PhpMyAdmin和SSLMay 13, 2025 am 10:03 AM以前的Arch Linux LEMP文章僅涵蓋了基本內容,從安裝網絡服務(NGINX,PHP,MYSQL和PHPMYADMIN)以及配置MySQL Server和PhpMyAdmin所需的最低安全性。 這個主題與形式嚴格有關

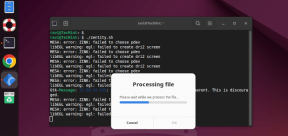

Zenity:在外殼腳本中構建GTK對話框May 13, 2025 am 09:38 AM

Zenity:在外殼腳本中構建GTK對話框May 13, 2025 am 09:38 AMZenity是一種工具,可讓您使用命令行在Linux中創建圖形對話框。它使用GTK,這是一種用於創建圖形用戶界面(GUI)的工具包,使您可以輕鬆地將視覺元素添加到您的腳本中。 Zenity可能非常

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

SublimeText3 英文版

推薦:為Win版本,支援程式碼提示!

PhpStorm Mac 版本

最新(2018.2.1 )專業的PHP整合開發工具

SAP NetWeaver Server Adapter for Eclipse

將Eclipse與SAP NetWeaver應用伺服器整合。

Safe Exam Browser

Safe Exam Browser是一個安全的瀏覽器環境,安全地進行線上考試。該軟體將任何電腦變成一個安全的工作站。它控制對任何實用工具的訪問,並防止學生使用未經授權的資源。

WebStorm Mac版

好用的JavaScript開發工具