Rumah >Tutorial sistem >LINUX >Cara cepat mengkonfigurasi akses tanpa kata laluan SSH dalam kelompok Linux

Cara cepat mengkonfigurasi akses tanpa kata laluan SSH dalam kelompok Linux

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBke hadapan

- 2024-01-16 19:15:05637semak imbas

Dalam kehidupan seharian, sama ada dalam persekitaran ujian atau persekitaran pengeluaran, apabila memasang dan mengkonfigurasi berbilang pelayan (kluster), selalunya perlu menyediakan akses SSH tanpa kata laluan kepada pelayan dalam kluster. Contohnya, pemasangan dan konfigurasi kluster seperti Hadoop dan HBase, atau berbilang pelayan yang memerlukan konfigurasi tanpa kata laluan SSH untuk memudahkan operasi dan penyelenggaraan seterusnya.

Berdasarkan proses penyediaan persekitaran ujian baru-baru ini, saya akan memberikan penjelasan tentang cara cepat mengkonfigurasi akses SSH bersama kepada berbilang pelayan tanpa kata laluan. Ia terbahagi terutamanya kepada beberapa langkah: ubah suai nama hos, konfigurasikan kunci rahsia pelayan pengagregatan, agregat kunci rahsia pelayan lain, salin fail kunci pengagregatan, jana fail know_hosts dan salin fail know_hosts.

1. Perancangan kluster

|

IP hos |

Nama Hos |

|

10.141.93.101 |

dmz01 |

|

10.141.93.102 |

dmz02 |

|

10.141.93.103 |

dalam01 |

|

10.141.93.104 |

dalam02 |

|

10.141.93.105 |

dalam03 |

|

10.141.93.106 |

dalam04 |

|

10.141.93.107 |

dalam05 |

|

10.141.93.108 |

dalam06 |

|

10.141.93.109 |

dalam07 |

|

10.141.93.110 |

dalam08 |

|

10.141.93.111 |

dalam09 |

|

10.141.93.112 |

dalam10 |

|

10.141.93.113 |

dalam11 |

|

10.141.93.114 |

dalam12 |

|

10.141.93.115 |

dalam13 |

|

10.141.93.116 |

dalam14 |

|

10.141.93.117 |

dalam15 |

|

10.141.93.118 |

dalaman16 |

Kluster ini mempunyai sejumlah 18 pelayan, dibahagikan kepada 2 pelayan di kawasan DMZ dan 16 pelayan di kawasan DALAM. Terutamanya digunakan untuk pelayan web dan pelayan aplikasi, pangkalan data, cache, dll. Untuk memudahkan penggunaan aplikasi dan pengurusan pelayan kluster, 18 pelayan dikonfigurasikan untuk akses bersama SSH tanpa kata laluan.

2. Ubah suai nama hos

Tidak kira pemasangan awal sistem atau hos awan, nama hos "localhost" atau "VM_75_173_centos" tidak mudah untuk membezakan fungsi pelayan. Oleh itu, ia adalah mudah untuk memasang, menggunakan dan menyelenggara, dan nama hos akan diubah suai semula.

Untuk mengubah suai nama hos, gunakan arahan berikut:

hostnamectl set-hostname inside01

Gunakan arahan di atas untuk mengubah suai nama hos dan log masuk semula melalui ssh Anda akan melihat bahawa nama hos telah diubah suai.

3. Konfigurasikan kunci rahsia pelayan pengagregatan

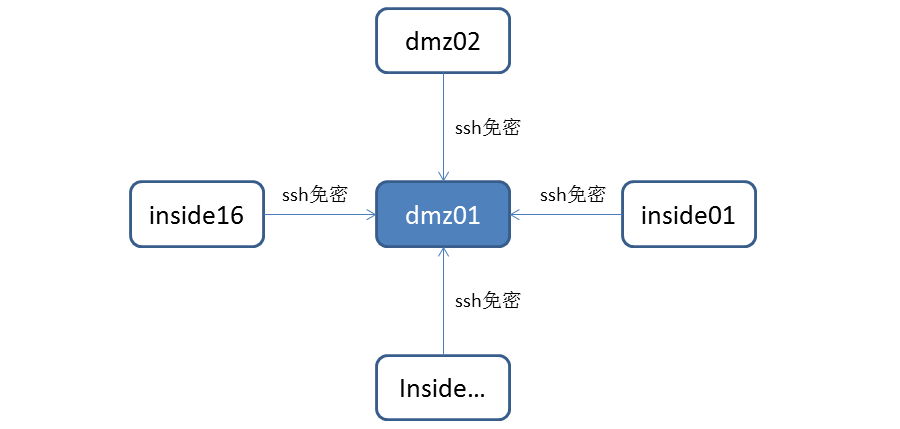

Apa yang dipanggil pelayan pengagregatan di sini ialah pelayan dalam kluster yang dipilih, dan kemudian pelayan lain melakukan SSH dengannya tanpa kepercayaan kata laluan. Artikel ini memilih dmz01 (10.141.93.101) sebagai pelayan pengagregatan. Rajah hubungan adalah seperti berikut:

Pelayan lain melakukan konfigurasi amanah tanpa kata laluan untuk log masuk SSH ke dmz01. Di sini dmz01 ialah pelayan pengagregatan.

Arahan untuk mengkonfigurasi kunci rahsia pelayan pengagregatan adalah seperti berikut:

[root@dmz01 ~]# ssh-keygen -t rsa

Menjana pasangan kunci rsa awam/swasta.

Masukkan fail untuk menyimpan kunci (/root/.ssh/id_rsa): [Enter key]

Masukkan frasa laluan (kosong kerana tiada frasa laluan): [Enter key]

Masukkan frasa laluan yang sama sekali lagi: [Enter key]

Pengenalan anda telah disimpan dalam /root/.ssh/id_rsa.

Kunci awam anda telah disimpan dalam /root/.ssh/id_rsa.pub.

Cap jari kunci ialah:

43:0d:08:18:ec:9e:d6:1f:ea:5f:04:30:0f:66:26:41 root@dmz01

Imej rawak kunci ialah:

+--[RSA 2048]----+

|. oE+O.. |

|. o= =

|. o .|.

|. o S ||. + ..

|. o .. |

|..

|. .... |+--------------------------------+

Masukkan direktori "/root/.ssh", salin dan jana fail "authorized_keys", gunakan arahan berikut:

cat id_rsa.pub >> authorized_keys

Hasilnya adalah seperti berikut:

-rw-r--r-- 1 akar punca 395 Nov 12 16:25 authorized_keys[root@inside01 .ssh]#ll

jumlah 12

-rw------- 1 punca akar 1675 12 Nov 16:24 id_rsa

-rw-r--r-- 1 punca akar 395 12 Nov 16:24 id_rsa.pub

4. Salin kekunci pelayan lain

Selepas mengkonfigurasi kunci rahsia 17 pelayan lain, anda perlu menyalin kunci rahsia 17 pelayan ke pelayan agregasi dmz01. Perintah salin adalah seperti berikut: [root@dmz01 .ssh]# ssh-copy-id -i dmz01

[root@inside01 .ssh]# ssh-copy-id -i dmz01

Salin kekunci rahsia 17 stesen ke dmz01 mengikut urutan.

5. Salin fail kunci pengagregatan

Salin fail kunci agregat dari pelayan agregat ke direktori "/root/.ssh" bagi 17 pelayan lain Arahannya adalah seperti berikut:

[root@dmz01 .ssh]# scp authorized_keys dmz02:/root/.ssh/

[root@dmz01 .ssh]# scp authorized_keys inside01:/root/.ssh/…

[root@dmz01 .ssh]# scp authorized_keys inside16:/root/.ssh/kata laluan root@inside16:[root@dmz01 .ssh]# ssh dmz02kunci_dibenarkan 100% 7104 6.9KB/s 00:00

Salin fail kunci rahsia "authorized_keys" melalui scp seperti yang ditunjukkan di atas Proses ini memerlukan memasukkan kata laluan.

Pengesahan tanpa kata laluan Ssh:

Ketulenan hos 'dmz02 (10.141.68.179)' tidak dapat dipastikan.

Cap jari kunci ECDSA ialah 22:49:b2:5c:7c:8f:73:56:89:29:8a:bd:56:49:74:66.

Amaran: Menambahkan 'dmz02,10.141.68.179' (ECDSA) secara kekal pada senarai hos yang diketahui.Log masuk terakhir: Sab 12 Nov 17:19:19 2016 dari 10.141.93.186

Seperti yang anda lihat di atas, "ssh dmz02", apabila ssh log masuk ke pelayan dmz02, anda tidak perlu lagi memasukkan kata laluan. Tetapi ia menggesa bahawa dmz02 perlu ditambahkan pada fail senarai "kenali hos" dmz01. Dengan cara ini, pada kali seterusnya anda mengakses dmz02 melalui ssh, anda tidak lagi akan digesa untuk menambah senarai hos yang diketahui.

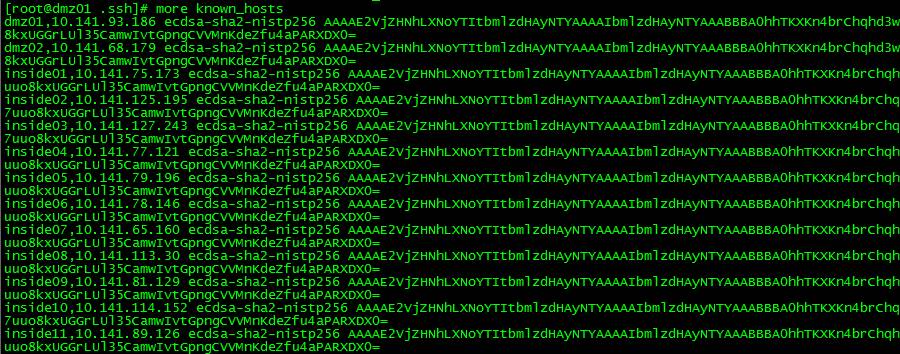

6. Jana fail know_hosts

Ssh 17 pelayan lain daripada pelayan pengagregatan mengikut turutan, dan pergi melalui tetapan tanpa kata laluan sebelumnya. Tidak perlu memasukkan kata laluan, tetapi terdapat gesaan untuk menyertai senarai hos yang tahu.

Nota: Untuk menambah dmz01 anda sendiri pada fail hos tahu, anda juga perlu menaip "[root@dmz01.ssh]# ssh dmz01".

Kandungan fail know_hosts yang akhirnya dihasilkan adalah seperti berikut:

Lihat bilangan baris dalam fail know_hosts:

[root@dmz01 .ssh]# wc -l known_hosts

18 hos_terkenal

Anda boleh melihat satu baris untuk setiap hos, menunjukkan bahawa dmz01 mengetahui kesemua 18 pelayan termasuk dirinya sendiri.

7. Salin fail know_hosts

Selepas Bahagian 6, jana tetapan hos tahu bagi 18 pelayan untuk dmz01, dan scp salin fail /root/.ssh/know_hosts dmz01 ke 17 pelayan lain.

Pengesahan log masuk tanpa kata laluan SSH:

[root@dmz01 .ssh]# ssh inside10

Log masuk terakhir: Sel 15 Nov 15:01:18 2016 dari 10.141.93.186

[root@inside10 ~]# ssh inside15

Log masuk terakhir: Sab 12 Nov 17:52:29 2016 dari 10.141.93.186

[root@inside15 ~]# ssh dmz02

Log masuk terakhir: Sab 12 Nov 20:05:59 2016 dari 10.141.93.186

[root@dmz02 ~]# ssh dmz01

Log masuk terakhir: Kha 17 Nov 23:56:05 2016 dari 218.10.89.246

[root@dmz01 ~]# ssh inside15

Log masuk terakhir: Jum Nov 18 00:23:54 2016 dari 10.141.114.152

Ssh urutan log masuk tanpa kata laluan: dmz01àinside10àinside15àdmz02àdmz01àinside15.

8

Artikel ini terutamanya melibatkan arahan berikut:

hostnamectl set-hostname inside01Itu sahaja untuk artikel ini saya harap anda akan menyokong laman web ini pada masa hadapan.ssh-keygen -t rsa

ssh-copy-id -i dmz01

Atas ialah kandungan terperinci Cara cepat mengkonfigurasi akses tanpa kata laluan SSH dalam kelompok Linux. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!