Rumah >Operasi dan penyelenggaraan >Keselamatan >Cara menggunakan ciri Build Events untuk melaksanakan replikasi kod

Cara menggunakan ciri Build Events untuk melaksanakan replikasi kod

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBke hadapan

- 2023-05-25 20:41:001296semak imbas

Kaedah serangan khusus adalah untuk "menaikkan akaun" dan kemudian menipu penyelidik keselamatan supaya memuat turun POC mereka dengan kod hasad, yang akan mencetuskan arahan dan kod hasad semasa penyusunan.

Jabatan Keselamatan TAG mendedahkan serangan kejuruteraan sosial menggunakan media sosial seperti Twitter untuk menyasarkan penyelidik keselamatan yang terlibat dalam penyelidikan dan pembangunan kerentanan dalam syarikat dan organisasi yang berbeza. Ia telah dianalisis oleh NSFOCUS Fuying Lab , mengesahkannya insiden ini adalah serangan siber yang disasarkan terhadap industri keselamatan rangkaian oleh organisasi Lazarus, dan membuat spekulasi bahawa ia mungkin mempunyai niat dan tindakan serangan yang lebih mendalam. Pasukan penyelidik teknologi serangan dan tindakan balas NSFOCUS M01N

Pasukan juga menjalankan analisis dan penghakiman yang komprehensif mengenai kejadian ini dan menentukan bahawa insiden ini adalah insiden serangan kejuruteraan sosial biasa "membina jalan papan secara terbuka dan melintasi Chencang secara rahsia", yang juga akan dibincangkan dalam artikel Mendedahkan teknik serangan pelaksanaan perintah tidak langsung baru yang digunakan oleh organisasi Lazarus dalam kejadian ini.Pertubuhan Lazarus ialah organisasi APT dari Semenanjung Korea. Organisasi itu aktif sejak 2007 dan telah melakukan serangan ke atas Korea Selatan, China, Amerika Syarikat, India dan negara-negara lain sejak sekian lama. Menurut penyiasatan oleh syarikat keselamatan asing, organisasi Lazarus terlibat dalam serangan penggodam ke atas Sony Pictures pada 2014, kebocoran data Bank Bangladesh pada 2016, kontraktor pertahanan A.S., jabatan tenaga A.S. dan United Kingdom dan Korea Selatan pada 2017. Pertukaran telah diserang dan insiden lain. Insiden keselamatan paling terkenal yang melanda dunia pada 2017, virus ransomware "Wannacry", juga disyaki sebagai kerja organisasi ini.

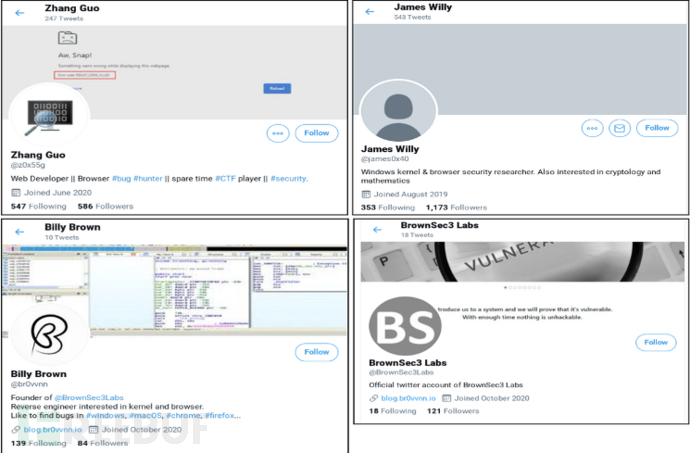

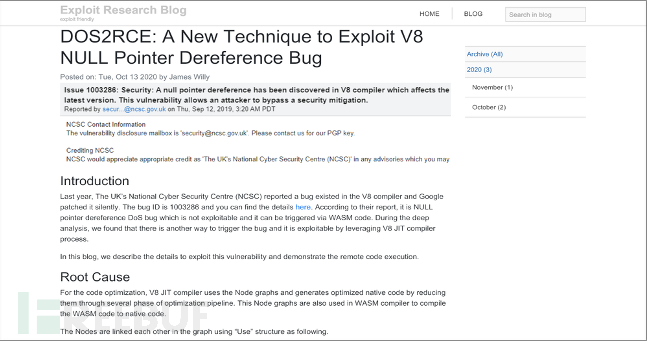

Penyerang dari organisasi Lazarus berpura-pura menjadi penyelidik keselamatan dan menubuhkan blog penyelidikan dan berbilang akaun Twitter Kebanyakan akaun yang disamarkan ini ditandai dengan pembangunan web, perlombongan kerentanan pelayar, keselamatan kernel Windows dan juga. Pemain CTF Tunggu beberapa teg identiti, dan terbitkan beberapa kemas kini penyelidikan keselamatan, sambil mengulas dan memajukan satu sama lain untuk mengembangkan pengaruh.Teknologi NSFOCUSSelain itu, blog mereka (https://blog.br0vvnn[.]

io) telah menerbitkan beberapa artikel analisis kerentanan yang didedahkan secara terbuka, termasuk beberapa ulasan Melawat daripada penyelidik keselamatan yang tidak bermaklumat dalam usaha untuk membina kepercayaan yang lebih tinggi di kalangan penyelidik keselamatan.

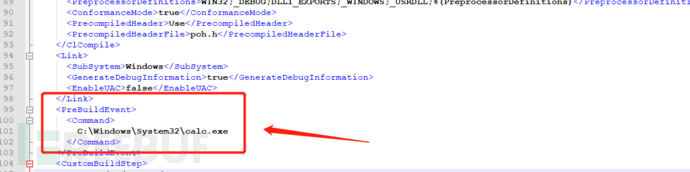

Selepas mewujudkan pengaruh penyelidikan tertentu, penyerang akan secara aktif mencari penyelidik keselamatan sasaran untuk berkomunikasi dan menyatakan keinginan mereka untuk kerjasama dan pertukaran yang lebih mendalam dalam penyelidikan kerentanan. Selepas itu, penyerang akan berkongsi fail projek VisualStudio dengan penyelidik keselamatan Fail projek ini jelas merupakan kod POC untuk beberapa kelemahan, tetapi secara rahsia mengandungi perintah dan kod berniat jahat yang sedang menunggu penyelidik sasaran untuk menyusun dan melaksanakan untuk mencetuskan. .

https://mp.weixin.qq.com/s/7RwH5_h2rGn3MxGIngal6A

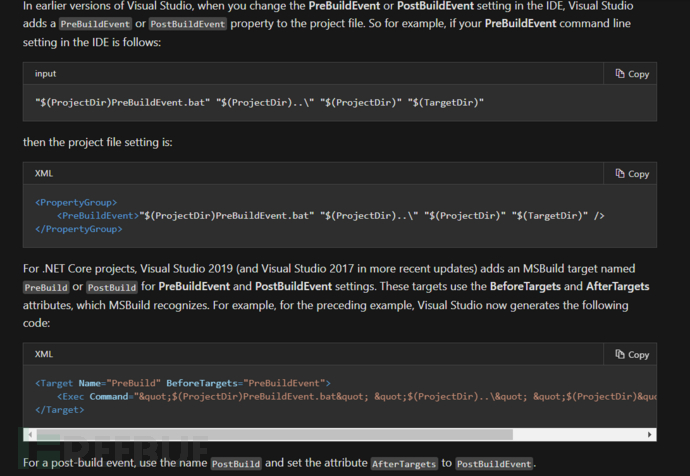

Dengan menentukan acara binaan tersuai, anda boleh menjalankan perintah secara automatikDokumentasi Microsoft menyatakan "Dengan menentukan peristiwa binaan tersuai, kami boleh menjalankan arahan secara automatik sebelum binaan bermula atau selepas binaan selesai, hanya jika binaan berjaya mencapai peristiwa Binaan hanya dijalankan pada titik tersebut dalam proses binaan", contohnya: Anda boleh menjalankan fail .bat sebelum binaan bermula atau salin fail baharu ke folder selepas binaan selesai. Ini tidak sukar untuk difahami. Kami terus melihat maklumat dalam dokumen Microsoft dan kami dapat mengetahui bahawa Build Events mempunyai 3 jenis acara, iaitu: 1. laksanakan penyesuaian sebelum penyusunan Tugasansebelum binaan bermula atau selepas ia selesai. Contohnya, anda boleh menjalankan

.fail bat sebelum binaan bermula atau menyalin fail baharu ke folder selepas

binaan selesai acara binaan dijalankan hanya jika binaan berjaya

sampai titik tersebut dalam proses binaan.https://docs.microsoft.com/en-us/visualstudio/ide/specifying-custom-build-events-in-visual-studio?view=vs-2019

指定在构建开始之前要执行的所有命令,如果项目是最新的并且未触发任何构建,则预构建事件不会运行。2. Acara pra-pautan baris perintah pasca binaan; selepas penyusunan selesai Laksanakan tugas tersuai

指定在构建结束后要执行的所有命令Elemen XML yang sepadan juga diberikan dalam dokumen Microsoft yang berminat boleh melihatnya sendiri

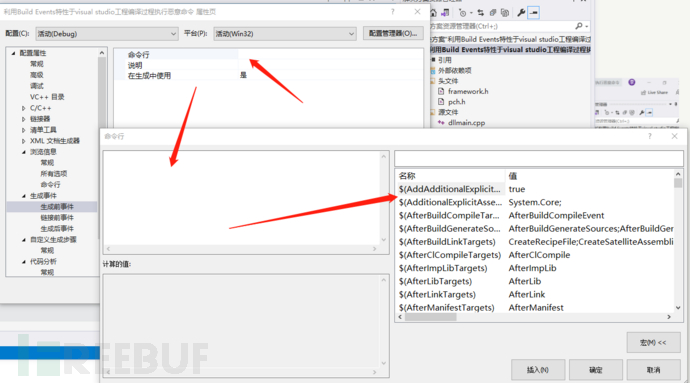

dalam. Lazarus Organisasi menggunakan Visual Studio untuk penggunaan, jadi mari kita menghasilkan semula kaedah penggunaan:

1 Buka Visual Studio

2. Buat projek baharu3. Masukkan sifat projek.

Anda boleh lihat seperti yang anda lihat di atas, terdapat 3 jenis acara

Jom lihat acara pertama<.>

第一种可以直接执行命令行也可以执行宏代码:

这里简单复现一下,就不讨论宏代码的一个情况了。

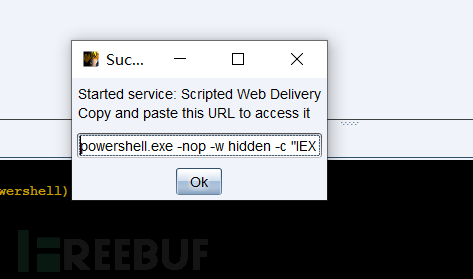

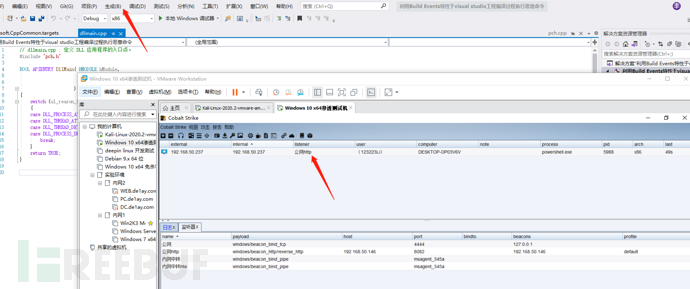

在cobalt strike种直接生成powershell的恶意脚本。

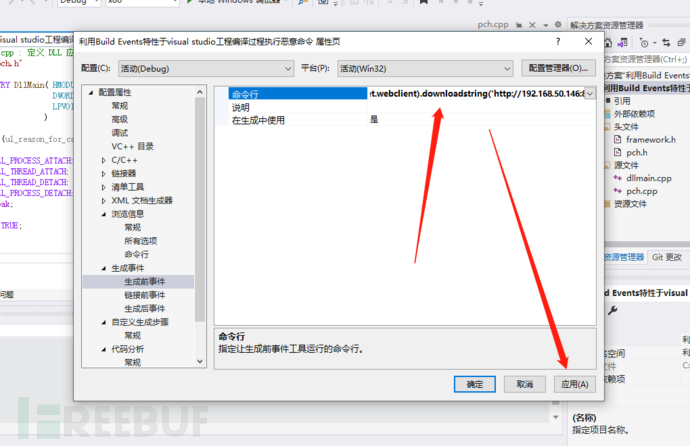

把命令放在visual studio中

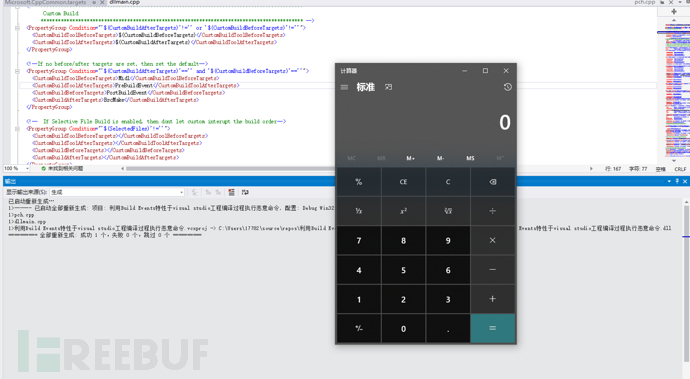

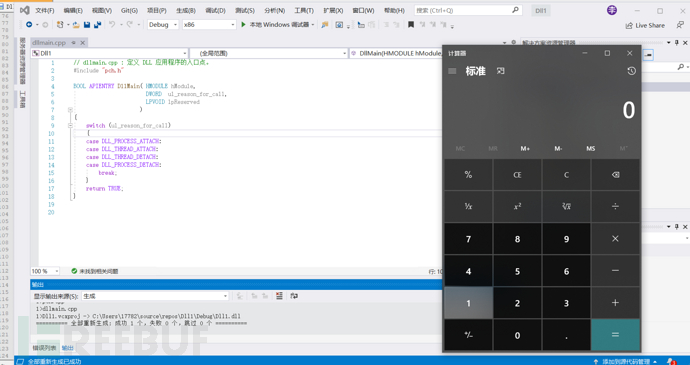

应用然后编译

可以看到直接上线。

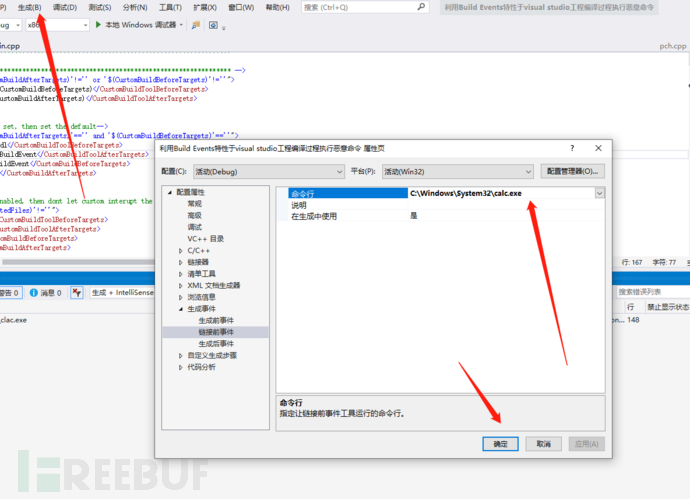

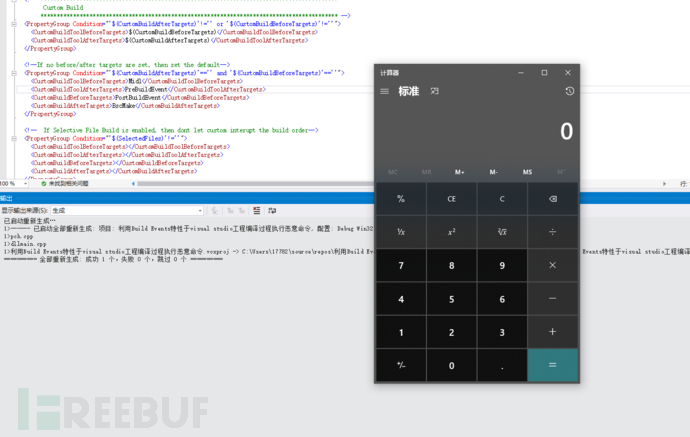

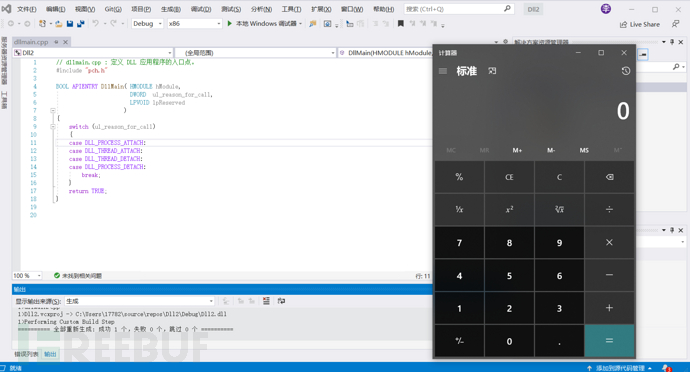

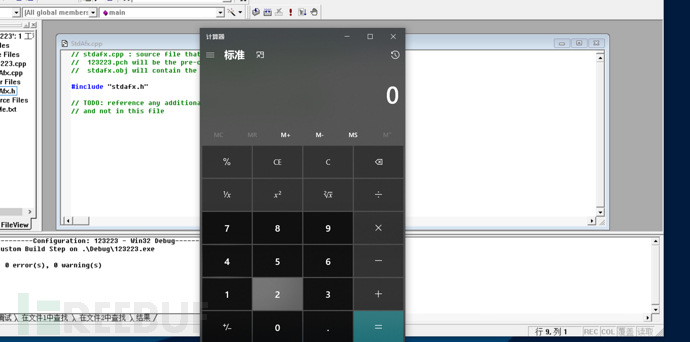

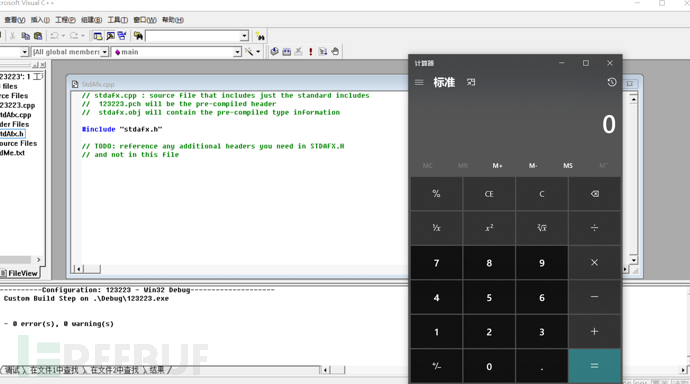

接着是第二种情况,我的电脑性能较差,因此我没有使用cobalt strike上线,我们使用弹计算器来验证可利用性

编译

同理,第3种也是

我们也可以在项目文件中直接添加我们需要执行的命令

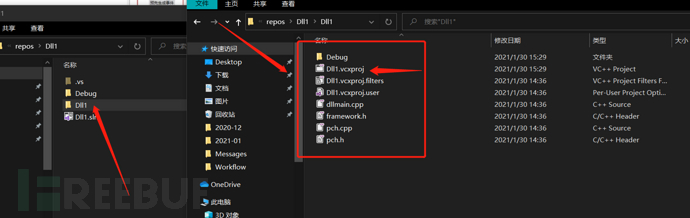

打开项目目录可以看到

其中以.vcxproj结尾的文件就是我们需要利用的文件。

*.vcxproj:VS2010以及VS2010之后版本的VS工程文件

这里使用notepad++打开,这个文件其实也是一个xml文件。

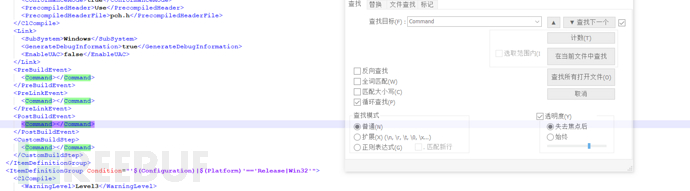

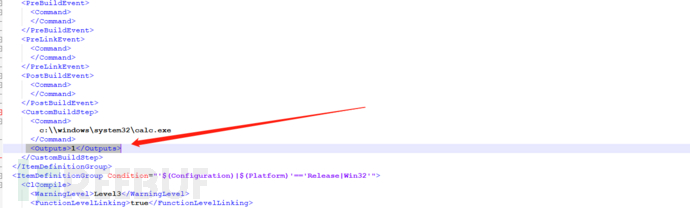

ok 我们直接查找PreBuildEvent,PreLinkEvent,PostBuildEvent这3个xml元素

这里以PreBuildEvent进行利用

可以看到在PreBuildEvent 具有参数,这里就是可以执行命令的地方,

保存一下然后导进vs中进行编译

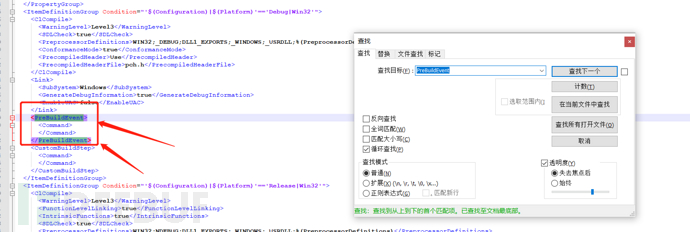

这里再分享一个手法吧 我看到网上的分析文章都是说PreBuildEvent,PreLinkEvent,PostBuildEvent这三个利用点,都是其实还有一个的地方可以给我们利用

我们可以回看到.vcxproj文件,然后全局查找一下Command可以发现具有4个Command参数,

除了3个我们说过的之外,还有一个在中

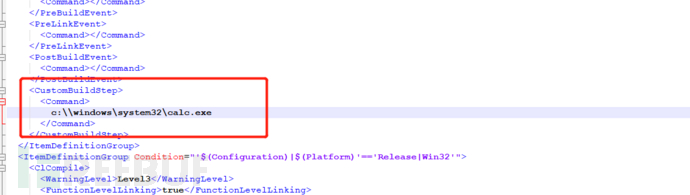

添加我们需要执行的命令

保存然后编译一下,但是发现并不能成功利用,通过查看微软文档知道我们还需要构建一个输出叁数。

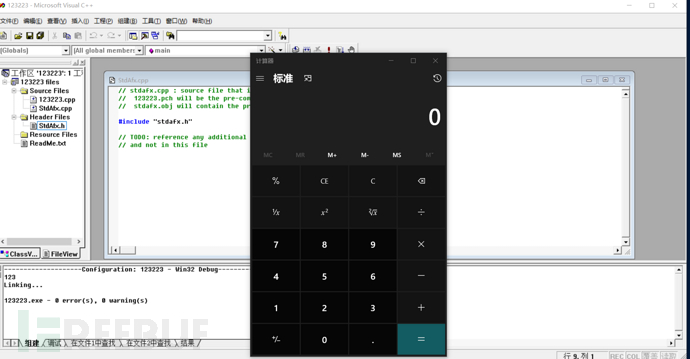

然后编译,弹出计算机

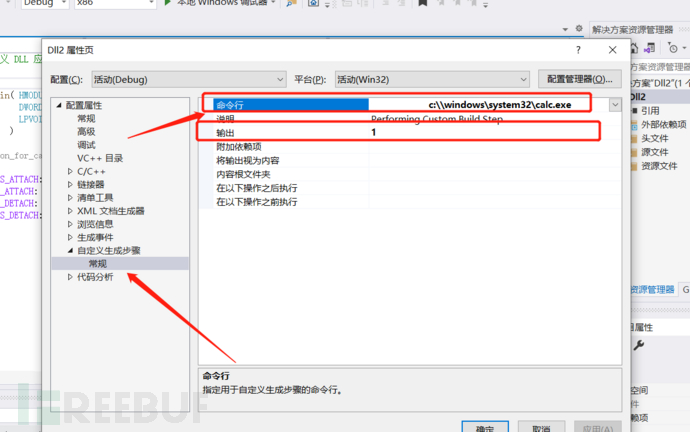

图形化的利用在

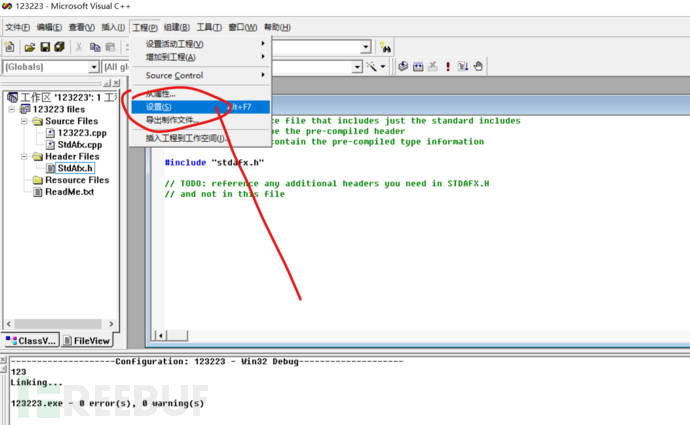

理论上所有的IDE都能这样利用,我们可以看一下在Microsoft Visual中的利用过程吧

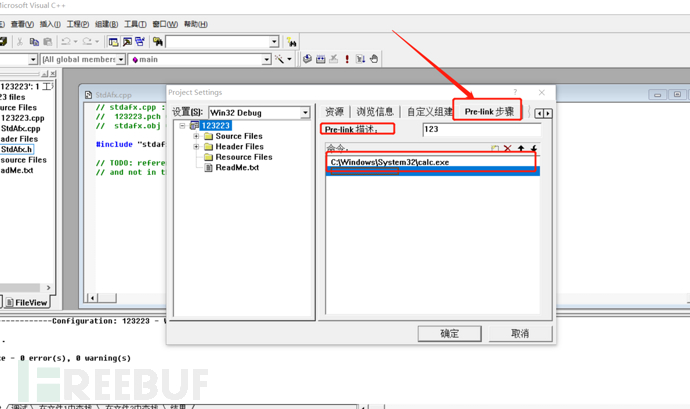

打开vc然后新建一个工程,在上面的工具栏找到工程然后是设置

在命令中填入我们需要执行的命令

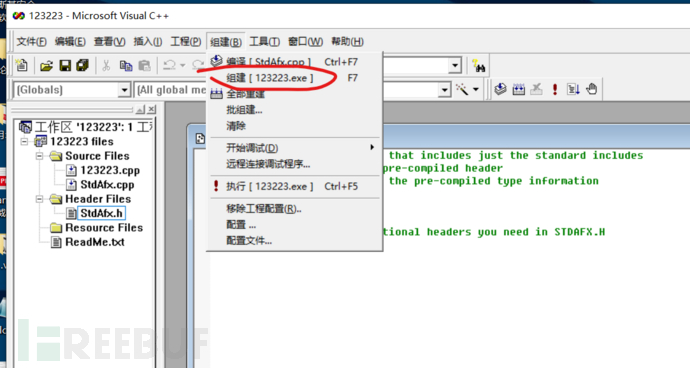

我这里就弹计算机吧 然后编译成exe

在编译的时就会执行我们的命令。

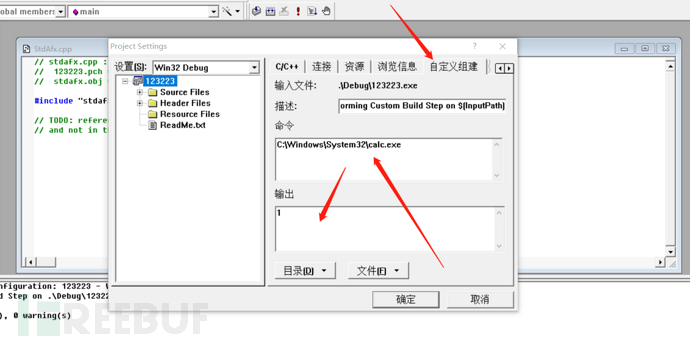

当然这个也有3种:

1.自定义构建

2.pre-link步骤

3.Post-bulid步骤

在自定义步骤中的参数有2个

分别是命令和输出

命令可以放我们的shellcode 输出的话都可以的

同样也是可以执行我们的命令的

同理 post-bulid也是可以执行命令的

在后面翻资料的时候发现了一个有意思的文章

在前面的Visual Studio中我复现了这个APT的手法,我们可以再一次看微软文档发现在Visual Studio存在一个引擎--Microsoft Build Engine

The Microsoft Build Engine is a platform for building applications.

This engine, which is also known as MSBuild, provides an XML schema

for a project file that controls how the build platform processes and

builds software. Visual Studio uses MSBuild, but MSBuild doesn't

depend on Visual Studio. By invoking msbuild.exe on your project or

solution file, you can orchestrate and build products in environments

where Visual Studio isn't installed.Visual Studio uses MSBuild to load and build managed projects. The

project files in Visual Studio (.csproj, .vbproj, .vcxproj, and

others) contain MSBuild XML code that executes when you build a

project by using the IDE. Visual Studio projects import all the

necessary settings and build processes to do typical development work,

but you can extend or modify them from within Visual Studio or by

using an XML editor.

不难理解,MSBuild可以在未安装Visual Studio的环境中编排和构建产品(可以简单理解为执行可以代码),而且Visual Studio使用MSBuild加载和生成托管项目。比如说,像在Visual Studio中,存在一些项目文件,像是.csproj、.vbproj、.vcxproj等等

在.NET Framework 4.0中支持了一项新功能”Inline Tasks”,被包含在元素UsingTask中,可用来在xml文件中执行c#代码

这里是不是看着很眼熟?哈哈哈

没错,前面我们在复现这个APT组织的手法中知道了我们那个利用点就是.vcxproj文件,那么我们可以脱离VS来进行利用。

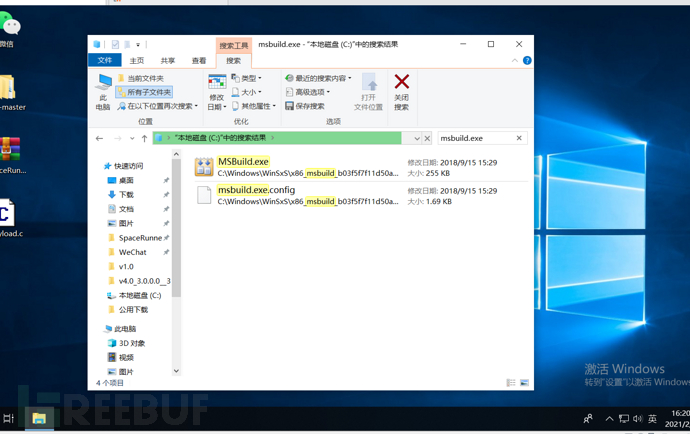

我们去微软中下载msbuild.exe 当然在.net中我们也能查找到

利用起来也不难 在MSF中可以直接生成利用代码

我们使用Microsoft

VisualStudio创建以MSBuild格式保存的、带有*.csproj后缀的C#代码,以便可以使用MSBuild平台将其编译为可执行程序。借助于一个恶意的构建的过程,我们可以获得受害者计算机的反向shell。接下来,我们要生成file.csproj文件,为此,首先需要通过msfvenom生成一个基于C#的shellcode。之后,将该shellcode放入我们的file.csproj中,具体如下所示。

具体的利用手法前辈们总结好了

https://www.cnblogs.com/backlion/p/10490573.html

这里补充一些利用手法吧

执行powershell命令

这里参考3gstudent和Casey的手法,但是Casey给出的POC挂了,所以我们可以使用3gstudent的POC来进行利用

https://github.com/3gstudent/msbuild-inline-task/blob/master/executes%20PowerShellCommands.xml

Atas ialah kandungan terperinci Cara menggunakan ciri Build Events untuk melaksanakan replikasi kod. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Artikel berkaitan

Lihat lagi- HTTP与HTTPS的主要区别是什么

- Aplikasi teknologi pengkomputeran yang dipercayai dalam bidang realiti tambahan

- Adakah anda perlu bimbang tentang keselamatan rangkaian?

- Apakah kaedah konfigurasi suntikan sqlmap _dns?

- Bagaimana untuk merealisasikan berulangnya kelemahan log masuk pengguna dalam talian dalam Tongda OA v11.7