Rumah >Operasi dan penyelenggaraan >Keselamatan >Bagaimana untuk menganalisis dan mengesan virus ransomware Rapid

Bagaimana untuk menganalisis dan mengesan virus ransomware Rapid

- 王林ke hadapan

- 2023-05-13 18:10:061525semak imbas

Perisian tebusan sentiasa menjadi topik hangat dalam industri keselamatan Baru-baru ini, kakitangan keselamatan menemui perisian tebusan yang dipanggil rapid ini menggunakan RSA dan AES untuk menyulitkan fail yang sudah ada pada beberapa fail juga akan menyulitkan fail yang baru dibuat. Artikel ini menjalankan analisis terperinci tentang virus pantas, menganalisis mekanisme penyulitannya dan menghuraikan fail yang disulitkan.

1.Ikhtisar

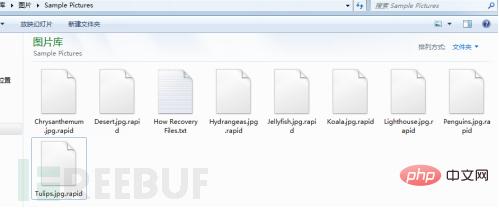

Apabila virus pantas berjalan, ia akan mencipta berbilang rangkaian untuk mengimbas sistem fail dan menyulitkan fail secara berterusan komputer Fail sedia ada pada komputer juga akan disulitkan untuk fail yang baru dibuat. Fail yang disulitkan mempunyai sambungan ".rapid" yang ditambahkan pada nama failnya dan saiz fail ditingkatkan sebanyak 0x4D0 bait.

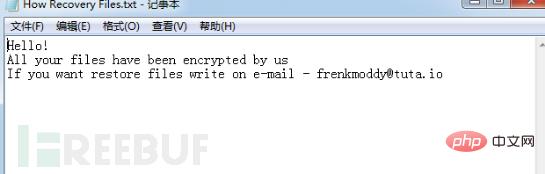

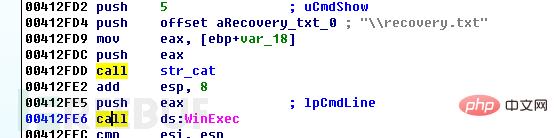

Virus rapid akan mencipta fail nota tebusan bernama "How Recovery Files.txt" dalam folder yang disulitkan, yang mengandungi e-mel Biarkan mangsa menghubungi anda bagaimana untuk menyelesaikan pembayaran. Apabila pengguna memulakan semula komputer, fail gesaan perisian tebusan bernama "recovery.txt" akan muncul secara automatik kandungannya adalah sama dengan kandungan fail "How Recovery Files.txt".

2.Analisis terperinci

Gunakan sistem persepsi ancaman generasi seterusnya LanyEye untuk mengesan program pantas. Di mata Lan, program rapid itu ditandakan sebagai berisiko tinggi:

Seterusnya, program rapid dianalisis secara terbalik.

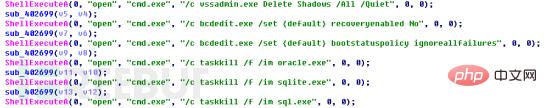

Pertama, program memanggil ShellExecuteA untuk melaksanakan arahan seperti yang ditunjukkan dalam rajah:

Salin fail pemulihan. Lumpuhkan fungsi pembaikan sistem dan pengubahsuaian automatik Ransomware boleh menyulitkan fail pemacu dan menyebabkan ranap sistem yang kerap. Menamatkan proses oracle.exe, sqlite.exe dan sql.exe boleh, dalam satu tangan, melepaskan memori, dan sebaliknya, melegakan pendudukan fail tertentu oleh proses pangkalan data ini.

Salin fail pemulihan. Lumpuhkan fungsi pembaikan sistem dan pengubahsuaian automatik Ransomware boleh menyulitkan fail pemacu dan menyebabkan ranap sistem yang kerap. Menamatkan proses oracle.exe, sqlite.exe dan sql.exe boleh, dalam satu tangan, melepaskan memori, dan sebaliknya, melegakan pendudukan fail tertentu oleh proses pangkalan data ini.

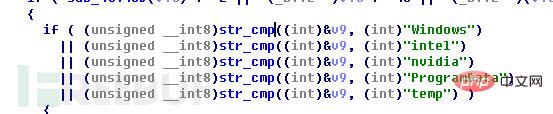

Untuk memastikan operasi normal sistem, program tidak akan memilih nama folder " Fail Windows" , "intel", "nvidia", "ProgramData" dan "temp":

Untuk memastikan operasi normal sistem, program tidak akan memilih nama folder " Fail Windows" , "intel", "nvidia", "ProgramData" dan "temp":

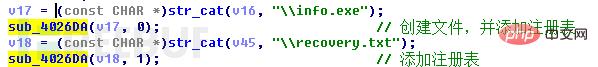

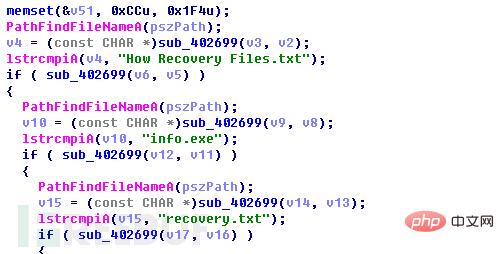

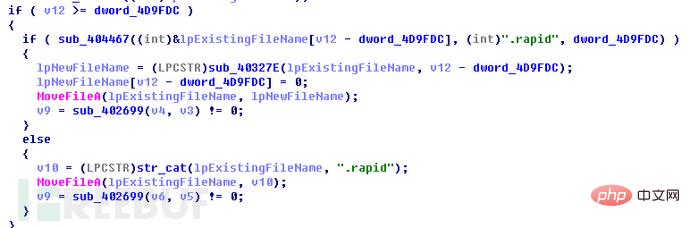

Perisian tebusan ini tidak menapis fail mengikut nama akhiran tetapi Tentukan sama ada fail yang dipilih ialah "How Recovery Files.txt", "info.exe", atau "recovery.txt". Jika ia adalah tiga daripada fail, langkau ia dan selebihnya disulitkan sepenuhnya.

Perisian tebusan ini tidak menapis fail mengikut nama akhiran tetapi Tentukan sama ada fail yang dipilih ialah "How Recovery Files.txt", "info.exe", atau "recovery.txt". Jika ia adalah tiga daripada fail, langkau ia dan selebihnya disulitkan sepenuhnya.

2.1.

2.1.

Proses penyulitan

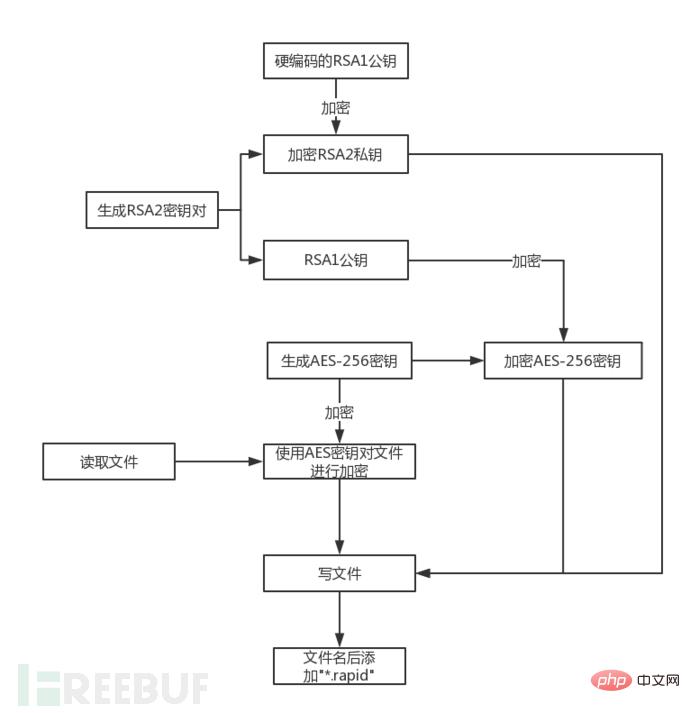

Program ini adalah yang pertama mencipta bekas CSP jenis PROV_RSA_FULL dan kemudian mengimport kunci awam RSA (bernama RSA1) berkod keras dalam program melalui Base64.

Program ini adalah yang pertama mencipta bekas CSP jenis PROV_RSA_FULL dan kemudian mengimport kunci awam RSA (bernama RSA1) berkod keras dalam program melalui Base64.

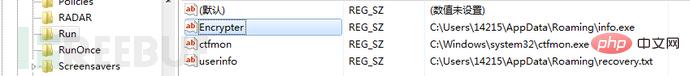

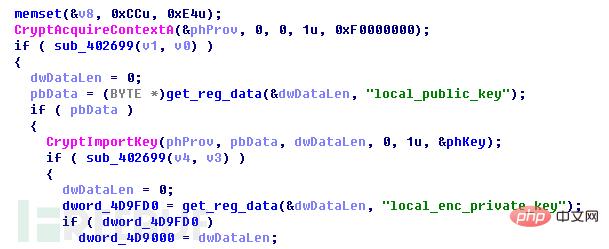

Kemudian program akan menyemak sama ada kunci pendaftaran "local_public_key" wujud. Jika tidak, kunci pendaftaran "local_public_key" akan dibuat

Kemudian program akan menyemak sama ada kunci pendaftaran "local_public_key" wujud. Jika tidak, kunci pendaftaran "local_public_key" akan dibuat

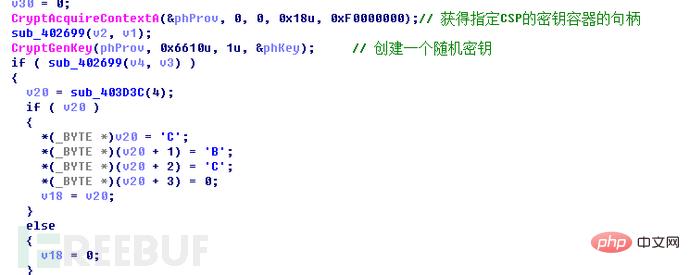

Atur cara mencipta bekas CSP jenis PROV_RSA_FULL dan memanggil CryptGenKey() untuk menjana kunci RSA rawak Kanan (bernama RSA2).

Atur cara mencipta bekas CSP jenis PROV_RSA_FULL dan memanggil CryptGenKey() untuk menjana kunci RSA rawak Kanan (bernama RSA2).

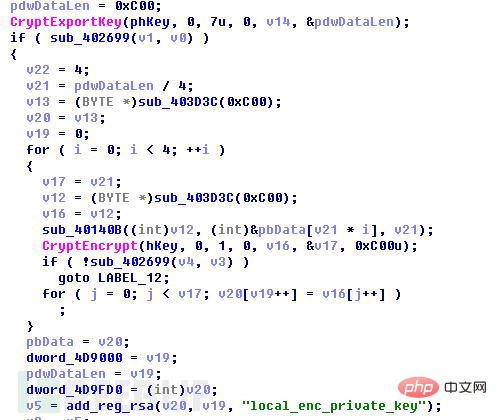

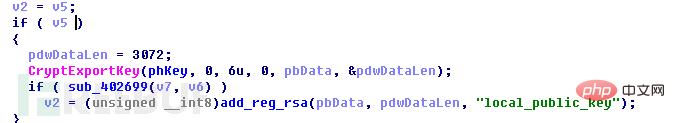

Kemudian panggil CryptExportKey() untuk mengeksport data kunci peribadi RSA2 yang baru dijana dan panggil kunci awam RSA1 untuk menyulitkan kunci peribadi RSA2. Selepas penyulitan selesai, tulis data kunci peribadi RSA pada kunci pendaftaran HKEY_CURRENT_USERSoftwareEncryptKeyslocal_enc_private_key dan tulis panjang data pada kunci pendaftaran HKEY_CURRENT_USERSoftwareEncryptKeyslocal_enc_private_key_len

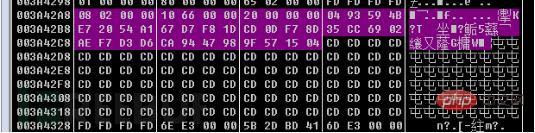

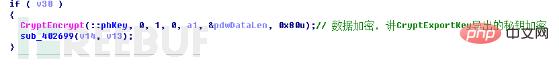

Gunakan kunci awam RSA2 untuk menyulitkan kunci AES yang disulitkan ialah keseluruhan data 0x80-bait yang dinyatakan di atas: "Data format BLOB + kunci AES + data padding". :

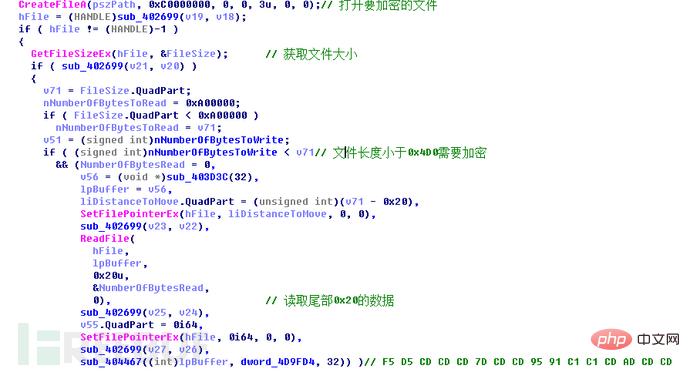

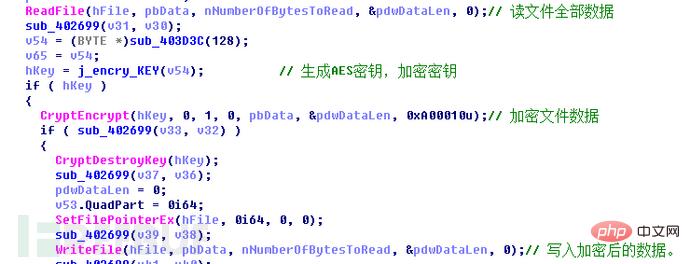

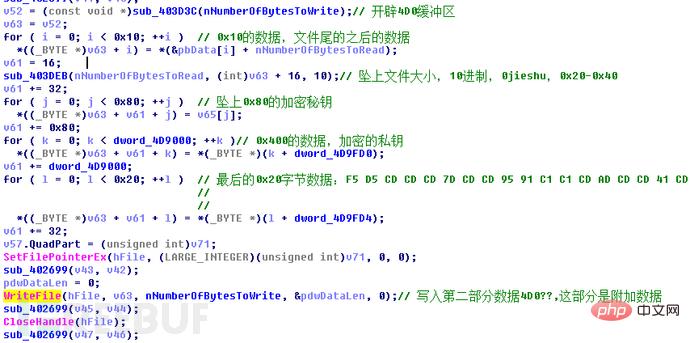

Baca data fail dan gunakan kekunci AES untuk menyulitkan data fail yang dibaca:

Penyulitan AES dikumpulkan mengikut 128 bit Apabila bilangan bait dalam fail asal bukan gandaan integer 128 bit, data teks sifir yang disulitkan akan lebih besar daripada data teks biasa, jadi atur cara mengisi 0x10 bait 0x00 pada bahagian. akhir teks biasa sebelum penyulitan (Bilangan bait dalam paket AES).

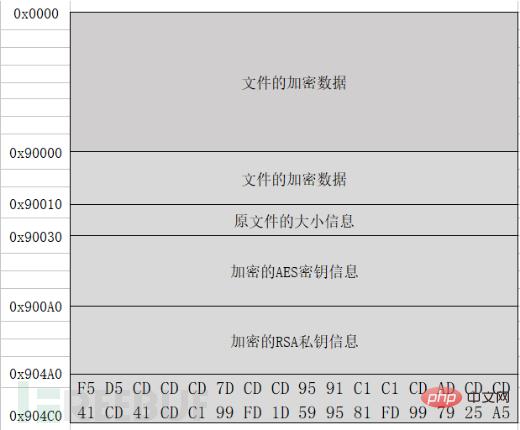

Tulis ganti data yang disulitkan ke fail Mula-mula, hanya data teks sifir saiz fail asal yang ditulis, dan data 0x10-bait yang meningkat ditulis seterusnya; fail Tulis data, tulis data bait 0x4D0. Data bait 0x4D0 ini terdiri daripada lima bahagian: bahagian pertama ialah 0x10 bait, iaitu bahagian kedua ialah 0x20 bait, yang mengandungi rentetan saiz fail sumber dan data padding 0xCD; data kunci AES yang disulitkan; bahagian keempat, 0x400 bait, ialah data kunci peribadi RSA2 yang disulitkan, 0x20 bait, ialah data bendera penyulitan.

Tambah sambungan ".rapid" selepas nama fail:

Tunjukkan Maklumat perisian tebusan

3.

3.

Anggapkan bahawa fail dengan saiz 0x9000 bait disulitkan oleh atur cara pantas Struktur fail yang disulitkan adalah seperti berikut:

Virus perisian tebusan pantas menggunakan tandatangan digital (RSA_AES-256) untuk menyulitkan fail Untuk menyahsulit fail, anda perlu mendapatkan kunci peribadi tandatangan digital. Walau bagaimanapun, kunci persendirian tandatangan tatasusunan disulitkan dengan RSA Tanpa kunci persendirian RSA, sukar untuk mendapatkan kunci persendirian tandatangan digital, dan pemulihan fail amat sukar.

2017 ialah tahun kejadian virus ransomware yang tinggi, dan keadaan ini dijangka akan berterusan pada 2018. Setiap daripada kita harus lebih berhati-hati, jangan sekali-kali membuka lampiran daripada peti mel yang mencurigakan, elakkan daripada menggunakan sumber perisian pihak ketiga dan memasang perisian Anti-virus untuk mengurangkan risiko keselamatan.

Atas ialah kandungan terperinci Bagaimana untuk menganalisis dan mengesan virus ransomware Rapid. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!