Rumah >hujung hadapan web >tutorial js >Analisis ringkas tentang cara nod melaksanakan sistem log masuk tunggal

Analisis ringkas tentang cara nod melaksanakan sistem log masuk tunggal

- 青灯夜游ke hadapan

- 2022-10-28 09:49:372193semak imbas

Bagaimana untuk melaksanakan sistem log masuk tunggal? Artikel berikut akan memperkenalkan kepada anda cara menggunakan nod untuk melaksanakan sistem log masuk tunggal saya harap ia akan membantu anda!

Single Sign On SSO (Single Sign On) adalah untuk memisahkan fungsi log masuk daripada dua atau lebih sistem perniagaan untuk membentuk sistem baharu selepas log masuk sekali. tidak perlu log masuk ke mana-mana sistem perniagaan.

1. Pengetahuan asas

1.1 Dasar asal yang sama

Sumber = protokol Port nama domain

Ambil http://www.a.com sebagai contoh:

- https://www.a.com ❌ (protokol berbeza)

- http://www.b.com ❌(Nama domain berbeza)

- http://www.a.com:3000 ❌(Port berbeza)

Dasar asal yang sama ialah menyemak imbas Tingkah laku pelayan, yang memastikan keselamatan dengan memastikan sumber di bawah aplikasi hanya boleh diakses oleh aplikasi ini. [Tutorial berkaitan disyorkan: tutorial video nodejs]

1.2 Mekanisme sesi

Memandangkan protokol http adalah tiada Protokol status (Selepas pertukaran data antara klien dan pelayan selesai, sambungan akan ditutup dan sambungan akan diwujudkan semula pada masa akan datang), tetapi apabila kita perlu melakukan fungsi seperti mengingati kata laluan, ia adalah jelas bahawa sesi itu perlu dirakam.

Penjejakan sesi yang biasa digunakan ialah kuki dan sesi untuk memahaminya, ia adalah struktur data yang boleh menyimpan kunci dan nilai .

2. Log masuk tunggal

1. Domain induk yang sama SSO

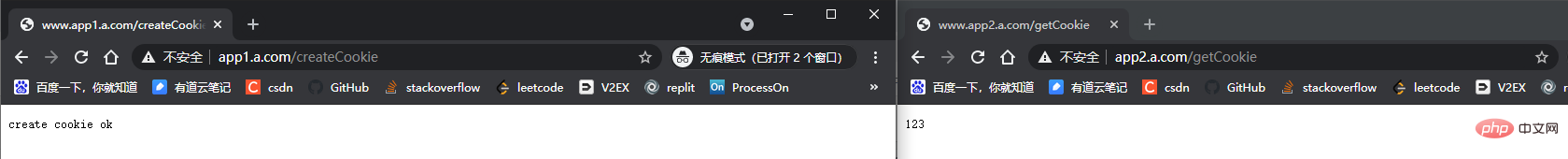

Ibu bapa yang sama domain , seperti www.app1.aaa.com, www.app2.aaa.com, kedua-dua pelayan ini ialah nama domain induk .aaa.com.

Secara lalai, kuki antara halaman pada dua pelayan tidak boleh diakses antara satu sama lain.

Tetapi kami boleh menetapkan atribut domain kuki kepada nama domain induk biasa supaya kuki antara halaman pada dua pelayan boleh diakses antara satu sama lain.

router.get('/createCookie', async (ctx, next) => {

ctx.cookies.set('username', '123', {

maxAge: 60 * 60 * 1000,

httpOnly: false,

path: '/',

domain:'.a.com' //设置domain为共通的父域名

});

ctx.body = "create cookie ok"})router.get('/getCookie', async (ctx, next) => {

let username=ctx.cookies.get('username')

if (username){

ctx.body=username }else{

ctx.body='no cookie'

}})

2. Silang domain SSO

Apabila nama domain kami ialah www.a.com , www.b.com, tidak kira bagaimana anda menetapkan domain, ia akan menjadi sia-sia.

Kemudian anda perlu mencari cara untuk menulis bukti kelayakan identiti (token) ke dalam kuki semua domain .

2.1 Menulis kuki merentas domain

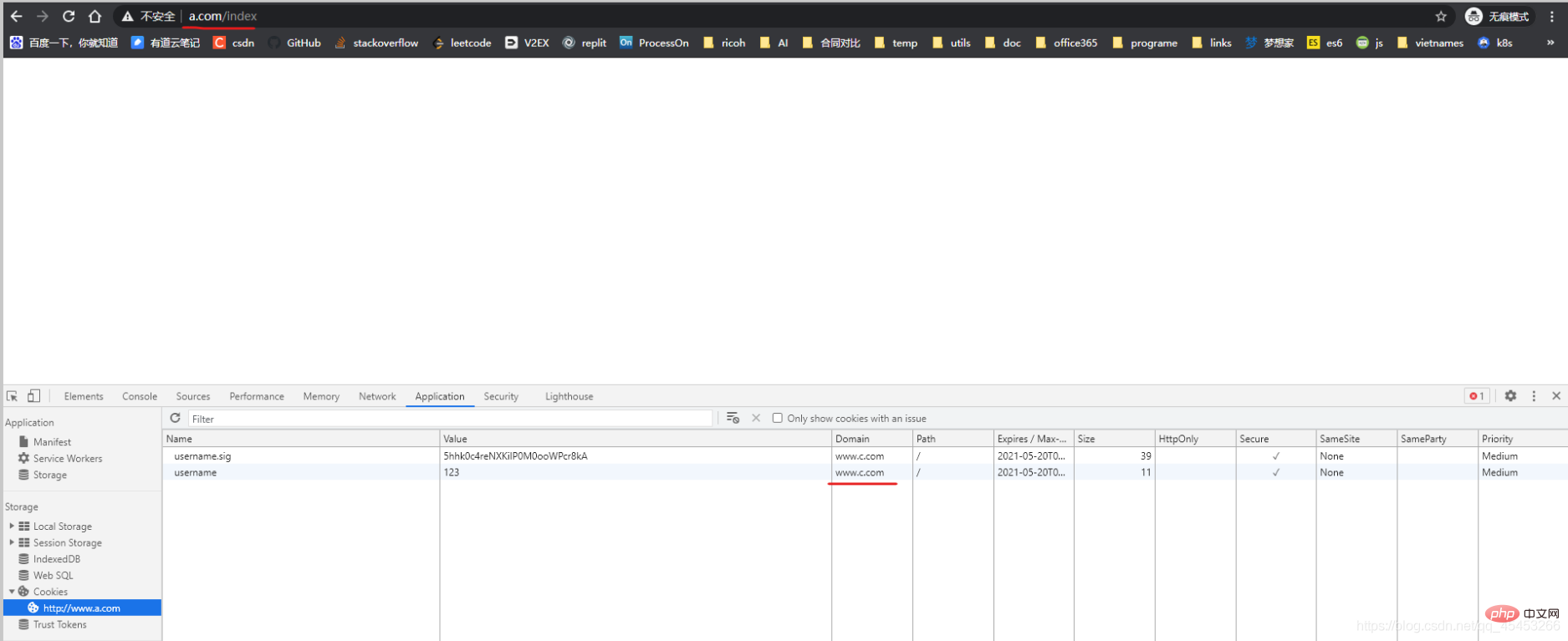

2.1.1 Menggunakan teg Menghantar permintaan rangkaian terus ke https://www.c.com:3000/sso dalam http://www.a.com/index.js tidak akan membenarkan kuki merentas domain ditulis.

Tetapi kami boleh memulakan permintaan silang domain melalui teg <script> $.ajax({ url: 'https://www.c.com:3000/sso?key=username&value=123', method: 'get', }) </script>Dengan cara ini, melalui skrip 🎜><script></script>Bahagian Belakang

$.ajax({

url: 'https://www.c.com:3000/sso?key=username&value=123',

method: 'get',

dataType:'jsonp'

})

Nota:

const options = {

key: fs.readFileSync(path.join(__dirname, './https/privatekey.pem')),

cert: fs.readFileSync(path.join(__dirname, './https/certificate.pem')),

secureOptions: 'TLSv1_2_method' //force TLS version 1.2}var server = https.createServer(options,app.callback()); //只能使用https协议写cookierouter.get('/sso', async (ctx, next) => {

let {

key, value } = ctx.request.query

ctx.cookies.set(key, value, {

maxAge: 60 * 60 * 1000, //有效时间,单位毫秒

httpOnly: false, //表示 cookie 是否仅通过 HTTP(S) 发送,, 且不提供给客户端 JavaScript (默认为 true).

path: '/',

sameSite: 'none', //限制第三方 Cookie

secure: true //cookie是否仅通过 HTTPS 发送

});

ctx.body = 'create Cookie ok'})Pelayar tidak menulis kuki dan melaporkan ralat http-sahaja: Menunjukkan sama ada kuki hanya dihantar melalui HTTP(S) dan tidak diberikan kepada JavaScript pelanggan (lalai adalah benar). Jadi tetapkan httpSahaja kepada palsu.

-

Ralat Penyemak Imbas melaporkan bahawa kuki tidak ditulis

his set-cookie was blocked due to http-only

Ini adalah perangkap sebenar kerana saya membuka penyemak imbas dalam mod inkognito, tetapi penyemak imbas Chrome melumpuhkan kuki pihak ketiga dalam mod inkognito secara lalai semua kuki. this set-cookie was blocked due to user preferencePelayar tidak menulis kuki dan melaporkan ralat

Anda perlu menetapkan tapak yang sama dan atribut selamat

- Pelayar Ralat telah dilaporkan apabila kuki tidak ditulis

this set cookie was blocked because it has the SameSite attribute but Secure not setSaya rasa ini adalah pengehadan rangka kerja koa untuk menulis kuki Ia hanya boleh menyokong kuki penulisan https... , jadi saya menukar www.c.com kepada pelayan https. -

2.1.2 pengepala protokol p3p untuk melaksanakan rentas domain penyemak imbas IE

Kaedah jsonp yang disebutkan di atas berjalan dengan sempurna dalam penyemak imbas chrome, tetapi Kuki pelayar IE lebih ketat, dan kuki tidak boleh ditulis menggunakan kaedah di atas sahaja Penyelesaiannya adalah dengan menambah pengepala respons p3p.server error Error: Cannot send secure cookie over unencrypted connection

router.get('/sso', async (ctx, next) => {

let {

key, value } = ctx.request.query

ctx.cookies.set(key, value, {

maxAge: 60 * 60 * 1000, //有效时间,单位毫秒

httpOnly: false,

path: '/',

sameSite: 'none',

secure: true

});

ctx.set("P3P", "CP='CURa ADMa DEVa PSAo PSDo OUR BUS UNI PUR INT DEM STA PRE COM NAV OTC NOI DSP COR'") //p3p响应头

ctx.body = 'create Cookie ok'})

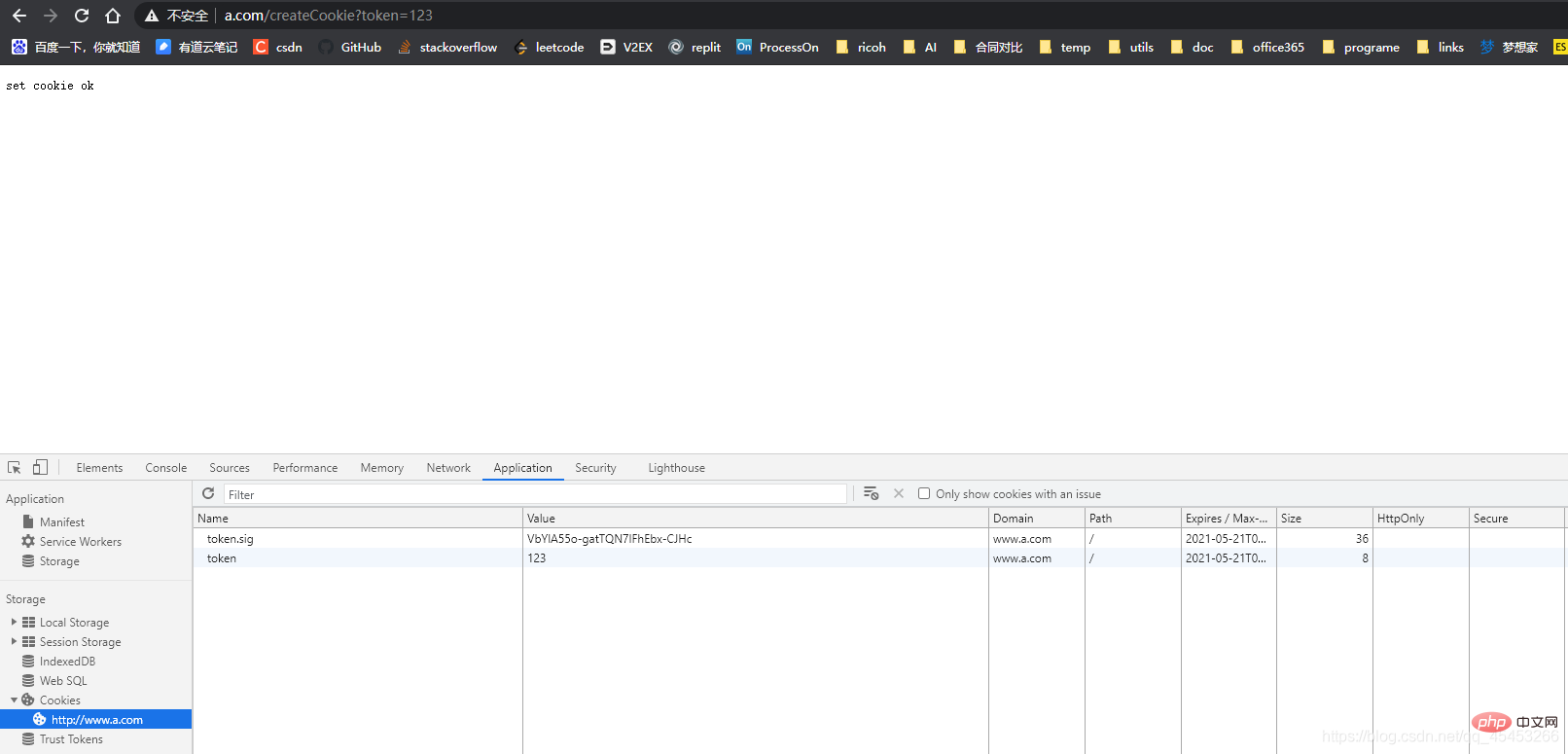

2.1.3 url参数实现跨域信息传递

访问http://www.c.com:3000/createToken?from=http://www.a.com/createCookie

www.c.com上生成token后将url重写,带上token,重定向到www.a.com

router.get('/createToken', async (ctx, next) => {

let { from } = ctx.request.query let token = "123";

ctx.response.redirect(`${from}?token=${token}`)})

www.a.com上从url上获取token,存入cookie

router.get('/createCookie', async (ctx, next) => {

let { token } = ctx.request.query

ctx.cookies.set('token', token, {

maxAge: 60 * 60 * 1000, //有效时间,单位毫秒

httpOnly: false,

path: '/',

});

ctx.body = 'set cookie ok'})

这样就实现了跨域信息的传递.与上面的方式不同,这种方法只是单纯的http请求,适用于所有浏览器,但是缺点也很明显,每次只能分享给一个服务器。

2.2 跨域读cookie

2.2.1 利用标签跨域读cookie(jsonp)

之前2.1.1利用标签在www.a.com中写入了www.c.com的cookie(username,123),现在想要www.a.com请求的时候携带上www.c.com的cookie,也就是说要跨域读cookie.

其实也是同样的方法,在www.a.com上利用跨域访问访问www.c.com,会自动的带上domain为www.c.com的cookie。www.a.com/index.js

<script></script>

www.c.com

router.get('/readCookie', async (ctx, next) => {

let username = ctx.cookies.get('username')

console.log('cookie', username)})

可以看到读取到了存储在www.a.com里面domain为www.c.com的cookie.

3. nodejs实现单点登录系统实战

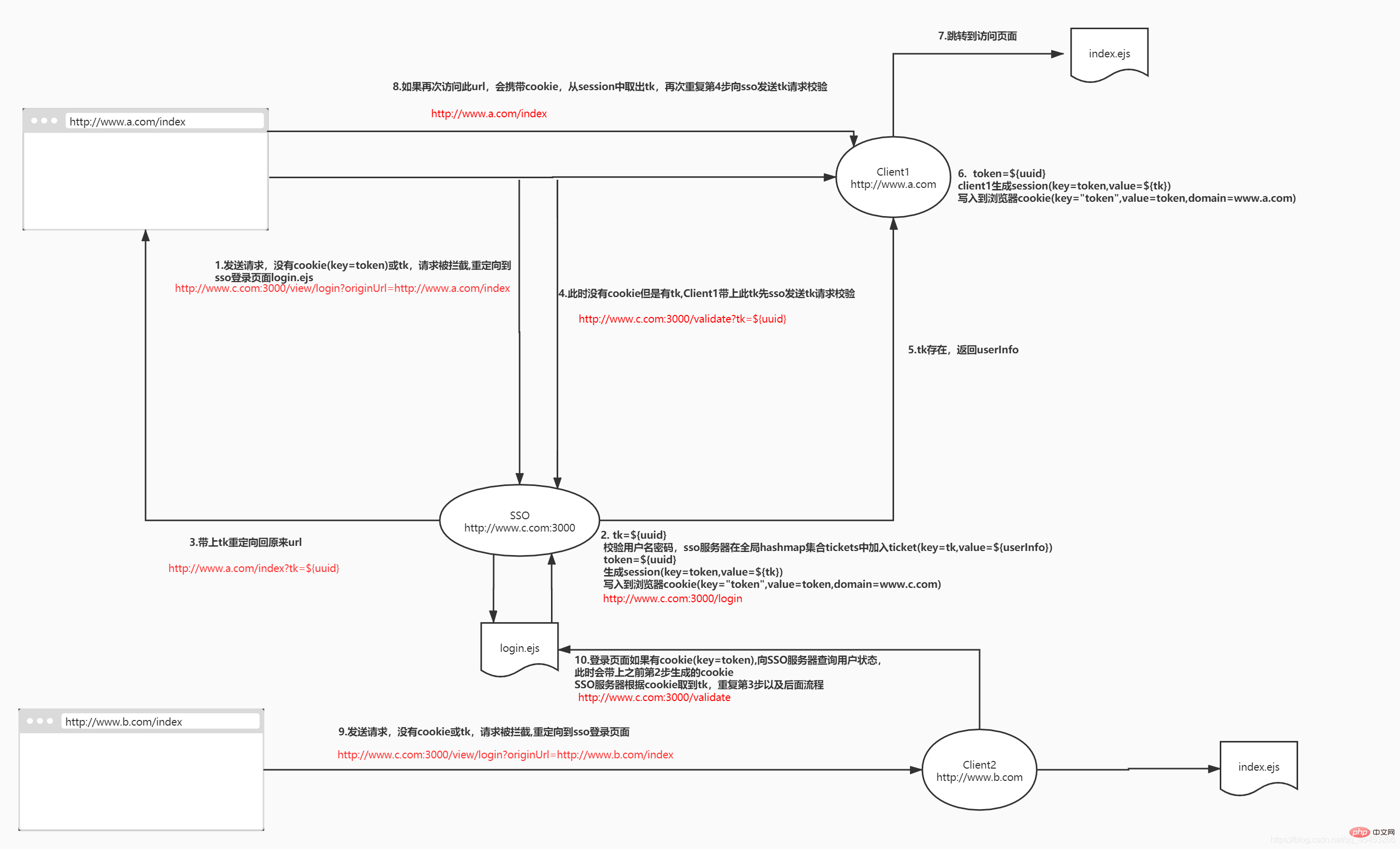

效果如图所示:

第一次访问www.a.com首页

跳转到www.c.com:3000登录页面,登录成功后跳转www.a.com首页

再次访问www.a.com首页,无需登录直接跳转

访问www.b.com首页,无需登录直接跳转

源码: https://github.com/wantao666/sso-nodejs

详细设计:

更多node相关知识,请访问:nodejs 教程!

Atas ialah kandungan terperinci Analisis ringkas tentang cara nod melaksanakan sistem log masuk tunggal. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Artikel berkaitan

Lihat lagi- Artikel yang meneroka proses dan sub-proses dalam Node

- Analisis ringkas tentang prinsip konkurensi tinggi dalam Node

- Bagaimana untuk melakukan pencerminan Docker perkhidmatan Node? Penjelasan terperinci tentang pengoptimuman melampau

- Artikel yang menerangkan gelung peristiwa dalam Node.js secara terperinci

- Membawa anda menggunakan Node untuk membaca dan menulis fail txt dan Excel

- Lihat cara menggunakan nodejs untuk menjana kod QR