Rumah >pembangunan bahagian belakang >tutorial php >PHP漏洞全解(四)-xss跨站脚本攻击

PHP漏洞全解(四)-xss跨站脚本攻击

- 黄舟asal

- 2016-12-22 09:22:331432semak imbas

XSS(Cross Site Scripting),意为跨网站脚本攻击,为了和样式表css(Cascading Style Sheet)区别,缩写为XSS

跨站脚本主要被攻击者利用来读取网站用户的cookies或者其他个人数据,一旦攻击者得到这些数据,那么他就可以伪装成此用户来登录网站,获得此用户的权限。

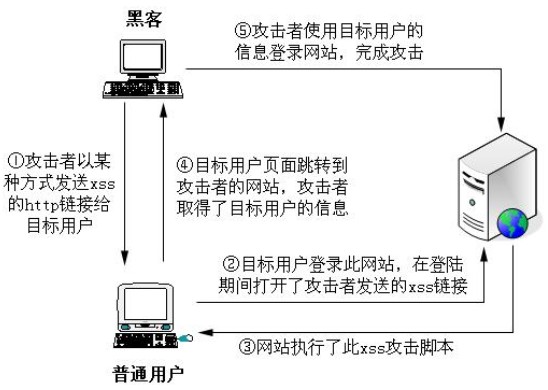

跨站脚本攻击的一般步骤:

1、攻击者以某种方式发送xss的http链接给目标用户

2、目标用户登录此网站,在登陆期间打开了攻击者发送的xss链接

3、网站执行了此xss攻击脚本

4、目标用户页面跳转到攻击者的网站,攻击者取得了目标用户的信息

5、攻击者使用目标用户的信息登录网站,完成攻击

当有存在跨站漏洞的程序出现的时候,攻击者可以构造类似 http://www.sectop.com/search.php?key= " method="POST">

跨站脚本被插进去了

防御方法还是使用htmlspecialchars过滤输出的变量,或者提交给自身文件的表单使用

这样直接避免了$_SERVER["PHP_SELF"]变量被跨站

以上就是PHP漏洞全解(四)-xss跨站脚本攻击的内容,更多相关内容请关注PHP中文网(www.php.cn)!

Kenyataan:

Kandungan artikel ini disumbangkan secara sukarela oleh netizen, dan hak cipta adalah milik pengarang asal. Laman web ini tidak memikul tanggungjawab undang-undang yang sepadan. Jika anda menemui sebarang kandungan yang disyaki plagiarisme atau pelanggaran, sila hubungi admin@php.cn

Artikel sebelumnya:PHP漏洞全解(三)-客户端脚本植入Artikel seterusnya:PHP漏洞全解(五)-SQL注入攻击

Artikel berkaitan

Lihat lagi- Cara menggunakan cURL untuk melaksanakan permintaan Dapatkan dan Hantar dalam PHP

- Cara menggunakan cURL untuk melaksanakan permintaan Dapatkan dan Hantar dalam PHP

- Cara menggunakan cURL untuk melaksanakan permintaan Dapatkan dan Hantar dalam PHP

- Cara menggunakan cURL untuk melaksanakan permintaan Dapatkan dan Hantar dalam PHP

- Semua simbol ungkapan dalam ungkapan biasa (ringkasan)