hujung hadapan web

hujung hadapan web tutorial js

tutorial js Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?

Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?

Entiti HTML Tidak Terhindar dalam JavaScript: Panduan Komprehensif

Apabila bekerja dengan rentetan yang diperoleh daripada XML-RPC atau pelayan lain yang menggunakan entiti HTML melarikan diri , tugas untuk memaparkan rentetan ini dengan betul dalam kandungan HTML boleh menimbulkan cabaran. Berikut ialah beberapa cerapan dan penyelesaian:

Elakkan Kaedah Tidak Boleh Dipercayai

Walaupun pelbagai teknik untuk tidak melarikan diri HTML dalam JavaScript wujud, banyak daripadanya menunjukkan kelemahan yang ketara. Menggunakan kaedah yang gagal mengesahkan rentetan input boleh memperkenalkan eksploitasi Skrip Merentas Tapak (XSS).

Gunakan DOMParser for Safe Unescaping

Untuk memastikan keserasian dan keselamatan, ia amat disyorkan untuk memanfaatkan DOMParser untuk HTML unescaping. Kaedah ini disokong secara asli dalam semua penyemak imbas moden:

function htmlDecode(input) {

var doc = new DOMParser().parseFromString(input, "text/html");

return doc.documentElement.textContent;

}

console.log(htmlDecode("<img src="myimage.jpg" alt="Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?" >")); // "<img src="myimage.jpg" alt="Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?" >"

console.log(htmlDecode("<img src="dummy" onerror="alert(/xss/)" alt="Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?" >")); // ""

Dalam contoh ini, anda boleh melihat bahawa teg imej unescaped dipaparkan sebagai imej sebenar, manakala teg hasad dinetralkan dengan berkesan. Ini kerana DOMParser menganggap rentetan input sebagai XML, mentafsir dan menapis kod hasad dengan betul.

Petua Diagnostik

Menyelesaikan masalah yang tidak dapat dielakkan boleh dipermudahkan dengan langkah berikut:

- Periksa HTML: Pastikan bahawa HTML dibentuk dengan betul dan tidak dapat dielakkan.

- Pertimbangkan Pengekodan Alternatif: Rentetan input boleh dikodkan menggunakan entiti melebihi set HTML standard. Semak skim pengekodan lain seperti entiti UTF-8 atau Unicode.

- Semak Sumber Data: Periksa pelayan XML-RPC untuk mengesahkan bahawa ia tidak melarikan diri dua kali dari HTML secara tidak sengaja.

Atas ialah kandungan terperinci Bagaimanakah Saya Boleh Menyahlepaskan Entiti HTML dengan Selamat dalam JavaScript untuk Mencegah Serangan XSS?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Ganti aksara rentetan dalam javascriptMar 11, 2025 am 12:07 AM

Ganti aksara rentetan dalam javascriptMar 11, 2025 am 12:07 AMPenjelasan terperinci mengenai kaedah penggantian rentetan javascript dan Soalan Lazim Artikel ini akan meneroka dua cara untuk menggantikan watak rentetan dalam JavaScript: Kod JavaScript dalaman dan HTML dalaman untuk laman web. Ganti rentetan di dalam kod JavaScript Cara yang paling langsung ialah menggunakan kaedah pengganti (): str = str.replace ("cari", "ganti"); Kaedah ini hanya menggantikan perlawanan pertama. Untuk menggantikan semua perlawanan, gunakan ungkapan biasa dan tambahkan bendera global g: str = str.replace (/fi

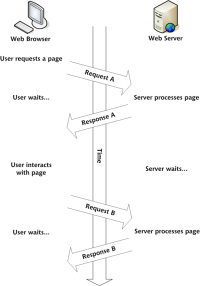

Bina Aplikasi Web Ajax anda sendiriMar 09, 2025 am 12:11 AM

Bina Aplikasi Web Ajax anda sendiriMar 09, 2025 am 12:11 AMJadi di sini anda, bersedia untuk mempelajari semua perkara ini yang dipanggil Ajax. Tetapi, apa sebenarnya? Istilah Ajax merujuk kepada kumpulan teknologi longgar yang digunakan untuk membuat kandungan web yang dinamik dan interaktif. Istilah Ajax, yang asalnya dicipta oleh Jesse J

Bagaimana saya membuat dan menerbitkan perpustakaan JavaScript saya sendiri?Mar 18, 2025 pm 03:12 PM

Bagaimana saya membuat dan menerbitkan perpustakaan JavaScript saya sendiri?Mar 18, 2025 pm 03:12 PMArtikel membincangkan membuat, menerbitkan, dan mengekalkan perpustakaan JavaScript, memberi tumpuan kepada perancangan, pembangunan, ujian, dokumentasi, dan strategi promosi.

Bagaimanakah saya mengoptimumkan kod JavaScript untuk prestasi dalam penyemak imbas?Mar 18, 2025 pm 03:14 PM

Bagaimanakah saya mengoptimumkan kod JavaScript untuk prestasi dalam penyemak imbas?Mar 18, 2025 pm 03:14 PMArtikel ini membincangkan strategi untuk mengoptimumkan prestasi JavaScript dalam pelayar, memberi tumpuan kepada mengurangkan masa pelaksanaan dan meminimumkan kesan pada kelajuan beban halaman.

kesan matriks jQueryMar 10, 2025 am 12:52 AM

kesan matriks jQueryMar 10, 2025 am 12:52 AMBawa kesan filem matriks ke halaman anda! Ini adalah plugin jQuery yang sejuk berdasarkan filem terkenal "The Matrix". Plugin mensimulasikan kesan aksara hijau klasik dalam filem, dan hanya pilih gambar dan plugin akan mengubahnya menjadi gambar gaya matriks yang diisi dengan aksara angka. Datang dan cuba, sangat menarik! Bagaimana ia berfungsi Plugin memuat imej ke kanvas dan membaca nilai piksel dan warna: data = ctx.getimagedata (x, y, settings.grainsize, settings.grainsize) .data Plugin dengan bijak membaca kawasan segi empat tepat gambar dan menggunakan jQuery untuk mengira warna purata setiap kawasan. Kemudian, gunakan

Bagaimanakah saya boleh debug kod javascript dengan berkesan menggunakan alat pemaju pelayar?Mar 18, 2025 pm 03:16 PM

Bagaimanakah saya boleh debug kod javascript dengan berkesan menggunakan alat pemaju pelayar?Mar 18, 2025 pm 03:16 PMArtikel ini membincangkan debugging JavaScript yang berkesan menggunakan alat pemaju pelayar, memberi tumpuan kepada menetapkan titik putus, menggunakan konsol, dan menganalisis prestasi.

Cara Membina Slider JQuery MudahMar 11, 2025 am 12:19 AM

Cara Membina Slider JQuery MudahMar 11, 2025 am 12:19 AMArtikel ini akan membimbing anda untuk membuat karusel gambar mudah menggunakan perpustakaan jQuery. Kami akan menggunakan perpustakaan BXSlider, yang dibina di atas jQuery dan menyediakan banyak pilihan konfigurasi untuk menubuhkan karusel. Pada masa kini, Gambar Carousel telah menjadi ciri yang mesti ada di laman web - satu gambar lebih baik daripada seribu perkataan! Selepas membuat keputusan untuk menggunakan karusel gambar, soalan seterusnya adalah bagaimana untuk menciptanya. Pertama, anda perlu mengumpul gambar-gambar resolusi tinggi yang berkualiti tinggi. Seterusnya, anda perlu membuat karusel gambar menggunakan HTML dan beberapa kod JavaScript. Terdapat banyak perpustakaan di web yang dapat membantu anda membuat karusel dengan cara yang berbeza. Kami akan menggunakan Perpustakaan BXSlider Sumber Terbuka. Perpustakaan BXSlider menyokong reka bentuk responsif, jadi karusel yang dibina dengan perpustakaan ini dapat disesuaikan dengan mana -mana

Cara memuat naik dan memuat turun fail CSV dengan sudutMar 10, 2025 am 01:01 AM

Cara memuat naik dan memuat turun fail CSV dengan sudutMar 10, 2025 am 01:01 AMSet data sangat penting dalam membina model API dan pelbagai proses perniagaan. Inilah sebabnya mengapa mengimport dan mengeksport CSV adalah fungsi yang sering diperlukan. Dalam tutorial ini, anda akan belajar cara memuat turun dan mengimport fail CSV dalam sudut

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

PhpStorm versi Mac

Alat pembangunan bersepadu PHP profesional terkini (2018.2.1).

EditPlus versi Cina retak

Saiz kecil, penyerlahan sintaks, tidak menyokong fungsi gesaan kod

MantisBT

Mantis ialah alat pengesan kecacatan berasaskan web yang mudah digunakan yang direka untuk membantu dalam pengesanan kecacatan produk. Ia memerlukan PHP, MySQL dan pelayan web. Lihat perkhidmatan demo dan pengehosan kami.

Penyesuai Pelayan SAP NetWeaver untuk Eclipse

Integrasikan Eclipse dengan pelayan aplikasi SAP NetWeaver.