Rumah >Peranti teknologi >industri IT >AMD mengumumkan kerentanan keterukan tinggi 'Sinkclose', menjejaskan berjuta-juta pemproses Ryzen dan EPYC

AMD mengumumkan kerentanan keterukan tinggi 'Sinkclose', menjejaskan berjuta-juta pemproses Ryzen dan EPYC

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBasal

- 2024-08-10 22:31:031230semak imbas

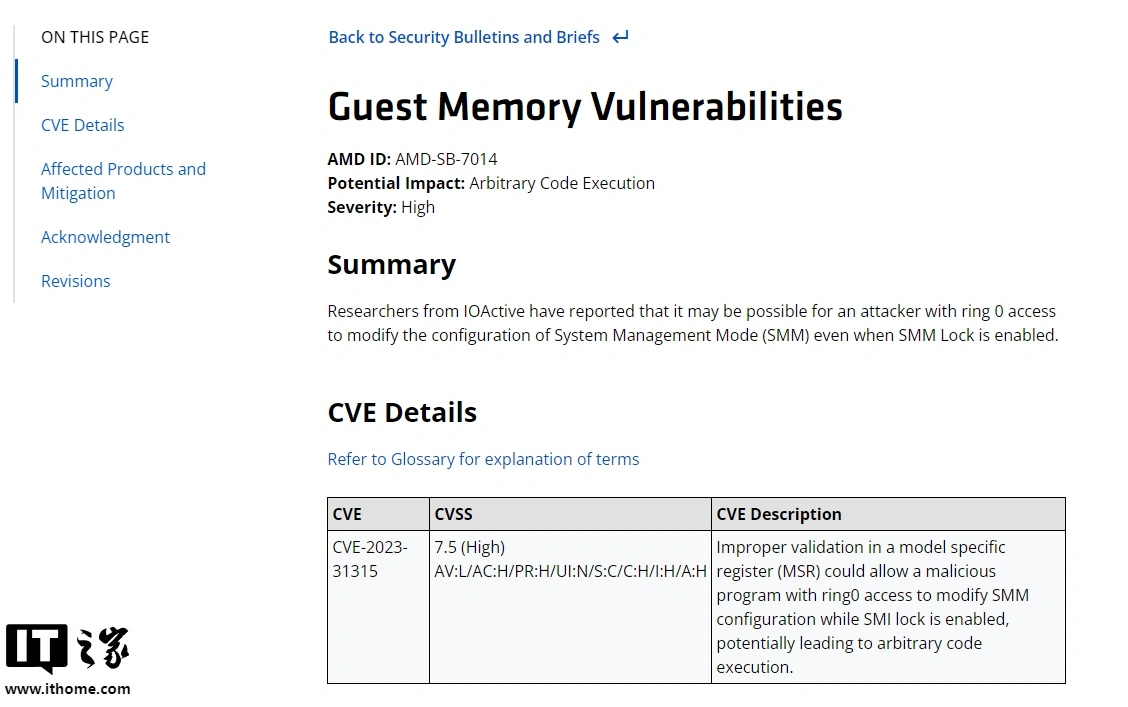

Menurut berita dari laman web ini pada 10 Ogos, AMD secara rasmi mengesahkan bahawa terdapat kelemahan baharu yang dipanggil "Sinkclose" dalam beberapa pemproses EPYC dan Ryzen, dengan kod "CVE-2023-31315", yang mungkin melibatkan berjuta-juta pengguna AMD sekitar dunia.

Jadi, apakah itu Sinkclose? Menurut laporan oleh WIRED, kerentanan itu membenarkan penceroboh menjalankan kod hasad dalam "Mod Pengurusan Sistem (SMM)." Penceroboh dikatakan boleh mengawal sistem masing-masing menggunakan sejenis perisian hasad yang dipanggil bootkit yang tidak dapat dikesan oleh perisian antivirus.

Nota dari tapak ini: Mod Pengurusan Sistem (SMM) ialah mod pengendalian CPU khas yang direka untuk mencapai pengurusan kuasa lanjutan dan fungsi bebas sistem pengendalian Ia boleh memberikan pengendali gangguan pengurusan sistem (SMI) yang sama dalam seni bina tradisional IA-32. Persekitaran pelaksanaan yang sama hanya boleh dimasukkan melalui gangguan pengurusan sistem (SMI) dan hanya boleh keluar dengan melaksanakan arahan RSM.

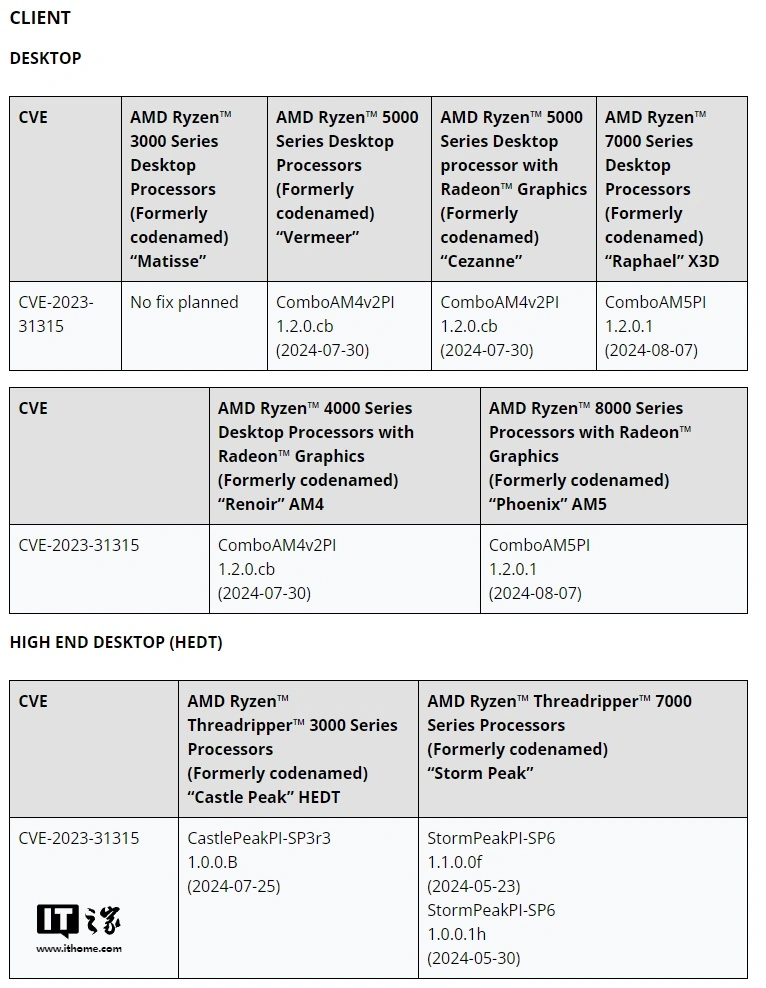

Nasihat keselamatan AMD menunjukkan bahawa CPU termasuk Ryzen 3000 dan EPYC generasi pertama dan lebih baharu terjejas. Dalam hal ini, AMD telah menyediakan versi baharu perisian tegar dan tampalan mikrokod untuk mengurangkan kesan "Sinkclose" pada pelbagai generasi CPU (tetapi tiada rancangan pembaikan untuk pemproses desktop siri Ryzen 3000).

Atas ialah kandungan terperinci AMD mengumumkan kerentanan keterukan tinggi 'Sinkclose', menjejaskan berjuta-juta pemproses Ryzen dan EPYC. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Kenyataan:

Kandungan artikel ini disumbangkan secara sukarela oleh netizen, dan hak cipta adalah milik pengarang asal. Laman web ini tidak memikul tanggungjawab undang-undang yang sepadan. Jika anda menemui sebarang kandungan yang disyaki plagiarisme atau pelanggaran, sila hubungi admin@php.cn

Artikel sebelumnya:Perubahan suhu global pada bulan Julai! Adakah rekod suhu tinggi 13 bulan telah tamat?Artikel seterusnya:Perubahan suhu global pada bulan Julai! Adakah rekod suhu tinggi 13 bulan telah tamat?

Artikel berkaitan

Lihat lagi- Meng Wanzhou bercakap tentang memegang jawatan sebagai pengerusi bergilir: Huawei ialah kepimpinan kolektif, bukan penggantian individu

- Pengeluaran hidrogen dan aliran pembangunan pemisah di bawah perlumbaan senjata tenaga hidrogen global

- Penyelidikan Counterpoint: 2022 ialah tahun penting bagi ekosistem eSIM global, dengan lebih daripada 260 pengendali menyokong eSIM

- Google disaman oleh penerbit di UK untuk £3.4 bilion

- Membuat telefon bimbit seperti membuat kereta: Meizu telah berubah! Akhirnya berlepas?