PHP 웹 애플리케이션의 일반적인 보안 취약점

- DDD원래의

- 2023-10-23 11:07:421462검색

PHP는 동적 웹 애플리케이션 개발에 사용되는 널리 사용되는 서버 측 스크립팅 언어입니다. 그러나 다른 소프트웨어와 마찬가지로 PHP 웹 애플리케이션도 보안 공격을 받을 수 있습니다.

이 기사에서는 PHP 웹 애플리케이션의 가장 일반적인 보안 취약점과 이를 방지하는 방법에 대해 설명합니다.

1. SQL 인젝션

SQL 인젝션은 공격자가 웹 애플리케이션에 악성 SQL 코드를 주입할 수 있는 공격입니다. 이는 데이터에 대한 무단 액세스를 얻거나 데이터를 수정하거나 삭제하는 데 사용될 수 있습니다.

SQL 주입을 방지하는 방법

- 준비된 문을 사용하여 사용자 입력을 쿼리에 바인딩합니다.

- 사용자 입력을 쿼리에 사용하기 전에 이스케이프하세요.

- 화이트리스트 방법을 사용하여 사용자 입력을 확인하세요.

2. XSS(Cross-Site Scripting)

XSS는 공격자가 웹 애플리케이션에 악성 JavaScript 코드를 삽입할 수 있도록 하는 공격입니다. 이는 사용자 쿠키를 훔치거나, 사용자 세션을 하이재킹하거나, 심지어 사용자를 악성 웹사이트로 리디렉션하는 데 사용될 수 있습니다.

XSS를 방지하는 방법

- 모든 사용자 출력을 브라우저에 표시하기 전에 인코딩하세요.

- 콘텐츠 보안 정책(CSP)을 사용하여 페이지에서 실행할 수 있는 스크립트 유형을 제한하세요.

- 웹 애플리케이션 방화벽(WAF)을 사용하여 악의적인 요청을 차단하세요.

3. 사이트 간 요청 위조(CSRF)

CSRF는 공격자가 사용자를 속여 웹 애플리케이션에 악의적인 요청을 제출하도록 하는 공격입니다. 이는 사용자의 비밀번호를 변경하거나, 돈을 이체하거나, 심지어 데이터를 삭제하는 데에도 사용될 수 있습니다.

CSRF를 방지하는 방법

- 동기화 토큰 모드(CSRF 토큰)를 사용하여 무단 요청을 방지하세요.

- 쿠키의 SameSite 속성을 Lax 또는 Strict로 설정하세요.

- 웹 애플리케이션 방화벽(WAF)을 사용하여 악의적인 요청을 차단하세요.

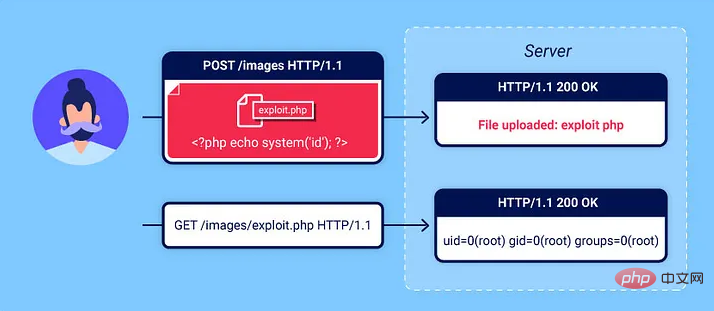

4. 파일 업로드 취약점

파일 업로드 취약점으로 인해 공격자는 웹 서버에 악성 파일을 업로드할 수 있습니다. 그런 다음 이러한 파일을 사용하여 서버에서 임의의 코드를 실행하거나 데이터에 대한 무단 액세스를 얻을 수 있습니다.

파일 업로드 취약점을 방지하는 방법

- 업로드하기 전에 파일 형식을 확인하세요.

- 특정 파일 형식만 업로드하도록 허용하려면 화이트리스트 방법을 사용하세요.

- 업로드된 파일에서 악성 코드를 검사하세요.

5. 원격 코드 실행(RCE)

RCE는 공격자가 웹 서버에서 임의의 코드를 실행할 수 있게 하는 취약점입니다. 이는 웹 애플리케이션의 취약점을 악용하거나 서버에 악성 파일을 업로드함으로써 수행될 수 있습니다.

RCE를 방지하는 방법

- 웹 애플리케이션과 모든 종속성을 최신 상태로 유지하세요.

- 웹 애플리케이션 방화벽(WAF)을 사용하여 악의적인 요청을 차단하세요.

- eval() 및 system()과 같이 코드를 실행하는 데 사용할 수 있는 PHP 함수를 비활성화합니다.

6. 안전하지 않은 비밀번호 저장

안전하지 않은 비밀번호 저장으로 인해 공격자가 사용자 비밀번호를 알아낼 수 있습니다. 이는 비밀번호를 일반 텍스트로 저장하거나 약한 해싱 알고리즘을 사용하여 수행할 수 있습니다.

비밀번호를 안전하게 저장하는 방법

- bcrypt 또는 Argon2와 같은 강력한 해싱 알고리즘을 사용하세요.

- 암호를 해싱하기 전에 소금을 뿌리세요.

- 별도의 데이터베이스 테이블에 비밀번호를 저장하세요.

7. 세션 하이재킹

세션 하이재킹은 공격자가 사용자의 세션 쿠키를 훔칠 수 있는 공격입니다. 이는 사용자를 가장하고 해당 계정에 액세스하는 데 사용될 수 있습니다.

세션 하이재킹을 방지하는 방법

- 보안 세션 쿠키를 사용하세요.

- 세션 쿠키에 HttpOnly 플래그를 설정하세요.

- 웹 애플리케이션 방화벽(WAF)을 사용하여 악의적인 요청을 차단하세요.

결론

보안은 모든 웹 애플리케이션 개발자에게 중요한 고려 사항입니다. PHP 웹 애플리케이션의 일반적인 보안 취약점을 이해하면 이러한 취약점이 악용되는 것을 방지하기 위한 조치를 취할 수 있습니다.

위 내용은 PHP 웹 애플리케이션의 일반적인 보안 취약점의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!