1. tcpdump

1. 기능

tcpdump 명령은 지정된 네트워크 인터페이스를 통과하는 패킷 헤더를 나열할 수 있으며 네트워크를 통해 전송될 수 있습니다 데이터 패킷의 "헤더"를 완전히 가로채서 분석합니다. 네트워크 계층, 프로토콜, 호스트, 네트워크 또는 포트에 대한 필터링을 지원하고 유용한 정보를 추출하는 데 도움이 되는 and, or, not와 같은 논리문을 제공합니다.

네트워크 인터페이스를 무차별 모드로 설정해야 하기 때문에 일반 사용자는 정상적으로 실행할 수 없으나 루트 권한을 가진 사용자는 직접 실행하여 네트워크상의 정보를 얻을 수 있습니다

기타 패킷 캡처 도구

wireshark에는 tcpdump로 캡처한 패킷을 분석할 수 있는 그래픽 버전과 명령줄 버전이 모두 있습니다. 주요 기능은 데이터 패킷을 분석하는 것입니다.

ngrep은 캡처된 패킷 데이터를 텍스트 형식으로 직접 표시합니다. 이는 텍스트가 포함된 패킷 데이터(예: HTTP, MySQL)의 [캡처] 분석에 적합합니다

2. 명령 옵션

tcpdump [옵션] [프로토콜] [데이터 흐름 방향] [범위]

-a 네트워크 주소와 브로드캐스트 주소를 이름으로 변환

-A 모든 패킷을 ASCII 형식으로 인쇄하고 헤더를 최소화합니다. 링크 계층

-b ip/arp/rarp/ipx를 포함하여 데이터 링크 계층에서 선택한 프로토콜은 모두 이 계층에 있습니다.

-c 데이터 패킷을 수신할 횟수를 지정합니다. 지정된 데이터 패킷 수에 도달한 후 Exit tcpdump를 수신합니다

-d는 일치하는 정보 패킷의 코드를 사람들이 이해할 수 있는 어셈블리 형식으로 출력합니다

-dd 일치하는 정보 패킷의 코드를 C 언어 프로그램 세그먼트 형식으로 출력

-ddd 일치하는 정보 패킷의 코드를 십진수 형식으로 출력

-D 가능한 모든 네트워크를 인쇄합니다. 시스템 인터페이스에서 모니터링됨

-e는 데이터 링크 레이어의 헤더 정보를 출력 라인에 인쇄합니다.

-f는 외부 인터넷 주소를 숫자 형식으로 인쇄합니다. 즉, 호스트를 표시하지 않습니다. name

-F from 지정된 파일에서 표현식을 읽고 다른 표현식은 무시합니다

-i 수신 네트워크 인터페이스 지정

-l 표준 출력을 버퍼링된 형식으로 만들고 데이터를 파일로 내보냅니다.

-L 열 네트워크 인터페이스의 알려진 데이터 링크를 출력합니다.

-n 네트워크 주소를 이름으로 변환하지 않습니다.

-N 호스트 이름의 도메인 이름 부분을 출력하지 않습니다. 예 www.baidu.com은 www

만 출력합니다. -nn은 포트 이름을 변환하지 않습니다.

-P는 네트워크 인터페이스를 무차별 모드로 설정하지 않습니다.

-q 빠른 출력, 즉 출력이 적습니다. 프로토콜 정보

-r 지정된 파일에서 데이터 읽기, 일반적으로 -w 저장된 파일

-w 캡처된 정보를 화면에 분석하고 인쇄하지 않고 파일에 저장

-s 각각에서 읽기 기본 68바이트 대신 snaplen 바이트 시작 부분에 그룹화

-S 상대 값이 아닌 절대 값으로 tcp 시퀀스 번호를 출력

-T 모니터링된 패킷을 지정된 유형의 메시지로 직접 구문 분석합니다. 유형에는 rpc(원격 프로시저 호출) 및 snmp(간단한 네트워크 관리 프로토콜)가 포함됩니다.

-t는 출력의 각 줄에 타임스탬프를 인쇄하지 않습니다.

-tt는 형식이 지정되지 않은 타임스탬프를 출력합니다.

-ttt 출력 이 라인과 이전 라인의 시간 차이

-tttt 각 라인의 데이터 처리 기본 형식으로 타임스탬프를 출력합니다.

-u 디코딩되지 않은 NFS 핸들을 출력

-v는 약간 더 자세한 정보를 출력합니다. , 예를 들어 ip 패키지에는 ttl 및 서비스 유형 정보가 포함될 수 있습니다

-vv 신뢰할 수 있는 메시지 정보를 출력합니다.

3. tcpdump 표현식

데이터 유형에 대한 키워드

host, port, net 포함:

host 192.168.100.1은 호스트, net 192.168.100을 나타냅니다. .0은 네트워크 세그먼트, 포트 80은 포트 번호가 80임을 나타냅니다. 여기서 데이터 유형이 지정되지 않은 경우 기본값은 호스트

牛逼啊!接私活必备的 N 个开源项目!赶快收藏

데이터 전송 방향에 대한 키워드

포함 src, dst, dst 또는 src, dst 및 src, 이러한 키워드는 전송 방향을 나타냅니다. 예를 들어 src 192.168.100.1은 데이터 패킷의 소스 주소가 192.168.100.1임을 나타냅니다. dst net 192.168.100.0은 대상 네트워크 주소가 192.168.100.0임을 나타냅니다. 기본값은 호스트에 대한 src 및 dst를 모니터링하는 것입니다. 즉, 기본값은 로컬 및 대상 호스트의 모든 데이터를 모니터링하는 것입니다

프로토콜 키워드

ip 및 arp,rarp,udp를 포함

其他关键字

运算类型:or、and、not、!

辅助功能型:gateway、less、broadcast、greater

4、tcpdump 捕获方式

tcpdump [协议类型] [源或目标] [主机名称或 IP] [or/and/not/! 条件组合] [源或目标] [主机名或 IP] [or/and/not/! 条件组合] [端口] [端口号] …… [or/and/not/! 条件组合] [条件]

> tcpdump ip dst 192.168.10.1 and src 192.168.10.10 and port 80 and host !www.baidu.com

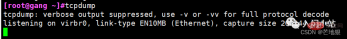

tcpdump

默认监听在第一块网卡,监听所有经过此网卡的数据包

> tcpdump -i ens33

监听指定网卡 ens33 的所有传输数据包

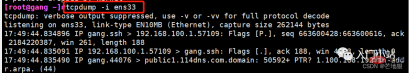

> tcpdump -i ens33 host 192.168.100.10

捕获主机 192.168.100.10 经过网卡 ens33 的所有数据包(也可以是主机名,但要求可以解析出 IP 地址)

第一列:报文的时间

第二列:网络协议 IP

第三列:发送方的 ip 地址、端口号、域名,上图显示的是本机的域名,可通过 / etc/hosts 查看本机域名

第四列:箭头 >, 表示数据流向

第五列:接收方的 ip 地址、端口号、域名,

第六列:冒号

第七列:数据包内容,报文头的摘要信息,有 ttl、报文类型、标识值、序列、包的大小等信息

> tcpdump host 192.168.130.151 and 192.168.130.152or192.168.130.153192.168.130.152or192.168.130.153

捕获主机 192.168.56.209 和主机 192.168.56.210 或 192.168.56.211 的所有通信数据包

> tcpdump ip host node9 and not www.baidu.com

捕获主机 node9 与其他主机之间(不包括 www.baidu.com)通信的 ip 数据包

> tcpdump ip host node9 and ! www.baidu.com

捕获 node9 与其他所有主机的通信数据包(不包括 www.baidu.com)

> tcpdump -i ens33 src node10

捕获源主机 node10 发送的所有的经过 ens33 网卡的所有数据包

> tcpdump -i ens33 dst host www.baidu.com

捕获所有发送到主机 www.baidu.com 的数据包

监听主机 192.168.56.1 和 192.168.56.210 之间 ip 协议的 80 端口的且排除 www.baidu.com 通信的所有数据包:

> tcpdump ip dst 192.168.56.1 and src 192.168.56.210 and port 80 and host ! baidu.com

也可以写成 tcpdump ip dst 192.168.56.1 and src 192.168.56.210 and port 80 and host not www.baidu.com,即 not 和!都是相同的取反的意思

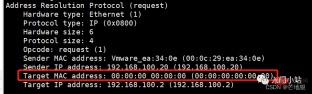

> tcpdump arp

监控指定主机的通信数据包与 1.9.1 方式相同

> tcpdump tcp port 22 and host 192.168.56.210

捕获主机 192.168.56.210 接收和发出的 tcp 协议的 ssh 的数据包

tcpdump udp port 53

监听本机 udp 的 53 端口的数据包,udp 是 dns 协议的端口,这也是一个 dns 域名解析的完整过程

5、常用的过滤条件

tcpdump 可以支持逻辑运算符

and: 与运算,所有的条件都需要满足,可用 “and”和 “&&” 表示

or:或运行,只要有一个条件满足就可以,可用 “or” 和“|”表示

not:取反,即取反条件,可以用 “not” 和“!”表示

> tcpdump icmp and src 192.168.100.10 -i ens33 -n

过滤 icmp 报文并且源 IP 是 192.168.100.10

多条件格式

在使用多个过滤条件进行组合时,有可能需要用到括号,而括号在 shell 中是特殊符号,又需要使用引号将其包含。用括号的主要作用是逻辑运算符之间存在优先级,!>and > or, 为例条件能够精确所以需要对一些必要的组合括号括起来,而括号的意思相当于加减运算一样,括起来的内容作为一个整体进行逻辑运算。

过滤源地址是 192.168.100.1 并且目的地址是 192.168.20.20 的数据包或者 ARP 协议的包。另外,搜索公众号Linux就该这样学后台回复“Linux”,获取一份惊喜礼包。

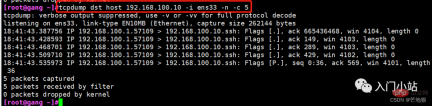

> tcpdump **src** host 192.168.10.10 -i ens33 -n -c 5

过滤源 IP 地址是 192.168.10.10 的包

> tcpdump **dst** host 192.168.10.10 -i ens33 -n -c 5

过滤目的 IP 地址是 192.168.10.10 的包

基于端口进行过滤

> tcpdump port 22 -i ens33 -n -c 5 > 过滤端口号为 22 即 ssh 协议的

> tcpdump portrange 22-433 -i ens33 -n -c 8

过滤端口号 22-433 内的数据包

二、wireshark

1、什么是 wireshark

Wireshark 是一个网络封包分析软件。网络封包分析软件的功能是捕获网络数据包,并尽可能显示出最为详细的网络封包资料。Wireshark 使用 WinPCAP 作为接口,直接与网卡进行数据报文交换

2、安装 wireshark

Linux 中有两个版本的 wireshark,一个是 wireshark,这个版本是无图形化界面,基本命令是”tshark“。

一个是 wireshark-gnome(界面版本),这个版本只能安装在支持 GUI 功能的 Linux 的版本中。

> yum -y install wireshark // 安装无图形化版本 > yum -y install wireshark-gnome // 安装图形化版本

注:这里的通过 yum 进行安装,需要提前做好 epel 源(即红帽操作系统额外拓展包),装上了 EPEL 之后,就相当于添加了一个第三方源。官方的 rpm repository 提供的 rpm 包也不够丰富,很多时候需要自己编译那太辛苦了,而 EPEL 可以解决官方 yum 源数据包不够丰富的情况。

安装epel源

> yum -y install epel-release

3、tshark 命令

tshark 是 wireshark 的命令行工具

tshark 选项 参数

-i:指定捕获的网卡接口,不设置默认第一个非环回口接口

-D:显示所有可用的网络接口列表

-f:指定条件表达式,与 tcpdump 相同

-s:设置每个抓包的大小,默认 65535,多于这个大小的数据将不会不会被截取。

-c:捕获指定数量的数据包后退出

-w:后接文件名,将抓包的结果输出到. pcap 文件中,可以借助其他网络分析工具进行分 析,也可以使用重定向 > 把解码后的输出结果以 txt 的格式输出。

-p:设置网络接口以非混合模式工作,即只关心和本机有关的流量

-r:后接文件路径,用于分析保持好的网络包文件,比如 tcpdump 的输出文件

-n:禁止所有地址名字解析,即禁止域名解析, 默认是允许所有

-N:指定对某一层的地址名字解析,如果 - n 和 - N 同时存在,则 - n 将被忽略,如果两者都不写,则会默认打开所有地址名字解析

m:代表数据链路层

n:代表网络层

t:代表传输层

-V:设置将解码结果的细节输出,否则解码结果仅显示一个 packet 一行的 summary

-t:设置结果的时间格式

ad:表示带日期的绝对时间

a:表示不带日期的绝对时间

r:表示从第一个包到现在的相对时间

d:表示两个相邻包之间的增量时间tshark -f "icmp" -i ens33 -V -c 1

过滤 icmp 报文,并展开详细信息。另外,搜索公众号编程技术圈后台回复“1024”,获取一份惊喜礼包。

tshark -f "arp" -i ens33

过滤 arp 报文

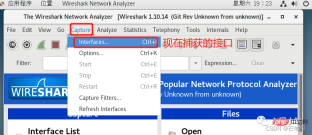

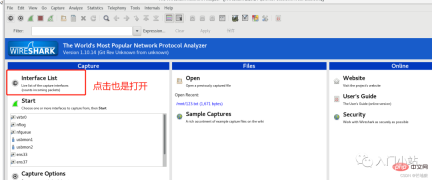

4. 그래픽 인터페이스

3.

Tcpdump는 메시지 정보를 Wireshark보다 덜 자세하게 구문 분석하므로 Tcpdump는 데이터를 캡처하여 출력한 다음 Wireshark를 통해 분석합니다. 출력 파일 형식은 .pcap 또는 기타입니다.

가상 머신에서 Wireshark를 통해 읽기

ip.addr == [ip 주소 번호]를 사용하여 관련 없는 IP를 필터링하세요

그래픽 읽기

wireshark를 직접 사용 보기

요약

tcpdump와 Wireshark는 패킷 캡처 기능 측면에서 유사합니다. 둘의 명령줄 옵션도 동일하지만, 동시에 tcpdump는 현재 많은 Linux 시스템에서 패킷 분석에 그다지 능숙하지 않습니다. tcpdump가 내장되어 있으므로 tcpdump를 통해 데이터 패킷을 캡처하여 사용자 정의 파일(.pcap)에 저장한 다음 파일을 추출하고 Wireshark를 사용하여 분석하고 문제를 해결할 수 있습니다

위 내용은 Linux 네트워크 패킷 캡처 분석 도구의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

Linux 작업 : 유지 보수 모드 사용Apr 19, 2025 am 12:08 AM

Linux 작업 : 유지 보수 모드 사용Apr 19, 2025 am 12:08 AMLinux 유지 관리 모드는 Grub 메뉴를 통해 입력 할 수 있습니다. 특정 단계는 다음과 같습니다. 1) Grub 메뉴에서 커널을 선택하고 'e'를 눌러 편집, 2) 'Linux'라인 끝에 '단일'또는 '1'추가, 3) Ctrl X를 눌러 시작합니다. 유지 보수 모드는 시스템 수리, 비밀번호 재설정 및 시스템 업그레이드와 같은 작업을위한 안전한 환경을 제공합니다.

Linux : 복구 모드에 들어가는 방법 (및 유지 보수)Apr 18, 2025 am 12:05 AM

Linux : 복구 모드에 들어가는 방법 (및 유지 보수)Apr 18, 2025 am 12:05 AMLinux 복구 모드를 입력하는 단계는 다음과 같습니다. 1. 시스템을 다시 시작하고 특정 키를 눌러 Grub 메뉴를 입력하십시오. 2. (복구 계)로 옵션을 선택하십시오. 3. FSCK 또는 루트와 같은 복구 모드 메뉴에서 작업을 선택하십시오. 복구 모드를 사용하면 단일 사용자 모드에서 시스템을 시작하고 파일 시스템 검사 및 수리를 수행하고 구성 파일 편집 및 기타 작업을 수행하여 시스템 문제를 해결할 수 있습니다.

Linux의 필수 구성 요소 : 초보자를위한 설명Apr 17, 2025 am 12:08 AM

Linux의 필수 구성 요소 : 초보자를위한 설명Apr 17, 2025 am 12:08 AMLinux의 핵심 구성 요소에는 커널, 파일 시스템, 쉘 및 공통 도구가 포함됩니다. 1. 커널은 하드웨어 리소스를 관리하고 기본 서비스를 제공합니다. 2. 파일 시스템은 데이터를 구성하고 저장합니다. 3. Shell은 사용자가 시스템과 상호 작용할 수있는 인터페이스입니다. 4. 일반적인 도구는 일상적인 작업을 완료하는 데 도움이됩니다.

Linux : 기본 구조를 살펴 봅니다Apr 16, 2025 am 12:01 AM

Linux : 기본 구조를 살펴 봅니다Apr 16, 2025 am 12:01 AMLinux의 기본 구조에는 커널, 파일 시스템 및 쉘이 포함됩니다. 1) 커널 관리 하드웨어 리소스 및 UNAME-R을 사용하여 버전을보십시오. 2) Ext4 파일 시스템은 큰 파일과 로그를 지원하며 mkfs.ext4를 사용하여 생성됩니다. 3) Shell은 Bash와 같은 명령 줄 상호 작용을 제공하고 LS-L을 사용하는 파일을 나열합니다.

Linux 운영 : 시스템 관리 및 유지 보수Apr 15, 2025 am 12:10 AM

Linux 운영 : 시스템 관리 및 유지 보수Apr 15, 2025 am 12:10 AMLinux 시스템 관리 및 유지 보수의 주요 단계에는 다음이 포함됩니다. 1) 파일 시스템 구조 및 사용자 관리와 같은 기본 지식을 마스터합니다. 2) 시스템 모니터링 및 리소스 관리를 수행하고 Top, HTOP 및 기타 도구를 사용하십시오. 3) 시스템 로그를 사용하여 문제를 해결하고 JournalCTL 및 기타 도구를 사용하십시오. 4) 자동 스크립트 및 작업 스케줄링을 작성하고 CRON 도구를 사용하십시오. 5) 보안 관리 및 보호 구현, iptables를 통해 방화벽을 구성합니다. 6) 성능 최적화 및 모범 사례를 수행하고 커널 매개 변수를 조정하며 좋은 습관을 개발하십시오.

Linux의 유지 관리 모드 이해 : 필수 요소Apr 14, 2025 am 12:04 AM

Linux의 유지 관리 모드 이해 : 필수 요소Apr 14, 2025 am 12:04 AM시작시 init =/bin/bash 또는 단일 매개 변수를 추가하여 Linux 유지 관리 모드가 입력됩니다. 1. 유지 보수 모드를 입력하십시오 : 그루브 메뉴를 편집하고 시작 매개 변수를 추가하십시오. 2. 파일 시스템을 다시 마운트하여 읽고 쓰기 모드 : MOUNT-OREMOUNT, RW/. 3. 파일 시스템 수리 : FSCK/DEV/SDA1과 같은 FSCK 명령을 사용하십시오. 4. 데이터 손실을 피하기 위해 데이터를 백업하고주의해서 작동합니다.

Debian이 Hadoop 데이터 처리 속도를 향상시키는 방법Apr 13, 2025 am 11:54 AM

Debian이 Hadoop 데이터 처리 속도를 향상시키는 방법Apr 13, 2025 am 11:54 AM이 기사에서는 데비안 시스템에서 Hadoop 데이터 처리 효율성을 향상시키는 방법에 대해 설명합니다. 최적화 전략에는 하드웨어 업그레이드, 운영 체제 매개 변수 조정, Hadoop 구성 수정 및 효율적인 알고리즘 및 도구 사용이 포함됩니다. 1. 하드웨어 리소스 강화는 모든 노드에 일관된 하드웨어 구성, 특히 CPU, 메모리 및 네트워크 장비 성능에주의를 기울일 수 있도록합니다. 전반적인 처리 속도를 향상시키기 위해서는 고성능 하드웨어 구성 요소를 선택하는 것이 필수적입니다. 2. 운영 체제 조정 파일 설명 자 및 네트워크 연결 : /etc/security/limits.conf 파일을 수정하여 파일 설명자의 상한을 늘리고 동시에 시스템에 의해 열 수 있습니다. JVM 매개 변수 조정 : Hadoop-env.sh 파일에서 조정

데비안 syslog를 배우는 방법Apr 13, 2025 am 11:51 AM

데비안 syslog를 배우는 방법Apr 13, 2025 am 11:51 AM이 안내서는 데비안 시스템에서 syslog를 사용하는 방법을 배우도록 안내합니다. Syslog는 로깅 시스템 및 응용 프로그램 로그 메시지를위한 Linux 시스템의 핵심 서비스입니다. 관리자가 시스템 활동을 모니터링하고 분석하여 문제를 신속하게 식별하고 해결하는 데 도움이됩니다. 1. syslog에 대한 기본 지식 syslog의 핵심 기능에는 다음이 포함됩니다. 로그 메시지 중앙 수집 및 관리; 다중 로그 출력 형식 및 대상 위치 (예 : 파일 또는 네트워크) 지원; 실시간 로그보기 및 필터링 기능 제공. 2. Syslog 설치 및 구성 (RSYSLOG 사용) Debian 시스템은 기본적으로 RSYSLOG를 사용합니다. 다음 명령으로 설치할 수 있습니다 : sudoaptupdatesud

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

ZendStudio 13.5.1 맥

강력한 PHP 통합 개발 환경

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

mPDF

mPDF는 UTF-8로 인코딩된 HTML에서 PDF 파일을 생성할 수 있는 PHP 라이브러리입니다. 원저자인 Ian Back은 자신의 웹 사이트에서 "즉시" PDF 파일을 출력하고 다양한 언어를 처리하기 위해 mPDF를 작성했습니다. HTML2FPDF와 같은 원본 스크립트보다 유니코드 글꼴을 사용할 때 속도가 느리고 더 큰 파일을 생성하지만 CSS 스타일 등을 지원하고 많은 개선 사항이 있습니다. RTL(아랍어, 히브리어), CJK(중국어, 일본어, 한국어)를 포함한 거의 모든 언어를 지원합니다. 중첩된 블록 수준 요소(예: P, DIV)를 지원합니다.

에디트플러스 중국어 크랙 버전

작은 크기, 구문 강조, 코드 프롬프트 기능을 지원하지 않음

드림위버 CS6

시각적 웹 개발 도구