SSL의 nginx 양방향 확인을 구성하는 방법

- 王林앞으로

- 2023-05-15 11:58:052447검색

1. nginx를 간단히 설치합니다

2. openssl을 사용하여 인증서 센터를 구현합니다.

openssl을 사용하여 개인 인증서 센터를 설정하므로 인증서 센터의 인증서에 다음 필드가 있는지 확인해야 합니다. , 서버 인증서 및 클라이언트 인증서 모두 동일

국가 이름

시/도 이름

지역 이름

조직 이름

조직 단위 이름

인증서 센터 구성 파일 편집

vim /etc/pki/tls/openssl.cnf

[ ca_default ]

dir = /etc /pki/ca

certs = $dir/certs # 발급된 인증서가 보관되는 곳

crl_dir = $dir/crl # 발급된 crl이 보관되는 곳

database = $dir/index.txt # 데이터베이스 인덱스 파일.

#unique_subject = no # 'no'로 설정하면

# s.

인증서 생성이 허용됩니다. = $dir/cacert.pem # ca 인증서

serial = $ dir/serial = $dir/crl .pem # 현재 crl

private_key = $dir/private /cakey.pem# 개인 키

randfile = $dir/private/.rand # 개인용 난수 파일

[ req_distinguished_name ]

countryname = 국가 이름(2자리 코드 )

countryname_min OStateorProvincename = 주 또는 지방 이름(전체 이름)

StateorProvincename_Default = FJ

LocalityName = LOCALITY NAME(EG, 도시)

기본값 = fz

0.organizationName = 조직 이름(EG, 회사)

0 .organizationName_Default = zdz

organizationalunitName = 조직 단위 이름(예: 섹션)

organizationalunitname_default = zdz

인증서 개인 키 생성

cd /etc/pki/ca/private

(umask 077;openssl genrsa -out cakey.pem 2048)

cd / etc/pki/ca/

openssl req -new -x509 -key private/cakey.pem -out cacert.pem -days=3655

3 서버 인증서 생성

cd /usr/local/nginx/ssl(umask 077;openssl genrsa -out nginx.key 1024)

openssl req -new -key nginx.key -out nginx.csropenssl ca -in nginx.csr -out nginx.crt -days=3650

4. 클라이언트 브라우저 인증서 만들기

openssl req -new -key client.key -out 클라이언트. csropenssl ca -in client.csr -out client.crt -days=3650

텍스트 형식 인증서를 브라우저로 가져올 수 있는 인증서로 변환openssl pkcs12 -export -clcerts -in client.crt -inkey 클라이언트. 키아웃 client.p12

5. nginx 서버 확인 구성

vim /usr/local/nginx/conf/nginx.conf

ssl on;

ssl_certificate /usr/local/nginx/ssl/nginx.crt;

ssl_certificate_key /usr/local/nginx /ssl/nginx.key;

ssl_client_certificate /usr/local/nginx/ssl/cacert.pem;

ssl_session_timeout 5m;

#ssl_verify_client on; 인증서가 없는 클라이언트가 액세스할 수 있도록 일시적으로 비활성화합니다.

ssl_protocols sslv2 sslv3 tlsv1;

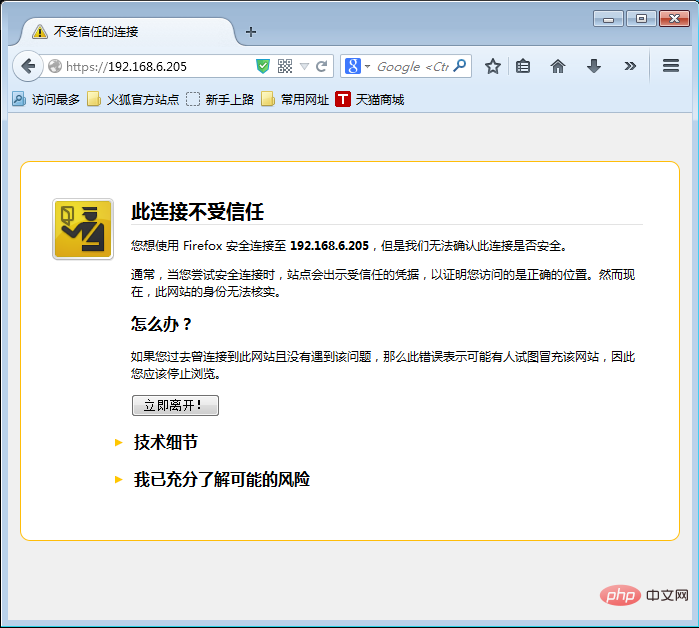

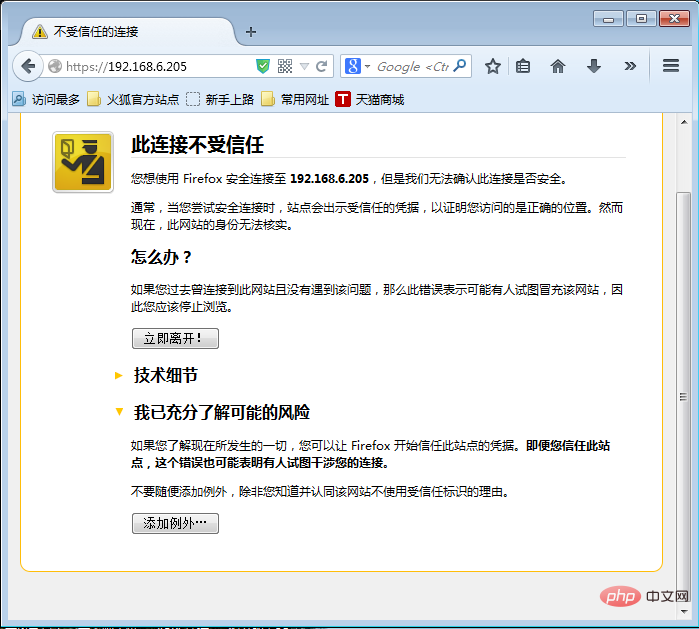

"가능한 위험을 완전히 알고 있습니다"를 클릭하세요

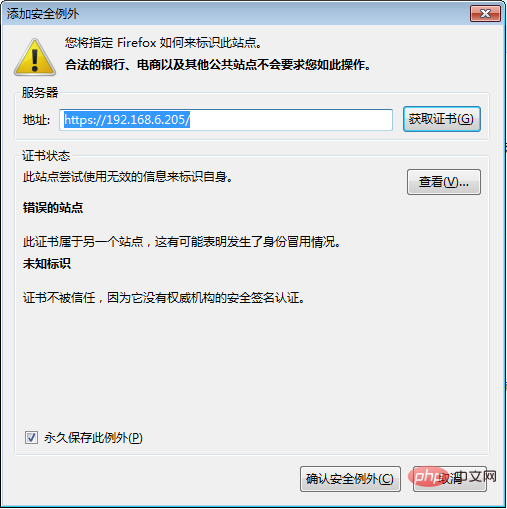

"예외 추가"를 클릭하세요

"보안 예외 확인"을 클릭하세요

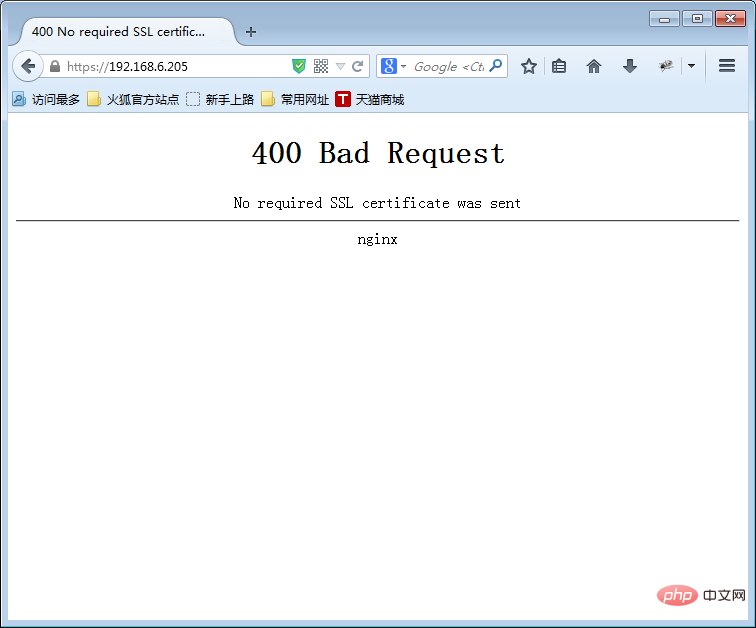

6. nginx 구성은 ssl_verify_client를 활성화합니다.

클라이언트 브라우저에 인증서가 설치되지 않은 경우 액세스

클라이언트 브라우저에서 인증서 가져오기

Linux 서버에서 생성된 클라이언트 인증서를 Windows로 다운로드

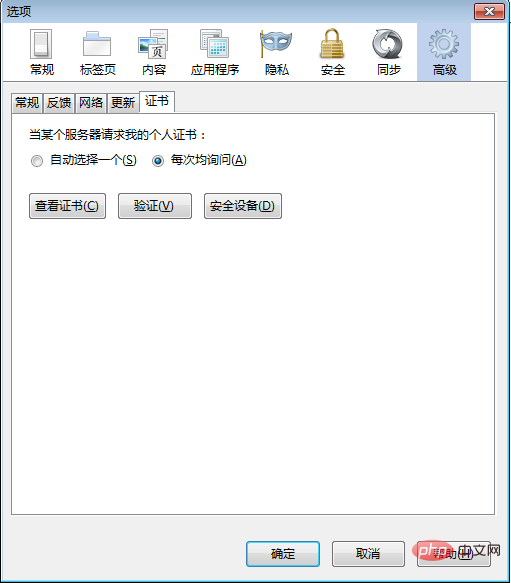

고급 열기 Firefox 탭

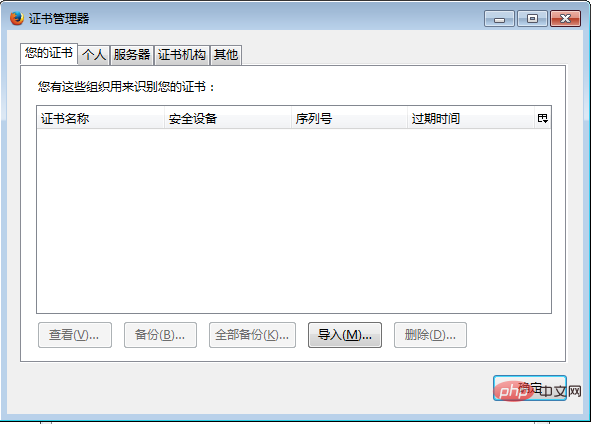

인증서 관리자에서 인증서 가져오기를 클릭하세요.

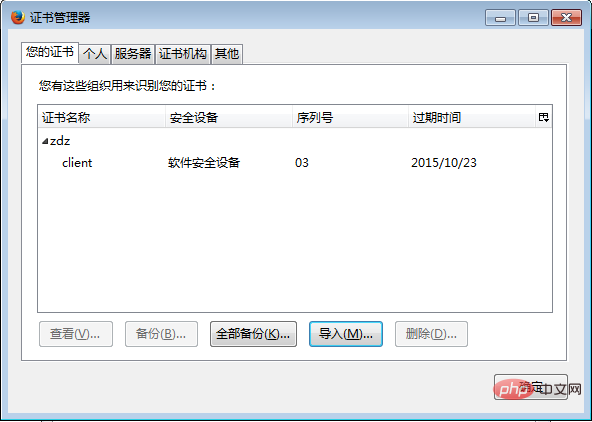

인증서를 선택하고 가져오기

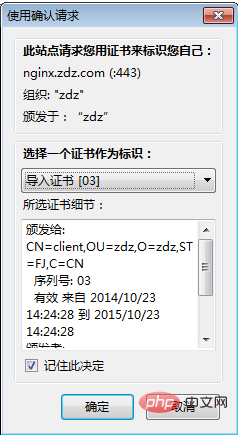

웹페이지를 다시 새로고침하면 "사용 확인" 팝업이 뜨고 확인을 클릭하면 완료됩니다. 양방향 인증

위 내용은 SSL의 nginx 양방향 확인을 구성하는 방법의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!