최고의 개인 정보 보호 기능을 갖춘 5가지 브라우저

- 王林앞으로

- 2020-01-07 17:05:2919952검색

브라우저가 모든 종류의 기기에 가장 많이 설치되고 사용된다는 점에는 의심의 여지가 없지만 모든 브라우저가 브라우저의 비밀을 유지하는 데 도움이 될 수는 없습니다. 따라서 익명성을 중요하게 생각하는 학생들에게는 다크 웹 브라우저가 확실히 관심의 초점입니다.

일반 브라우저에는 쿠키, 개인화 광고, 검색 기록 추적 등의 기능이 있습니다. 이 경우 개인 정보 보호는 보장될 수 없으며 모든 사람이 자신의 온라인 정보를 제3자에게 공개할 의향이 없으며 이는 또한 콘텐츠 보기의 중요성을 강조합니다. 다크 웹 브라우저의.

다크웹에 대하여

간단히 말하면 웹사이트, 블로그, 동영상, 사진, 애플리케이션 등 일반 브라우저로 직접 볼 수 있는 콘텐츠는 전체 인터넷의 4%에 불과하며, 나머지 96%는 다크웹에 있습니다. 다크 웹에 대한 접근은 사용자에게 익명성과 개인 정보 보호를 제공할 수 있지만, 이러한 행위는 규제 기관에도 큰 문제를 야기합니다. 그러나 Tor 브라우저를 사용하여 다크 웹에 액세스하는 것은 합법적이라는 점은 언급할 가치가 있습니다.

어떤 이유로든 이 글에서는 다크 웹에 대해 너무 많이 논의하지 않을 것입니다. 따라서 이 기사에서 우리의 주요 목적은 개인 정보 보호 기능이 뛰어난 여러 익명 브라우저를 소개하는 것입니다.

Tor 브라우저

Tor 브라우저는 완전한 익명성 보호 기능을 갖춘 최초의 브라우저이며 현재 사용 가능한 다른 브라우저보다 먼저 등장했습니다. 2014년 FBI의 강력한 '침입' 이전에는 익명성과 보안 보호 측면에서 타의 추종을 불허했습니다. Tor는 FBI에 의해 해킹된 후 관련 취약점도 수정하여 더욱 강력하고 안전하게 만들었습니다.

그러나 Tor 프레임워크의 경우 사용자의 물리적 장치에 직접 연결하는 것이 아니라 여러 노드를 통해 사용자 트래픽을 재전송하기 때문에 덜 안전해 보입니다. 추적을 제한할 수만 있고 IP 주소를 차단하지는 않지만 이 접근 방식은 더 많은 가능성도 제공합니다.

현재 Tor 브라우저는 macOS, Windows 및 Linux를 지원합니다.

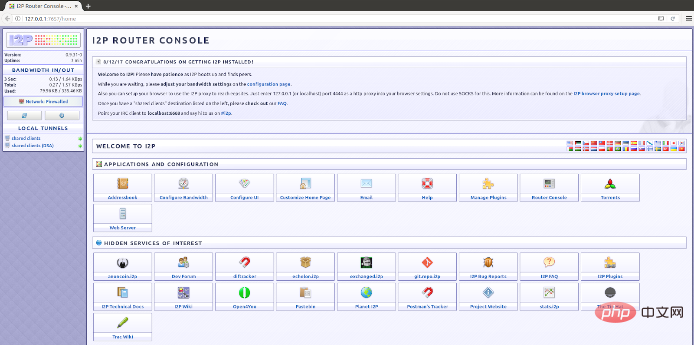

I2P

익명 브라우저 I2P는 Tor와 매우 다릅니다. 익명성은 사용자 개인 정보를 보호하기 위해 함께 작동하는 다층 데이터 흐름을 기반으로 하기 때문입니다. 브라우저는 신뢰할 수 있는 통신 라이브러리를 기반으로 구현되며 엔드투엔드 암호화(4계층 암호화)를 구현합니다. 메시지 수신자는 암호화된 식별자를 가지며 공개 및 개인 키를 사용하여 디코딩할 수 있습니다.

I2P는 터널 시스템을 기반으로 구현됩니다. 발신자는 아웃바운드 데이터를 위한 터널을 생성해야 하며, 수신자도 인바운드 데이터를 위한 통신 터널을 생성해야 하며, 그 반대도 마찬가지입니다. 수신기의 경우.

이러한 터널은 Kademelia 알고리즘을 기반으로 하는 구조화된 분산 해시 테이블과 유사한 네트워크 데이터베이스를 통해 식별할 수 있습니다. I2P는 현재 표준 웹 서버를 사용하고 이를 I2PTunnel 서버에 연결하여 익명 웹 사이트를 만드는 데 주로 사용됩니다.

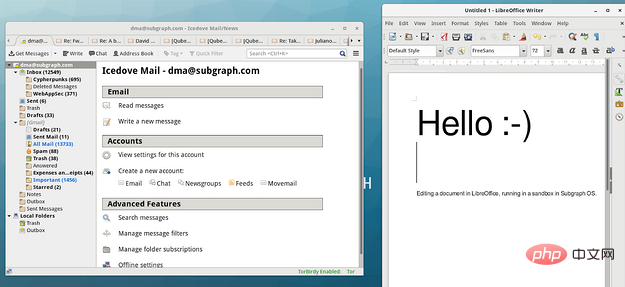

Subgraph OS

Subgraph는 Tor 기반의 오픈 소스 익명 브라우저입니다. Tor 또는 I2P와의 차이점은 SubgraphOS가 별도의 브라우저가 아닌 운영 체제라는 점입니다. Subgraph OS는 강력한 보안 보호를 구축하기 위해 커널 향상, MetaProxy, 샌드박싱 시스템, 패킷 보안 메커니즘, 애플리케이션 네트워크 정책, 코드 무결성 및 파일 시스템 암호화를 도입합니다.

샌드박스 시스템을 통해 완전히 격리된 인터넷 환경을 조성할 수 있으며 악성 코드가 감지되면 현재 인스턴스를 종료합니다. 또한 Subgraph OS에는 CoyIM이라는 인스턴트 메시징 기능과 Icedove라는 이메일 클라이언트가 함께 제공되어 클라이언트 통신의 보안 위험을 제거합니다.

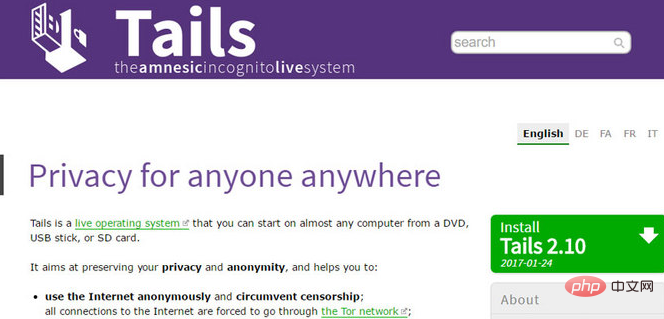

TAILS

다른 익명 브라우저와 유사하게 TAILS는 사용자가 다크 웹 콘텐츠를 탐색하는 데 도움을 줄 수 있으며 TAILS는 사용자에게 완전한 익명성과 개인 정보 보호를 제공하는 실시간 운영 체제이며 USB 플래시 드라이브 또는 DVD 모든 컴퓨터 장치에서 직접 사용할 수 있습니다.

TAILS는 완전 무료입니다. 사용 중에는 원래의 표준 운영 체제를 일시적으로 종료하고 TAILS가 종료된 후에는 운영 체제를 복원합니다. 전체 프로세스는 주로 RAM에서 실행되므로 추가 저장 공간이 필요하지 않습니다. 추적하다.

Whonix

Whonix는 Subgraph OS와 유사합니다. 즉, 독립된 브라우저가 아니라 Tor 기반의 무료 운영 체제라는 뜻입니다. Tor 프레임워크를 기반으로 하는 대부분의 도구는 사용자에게 완전한 개인정보 보호 및 익명성 보호를 제공할 수 있습니다.

Whonix는 루트 액세스 권한이 있는 악성 코드라도 Tor 링크를 통해 사용자의 IP 주소를 추적할 수 없을 정도로 강력합니다. Whonix는 운영 체제이므로 사용자에게 서버 가시성 등을 포함한 완전한 구성 권한을 제공할 수도 있습니다. 게다가 Whonix는 "데이터 흐름 격리" 기능도 제공하는데, 동일한 Tor 종료 노드를 사용할 필요가 없기 때문에 매우 사용하기 쉬운 다크 웹 브라우저이기도 합니다.

관련 기사 튜토리얼 공유: 서버 보안 튜토리얼

위 내용은 최고의 개인 정보 보호 기능을 갖춘 5가지 브라우저의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!