JavaScript DDoS 공격 원칙 및 방어에 대한 간략한 소개(그림 및 텍스트)

- 黄舟원래의

- 2017-03-13 16:58:141858검색

DDoS(분산 서비스 거부) 공격은 웹사이트를 대상으로 실행되는 가장 오래되고 가장 일반적인 공격 중 하나입니다. Nick Sullivan은 웹사이트 가속화 및 보안 서비스 제공업체인 CloudFlare의 시스템 엔지니어입니다. 최근 그는 공격자가 DDoS 공격을 실행하기 위해 악성 웹사이트, 서버 하이재킹, 중간자 공격을 사용하는 방법에 대해 글을 썼고, HTTPS와 곧 출시될 "하위 자원 무결성(SRI)"이라는 새로운 웹 기술을 사용하는 방법에 대해 설명했습니다. 기술은 웹사이트를 보호합니다. 공격으로부터.

최신 웹사이트의 상호작용 대부분은 JavaScript에서 비롯됩니다. 웹사이트는 JavaScript 코드를 HTML에 직접 추가하거나 HTML 요소9be8c280d3dc51bb61988971f6c2aa5c를 통해 원격 위치에서 JavaScript를 로드하여 대화형 기능을 구현합니다. JavaScript는 HTTP(S) 요청을 발행하여 웹 페이지 콘텐츠를 비동기적으로 로드할 수 있지만 브라우저를 공격자의 무기로 전환할 수도 있습니다. 예를 들어 다음 코드는 손상된 웹사이트에 요청이 넘쳐날 수 있습니다.

function imgflood() {

var TARGET = 'victim-website.com'

var URI = '/index.php?'

var pic = new Image()

var rand = Math.floor(Math.random() * 1000)

pic.src = 'http://'+TARGET+URI+rand+'=val'

}

setInterval(imgflood, 10)위 스크립트는 페이지에 매초 10개의 이미지 태그를 생성합니다. 태그는 임의의 query 매개변수를 사용하여 "victim-website.com"을 가리킵니다. 사용자가 이 코드가 포함된 악성 웹사이트를 방문하면 아래와 같이 "victim-website.com"에 대한 DDoS 공격에 무의식적으로 참여하게 됩니다.

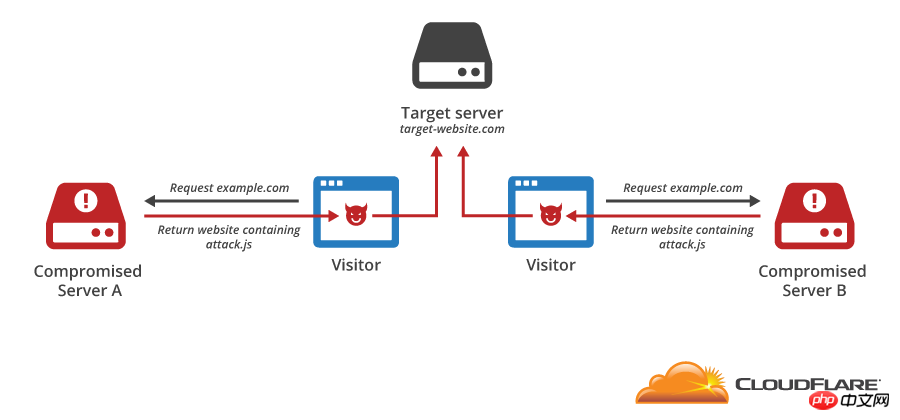

많은 웹사이트는 공통 JavaScript 라이브러리 세트를 사용합니다. 대역폭을 절약하고 성능을 향상시키기 위해 타사에서 호스팅하는 JavaScript 라이브러리를 사용합니다. jQuery는 웹에서 가장 인기 있는 JavaScript 라이브러리로, 2014년 기준 약 30%의 웹사이트에서 사용되고 있습니다. 다른 인기 있는 라이브러리로는 Facebook SDK와 Google Analytics가 있습니다. 웹사이트에 제3자가 호스팅하는 JavaScript 파일을 가리키는 스크립트 태그가 포함되어 있는 경우 웹사이트의 모든 방문자는 해당 파일을 다운로드하여 실행하게 됩니다. 공격자가 JavaScript 파일을 호스팅하는 서버를 손상시키고 파일에 DDoS 코드를 추가하면 아래 그림과 같이 모든 방문자가 DDoS 공격의 일부가 됩니다.

이 공격이 작동하는 이유는 웹 사이트에서 변조된 스크립트가 실행되는 것을 방지할 수 있는 메커니즘이 HTTP에 없기 때문입니다. 이 문제를 해결하기 위해 W3C에서는 하위 리소스 일관성이라는 새로운 기능 추가를 제안했습니다. 이 기능을 사용하면 웹 사이트는 다운로드한 스크립트가 웹 사이트에서 실행하려는 스크립트와 일치하는 경우에만 브라우저에 스크립트를 실행하도록 지시할 수 있습니다. 이는 다음과 같은 코드인 비밀번호 해시를 통해 수행됩니다.

<script src="https://code.jquery.com/jquery-1.10.2.min.js" integrity="sha256-C6CB9UYIS9UJeqinPHWTHVqh/E1uhG5Twh+Y5qFQmYg=" crossorigin="anonymous">

비밀번호 해시는 데이터 블록을 고유하게 식별하며 두 파일은 동일한 비밀번호 해시를 갖지 않습니다. 속성 무결성은 웹사이트가 실행하려는 스크립트 파일의 비밀번호 해시를 제공합니다. 브라우저는 스크립트를 다운로드한 후 해시를 계산한 다음 결과 값을 무결성에서 제공한 값과 비교합니다. 일치하지 않으면 대상 스크립트가 변조된 것이므로 브라우저는 이를 사용하지 않습니다. 그러나 현재 많은 브라우저는 이 기능을 지원하지 않으며 Chrome과 Firefox는 이 기능에 대한 지원을 추가하고 있습니다.

중간자 공격은 공격자가 웹사이트에 악성 JavaScript 코드를 삽입하는 최신 방법입니다. 브라우저를 통해 웹사이트에 접속하면 수많은 노드를 거치게 됩니다. 중간 노드가 웹 페이지에 악성 코드를 추가하면 아래 그림과 같이 중간자 공격이 발생합니다.

암호화 기술은 완전히 이 코드 삽입을 차단하세요. HTTPS를 사용하면 브라우저와 웹 서버 간의 모든 통신이 암호화되고 인증되므로 제3자가 전송 중에 웹 페이지를 수정하는 것을 방지할 수 있습니다. 따라서 웹 사이트를 HTTPS 전용으로 설정하고 인증서를 유지하며 인증서를 확인하면 중간자 공격을 효과적으로 방지할 수 있습니다.

네티즌 댓글에 대한 답변에서 Nick은 SRI와 HTTPS가 서로 보완적이며 두 가지를 동시에 사용하면 웹사이트를 더 잘 보호할 수 있다고 지적했습니다. 위의 방법 외에도 일부 DDoS 방지 보안 제품을 사용하여 보호를 강화하는 것도 선택 사항입니다.

위 내용은 JavaScript DDoS 공격 원칙 및 방어에 대한 간략한 소개(그림 및 텍스트)의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!