로그를 통한 CentOS 침입방지에 대한 자세한 설명

Linux에서 /var/log/wtmp 파일을 확인하여 의심스러운 IP 로그인을 확인하세요

마지막 -f /var/log/wtmp

이 로그 파일에는 각 사용자의 로그인 및 로그아웃과 시스템 시작 및 종료가 영구적으로 기록됩니다. 따라서 시스템 가동 시간이 증가하면 파일 크기도 점점 커집니다.

증가 속도는 시스템 사용자가 로그인한 횟수에 따라 달라집니다. 이 로그 파일은 사용자의 로그인 기록을 보는 데 사용할 수 있습니다.

last 명령은 이 파일에 액세스하여 이 정보를 얻고 사용자의 로그인 기록을 뒤에서 앞으로 역순으로 표시합니다. Last는 사용자, 터미널 tty 또는 시간을 기준으로 해당 기록을 표시할 수도 있습니다.

의심스러운 IP 로그인 횟수를 알아보려면 /var/log/secure 파일을 확인하세요

Linux 시스템 환경에서는 루트 사용자이든 다른 사용자이든 시스템에 로그인한 후 명령 기록을 통해 기록을 볼 수 있습니다. 그러나 여러 사람이 서버에 로그인하면 언젠가 누군가가 발생할 수 있습니다. 실수로 조작하여 중요한 데이터가 삭제되었습니다. 이때 히스토리(명령어:history)를 보는 것은 의미가 없습니다(히스토리는 로그인한 사용자 하에서만 실행이 가능하고, 루트 사용자라도 다른 사용자의 이력을 얻을 수 없기 때문입니다). 로그인 후 IP 주소와 사용자 이름을 기록하여 수행된 작업 내역을 기록할 수 있는 방법이 있습니까? 대답: 그렇습니다.

/etc/profile에 다음 코드를 추가하면 됩니다:

으아악 으아악사용자 로그아웃 후 다시 로그인

위 스크립트는 시스템에 로그인한 모든 사용자와 IP 주소(파일 이름)를 기록하기 위해 시스템의 /tmp에 dbasky 디렉터리를 생성합니다. 이 파일은 사용자가 로그인/아웃할 때마다 생성됩니다. 이 사용자 로그인 기간 동안의 작업 기록, 이 방법을 사용하여 시스템 보안을 모니터링할 수 있습니다.

으아악위 내용은 로그를 통한 CentOS 침입방지에 대한 자세한 설명의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

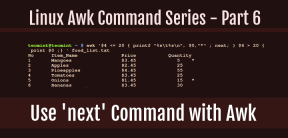

사용 방법 ' 다음 ' Linux에서 awk로 명령 - 6 부May 15, 2025 am 10:43 AM

사용 방법 ' 다음 ' Linux에서 awk로 명령 - 6 부May 15, 2025 am 10:43 AMAWK 시리즈의 여섯 번째 할부에서 우리는 중복 처리 단계를 건너 뛰어 스크립트 실행의 효율성을 향상시키는 데 도움이되는 다음 명령을 탐색 할 것입니다. 다음 명령은 무엇입니까?

Linux에서 파일을 효율적으로 전송하는 방법May 15, 2025 am 10:42 AM

Linux에서 파일을 효율적으로 전송하는 방법May 15, 2025 am 10:42 AMLinux 시스템에서 파일을 전송하는 것은 특히 로컬 또는 원격 시스템 간의 네트워크 전송과 관련하여 모든 시스템 관리자가 마스터 해야하는 일반적인 작업입니다. Linux는이 작업을 수행하기 위해 일반적으로 사용되는 두 가지 도구 인 SCP (Secure Replication) 및 RSYNC를 제공합니다. 둘 다 로컬 또는 원격 기계간에 파일을 전송하는 안전하고 편리한 방법을 제공합니다. 이 기사는 SCP 및 RSYNC 명령을 사용하여 로컬 및 원격 파일 전송을 포함하여 파일을 전송하는 방법을 자세히 설명합니다. Linux SCP 명령의 SCP (Secure Copy Protocol)는 SSH (Secure Shell)을 통해 두 호스트 간의 파일 및 디렉토리를 안전하게 복사하는 데 사용되는 명령 줄 프로그램입니다. 이는 인터넷을 통해 파일이 전송되면의 수를 의미합니다.

10 가지 가장 인기있는 Linux 데스크탑 환경May 15, 2025 am 10:35 AM

10 가지 가장 인기있는 Linux 데스크탑 환경May 15, 2025 am 10:35 AMWindows 및 Mac OS X와 달리 Linux의 매혹적인 기능 중 하나는 다양한 데스크탑 환경을 지원하는 것입니다. 이를 통해 데스크탑 사용자는 컴퓨팅 요구 사항에 따라 가장 적합하고 적합한 데스크탑 환경을 선택할 수 있습니다.

Linux Desktop에 Libreoffice 24.8을 설치하는 방법May 15, 2025 am 10:15 AM

Linux Desktop에 Libreoffice 24.8을 설치하는 방법May 15, 2025 am 10:15 AMLibreoffice는 Linux, Windows 및 Mac 플랫폼을 위해 강력하고 오픈 소스 사무실 제품군으로 두드러집니다. 단어 문서, 스프레드 시트, 프레젠테이션, 도면, 계산 및 수학을 처리하기위한 다양한 기능을 자랑합니다.

Linux에서 Office Docs 만 사용하여 PDF 파일 작업 방법May 15, 2025 am 09:58 AM

Linux에서 Office Docs 만 사용하여 PDF 파일 작업 방법May 15, 2025 am 09:58 AMPDF 파일을 관리하는 Linux 사용자는 다양한 프로그램을 사용할 수 있습니다. 구체적으로, 다양한 기능을 위해 설계된 수많은 특수 PDF 도구가 있습니다. 예를 들어, 파일을 읽기 위해 PDF 뷰어를 설치하거나 PDF EDI를 설치할 수 있습니다.

awk 및 stdin을 사용하여 명령 출력을 필터링하는 방법May 15, 2025 am 09:53 AM

awk 및 stdin을 사용하여 명령 출력을 필터링하는 방법May 15, 2025 am 09:53 AMAWK 명령 시리즈의 이전 세그먼트에서 우리의 초점은 주로 파일의 입력을 읽는 데있었습니다. 그러나 stdin에서 입력을 읽어야한다면 AWK 시리즈의 7 부에서는 O의 출력을 사용할 수있는 몇 가지 예를 살펴 보겠습니다.

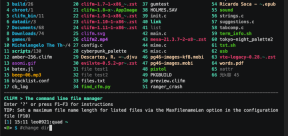

CLIFM- Linux의 번개 빠른 터미널 파일 관리자May 15, 2025 am 09:45 AM

CLIFM- Linux의 번개 빠른 터미널 파일 관리자May 15, 2025 am 09:45 AMClifm은 쉘과 같은 인터페이스의 기초에 설계된 독특하고 믿을 수 없을 정도로 신속한 지휘관 파일 관리자로 두드러집니다. 즉, 사용자가 이미 익숙한 명령을 사용하여 파일 시스템에 참여할 수 있음을 의미합니다.

Linux Mint 21.3에서 Linux Mint 22로 업그레이드하는 방법May 15, 2025 am 09:44 AM

Linux Mint 21.3에서 Linux Mint 22로 업그레이드하는 방법May 15, 2025 am 09:44 AMLinux Mint 22 Wilma의 새로운 설치를 수행하지 않으려면 이전 버전에서 업그레이드 할 수있는 옵션이 있습니다.이 안내서에서는 Linux Mint 21.3 (21.x 시리즈의 최신 릴리스 릴리스)에서 업그레이드하는 프로세스를 자세히 설명합니다.

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

MinGW - Windows용 미니멀리스트 GNU

이 프로젝트는 osdn.net/projects/mingw로 마이그레이션되는 중입니다. 계속해서 그곳에서 우리를 팔로우할 수 있습니다. MinGW: GCC(GNU Compiler Collection)의 기본 Windows 포트로, 기본 Windows 애플리케이션을 구축하기 위한 무료 배포 가능 가져오기 라이브러리 및 헤더 파일로 C99 기능을 지원하는 MSVC 런타임에 대한 확장이 포함되어 있습니다. 모든 MinGW 소프트웨어는 64비트 Windows 플랫폼에서 실행될 수 있습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

Dreamweaver Mac版

시각적 웹 개발 도구

DVWA

DVWA(Damn Vulnerable Web App)는 매우 취약한 PHP/MySQL 웹 애플리케이션입니다. 주요 목표는 보안 전문가가 법적 환경에서 자신의 기술과 도구를 테스트하고, 웹 개발자가 웹 응용 프로그램 보안 프로세스를 더 잘 이해할 수 있도록 돕고, 교사/학생이 교실 환경 웹 응용 프로그램에서 가르치고 배울 수 있도록 돕는 것입니다. 보안. DVWA의 목표는 다양한 난이도의 간단하고 간단한 인터페이스를 통해 가장 일반적인 웹 취약점 중 일부를 연습하는 것입니다. 이 소프트웨어는

드림위버 CS6

시각적 웹 개발 도구