ホームページ >コンピューターのチュートリアル >コンピュータ知識 >Linux SSH ログインの相互信頼構成

Linux SSH ログインの相互信頼構成

- 王林転載

- 2024-02-19 19:48:56718ブラウズ

1. SSH 相互信頼の目的

1. クラスターを構築するときは、SSH 相互信頼が必要であり、これは別のノードでの操作を容易にするのに役立ちます。

2. scp リモート コピー操作を使用する場合、ターゲット サーバーのユーザー名とパスワードを入力する必要があります。このとき、サーバー間の linux相互信頼を行うことができます。 ssh 複数の linux サーバ間で運用する場合、パスワードなしでログインできるように設定します。

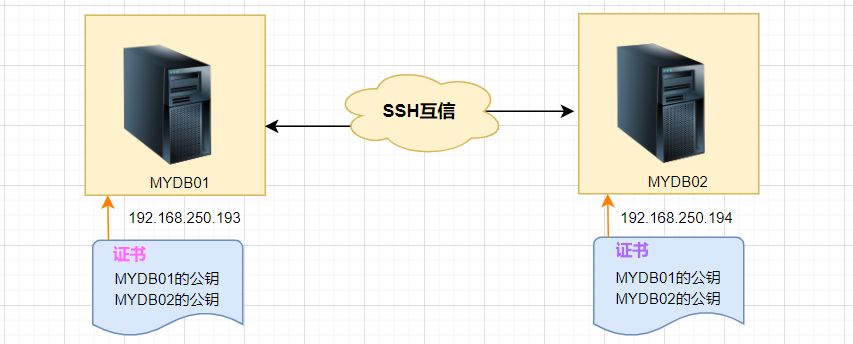

2. SSH 相互信頼構成の原則

つまり、サーバーはターゲット ホストの証明書を保存するため、パスワードを入力しなくても認証が自動的に完了します。

3. SSH 相互信頼の設定手順

1. 各ノードは独自の公開鍵と秘密鍵のペアを生成します。

2. 公開鍵ファイルを相手に送信します。

3. 相互信頼の設定が成功したかどうかを確認します。

4. SSH 相互信頼の設定

ここでは、2 つの LINUX ホスト、MYDB01 と MYDB02 を例として示します。

2 つのホストで個別に生成し、情報の入力を求めるプロンプトが表示されたら Enter を直接押します:

#MYDB01ホスト:

リーリー

#MYDB02ホスト:

リーリー

id_rsa と id_rsa.pub** という 2 つのファイルが生成されます。

ssh キーを生成した後、キーはデフォルトでホーム ディレクトリの **.ssh/directory** に保存されます。

600 と 644** です。

である必要があります

オプション:

-t rsa|dsaデフォルトは rsa 形式です。

リーリー

4.2 公開鍵ファイルを相手に送信します# コマンド形式:

リーリー

このコマンドの機能は、id_rsa.pub ファイルの内容を相手の .ssh ディレクトリ に転送し、authorized_keys ## という名前のファイルを生成することです。 #、リモート ホスト ユーザー ディレクトリの **.ssh および .ssh/authorized_keys** 権限が設定されます。

で次の操作を実行します:

リーリー

ここを

ホストで表示:

リーリー

上記の操作は一方的な信頼です。ホスト

は、ホスト MYDB02 にログインするためにパスワードを入力する必要はありません。その逆は不可能です。次の操作が必要です:

# ホスト

上のキーをホスト MYDB01 にコピーします:

リーリー

4.3 相互信頼の検証

ホストと MYDB02 ホストにそれぞれ SSH 経由でログインし、パスワードを入力する必要があるかどうかを確認します:

MYDB01

MYDB02ホスト: にログインします。

リーリー

パスワードなしのログインに成功しました。

MYDB02

host: の MYDB01host にログインします。

リーリー

以上がLinux SSH ログインの相互信頼構成の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。