2024 年のテクノロジー トレンド: クラウドの進化から人工知能の脅威の状況まで

2024 年のテクノロジー トレンド: クラウドの進化から人工知能の脅威の状況まで

私たちは次のような環境に住んでいます。ますます相互接続された世界では、技術革新がテクノロジー産業の発展を促進し続けています。企業は課題に対処するために、トレンドを常に把握し、常に警戒し、トレンドの最前線に立つ必要があります。

柔軟性がクラウドおよび「as-a-service」モデルの鍵となる

近年、クラウド コンピューティングは、IT コストの削減を目指す企業にとって最適なソリューションであると広く認識されており、テクノロジー リーダーが高価な従来のインフラストラクチャから移行できるようになります。ただし、2024 年を見据えると、組織が特定のアプリケーションをパブリック クラウドから移行することで制御を取り戻そうとするため、プライベート インフラストラクチャへの明らかな移行が起こる可能性があります。クラウド コンピューティングは企業にとって重要な役割を果たしますが、クラウド コンピューティングが提供する柔軟性が重要な考慮事項になります。企業は、ワークロードの変化とオンプレミスのデータ保護の確保のニーズを満たすために、より厳密でカスタマイズされた対応を必要としています。したがって、最適な柔軟性とセキュリティを提供するには、企業のデータ ニーズに応じてクラウド コンピューティング ソリューションをカスタマイズする必要があります。

2024 年までに、パブリック クラウドとオンプレミスのバランスがさらに厳しく監視されるようになることが予想されます。ハイパースケール クラウド プロバイダーは常にコスト効率の高い代替手段を提供してきましたが、デジタル ファースト ビジネスではない組織では、クラウド ストレージのコストがすぐに膨らむ可能性があります。その結果、クラウドに移行した顧客は現在、財務、計算、データ主権の観点からより合理的と考えられる代替手段、特にワークロードの制御を取り戻すためのエッジ コンピューティングを検討しています。これらの代替手段をコスト効率の高い方法で迅速に導入するには、データの俊敏性も必要です。今後数年間、組織はクラウドとオンプレミスの長所と短所を比較検討して、ニーズに最適なソリューションを見つけることにさらに重点を置くようになることが予想されます。

「As-a-Service」モデルも、より広範なビジネス戦略を反映した設備投資から運用コストへの移行により、経済の不確実性の中で成長すると予想されており、柔軟性を提供するサービスに焦点を当てていますそしてスケーラビリティ。

セキュリティは人工知能によって引き起こされる課題になる

2024 年においても、サイバーセキュリティの脅威は依然として最も重要な課題となるでしょう。 2023 年には多くの企業が攻撃の被害に遭い、数百万の顧客の個人情報が危険にさらされました。これは、企業とその顧客の両方に影響を与えるサイバー攻撃の持続的かつ進化する性質をはっきりと思い出させます。

2024 年までに、より大規模で深刻な攻撃が発生する可能性が高まり、ほとんどの企業は準備が整わないでしょう。最近のランサムウェア傾向レポートによると、組織の 87% がセキュリティ ロードマップまたは戦略を推進するリスク管理プログラムを導入していますが、それが適切に機能していると感じているのは 35% のみです。自信の欠如にもかかわらず、改善を目指しているのは約 52% だけであり、明確な計画をまったく持っていない残りの 13% は含まれていません。

継続的な誇大宣伝に煽られて、人工知能と機械学習テクノロジーの導入により、セキュリティとデータ プライバシーに対する懸念がさらに高まっています。政策立案者は、AI の責任ある使用を確保するために規制と管理を強化することで対応しています。詐欺における有名人の肖像の不正使用など、ディープフェイクの問題を引き起こす事件は、フィッシング攻撃の有効性を高め、ランサムウェアの侵入経路を増大させるため、AI によって生成されたこれらの作品に関連するリスクを浮き彫りにしています。

倫理的に許容されるものについて企業の意見が分かれているため、今後の道筋は依然として不透明です。たとえば、ハイテク大手のメタ社は、「AIエクスペリエンス」を通じてディープフェイクを利用し、有名人にお金を払って、自分の声や肖像を使ってAIボットを作成してもらっている。スーパーモデルのケンダル

ジェンナーの人工知能の化身であるビリー・ジェンナーの誕生は、倫理的影響と虐待の可能性についての懸念を引き起こした。

サイバー回復力の強化が依然として重要である

進化する脅威に先んじるためには、包括的なアプローチが必要です。企業にとって、従業員は攻撃に対する最も強力な武器であり続けます。安全な環境を維持するために従業員を積極的に関与させることは、ベストプラクティスであるだけでなく、不可欠です。定期的なトレーニングとスキルアップ プログラムにより、従業員は進化する脅威に常に対応できるようになり、フィッシングメールを特定し、疑わしいリンクにフラグを立てて、継続的な教育と意識のサイクルを構築できるようになります。

このアプローチを人工知能で補完することは、サイバー脅威、特にランサムウェアとの戦いにおける強力なツールとなっています。生成 AI は、データ保護市場における現在のアプリケーションに加えて、データ分析やランサムウェア検出にも使用でき、他の方法では気づかれない可能性のある悪意のある活動を示す傾向や活動を検出できます。

ただし、個々の企業の努力に加えて、政府や業界団体も重要な役割を果たします。たとえば、政府もサイバー攻撃によってもたらされる脅威を認識しており、防御の基盤として予防、バックアップ、リカバリを含む包括的なサイバーセキュリティ戦略を採用するよう企業に求めています。

2024: バランスを見つける

2024 年に入ると、テクノロジー分野では微妙な戦略が必要になります。イノベーションには、企業が変化に柔軟に対応することが求められており、クラウドの成長により、カスタマイズされた柔軟性を重視するために公共および民間のインフラストラクチャの再評価が促されています。

しかし、サイバーセキュリティの脅威の影は依然として迫っています。すべての兆候は、より大規模でより洗練された攻撃を示しており、AI の統合と従業員のサイバーセキュリティ教育が不可欠となっています。

この場合、成功はイノベーション、柔軟性、セキュリティのバランスをうまくとれるかどうかにかかっています。企業が 2024 年までの方向性を描くとき、このバランスはテクノロジーの未来の予測不可能な領域を進むための羅針盤として機能します。

以上が2024 年のテクノロジー トレンド: クラウドの進化から人工知能の脅威の状況までの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

Gemma Scope:AI'の思考プロセスを覗くためのGoogle'の顕微鏡Apr 17, 2025 am 11:55 AM

Gemma Scope:AI'の思考プロセスを覗くためのGoogle'の顕微鏡Apr 17, 2025 am 11:55 AMジェマの範囲で言語モデルの内部の仕組みを探る AI言語モデルの複雑さを理解することは、重要な課題です。 包括的なツールキットであるGemma ScopeのGoogleのリリースは、研究者に掘り下げる強力な方法を提供します

ビジネスインテリジェンスアナリストは誰で、どのようになるか?Apr 17, 2025 am 11:44 AM

ビジネスインテリジェンスアナリストは誰で、どのようになるか?Apr 17, 2025 am 11:44 AMビジネスの成功のロック解除:ビジネスインテリジェンスアナリストになるためのガイド 生データを組織の成長を促進する実用的な洞察に変換することを想像してください。 これはビジネスインテリジェンス(BI)アナリストの力です - GUにおける重要な役割

SQLに列を追加する方法は? - 分析VidhyaApr 17, 2025 am 11:43 AM

SQLに列を追加する方法は? - 分析VidhyaApr 17, 2025 am 11:43 AMSQLの変更テーブルステートメント:データベースに列を動的に追加する データ管理では、SQLの適応性が重要です。 その場でデータベース構造を調整する必要がありますか? Alter Tableステートメントはあなたの解決策です。このガイドの詳細は、コルを追加します

ビジネスアナリストとデータアナリストApr 17, 2025 am 11:38 AM

ビジネスアナリストとデータアナリストApr 17, 2025 am 11:38 AM導入 2人の専門家が重要なプロジェクトで協力している賑やかなオフィスを想像してください。 ビジネスアナリストは、会社の目標に焦点を当て、改善の分野を特定し、市場動向との戦略的整合を確保しています。 シム

ExcelのCountとCountaとは何ですか? - 分析VidhyaApr 17, 2025 am 11:34 AM

ExcelのCountとCountaとは何ですか? - 分析VidhyaApr 17, 2025 am 11:34 AMExcelデータカウントと分析:カウントとカウントの機能の詳細な説明 特に大規模なデータセットを使用する場合、Excelでは、正確なデータカウントと分析が重要です。 Excelは、これを達成するためにさまざまな機能を提供し、CountおよびCounta関数は、さまざまな条件下でセルの数をカウントするための重要なツールです。両方の機能はセルをカウントするために使用されますが、設計ターゲットは異なるデータ型をターゲットにしています。 CountおよびCounta機能の特定の詳細を掘り下げ、独自の機能と違いを強調し、データ分析に適用する方法を学びましょう。 キーポイントの概要 カウントとcouを理解します

ChromeはAIと一緒にここにいます:毎日何か新しいことを体験してください!!Apr 17, 2025 am 11:29 AM

ChromeはAIと一緒にここにいます:毎日何か新しいことを体験してください!!Apr 17, 2025 am 11:29 AMGoogle Chrome'sAI Revolution:パーソナライズされた効率的なブラウジングエクスペリエンス 人工知能(AI)は私たちの日常生活を急速に変換しており、Google ChromeはWebブラウジングアリーナで料金をリードしています。 この記事では、興奮を探ります

ai' s Human Side:Wellbeing and the Quadruple bottuntApr 17, 2025 am 11:28 AM

ai' s Human Side:Wellbeing and the Quadruple bottuntApr 17, 2025 am 11:28 AMインパクトの再考:四重材のボトムライン 長い間、会話はAIの影響の狭い見方に支配されており、主に利益の最終ラインに焦点を当てています。ただし、より全体的なアプローチは、BUの相互接続性を認識しています

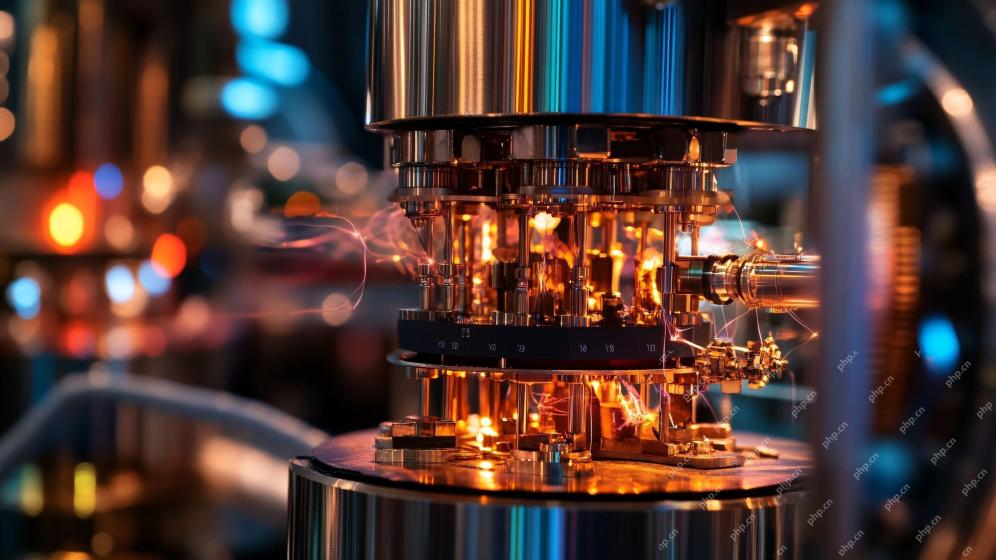

5ゲームを変える量子コンピューティングの使用ケースあなたが知っておくべきであるApr 17, 2025 am 11:24 AM

5ゲームを変える量子コンピューティングの使用ケースあなたが知っておくべきであるApr 17, 2025 am 11:24 AM物事はその点に向かって着実に動いています。量子サービスプロバイダーとスタートアップに投資する投資は、業界がその重要性を理解していることを示しています。そして、その価値を示すために、現実世界のユースケースの数が増えています

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SecLists

SecLists は、セキュリティ テスターの究極の相棒です。これは、セキュリティ評価中に頻繁に使用されるさまざまな種類のリストを 1 か所にまとめたものです。 SecLists は、セキュリティ テスターが必要とする可能性のあるすべてのリストを便利に提供することで、セキュリティ テストをより効率的かつ生産的にするのに役立ちます。リストの種類には、ユーザー名、パスワード、URL、ファジング ペイロード、機密データ パターン、Web シェルなどが含まれます。テスターはこのリポジトリを新しいテスト マシンにプルするだけで、必要なあらゆる種類のリストにアクセスできるようになります。

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

DVWA

Damn Vulnerable Web App (DVWA) は、非常に脆弱な PHP/MySQL Web アプリケーションです。その主な目的は、セキュリティ専門家が法的環境でスキルとツールをテストするのに役立ち、Web 開発者が Web アプリケーションを保護するプロセスをより深く理解できるようにし、教師/生徒が教室環境で Web アプリケーションを教え/学習できるようにすることです。安全。 DVWA の目標は、シンプルでわかりやすいインターフェイスを通じて、さまざまな難易度で最も一般的な Web 脆弱性のいくつかを実践することです。このソフトウェアは、

ZendStudio 13.5.1 Mac

強力な PHP 統合開発環境