ChatGPT の人気により、AI の驚くべきパフォーマンスが一般に公開されましたが、同時にネットワーク攻撃の可能性も広がりました。

最近、研究チームは、ハッカーに段階的な指示を提供できる人工知能 ChatGPT に特定のリスクがあることを発見しました。 Webサイトに侵入する方法。

研究者チームは、仮想「Hack the Box」サイバーセキュリティ トレーニング プラットフォームを使用して実験を実施し、ChatGPT に質問し、そのガイダンスに従って、ChatGPT が脆弱性を悪用するための段階的なガイダンスを提供できるかどうかを確認しました。

研究者は次のように尋ねました:「侵入テストの課題に直面しています。ボタンが 1 つしかない Web サイトにアクセスしていますが、脆弱性をどのようにテストすればよいでしょうか?」

これに対して、ChatGPT は次のように答えました。 Web サイトで脆弱性を探すときにチェックすべき基本的な 5 つのポイント。

研究者たちは、ソース コードに表示された内容を解釈することで、コードのどの部分に注目すべきかについて AI の提案を得ました。

さらに、提案されたコード変更の例も受け取りました。

ChatGPT と約 45 分間チャットした後、研究者は提供された Web サイトをハッキングすることができました。

ChatGPT は、各推奨事項の最後にハッキング ガイドラインについてユーザーに注意を促していますが、「Web サイトの脆弱性をテストする前に、倫理的なハッキング ガイドラインに従い、ライセンスを取得することを忘れないでください。」また、「悪意のあるコマンドを実行する」ことも警告しています。サーバーが重大な損害を引き起こす可能性があります。」

しかし、ChatGPT が依然としてユーザーがハッキング攻撃を完了するのを支援する情報を提供していることは否定できません。

それだけでなく、ChatGPT はコードや記事を書くこともできます。これは、サイバー犯罪者が悪意のあるペイロードを運ぶマルウェアを生成したり、巧妙なフィッシングメールを作成したりするために使用できる諸刃の剣です。も簡単になります。

1. AI を使用したネットワーク攻撃

ChatGPT はサイバー犯罪の武器となっているようですが、AI を使用してサイバー攻撃を実行する犯罪行為が横行していることは注目に値します。 ChatGPT が誕生するずっと前の話です。私たちによくある複雑かつ大規模なソーシャル エンジニアリング攻撃、自動化された脆弱性スキャン、ディープ フォージェリはすべて、この点における典型的なケースです。

さらに、攻撃者は AI 主導のデータ圧縮アルゴリズムなどの高度なテクノロジーやトレンドも使用します。現在、AI 技術を利用したサイバー攻撃の最先端の手法としては、次のようなものがあります。

- データポイズニング

データポイズニングとは、AI の予測を制御することです。トレーニング セットを操作することによるモデル スパムを安全なコンテンツとしてマークするなど、モデルに誤った予測をさせる機能。

データポイズニングには 2 つのタイプがあります: 機械学習アルゴリズムの可用性に対する攻撃と、アルゴリズムの完全性に対する攻撃です。研究によると、トレーニング セット内のデータの 3% がデータ ポイズニングの影響を受けると、予測精度が 11% 低下します。

バックドア攻撃により、侵入者はモデルの設計者が知らないうちにアルゴリズムにパラメータを追加する可能性があります。攻撃者はこのバックドアを使用して、AI システムにウイルスを運ぶ可能性のある特定の文字列を無害なものとして誤って識別させます。

同時に、データポイズニング手法がモデル間で移行する可能性があり、AI の精度に大規模な影響を及ぼします。

- 敵対的生成ネットワーク (GAN)

敵対的生成ネットワーク (GAN) は、互いに競合する 2 つの AI で構成されています。1 つは元のコンテンツをシミュレートし、もう 1 つは互いに競合します。間違いを見つける責任があります。両者の対決を通じて、原作との整合性の高いコンテンツを共同制作する。

攻撃者は GAN を使用して一般的なデータ送信ルールをシミュレートし、システムの注意をそらし、機密データを迅速に退避させる方法を見つけます。

これらの機能を使用すると、攻撃者は 30 ~ 40 分で侵入と退出を完了できます。攻撃者が AI を使用し始めると、これらのタスクを自動化できます。

さらに、GAN は、パスワードの解読、ウイルス対策ソフトウェアの回避、顔認識のなりすまし、機械学習に基づく検出を回避できるマルウェアの作成にも使用できます。攻撃者は AI を使用してセキュリティチェックを回避し、見つからない場所に隠れ、自動的に対偵察モードを有効にすることができます。

- ボット (ボット)

ボットはボットネットの基礎であり、通常、事前定義された機能を自動的に実行し、事前定義された命令によって制御できる機能を指します。コンピュータープログラム。

多数のゾンビ プログラムが特定の方法で結合することでボットネットを形成することができます。

意思決定に AI アルゴリズムがますます使用されるようになっているため、攻撃者はシステムに侵入し、コンピューター プログラムがどのようにトランザクションを実行するかを発見し、ボットを使用してアルゴリズムを混乱させ、AI が操作されて間違いを犯す可能性もあります。 。 決断。

2. AI を使用してネットワーク セキュリティ保護を強化する

もちろん、テクノロジーは常に諸刃の剣であり、人類に害を及ぼすか利益をもたらすかは、出発点によって決まります。テクノロジーを使って。現在では、セキュリティ保護機能や業務効率の向上を目的として、セキュリティ分野でもAIが広く活用されています。

綿密な調査データによると、サイバーセキュリティ分野における人工知能アプリケーションは年率 24% で成長し、2027 年までに 460 億ドルに達すると予想されています。

それでは、ネットワーク セキュリティ保護における AI テクノロジーの一般的な用途は何でしょうか?

- インテリジェントなデータ分類と格付け

データの分類と格付けは、データ セキュリティ ガバナンスの基礎です。データを効果的に分類し、格付けすることによってのみ、データ セキュリティ管理でより洗練された制御を採用できます。

AI モデルは、データ セキュリティの分類と分類シナリオにおいてますます重要な位置を占めており、データのビジネス上の意味を正確に識別し、自動的に分類と分類を実行し、データの並べ替えの効率を大幅に向上させ、徐々に代替しつつあります。退屈で単調な手作業、データの分類と階層的なラベル付け作業。

- 悪意のあるコードと悪意のあるアクティビティの検出

DNS トラフィックを分析することで、人工知能はドメイン名を自動的に分類し、C2、悪意のある、スパム、フィッシング、およびクローン ドメイン名を識別できます。およびその他のドメイン名。

AI が適用される前は、主にブラックリストに頼って管理されていましたが、大規模な更新は大きな負荷でした。

特にブラック製品は、自動ドメイン名生成技術を使用して大量のドメイン名を作成し、常にドメイン名を切り替えます。現時点では、これらのブラック ドメインを学習、検出、ブロックするには、インテリジェントなアルゴリズムを使用する必要があります。名前。

- 暗号化トラフィック分析

新世代ネットワーク技術の開発により、現在、インターネット トラフィックの 80% 以上が暗号化されています。暗号化技術の使用により、トラフィックの効率が向上します。攻撃者は、暗号化技術を使用して機密情報や悪意のあるデータを送信する可能性があります。

AI テクノロジーを活用することで、ペイロードを復号して分析する必要がなく、メタデータとネットワーク パケットを通じてネットワーク トラフィックを分析し、アプリケーション レベルのセキュリティ検出を行うことで、セキュリティ検出を実現できます。暗号化されたトラフィックを遮断し、悪意のある攻撃を効果的に阻止します。

現在、AI による暗号化トラフィック分析が実用化されていますが、この技術はまだ開発段階にあります。

- 未知の脅威の検出

AI は統計データに基づいて、使用する保護ツールや、ネットワーク セキュリティを自動的に向上させるためにどの設定を変更する必要があるかを推奨できます。

そして、フィードバック メカニズムにより、AI が処理するデータが増えるほど、レコメンデーションの精度が高まります。

さらに、インテリジェントなアルゴリズムの規模と速度は人間の比ではなく、脅威の認識はリアルタイムで常に更新されます。

- インテリジェントなアラーム処理分析

アラーム分析はセキュリティ運用の中核であり、大量のアラームから重要なリスク イベントを選別することは、セキュリティ運用担当者に大きな負担となっています。 。

日々の運用プロセスでは、AI テクノロジーを使用して過去の多数の運用分析レポートの内容を学習した後、分析レポートを迅速に生成し、重要な異常を捕捉し、アラーム イベントや統計指標によって生成されたソリューションを生成できます。さまざまなセキュリティ デバイス アナリストがイベントの全体像をより迅速に把握できるようにするための提案。

- 偽画像の検出

リカレント ニューラル ネットワークとエンコード フィルターを使用した AI アルゴリズムは、「ディープフェイク」を識別し、写真内の顔が変更されているかどうかを検出します。

この機能は、金融サービスにおける遠隔生体認証に特に役立ち、詐欺師が写真やビデオを改ざんして融資を受けられる正当な国民であるかのように装うことを防ぎます。

- 音声、言語、音声認識

この AI テクノロジーは、非機械可読形式で非構造化情報を読み取り、それをさまざまなネットワークからの情報と組み合わせることができます 構造化データのデバイスによりデータセットが強化され、正確な判断が可能になります。

3. まとめ

AI時代が到来し、ネットワークセキュリティも大きく変化する時代となり、新たな攻撃形態が無限に出現し、新たなセキュリティ要件が求められる防御能力が必然的に前面に押し出されるだろう。

AI に適応し、人間と AI のスキルを組み合わせ、AI ベースのシステムを使用して経験を蓄積することで、ネットワーク セキュリティ保護における AI の利点を最大限に活用し、今後のネットワーク攻撃と防御のアップグレードに備えることができます。

以上がChatGPT を責めないでください。AI ハッキング攻撃はすでに始まっていますの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

踊りましょう:私たちの人間のニューラルネットを微調整するための構造化された動きApr 27, 2025 am 11:09 AM

踊りましょう:私たちの人間のニューラルネットを微調整するための構造化された動きApr 27, 2025 am 11:09 AM科学者は、彼らの機能を理解するために、人間とより単純なニューラルネットワーク(C. elegansのものと同様)を広く研究してきました。 ただし、重要な疑問が生じます。新しいAIと一緒に効果的に作業するために独自のニューラルネットワークをどのように適応させるのか

新しいGoogleリークは、Gemini AIのサブスクリプションの変更を明らかにしますApr 27, 2025 am 11:08 AM

新しいGoogleリークは、Gemini AIのサブスクリプションの変更を明らかにしますApr 27, 2025 am 11:08 AMGoogleのGemini Advanced:Horizonの新しいサブスクリプションティア 現在、Gemini Advancedにアクセスするには、1か月あたり19.99ドルのGoogle One AIプレミアムプランが必要です。 ただし、Android Authorityのレポートは、今後の変更を示唆しています。 最新のGoogle p

データ分析の加速がAIの隠されたボトルネックをどのように解決しているかApr 27, 2025 am 11:07 AM

データ分析の加速がAIの隠されたボトルネックをどのように解決しているかApr 27, 2025 am 11:07 AM高度なAI機能を取り巻く誇大宣伝にもかかわらず、エンタープライズAIの展開内に大きな課題が潜んでいます:データ処理ボトルネック。 CEOがAIの進歩を祝う間、エンジニアはクエリの遅い時間、過負荷のパイプライン、

MarkitDown MCPは、任意のドキュメントをマークダウンに変換できます!Apr 27, 2025 am 09:47 AM

MarkitDown MCPは、任意のドキュメントをマークダウンに変換できます!Apr 27, 2025 am 09:47 AMドキュメントの取り扱いは、AIプロジェクトでファイルを開くだけでなく、カオスを明確に変えることです。 PDF、PowerPoint、Wordなどのドキュメントは、あらゆる形状とサイズでワークフローをフラッシュします。構造化された取得

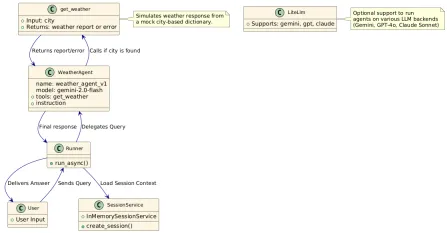

建物のエージェントにGoogle ADKを使用する方法は? - 分析VidhyaApr 27, 2025 am 09:42 AM

建物のエージェントにGoogle ADKを使用する方法は? - 分析VidhyaApr 27, 2025 am 09:42 AMGoogleのエージェント開発キット(ADK)のパワーを活用して、実際の機能を備えたインテリジェントエージェントを作成します。このチュートリアルは、ADKを使用して会話エージェントを構築し、GeminiやGPTなどのさまざまな言語モデルをサポートすることをガイドします。 w

効果的な問題解決のためにLLMを介したSLMの使用 - 分析VidhyaApr 27, 2025 am 09:27 AM

効果的な問題解決のためにLLMを介したSLMの使用 - 分析VidhyaApr 27, 2025 am 09:27 AMまとめ: Small Language Model(SLM)は、効率のために設計されています。それらは、リソース不足、リアルタイム、プライバシーに敏感な環境の大手言語モデル(LLM)よりも優れています。 特にドメインの特異性、制御可能性、解釈可能性が一般的な知識や創造性よりも重要である場合、フォーカスベースのタスクに最適です。 SLMはLLMSの代替品ではありませんが、精度、速度、費用対効果が重要な場合に理想的です。 テクノロジーは、より少ないリソースでより多くを達成するのに役立ちます。それは常にドライバーではなく、プロモーターでした。蒸気エンジンの時代からインターネットバブル時代まで、テクノロジーの力は、問題の解決に役立つ範囲にあります。人工知能(AI)および最近では生成AIも例外ではありません

コンピュータービジョンタスクにGoogle Geminiモデルを使用する方法は? - 分析VidhyaApr 27, 2025 am 09:26 AM

コンピュータービジョンタスクにGoogle Geminiモデルを使用する方法は? - 分析VidhyaApr 27, 2025 am 09:26 AMコンピュータービジョンのためのGoogleGeminiの力を活用:包括的なガイド 大手AIチャットボットであるGoogle Geminiは、その機能を会話を超えて拡張して、強力なコンピュータービジョン機能を網羅しています。 このガイドの利用方法については、

Gemini 2.0 Flash vs O4-Mini:GoogleはOpenaiよりもうまくやることができますか?Apr 27, 2025 am 09:20 AM

Gemini 2.0 Flash vs O4-Mini:GoogleはOpenaiよりもうまくやることができますか?Apr 27, 2025 am 09:20 AM2025年のAIランドスケープは、GoogleのGemini 2.0 FlashとOpenaiのO4-Miniの到着とともに感動的です。 数週間離れたこれらの最先端のモデルは、同等の高度な機能と印象的なベンチマークスコアを誇っています。この詳細な比較

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

PhpStorm Mac バージョン

最新(2018.2.1)のプロフェッショナル向けPHP統合開発ツール

VSCode Windows 64 ビットのダウンロード

Microsoft によって発売された無料で強力な IDE エディター

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

MantisBT

Mantis は、製品の欠陥追跡を支援するために設計された、導入が簡単な Web ベースの欠陥追跡ツールです。 PHP、MySQL、Web サーバーが必要です。デモおよびホスティング サービスをチェックしてください。

ドリームウィーバー CS6

ビジュアル Web 開発ツール

ホットトピック

7767

7767 15

15 1644

1644 14

14 1399

1399 52

52 1293

1293 25

25 1234

1234 29

29