サイバー犯罪者にとって、機械学習モデルのパフォーマンスをリモートで操作して悪影響を与えることは難しくありません。

悪意のあるユーザーは、機械学習トレーニング データを汚染したり、トレーニング データ セット内の機密ユーザー情報に不正にアクセスしたり、同様の問題を引き起こしたりする可能性があります。

機械学習と人工知能の導入は、過去 10 年間で急増しました。これらのテクノロジーに関連するアプリケーションは、顔認識や天気予報アプリケーションから、高度なレコメンデーション システムや仮想アシスタントまで多岐にわたります。人工知能が私たちの生活にますます統合されるにつれて、人工知能システムのサイバーセキュリティの問題も発生します。世界経済フォーラムの 2022 年グローバル リスク レポートによると、サイバーセキュリティの障害は、今後 10 年間に注目すべき世界的なリスクのトップ 10 に入っています。

サイバーセキュリティと人工知能は、ある時点で必然的に交差しますが、そのアイデアは、人工知能の力を利用してサイバーセキュリティを強化することです。サイバーセキュリティは適切に存在していますが、機械学習モデルの整合性を保護するにはサイバーセキュリティの力も必要です。これらのモデルに対する脅威は、モデルのトレーニング データというソースから生じます。危険なのは、機械学習のトレーニング データがハッカーによってリモートまたはオンサイトで操作される可能性があることです。サイバー犯罪者はトレーニング データ セットを操作して、アルゴリズムの出力に影響を与え、システムの防御力を低下させます。この方法は、攻撃者がアルゴリズムのユーザーになりすますため、追跡できないことがよくあります。

機械学習のためにトレーニング データを操作するにはどうすればよいですか?

機械学習サイクルには、更新された情報とユーザーの洞察を使用した継続的なトレーニングが含まれます。悪意のあるユーザーは、機械学習モデルに特定の入力を提供することで、このプロセスを操作できます。操作された記録を使用して、銀行口座番号、社会保障の詳細、人口統計情報、機械学習モデルのトレーニング データとして使用されるその他の機密データなどの機密ユーザー情報を特定することができました。

ハッカーが機械学習アルゴリズムを操作するために使用する一般的な方法は次のとおりです。

データポイズニング攻撃

データポイズニングには、機械学習モデルに使用されるトレーニング データの侵害が含まれます。このトレーニング データは、開発者、個人、オープン ソース データベースなどの独立した関係者から取得されます。悪意のある当事者がトレーニング データ セットへの情報提供に関与している場合、アルゴリズムが誤って分類できるように慎重に構築された「有害な」データが与えられることになります。

たとえば、馬を認識するアルゴリズムをトレーニングしている場合、アルゴリズムはトレーニング データ セット内の何千もの画像を処理して馬を識別します。この学習を強化するには、白黒の牛の画像もアルゴリズムに入力します。ただし、誤って茶色の牛の画像をデータセットに追加した場合、モデルはそれを馬として分類します。モデルは、茶色の牛と茶色の馬の違いを区別できるようにトレーニングされるまで違いを理解できません。

同様に、攻撃者はトレーニング データを操作して、自分たちに有利な分類シナリオをモデルに教えることができます。たとえば、マルウェアを無害なソフトウェアと見なし、セキュリティ ソフトウェアを有害なデータを使用する危険なソフトウェアと見なすアルゴリズムをトレーニングすることができます。

データが汚染されるもう 1 つの方法は、機械学習モデルへの「バックドア」を介することです。バックドアは、モデル設計者には知られていない入力の一種ですが、攻撃者がアルゴリズムを操作するために使用する可能性があります。ハッカーは AI システムの脆弱性を見つけると、それを悪用してモデルにやりたいことを直接教えることができます。

攻撃者がバックドアにアクセスして、ファイル内に特定の文字が存在する場合は無害であると分類する必要があることをモデルに教えるとします。現在、攻撃者はこれらの文字を追加することで任意のファイルを無害にすることができ、モデルがそのようなファイルに遭遇すると、訓練されたとおりにそのファイルを無害であると分類します。

データ ポイズニングは、メンバーシップ推論攻撃と呼ばれる別の攻撃とも組み合わされます。 Membership Inference Attack (MIA) アルゴリズムを使用すると、攻撃者は特定のレコードがトレーニング データセットの一部であるかどうかを評価できます。データポイズニングと組み合わせて、メンバーシップ推論攻撃を使用して、トレーニング データ内の情報を部分的に再構築することができます。機械学習モデルは一般化されたデータではうまく機能しますが、トレーニング データでもうまく機能します。メンバーシップ推論攻撃と再構成攻撃は、この機能を利用してトレーニング データと一致する入力を提供し、機械学習モデルの出力を使用してトレーニング データ内のユーザー情報を再作成します。

データポイズニングのインスタンスを検出して防ぐにはどうすればよいですか?

モデルは新しいデータで定期的に再トレーニングされます。この再トレーニング期間中に、有害なデータがトレーニング データ セットに導入される可能性があります。これは時間の経過とともに発生するため、そのようなアクティビティを追跡するのが困難な場合があります。モデル開発者とエンジニアは、入力妥当性テスト、回帰テスト、レート制限、その他の統計手法を通じて、各トレーニング サイクルの前にそのような入力のブロックまたは検出を強制できます。また、1 人のユーザーからの入力数を制限したり、同様の IP アドレスまたはアカウントからの入力が複数あるかどうかを確認したり、ゴールデン データセットに対して再トレーニングされたモデルをテストしたりすることもできます。ゴールデン データセットは、機械学習ベースのトレーニング データセットの実績のある信頼できる参照ポイントです。

ハッカーは、バックドア攻撃を実行するために機械学習モデルがどのように機能するかについての情報を必要としています。したがって、強力なアクセス制御を実装し、情報漏洩を防止することで、この情報を保護することが重要です。アクセス許可の制限、データのバージョン管理、コード変更のログ記録などの一般的なセキュリティ慣行により、モデルのセキュリティが強化され、機械学習トレーニング データがポイズニング攻撃から保護されます。

侵入テストによる防御の構築

企業は、ネットワークの定期的な侵入テストを実施する際に、機械学習および人工知能システムのテストを検討する必要があります。侵入テストは、潜在的な攻撃をシミュレートして、セキュリティ システムの脆弱性を特定します。モデル開発者も同様に、アルゴリズムに対して模擬攻撃を実行して、データポイズニング攻撃に対する防御をどのように構築できるかを確認できます。データ ポイズニングの脆弱性についてモデルをテストする場合、追加される可能性のあるデータ ポイントについて学習し、そのようなデータ ポイントを破棄するメカニズムを構築できます。

一見些細な量の不良データであっても、機械学習モデルが無効になる可能性があります。ハッカーはこの弱点を悪用し、企業データ システムを侵害するようになりました。企業は人工知能への依存度が高まるにつれ、機械学習トレーニング データのセキュリティとプライバシーを保護する必要があり、そうしないと顧客の信頼を失う危険があります。

以上が機械学習モデルのトレーニングに使用されるデータのセキュリティを確保するにはどうすればよいですか?の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

AIのスキルギャップは、サプライチェーンのダウンを遅くしていますApr 26, 2025 am 11:13 AM

AIのスキルギャップは、サプライチェーンのダウンを遅くしていますApr 26, 2025 am 11:13 AM「AI-Ready労働力」という用語は頻繁に使用されますが、サプライチェーン業界ではどういう意味ですか? サプライチェーン管理協会(ASCM)のCEOであるAbe Eshkenaziによると、批評家ができる専門家を意味します

1つの会社がAIを永遠に変えるために静かに取り組んでいる方法Apr 26, 2025 am 11:12 AM

1つの会社がAIを永遠に変えるために静かに取り組んでいる方法Apr 26, 2025 am 11:12 AM分散型AI革命は静かに勢いを増しています。 今週の金曜日、テキサス州オースティンでは、ビテンサーのエンドゲームサミットは極めて重要な瞬間を示し、理論から実用的な応用に分散したAI(DEAI)を移行します。 派手なコマーシャルとは異なり

Nvidiaは、AIエージェント開発を合理化するためにNEMOマイクロサービスをリリースしますApr 26, 2025 am 11:11 AM

Nvidiaは、AIエージェント開発を合理化するためにNEMOマイクロサービスをリリースしますApr 26, 2025 am 11:11 AMエンタープライズAIはデータ統合の課題に直面しています エンタープライズAIの適用は、ビジネスデータを継続的に学習することで正確性と実用性を維持できるシステムを構築する大きな課題に直面しています。 NEMOマイクロサービスは、NVIDIAが「データフライホイール」と呼んでいるものを作成することにより、この問題を解決し、AIシステムがエンタープライズ情報とユーザーインタラクションへの継続的な露出を通じて関連性を維持できるようにします。 この新しく発売されたツールキットには、5つの重要なマイクロサービスが含まれています。 NEMOカスタマイザーは、より高いトレーニングスループットを備えた大規模な言語モデルの微調整を処理します。 NEMO評価者は、カスタムベンチマークのAIモデルの簡素化された評価を提供します。 Nemo Guardrailsは、コンプライアンスと適切性を維持するためにセキュリティ管理を実装しています

aiは芸術とデザインの未来のために新しい絵を描きますApr 26, 2025 am 11:10 AM

aiは芸術とデザインの未来のために新しい絵を描きますApr 26, 2025 am 11:10 AMAI:芸術とデザインの未来 人工知能(AI)は、前例のない方法で芸術とデザインの分野を変えており、その影響はもはやアマチュアに限定されませんが、より深く影響を与えています。 AIによって生成されたアートワークとデザインスキームは、広告、ソーシャルメディアの画像生成、Webデザインなど、多くのトランザクションデザインアクティビティで従来の素材画像とデザイナーに迅速に置き換えられています。 ただし、プロのアーティストやデザイナーもAIの実用的な価値を見つけています。 AIを補助ツールとして使用して、新しい美的可能性を探求し、さまざまなスタイルをブレンドし、新しい視覚効果を作成します。 AIは、アーティストやデザイナーが繰り返しタスクを自動化し、さまざまなデザイン要素を提案し、創造的な入力を提供するのを支援します。 AIはスタイル転送をサポートします。これは、画像のスタイルを適用することです

エージェントAIとのズームがどのように革命を起こしているか:会議からマイルストーンまでApr 26, 2025 am 11:09 AM

エージェントAIとのズームがどのように革命を起こしているか:会議からマイルストーンまでApr 26, 2025 am 11:09 AM最初はビデオ会議プラットフォームで知られていたZoomは、エージェントAIの革新的な使用で職場革命をリードしています。 ZoomのCTOであるXD Huangとの最近の会話は、同社の野心的なビジョンを明らかにしました。 エージェントAIの定義 huang d

大学に対する実存的な脅威Apr 26, 2025 am 11:08 AM

大学に対する実存的な脅威Apr 26, 2025 am 11:08 AMAIは教育に革命をもたらしますか? この質問は、教育者と利害関係者の間で深刻な反省を促しています。 AIの教育への統合は、機会と課題の両方をもたらします。 Tech Edvocate NotesのMatthew Lynch、Universitとして

プロトタイプ:アメリカの科学者は海外の仕事を探していますApr 26, 2025 am 11:07 AM

プロトタイプ:アメリカの科学者は海外の仕事を探していますApr 26, 2025 am 11:07 AM米国における科学的研究と技術の開発は、おそらく予算削減のために課題に直面する可能性があります。 Natureによると、海外の雇用を申請するアメリカの科学者の数は、2024年の同じ期間と比較して、2025年1月から3月まで32%増加しました。以前の世論調査では、調査した研究者の75%がヨーロッパとカナダでの仕事の検索を検討していることが示されました。 NIHとNSFの助成金は過去数か月で終了し、NIHの新しい助成金は今年約23億ドル減少し、3分の1近く減少しました。リークされた予算の提案は、トランプ政権が科学機関の予算を急激に削減していることを検討しており、最大50%の削減の可能性があることを示しています。 基礎研究の分野での混乱は、米国の主要な利点の1つである海外の才能を引き付けることにも影響を与えています。 35

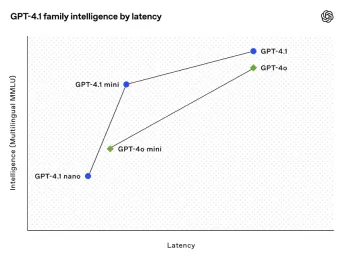

オープンAIの最新のGPT 4.1ファミリ - 分析VidhyaApr 26, 2025 am 10:19 AM

オープンAIの最新のGPT 4.1ファミリ - 分析VidhyaApr 26, 2025 am 10:19 AMOpenaiは、強力なGPT-4.1シリーズを発表しました。実際のアプリケーション向けに設計された3つの高度な言語モデルのファミリー。 この大幅な飛躍は、より速い応答時間、理解の強化、およびTと比較した大幅に削減されたコストを提供します

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

PhpStorm Mac バージョン

最新(2018.2.1)のプロフェッショナル向けPHP統合開発ツール

SAP NetWeaver Server Adapter for Eclipse

Eclipse を SAP NetWeaver アプリケーション サーバーと統合します。

MinGW - Minimalist GNU for Windows

このプロジェクトは osdn.net/projects/mingw に移行中です。引き続きそこでフォローしていただけます。 MinGW: GNU Compiler Collection (GCC) のネイティブ Windows ポートであり、ネイティブ Windows アプリケーションを構築するための自由に配布可能なインポート ライブラリとヘッダー ファイルであり、C99 機能をサポートする MSVC ランタイムの拡張機能が含まれています。すべての MinGW ソフトウェアは 64 ビット Windows プラットフォームで実行できます。

VSCode Windows 64 ビットのダウンロード

Microsoft によって発売された無料で強力な IDE エディター

ホットトピック

7724

7724 15

15 1643

1643 14

14 1397

1397 52

52 1290

1290 25

25 1233

1233 29

29