この記事は主に、Xiaohongshu におけるコミュニティと電子商取引のリスク管理のベスト プラクティス領域、つまりブラシ ボリューム管理に焦点を当てています。

小紅書の月間アクティブユーザー数は、コンテンツコミュニティとして、2021年10月に2億人を超えて以来、順調に成長を続けています。 UGC コンテンツ資産の継続的な蓄積に基づいて、Xiaohongshu はますます多くのユーザーにとって多様なライフスタイルが集まる場所になりつつあります。これらすべてにより、小紅書は違法生産の標的となった。

ユーザーの観点から見ると、セキュリティはコンテンツ プラットフォーム上の 2 つの問題を解決する必要があります。 ユーザー情報がインターネット上で安全であることを確認し、ユーザーがインターネット上で取得する情報が本物であることを確認する 。

ボリューム ブラッシングは、コミュニティやトランザクションで一般的な不正行為の手法であり、ユーザーが取得した情報が真実ではないものになります。ノートの閲覧、いいね、コメントなどのコミュニティ トラフィックであっても、ブラッシングによって取得された製品閲覧数や売上などの e コマース データであっても、コンテンツのセキュリティが損なわれ、プラットフォームに対するユーザーの信頼に影響を与えます。

1. ブラシボリュームの実現を理解するためにブラック業界に参入してください

1.1 ブラシボリュームとは何ですか?

基本的に理解すると、ボリューム ブラッシングは、より高い商品価値を得るために不正行為を使用して偽のいいね、コレクション、その他のデータを取得するなどのデータ詐欺として理解できます。電子商取引シナリオでは、ブラッシングは、ブラッシング ユーザーを雇用したり、取引を構造化し、高い GMV を捏造するために偽の物流を使用したりするなど、販売者レベルでより集中しています。

ブラシ ボリュームの性質を深く理解するために、ブラシ ボリューム業界チェーンを専門とする企業グループを訪問しました。以下では、そのうちの 3 社とその実装方法について紹介します。 #1.1.1 グループ制御ブラッシング会社

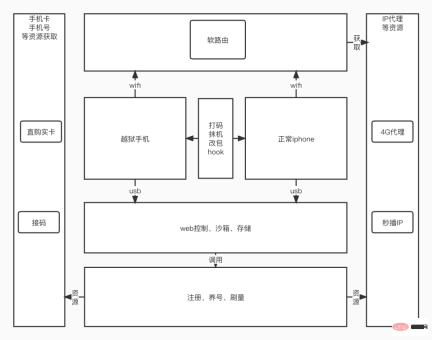

この会社は、主にジェイルブレイクされたマシンや通常の iPhone など、ボリュームをブラッシングするマシンのグループ制御デバイスに基づいたフラッシング サービスを提供しています。彼らは、Apple 携帯電話のイメージ パッケージ化などの Apple のセキュリティ メカニズムを利用しました。携帯電話全体のユーザー ログイン ステータスを含むクライアントがパッケージ化されてファイルに保存され、その後、これらのファイルがサンドボックス環境に保存されます。この方法に基づいて、単一の携帯電話を使用してバッチサンドボックス環境とアカウントを復元し、優れたグループ制御効果を実現します。

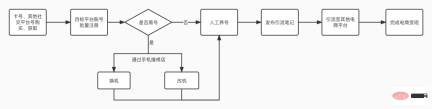

これは、模倣性の高い衣類を転用して販売する電子商取引会社です。主な方法は、バーチャルホールカードを通じてアカウントを登録し、その後アカウントを維持することです。使用されているアカウントがブラックリストに掲載されている場合、ブラックリストに掲載された携帯電話を低価格(5~10元)で交換するには、近くのオフラインの中古携帯電話店を開く必要があります。新しい機器を入手したら、実際の人々のグループを雇い、アカウントを登録して、コンテンツの公開と運用を続けます。最後に、ブランドのプロモーションを行って報酬を受け取ります。 1 つのアカウントで数十万の GMV を獲得できることがわかっており、アカウントの数を考慮すると、同社の収入はかなりのものになります。

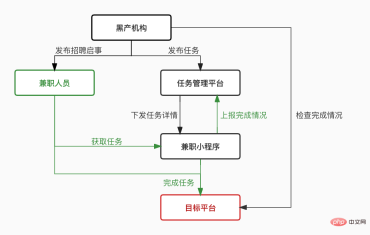

クラウドソーシングのブラック製品には通常、主要なプラットフォームでタスクを探し、パートタイムの仕事をする人を募集する専門組織があり、パートタイム労働者は自分のアカウントを使用してタスクを完了することで報酬を得ることができます。

ブラッシングの好き嫌いとはブラシボリュームのことなのでしょうか?はい、しかし完全ではありません。ブラシのボリュームをより高い観点から理解する必要があります。

Xiaohongshu のコミュニティ環境では、ユーザーをコンテンツ発行者とコンテンツ消費者の 2 つのカテゴリに分類します。コンテンツ発行者は、高品質のコンテンツを作成し、消費者に提供する責任があります。対照的に、コンテンツ消費者は、時間コスト、機会コスト、情報コスト、感情コスト、および視聴するコンテンツに含まれる情報の価値を支払います。つまり、パブリッシャーと消費者は実際に一種の取引を行っており、コンテンツプラットフォームは市場経済のプラットフォームである。市場が存在するときは、通貨が流通している必要があります。コンテンツ コミュニティにおける通貨とは、閲覧数、いいね!、コレクション、コメントなどの測定可能な単位です。

このアナロジーでは、

洗浄は偽造通貨 # を作る行為と同等です。 ##、虚偽のコンテンツのリリースは偽造品と同様であり、市場全体のインフレにつながります。これらのトークンは二次市場 (コミュニティ) に存在しますが、最終的には一次市場 (電子商取引、広告) で取引され、トラフィックの収益化が実現されます。小紅書にとって、

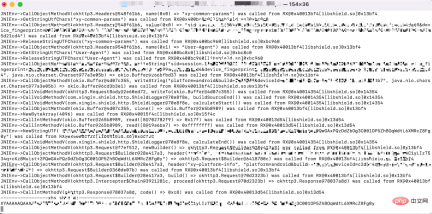

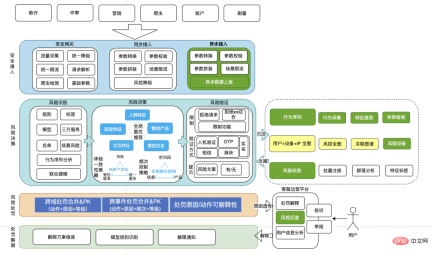

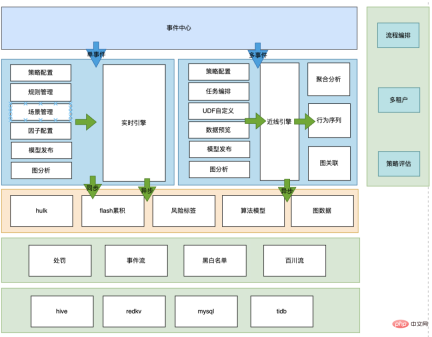

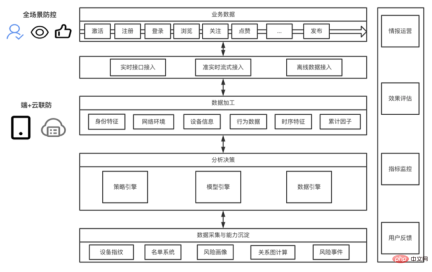

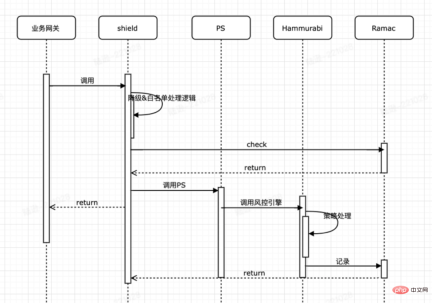

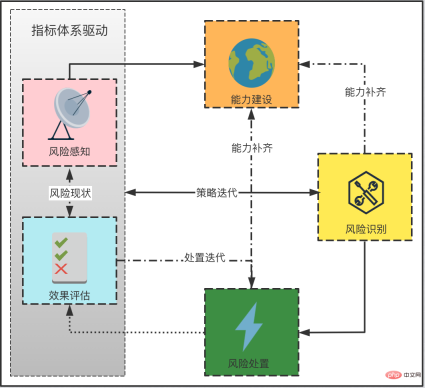

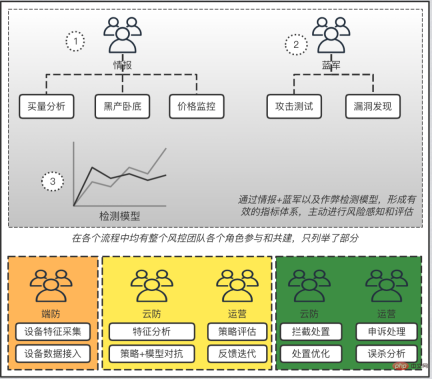

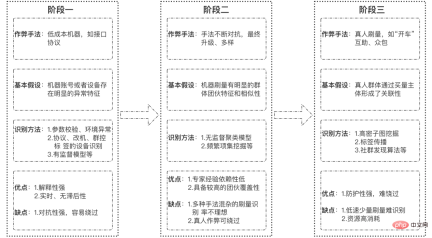

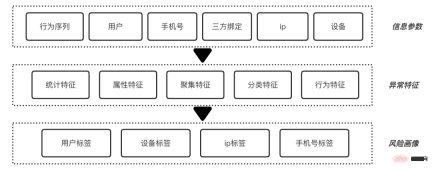

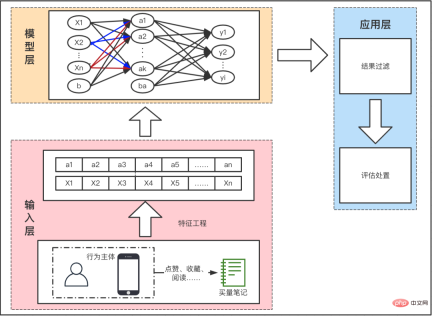

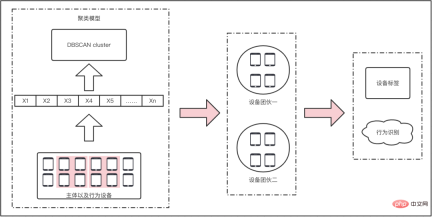

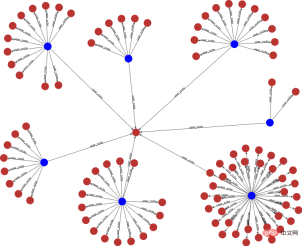

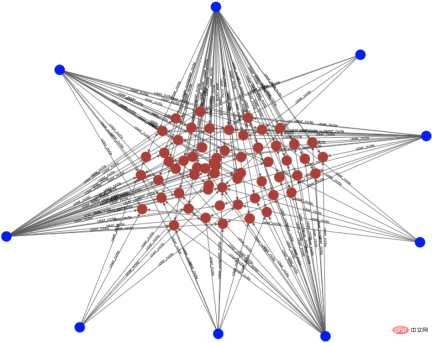

。 偽造通貨として分類されているのに、なぜ長期間にわたってウォッシュ量が存在するのでしょうか?ここで、不正行為対策が直面しているいくつかの課題について言及する必要があります。特定するのが難しく、管理するのが難しく、統合するのが難しいです。 識別の難しさは、制御不能な端末、AI 対 AI、生身の人間対生身の人間 の 3 つの部分に要約できます。 2.1.1 端末は制御不能です コミュニティブラッシングシーンでは、端末は実際には制御不能であり、クライアントが A であるかどうかを攻撃者が判断することは困難です。通常のユーザーはまだ黒い製品です。理論的に言えば、通信方法が信頼できない場合、それを信頼できるものにする方法はありません。 私たちはかつて、インターフェイス プロトコル攻撃ツールのリバース エンジニアリングを試み、内部のコードを逆アセンブルし、署名アルゴリズムを解読することでクライアントを装ってサーバーにリクエストを送信しました。これは最も簡単な方法ですが、他の方法は制御がより困難です。 (*プロトコル攻撃) 2.1.2 AI 対 AI リスク管理は常に改善されており、それに対抗するために AI コンピューティングが大規模に使用されていますが、敵も常に突破し、アップグレードしています。 黒とグレーのグループ制御方法を例に挙げます。サードパーティ認証の脆弱性を利用して、パブリック プラットフォーム上でサードパーティ アカウントのバッチを生成し、そのサードパーティ アカウントを使用して Xiaohongshu アカウントの登録を完了します。次に、UI の自動スクリプト クリック ツールを使用してクリックとキーストロークを制御し、携帯電話で操作して「いいね!」やフォロワーを一括で獲得します。現在一般的な方法は、4G 携帯電話/EC20 チップを使用してハイブリッド攻撃を実行し、ブラック IP の識別を回避することです。 #リスク管理における AI インテリジェンスの推進は遅れています。その理由は、AI アルゴリズムは、写真に支払い用の QR コードが含まれているかどうかなど、一次問題を解決するのが得意だからです。ただし、実際のシナリオでは、チャットの内容が危険かどうかを判断する必要があります。人間の観点から見ると、頻繁に連絡を取り合っている友人間で支払い用 QR コードを送信するのはリスクがありませんが、チャットしたばかりの見知らぬ人間で支払い用 QR コードを送信するのはリスクの高い行為です。ここでのリスクは、支払い QR コードと見知らぬチャットという 2 つのレベルの情報の集約によって決まります。 AIは人間に比べて、この2つの次元を総合的に認識することを自動的に判断することが難しく、多くの人の介入が必要となります。 2.1.3 実在の人物と実在の人物 オンラインのグループ チャット、オフラインの小規模なタスク、さらには正式な採用チャネルを通じて人材を採用します。実際のユーザーと混合すると、実際に通常の動作が行われます。ある時点で、ボリュームを増やすために料金を請求するため、識別全体が非常に複雑になります。 同時に、 プラットフォームのコールド スタートも解決する必要がある問題です。例えば、なぜ新規の小規模商店が売上を伸ばすのかというと、初期の小規模商店は物流、商品の品質、価格管理の面で大手商店に比べて劣っていたからです。ユーザーがうっかり新しい販売店の商品を検索したとしても、販売数量は0で購入者は信用せず、結局は取引の機会を失ってしまいます。これは中小企業からのブラシ量の需要でもあります。 2.3 統合は難しい どんな安全な操業も、最終的には投入産出比の問題に陥ります。コンテンツがフラッシュされるシナリオでは、直接的な収益計算がないため、リスク管理投資の ROI を測定することが困難です。 2 番目の困難は、予防と制御の有効性を測定することです。先ほどCTRの話をしましたが、CTRの値だけでリスクコントロールの効果を判断できるのでしょうか?答えは否定的です。予防と制御の結果には、さまざまな側面が関係します。私たちが管理するブラッシング事例の中には、リアルパーソンによるクラウドソーシングによる不正ブラッシングが多く含まれていますが、予防や管理の有効性はユーザーの次元や異常行動の数に基づいて判断されるべきなのでしょうか?筆量の管理は人間と人間の対立であり、一度リスク管理やガバナンスを行った後、敵対者は新たな手段や技術を用いて次の攻撃を仕掛けてくるため、予防・管理の効果は常に変動します。が必要です。 Xiaohongshu は、誠実な共有と友好的な交流のためのプラットフォームです。私たちにとって、技術力よりも重要なのはプラットフォームの姿勢です。これは、大量洗浄行為に対する当社の姿勢がゼロトレランスを厳しく取り締まるということも意味します。 セキュリティ技術部門内では、 エンジンベースのリスク管理インフラストラクチャ、プロセスベースのリスク管理対策、およびインテリジェントなリスク管理識別 という 3 つのソリューションの方向性を提案しました。 3.1 リスク管理インフラストラクチャのエンジン化 国内統計によると、ブラック業界の従業員数は 150 万人で、当社のリスク管理技術チームよりもはるかに多いです。小規模 業界チェーン全体についてはどうでしょうか?私たちが提案したソリューションは反復が早く、試行錯誤が容易で、リスク管理インフラストラクチャはエンジンベースであり、エンジニアリング エンジンを上流および下流のリンク全体と接続して、全体的なリスク管理効率を向上させます。ここでのリスク制御エンジン は、独立したノードに戦略を展開することを指すだけでなく、リンク全体にわたる情報アクセスも含み、上流および下流の情報を使用してリスクを特定します。 ニアラインプラットフォームを例に挙げると、既存の準リアルタイムタスクを高度に抽象化し、ユーザーは短時間でタスクを組み立てることにより迅速にオンラインに移行できるようになり、効率が向上します。このプラットフォームのエンジン機能は、バックグラウンドで複数のデータ ソースと履歴データを組み合わせて、比較的リアルタイムでリスク管理識別結果を提供することができ、また、行動シーケンス分析、グラフ分析、アルゴリズム モデルを組み合わせて、リスク管理の有効性を向上させます。能力。 ニアライン プラットフォームは、単一ルール識別の制限を補い、元のリアルタイム リスク管理システムと統合され、他の予防および管理方法を効果的に補完します。ニアライン プラットフォームは、データとイベントを包括的に処理する機能をサポートし、マルチソース データ アクセスもサポートし、柔軟なデータ処理機能を備えています。さらに重要なのは、学生がデータ処理ロジックをカスタマイズするためのアルゴリズムと戦略をサポートできる機能を提供することです。 。人的資源を解放し、エンジニアリングプロセスの精度を向上させます。 次の図は、ニアライン システムの全体的なシステムとアーキテクチャを示しています。 汎用ビジネスゲートウェイ側(edith2.0)も統合することで、新サービス全体のアクセス効率と安定性を向上させ、微細なアクセスを実現します。サービスへのレベルのアクセス。 リスク認識、能力構築、リスク特定、リスク処理、および効果評価。 リスク認識: インジケーター システムを利用してリスクをより迅速に発見し、受動的な消火活動を能動的な防御に変え、能力構築とその後のプロセスを推進します。 能力構築: 対立に対する迅速な対応能力を確立し、柔軟に構成可能なリスク管理システムに迅速にアクセスします。 リスク特定: 特定の精度を向上させ、機能システムを確立し、不正な機能をマイニングし、不足している機能に関する要求のフィードバックを提供します。 リスク処理: 対立のコストを削減し、行動を傍受し、メモの流れを制限し、ユーザーに対処するためのより効果的な方法を選択し、戦略の反復に対して効果的なフィードバックを形成できます。 有効性評価: また、不正行為や漏洩、ブラック製品のサービス価格、アカウント価格などのリスクレベルの変化を評価する指標システムに依存し、フィードバックも提供できます。過失致死と漏洩について。 新しいインテリジェンスを発見したり、新たな不正行為の攻撃を感知した後は、このプロセスに従って操作し、そのプロセスから何が問題だったのかを分析して判断します。 それは、インテリジェンスが十分に発見されていないためですか、それともインテリジェンスから識別への変換が十分に速くないか、識別、処理、および再現が不十分です。 インテリジェンス活動における購買量分析を例に挙げると、インテリジェンスや価格変動を通じて違法サービスを発見した後、購入テストを実施し、手法を分析し、特定と廃棄に適した戦略やモデルを選択します。効果については、評価には黒物品の二次購入や価格の継続的なモニタリングが必要であり、特定と廃棄に関するフィードバックが実施され、効果評価が基準に達するまで現在のプロセスは終了しない。 対立のレベルと予防と制御の強度の観点から、リスク管理のインテリジェントな特定は 3 つの段階に大別できます。ブラック生産のための低コスト機械技術 は、行動主体 の特性に基づいて分析および判断されます。第 2 段階、ブラック生産との高頻度の対決では、 は、グループの特徴 ギャング マイニング。第 3 段階では、ブラッシング コミュニティの関連付けに基づいて、実際の人のブラッシングの識別で、グラフ ベースのアルゴリズムを使用して被験者の関係性を発見します。 。現在、小紅書ではこれら 3 つの段階が実装され、実践されています。 3.3.1 行動主体の特性分析 表現形式としてのトラフィック データ、その基本コンポーネントは、各インタラクティブな行動です。ユーザーのリスク管理も、行動特性に基づいて分析および特定されます。識別のプロセスでは、行動特性の品質が黒色製品の識別とリコールに直接関係するため、データ特性の構築が特に重要です。 「研いだナイフは、薪を切るのに時間を無駄にすることはありません。」 この段階で、行動主体のユーザー、デバイスなどに基づいて一連の 機能システム を確立し、リスク管理のインテリジェントな識別の基礎を築きました。 。 ブラック生産の目的は、大量のブラッシング作業を最低コストで完了することです。この段階では、ブラック生産では多くの場合、機械手段を使用して自動または半自動でブラッシング作業を実行します。低コストと高効率だけではないバッチブラッシング。私たちの基本的な前提は、機械のブラッシングを実行するときは、機械のアカウントまたはデバイスに明確で説明可能な異常な特性がなければならないということです。したがって、異常特性をどのように分析し、特定するかがリスク管理の第一段階で解決すべき課題となります。識別と分業の観点から、エンドクラウド予防および制御モデルを実装しています。エンドディフェンスは、デバイスの事前予防および制御を完了するために、合理的なデバイスのレポートおよび検出方法を設計します。クラウド防御は、に基づいています。ユーザー特性、デバイス特性、行動特性を分析し、異常な動作を特定します。 プロトコル インターフェイス リクエストを例にとると、黒色の製品はプラットフォームの署名アルゴリズムをクラッキングすることでバックエンド インターフェイスを直接リクエストし、実際の機器を必要とせずにブラッシングを完了できます。黒製品で一般的に使用されるコストと最も効率的なブラッシングを意味します。また、実際のデバイスが存在しないため、実際のフロントエンド管理やデバイス レポートが実行されず、デバイス情報が偽造されたとしても、デバイス レポート情報のフィールドとデバイス環境を通常のデバイスと同じように事実上偽装することはできません。 関連する特性パラメーターの検証による環境異常の特定と防止に加えて、包括的な特性システムと沈殿した黒色生産サンプルに基づく教師付き同定も確立しました。モデル全体において、特徴量エンジニアリングはモデルの再現性を確保するための重要なリンクであり、モデル結果の処理は精度を保証するものです。 特徴エンジニアリング: 特徴エンジニアリングでは、2 つの部分に分けて順番に進めます。 結果処理: 設計の観点から、回帰モデルを推論としてトレーニングしました。つまり、入力値は連続スコアであり、結果処理がより効率的です。分類モデルよりも柔軟です。 3.3.2 グループ特徴マイニング 前述したように、対立は常に存在します。ブラックメーカーは、低コストの機械技術ではリスク管理の検証を回避できないと判断すると、常に実機を使用し、デバイスパラメータを偽装し、不正行為ツールやその他の対策を使用し、低コスト技術を排除するために技術をアップグレードしようとします。絶え間ない対立では、最初の段階での被験者の特性の分析は比較的受動的に見え、積極的な予防と制御を実行することはできません。 リスク管理の観点から、現段階での基本的な前提は、「闇の製品がどんなに偽造されたり、回避されたりしても、暴力団の性質を変えることはできない」というものです。データの特性。 を収集します。したがって、現段階では、グループの特徴を探るための識別ターゲットとしてギャングを使用し、構造化データ特徴システムを使用することが、確立する必要がある第 2 の防御線となります。 機器クラスタリング モデルを使用して を特定し回収し、上記の機械技術の効果的な封じ込めを完了しました。 クラスタリング アルゴリズムを使用して、類似性の高いデバイス グループ を描写します。識別後、一方ではブラックデバイスが記録され、その後の動作傍受が実行され、他方ではブラックデバイスグループのデバイスタグが出力されてデバイスブラックデータベースが拡張されます。このモデルは教師なしモデルであり、頻繁に不正行為方法が変更されるブラック製品の特性によく適応でき、オンライン戦略を補完し、リコールを拡大することもできます。 特徴エンジニアリングとクラスター スクリーニング 黒の生産設備の高い再現率と高精度のクラスタリング: 3.3.3 グラフベースの被写体発見 被験者の相関関係 であり、データの特徴を通じて行動を特定し、思い出すことができます。現段階では、Xiaohongshu は、独自のコミュニティ、電子商取引の行動グラフ、ボリュームと注文のブラッシング グラフを利用して、一連の行動対象を積極的に発見し、マイニングします。エンティティの関連付けとグラフ アルゴリズムを使用して、本物の不正行為ユーザーや不正行為を行っているユーザーを特定します。ユーザーの記憶により、「網をすり抜けた魚」を効果的に見つけることができます。 *図 1: 一般ユーザーが好むノートの関連付け図 (赤点はメモ、青い点はユーザーです) ##*図 2: 不正行為によって好まれたメモの関連付けユーザー 図 # (赤い点はメモ、青い点はユーザー) # #図 1 : 7 人の一般ユーザーが気に入ったノートのうち、重なっているノートは 1 つだけです。つまり、中央に赤い点が付いているノートです。 上の図は、ユーザーとノート間の行動相関図です (赤がノート、青がユーザー)。図 1 は、通常のノートを好む一般ユーザー間の行動相関図を示しています。ユーザーのグループとの関連性は低く、多数のメモには同意しませんが、システムがユーザーの「趣味」に基づいて同じ種類のメモを推奨するため、重複が発生することがあります。図 2 では、行動的なユーザーは、コミュニティとの関連性が強い不正行為メモのバッチを好みます。これは、不正行為ユーザーが不正行為メモを好むという典型的な行動相関図です。 タグ伝播モデルは、シード ユーザーを拡散するためのリスク コントロール マップに基づいています。 伝播パス:

トラブル解決の3つのポイント 技術的手段によって不正なオブジェクトとデータを特定した後、プラットフォームからの偽のトラフィックをブロックするために実際の管理と廃棄措置が実行されます。 問題を引き起こす人々を解決します この業界チェーンの人々と、アカウント取引、プラットフォームデータ取引、取引担当者などを含むあらゆるリンクを攻撃します。ここでは、リスク管理部門と法務部門の共同作戦を利用してトラブルメーカーに対処します。今年6月から8月にかけて、ボリュームブラッシングに携わった6人のMCNと一部の著者が厳罰に処され、彼らに対して訴訟が起こされた。 トラブルを引き起こす動機に対処する コミュニティ シナリオにおける大量購入者の目的は、不正行為を通じてその商業的価値を実現することであり、私たちがしなければならないことは、これらのユーザーまたは組織の商業的価値を低下させることです。 リスク管理共同生態運用部、は、プラットフォームのルール、法律、規制などに従って不正トラフィックを処罰します。 継続的な取り締まりの後、違法アカウントのコストは高くなり、ブラッシングサービスの価格は上昇し続け、いいねやコレクションの単価は 300% 以上増加し、ユーザーの不正行為の意欲は徐々に低下しています。 。 2022 年以来、Xiaohongshu は合計 31 億件の不正な「いいね!」を一掃しており、量のブラッシュアップの問題に対するプラットフォームの態度は常に非常に毅然としていることがわかります。 (この記事の著者: 小紅樹 セキュリティ技術部 魯迅詩英 王馬葉峰シーハオ ラオピ)2. リスク管理が直面する課題

2.1 識別の難しさ

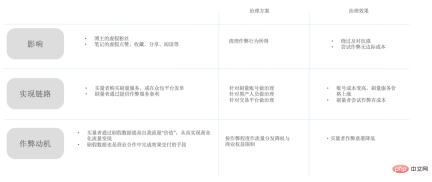

Xiaohongshu プラットフォームでは、コンテンツ コミュニティが K (ブロガー)、B (ブランド/販売者)、MCN 組織に分かれています。 (仲介者)、C側(一般ユーザー)。私たちを長い間悩ませてきた問題は、誰が利益のためにこの行為を行っているのかということです。それは K サイド、B サイド、MCN サイド、または C サイドでしょうか?そして、この人の今の行動は良いのでしょうか、それとも悪いのでしょうか?管理中に偶発的な怪我を避けるにはどうすればよいでしょうか?

Xiaohongshu プラットフォームでは、コンテンツ コミュニティが K (ブロガー)、B (ブランド/販売者)、MCN 組織に分かれています。 (仲介者)、C側(一般ユーザー)。私たちを長い間悩ませてきた問題は、誰が利益のためにこの行為を行っているのかということです。それは K サイド、B サイド、MCN サイド、または C サイドでしょうか?そして、この人の今の行動は良いのでしょうか、それとも悪いのでしょうか?管理中に偶発的な怪我を避けるにはどうすればよいでしょうか? 実際の状況は、

すべての端がブラッシングに参加する可能性があるということです。ブランドがマーケティング ニーズをリリースした後、MCN はタスクを受け入れ、主要なプラットフォームで K に配布します。これにより、K は関連するメモを公開してユーザーを引き付け、最終的にマーケティング プロモーションの目的を達成できます。このプロセスにおいて、MCN はブランド側の露出要件を満たし、利益を得るために量を増やす動機を持っています。同様に、MCN から発行されたタスクを完了し、自分のトラフィック不足を補うために、K もトラフィックを増加させる動機を持っています。運営側など、ブランド側のさまざまな役割が、会社のタスクを完了するためにボリュームをブラッシュアップすることもあります。一部の競合他社は、競合他社を陥れるために、ノートブックを磨くために C エンド ユーザーを集めます。その結果、ブロガーやノートブックにリスク管理ペナルティが課せられます。 さらに問題となるのは、グループ全体に多数の生身の人間が混在するため、ブラッシング動作を正確に区別することが困難になることです。たとえそれがわかったとしても、その人の現在の行動が正常であるかどうかをどうやって判断できるのでしょうか?リコールや事故による破損の問題があり、多数のユーザーに誤って被害を与えることなく、確実にリコールを完了させる必要があり、事業の円滑な運営に影響を及ぼします。 3. Xiaohongshu のガバナンス実践

3.3 インテリジェントなリスク管理の特定

ユーザー タグは、デバイスやサードパーティ アカウントなどの強力なパスと、メモや作成者などの購入者との関連パスを通じて伝播されます。 。

上記は主に問題を解決するためのテクノロジーに基づいていますが、実際の仕事では、テクノロジーの外で考えることも必要です。よりマクロな視点、ビジネス支援とセキュリティ向上の観点から。この目的に基づいて、私たちはテクノロジーを深く掘り下げながら、一連の実践的で効果的な方法論を開発しました。 まずトラブルの影響を排除し、次にトラブルを引き起こす人々を解決し、最後にトラブルの原因となる動機を排除します

。

トラブルの影響をなくす

以上が「偽の草の植え付け」を防止し制御するために、Xiaohongshu の技術チームは次の重要な取り組みを行っています。の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

AIのスキルギャップは、サプライチェーンのダウンを遅くしていますApr 26, 2025 am 11:13 AM

AIのスキルギャップは、サプライチェーンのダウンを遅くしていますApr 26, 2025 am 11:13 AM「AI-Ready労働力」という用語は頻繁に使用されますが、サプライチェーン業界ではどういう意味ですか? サプライチェーン管理協会(ASCM)のCEOであるAbe Eshkenaziによると、批評家ができる専門家を意味します

1つの会社がAIを永遠に変えるために静かに取り組んでいる方法Apr 26, 2025 am 11:12 AM

1つの会社がAIを永遠に変えるために静かに取り組んでいる方法Apr 26, 2025 am 11:12 AM分散型AI革命は静かに勢いを増しています。 今週の金曜日、テキサス州オースティンでは、ビテンサーのエンドゲームサミットは極めて重要な瞬間を示し、理論から実用的な応用に分散したAI(DEAI)を移行します。 派手なコマーシャルとは異なり

Nvidiaは、AIエージェント開発を合理化するためにNEMOマイクロサービスをリリースしますApr 26, 2025 am 11:11 AM

Nvidiaは、AIエージェント開発を合理化するためにNEMOマイクロサービスをリリースしますApr 26, 2025 am 11:11 AMエンタープライズAIはデータ統合の課題に直面しています エンタープライズAIの適用は、ビジネスデータを継続的に学習することで正確性と実用性を維持できるシステムを構築する大きな課題に直面しています。 NEMOマイクロサービスは、NVIDIAが「データフライホイール」と呼んでいるものを作成することにより、この問題を解決し、AIシステムがエンタープライズ情報とユーザーインタラクションへの継続的な露出を通じて関連性を維持できるようにします。 この新しく発売されたツールキットには、5つの重要なマイクロサービスが含まれています。 NEMOカスタマイザーは、より高いトレーニングスループットを備えた大規模な言語モデルの微調整を処理します。 NEMO評価者は、カスタムベンチマークのAIモデルの簡素化された評価を提供します。 Nemo Guardrailsは、コンプライアンスと適切性を維持するためにセキュリティ管理を実装しています

aiは芸術とデザインの未来のために新しい絵を描きますApr 26, 2025 am 11:10 AM

aiは芸術とデザインの未来のために新しい絵を描きますApr 26, 2025 am 11:10 AMAI:芸術とデザインの未来 人工知能(AI)は、前例のない方法で芸術とデザインの分野を変えており、その影響はもはやアマチュアに限定されませんが、より深く影響を与えています。 AIによって生成されたアートワークとデザインスキームは、広告、ソーシャルメディアの画像生成、Webデザインなど、多くのトランザクションデザインアクティビティで従来の素材画像とデザイナーに迅速に置き換えられています。 ただし、プロのアーティストやデザイナーもAIの実用的な価値を見つけています。 AIを補助ツールとして使用して、新しい美的可能性を探求し、さまざまなスタイルをブレンドし、新しい視覚効果を作成します。 AIは、アーティストやデザイナーが繰り返しタスクを自動化し、さまざまなデザイン要素を提案し、創造的な入力を提供するのを支援します。 AIはスタイル転送をサポートします。これは、画像のスタイルを適用することです

エージェントAIとのズームがどのように革命を起こしているか:会議からマイルストーンまでApr 26, 2025 am 11:09 AM

エージェントAIとのズームがどのように革命を起こしているか:会議からマイルストーンまでApr 26, 2025 am 11:09 AM最初はビデオ会議プラットフォームで知られていたZoomは、エージェントAIの革新的な使用で職場革命をリードしています。 ZoomのCTOであるXD Huangとの最近の会話は、同社の野心的なビジョンを明らかにしました。 エージェントAIの定義 huang d

大学に対する実存的な脅威Apr 26, 2025 am 11:08 AM

大学に対する実存的な脅威Apr 26, 2025 am 11:08 AMAIは教育に革命をもたらしますか? この質問は、教育者と利害関係者の間で深刻な反省を促しています。 AIの教育への統合は、機会と課題の両方をもたらします。 Tech Edvocate NotesのMatthew Lynch、Universitとして

プロトタイプ:アメリカの科学者は海外の仕事を探していますApr 26, 2025 am 11:07 AM

プロトタイプ:アメリカの科学者は海外の仕事を探していますApr 26, 2025 am 11:07 AM米国における科学的研究と技術の開発は、おそらく予算削減のために課題に直面する可能性があります。 Natureによると、海外の雇用を申請するアメリカの科学者の数は、2024年の同じ期間と比較して、2025年1月から3月まで32%増加しました。以前の世論調査では、調査した研究者の75%がヨーロッパとカナダでの仕事の検索を検討していることが示されました。 NIHとNSFの助成金は過去数か月で終了し、NIHの新しい助成金は今年約23億ドル減少し、3分の1近く減少しました。リークされた予算の提案は、トランプ政権が科学機関の予算を急激に削減していることを検討しており、最大50%の削減の可能性があることを示しています。 基礎研究の分野での混乱は、米国の主要な利点の1つである海外の才能を引き付けることにも影響を与えています。 35

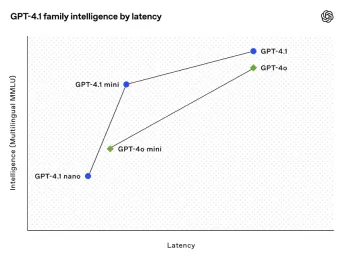

オープンAIの最新のGPT 4.1ファミリ - 分析VidhyaApr 26, 2025 am 10:19 AM

オープンAIの最新のGPT 4.1ファミリ - 分析VidhyaApr 26, 2025 am 10:19 AMOpenaiは、強力なGPT-4.1シリーズを発表しました。実際のアプリケーション向けに設計された3つの高度な言語モデルのファミリー。 この大幅な飛躍は、より速い応答時間、理解の強化、およびTと比較した大幅に削減されたコストを提供します

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

EditPlus 中国語クラック版

サイズが小さく、構文の強調表示、コード プロンプト機能はサポートされていません

AtomエディタMac版ダウンロード

最も人気のあるオープンソースエディター

MinGW - Minimalist GNU for Windows

このプロジェクトは osdn.net/projects/mingw に移行中です。引き続きそこでフォローしていただけます。 MinGW: GNU Compiler Collection (GCC) のネイティブ Windows ポートであり、ネイティブ Windows アプリケーションを構築するための自由に配布可能なインポート ライブラリとヘッダー ファイルであり、C99 機能をサポートする MSVC ランタイムの拡張機能が含まれています。すべての MinGW ソフトウェアは 64 ビット Windows プラットフォームで実行できます。

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SecLists

SecLists は、セキュリティ テスターの究極の相棒です。これは、セキュリティ評価中に頻繁に使用されるさまざまな種類のリストを 1 か所にまとめたものです。 SecLists は、セキュリティ テスターが必要とする可能性のあるすべてのリストを便利に提供することで、セキュリティ テストをより効率的かつ生産的にするのに役立ちます。リストの種類には、ユーザー名、パスワード、URL、ファジング ペイロード、機密データ パターン、Web シェルなどが含まれます。テスターはこのリポジトリを新しいテスト マシンにプルするだけで、必要なあらゆる種類のリストにアクセスできるようになります。

ホットトピック

7738

7738 15

15 1643

1643 14

14 1397

1397 52

52 1290

1290 25

25 1233

1233 29

29